天命:这题使用到脚本暴力破解压缩包文件里面的密码,还是比较有意思的

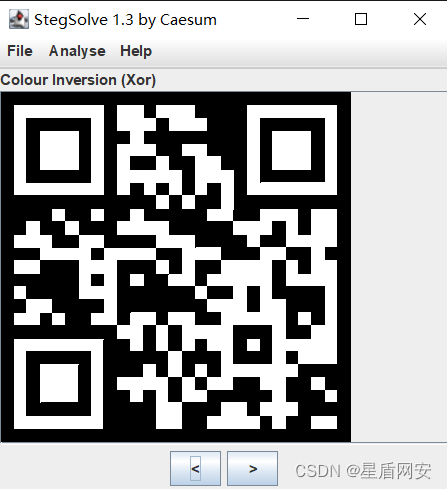

一开始是一个二维码,扫码进去有一个假flag

扔进图片隐写工具,啥也没有,都是同一个二维码

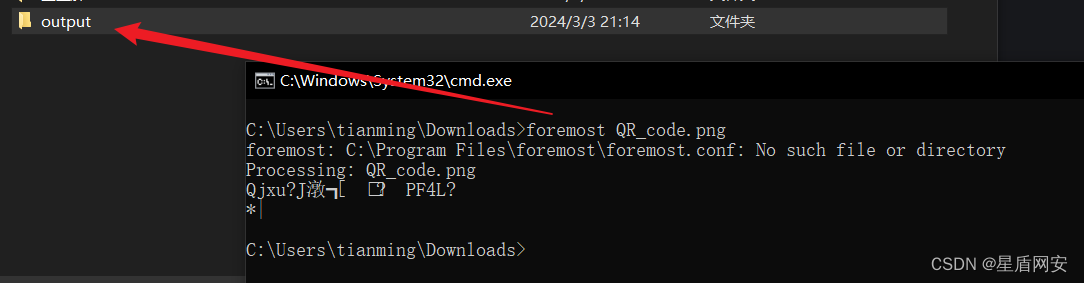

使用工具:foremost,直接分离图片,发现除了png图片,还有一个压缩包

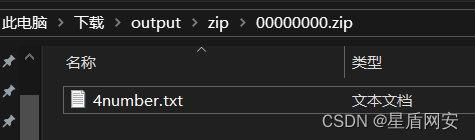

但是打开需要密码,直接写个Python脚本爆破一下

import zipfile

for i in range(1,9999):

try:

f = zipfile.ZipFile("./output/zip/00000000.zip",'r')

f.extract("4numbe

文章讲述了作者通过二维码引导,利用Python和foremost工具对压缩包进行分析,最终成功暴力破解压缩包密码的过程,揭示了隐藏的flag。

文章讲述了作者通过二维码引导,利用Python和foremost工具对压缩包进行分析,最终成功暴力破解压缩包密码的过程,揭示了隐藏的flag。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

978

978

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?