天命:被各种奇怪的 dbg 教育的一晚

拿到软件,丢进IDA发现有点问题,只有两个函数,发现不对劲

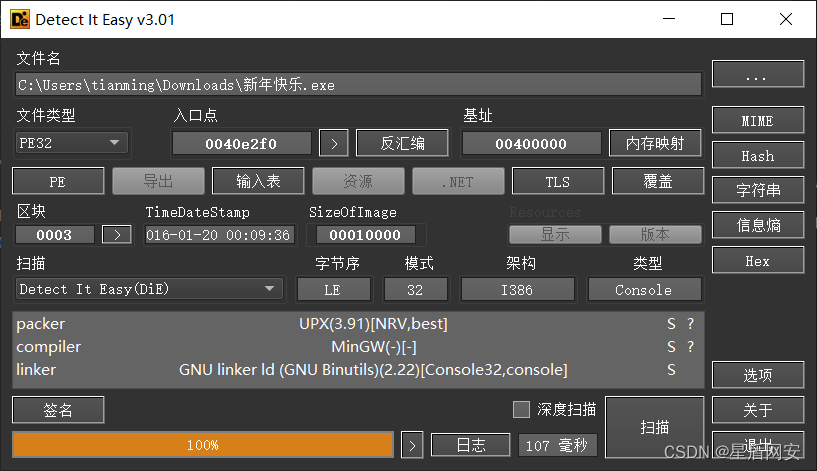

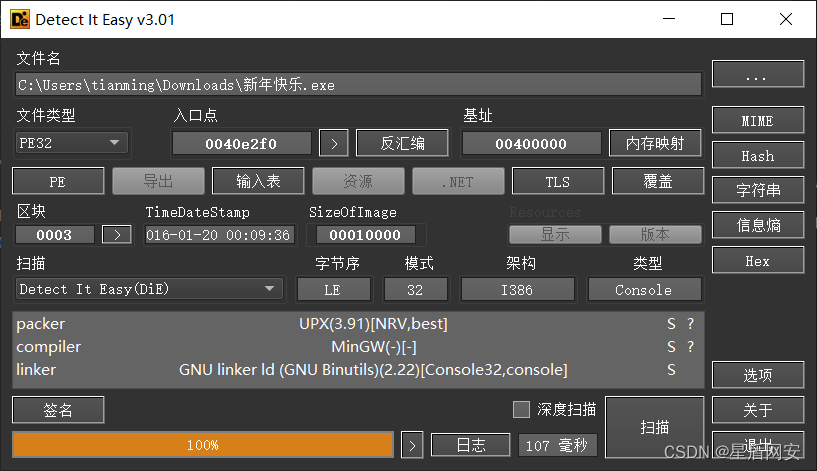

查壳一看,发现是UPX壳

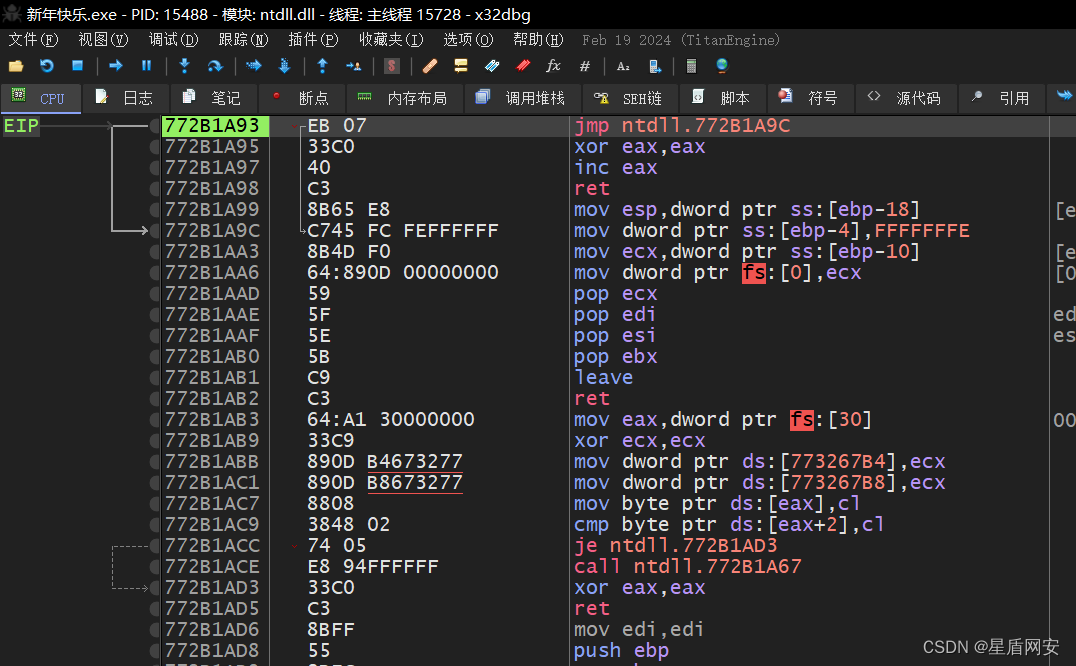

坑点来了:很多OD都是不正常的,还有半正常的OD,只有原版OD是正常的

吾爱破解OD是不正常的,x64dbg半正常,英文原版OD是很正常的

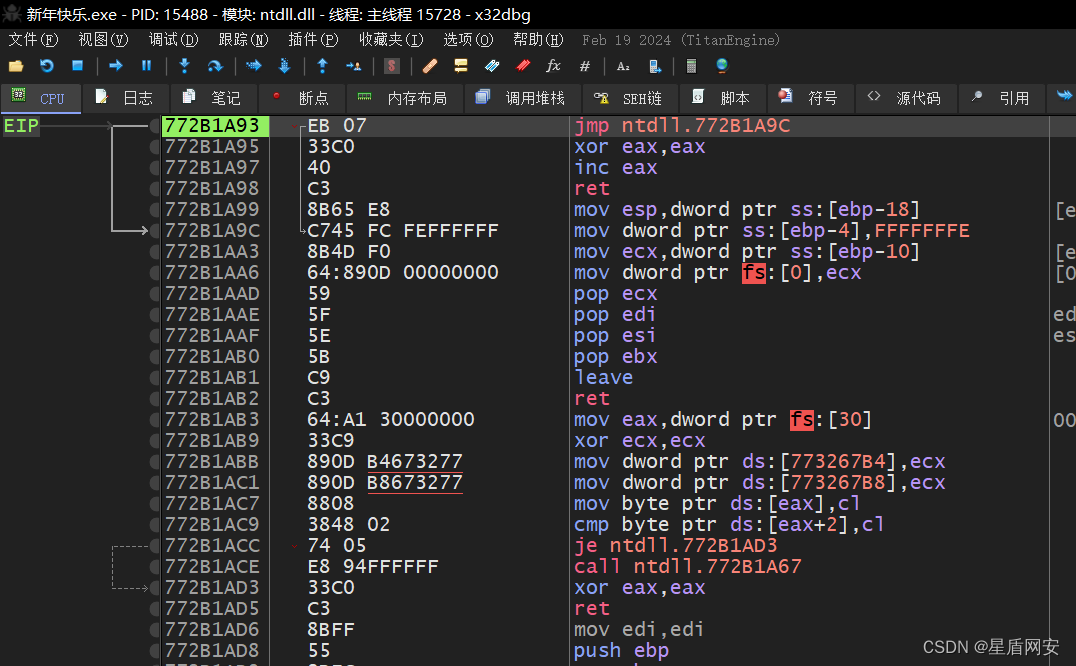

用最先进的x32dbg来搞,居然要按两次F9才能到正常的入口点

神奇,英文原版OD直接就到正常入口点了

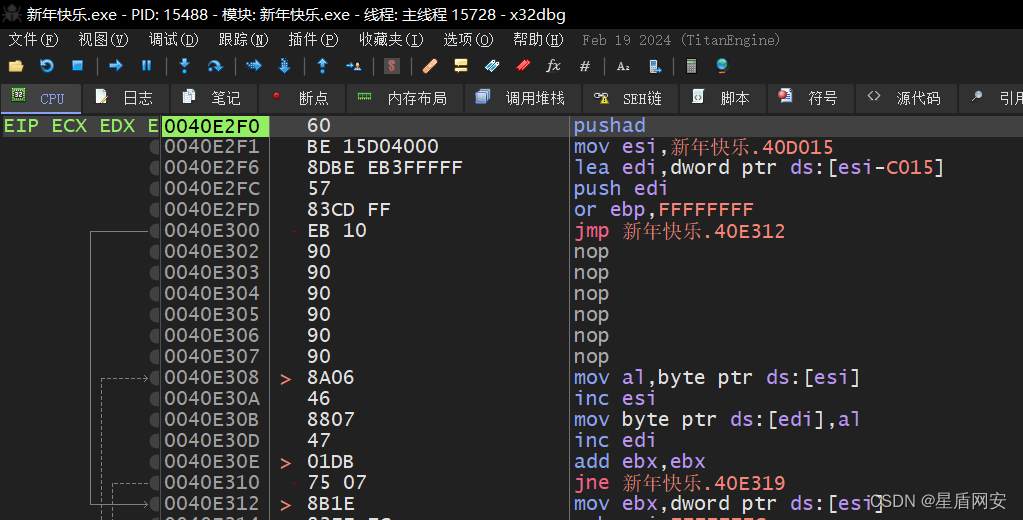

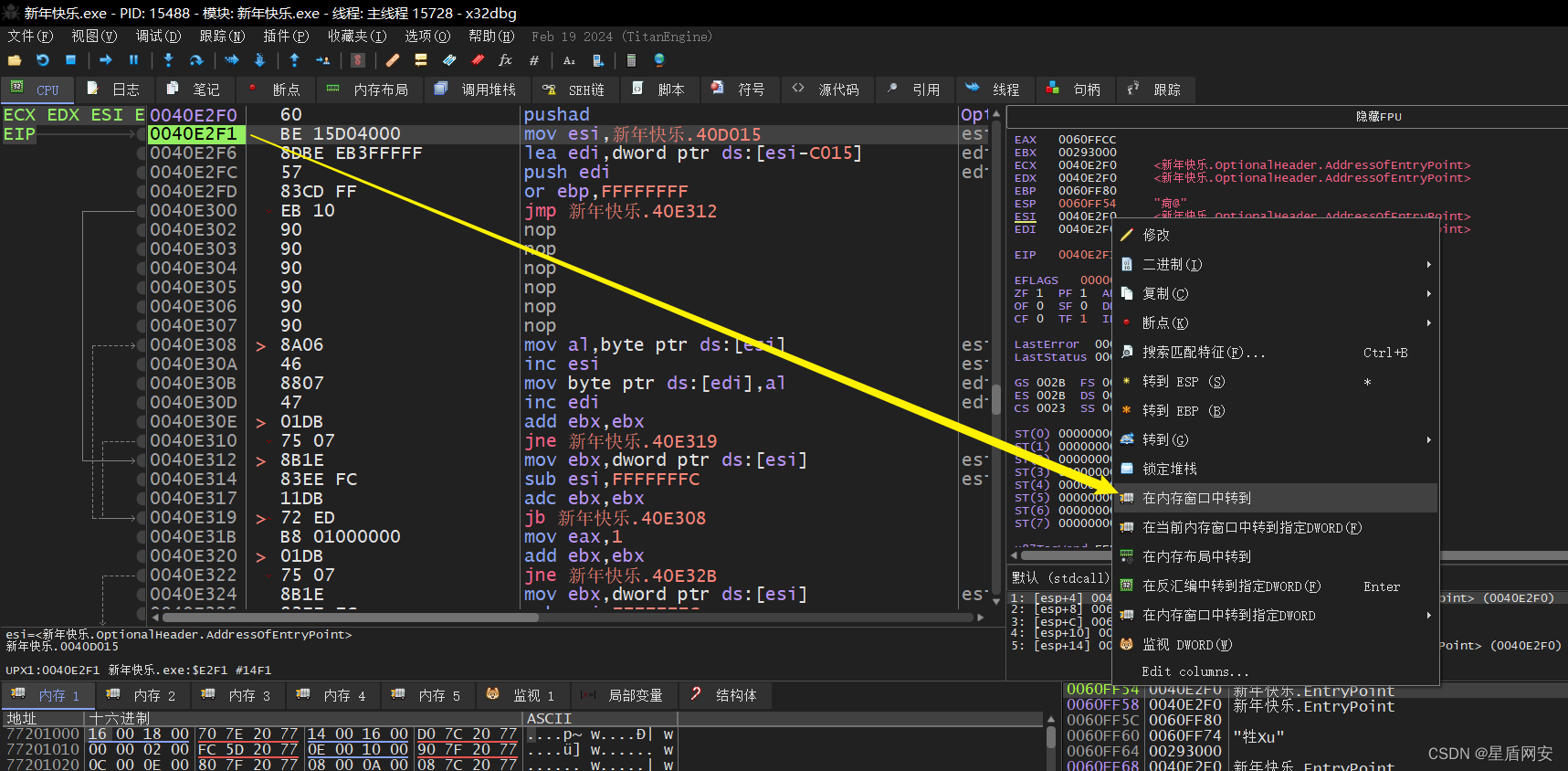

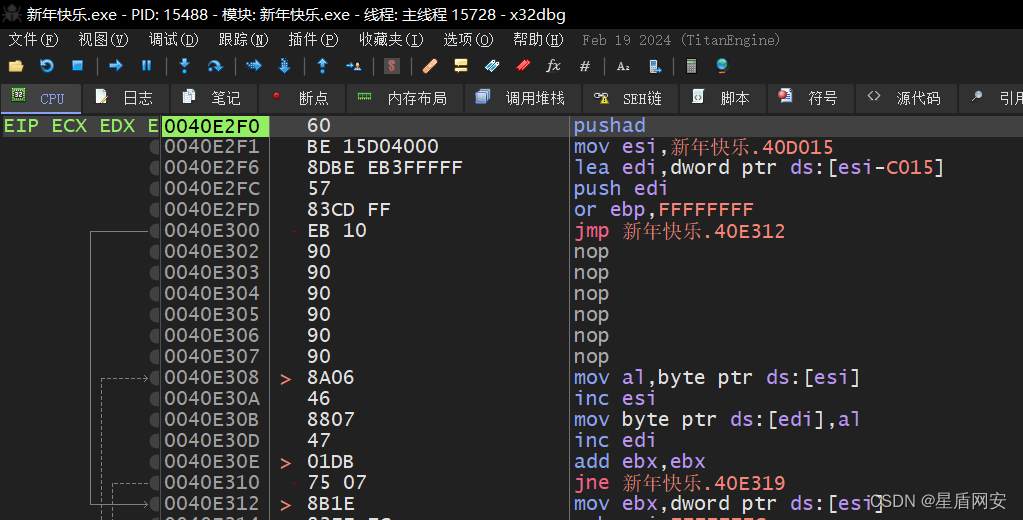

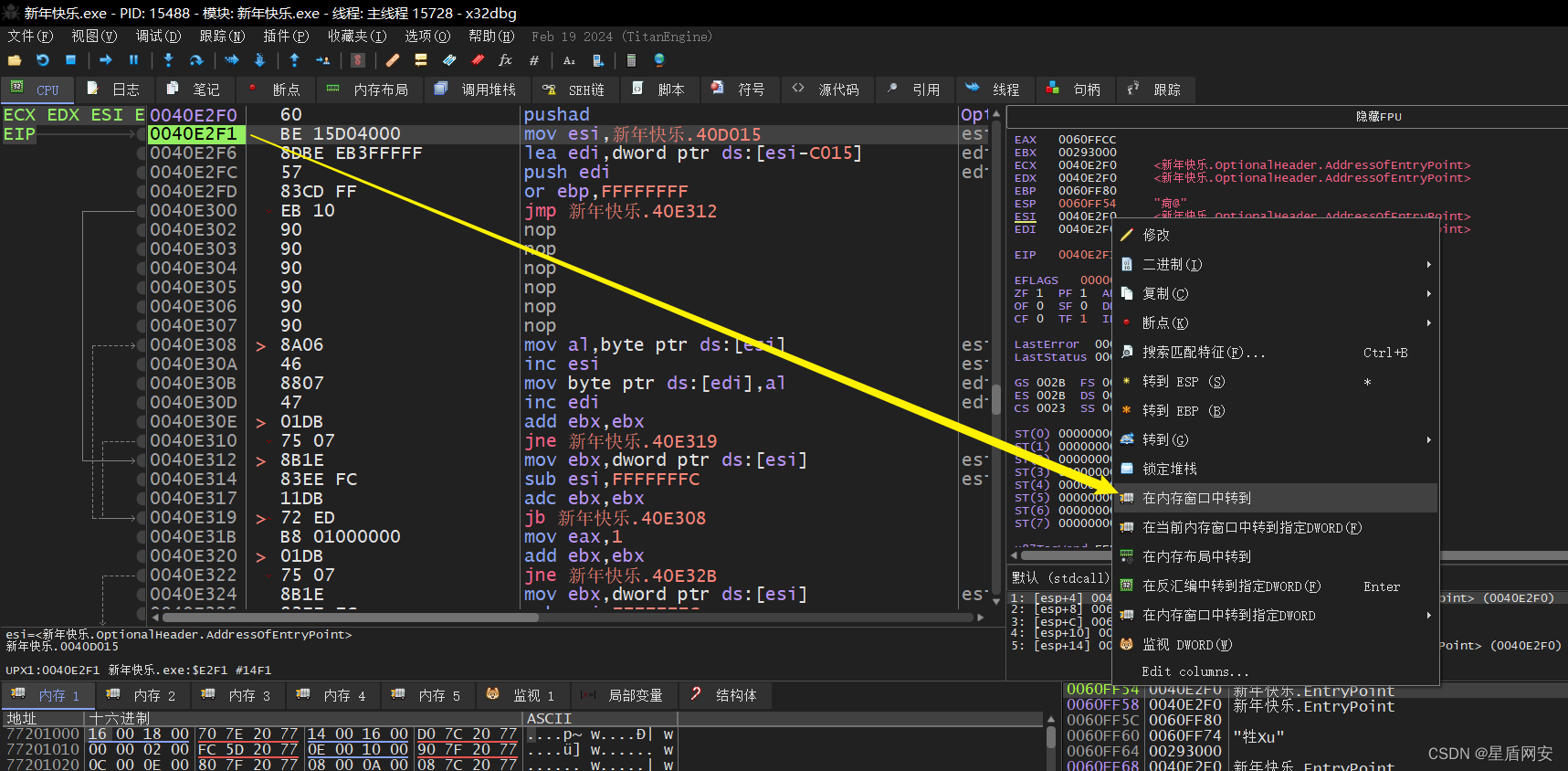

来到 pushad 才是真正的入口点

esp定律,手动脱壳

天命:被各种奇怪的 dbg 教育的一晚

拿到软件,丢进IDA发现有点问题,只有两个函数,发现不对劲

查壳一看,发现是UPX壳

坑点来了:很多OD都是不正常的,还有半正常的OD,只有原版OD是正常的

吾爱破解OD是不正常的,x64dbg半正常,英文原版OD是很正常的

用最先进的x32dbg来搞,居然要按两次F9才能到正常的入口点

神奇,英文原版OD直接就到正常入口点了

来到 pushad 才是真正的入口点

esp定律,手动脱壳

501

501

843

843

286

286

642

642

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?