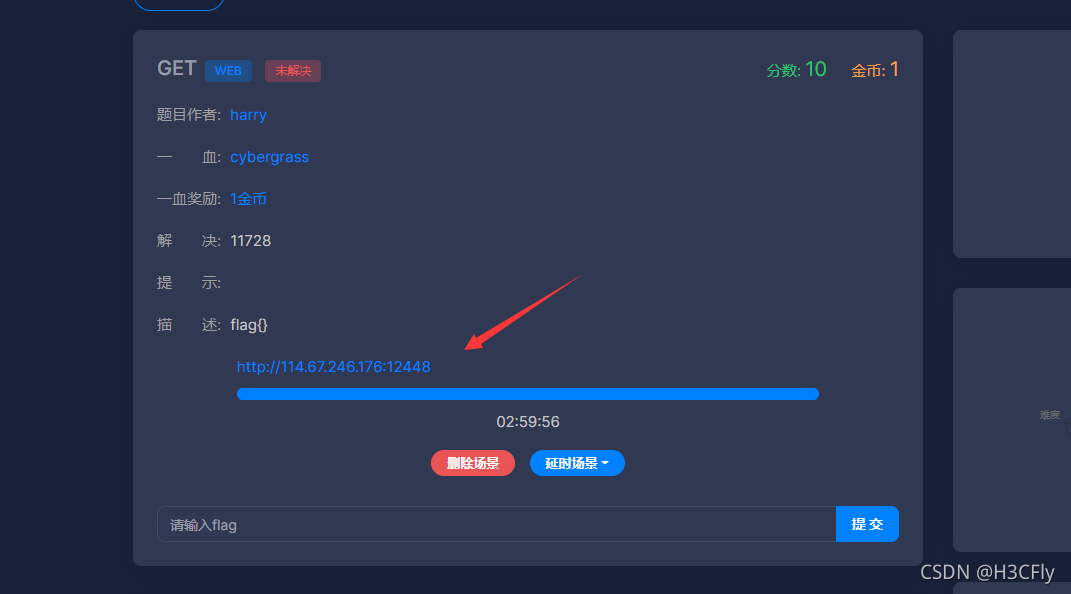

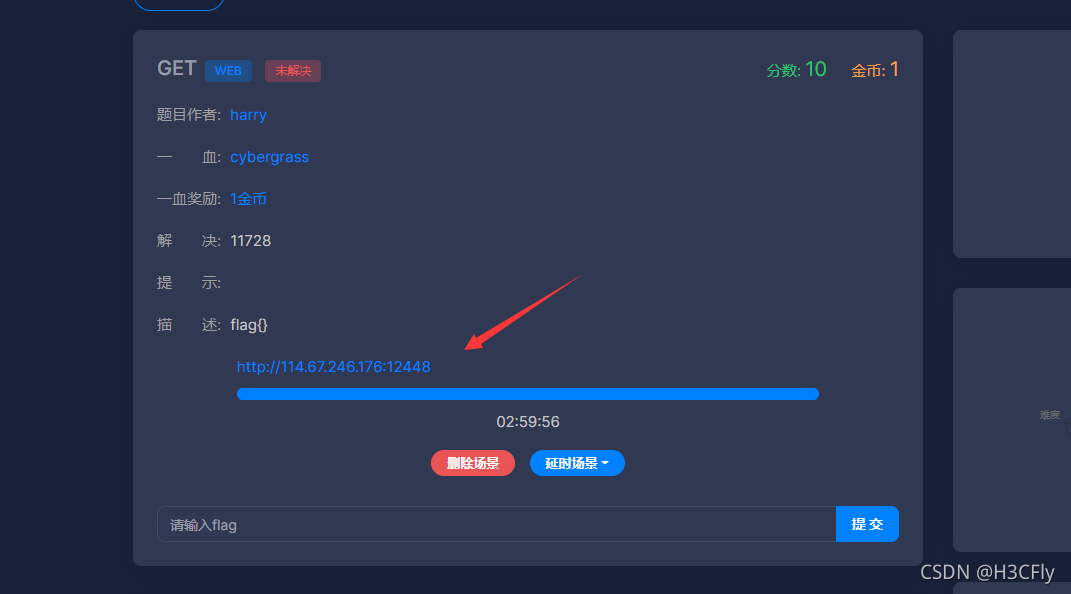

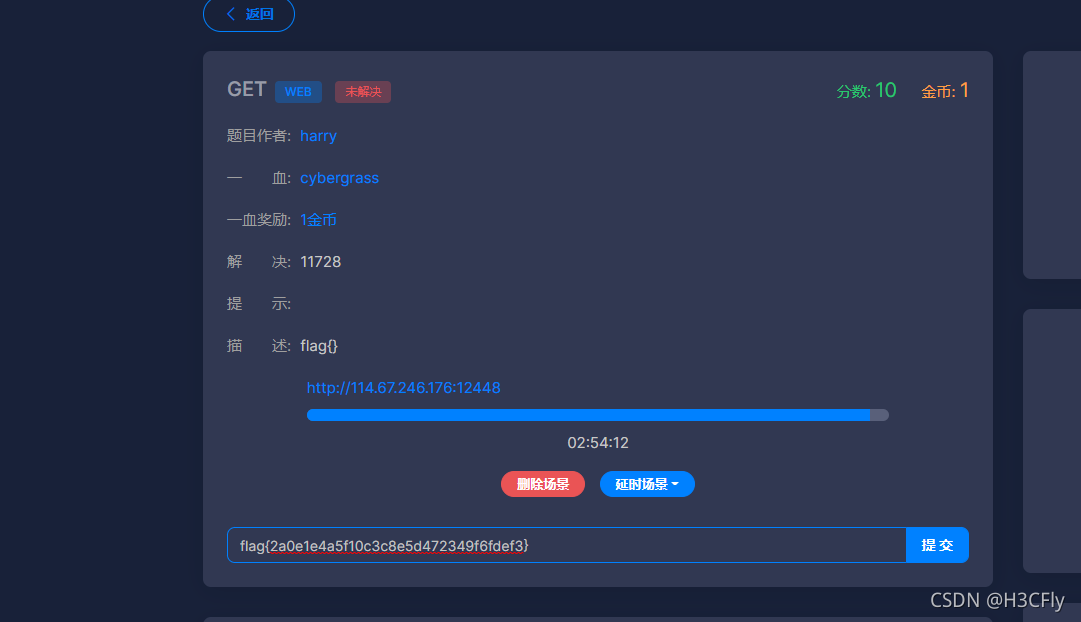

一、启动场景

二、解题过程

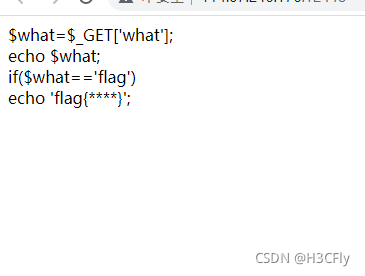

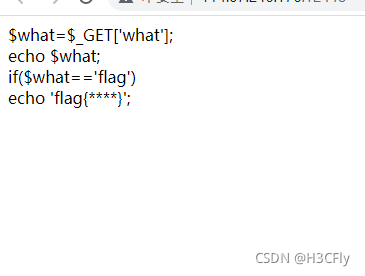

点进去得到

可以看到这是一个if语句,判断条件为what=='flag'就会显示出echo 下的'flag" ,那我们直接在地址后面,写上?what=flag。

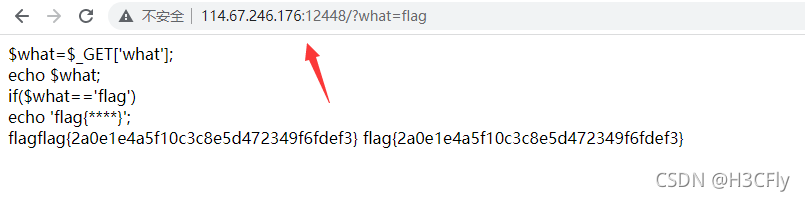

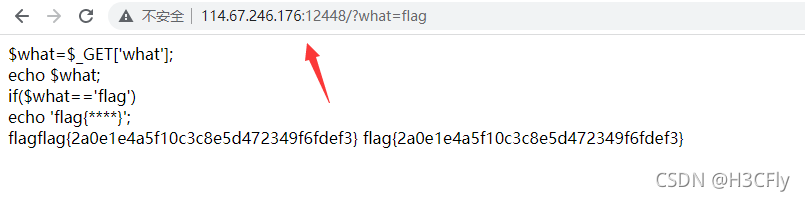

然后就得到了flag,直接复制粘贴到记事本,然后在复制粘贴到提交框。

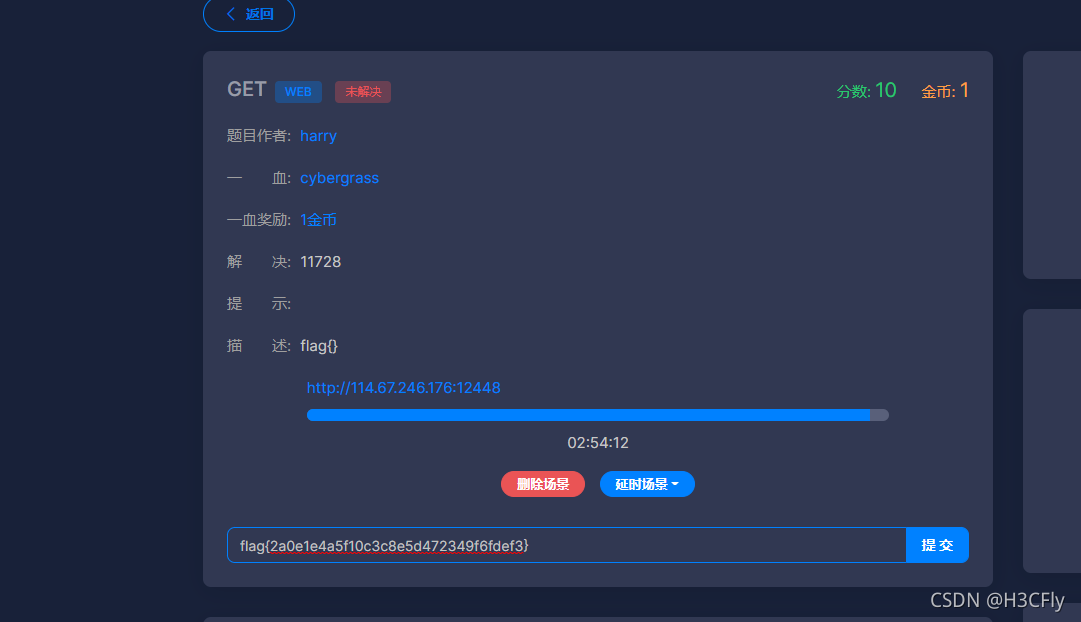

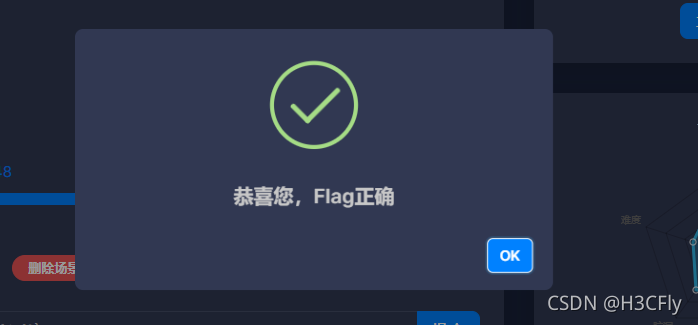

点击提交。

点击提交。

点进去得到

可以看到这是一个if语句,判断条件为what=='flag'就会显示出echo 下的'flag" ,那我们直接在地址后面,写上?what=flag。

然后就得到了flag,直接复制粘贴到记事本,然后在复制粘贴到提交框。

点击提交。

点击提交。

792

792

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?