文章目录

1. Secret

1.1 Secret简介

Secret 是一种包含少量敏感信息例如密码、令牌或密钥的对象。 将这些信息放在 secret 中比放在 Pod 的定义或者 容器镜像 中来说更加安全和灵活。 这样的信息可能会被放在 Pod 规约中或者镜像中。 用户可以创建 Secret,同时系统也创建了一些 Secret。

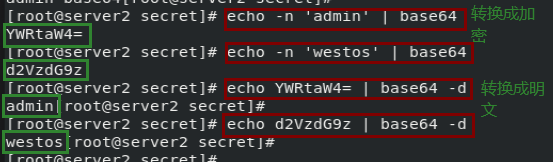

Kubernetes Secret 默认情况下存储为 base64-编码的、非加密的字符串。 默认情况下,能够访问 API 的任何人,或者能够访问 Kubernetes 下层数据存储(etcd) 的任何人都可以以明文形式读取这些数据。

Pod 可以用三种方式之一来使用 Secret:

- 作为挂载到一个或多个容器上的 卷 中的文件。

- 作为容器的环境变量

- 由 kubelet 在为 Pod 拉取镜像时使用

data 和 stringData 字段都是可选的,data 字段中所有键值都必须是 base64 编码的字符串

1.2 Secret类型

- Secret 资源的

type字段 - 类型默认为 Opaque

| 内置类型 | 用法 |

|---|---|

| Opaque | 用户定义的任意数据 |

| kubernetes.io/service-account-token | 服务账号令牌 |

| kubernetes.io/dockercfg | ~/.dockercfg 文件的序列化形式 |

| kubernetes.io/dockerconfigjson | ~/.docker/config.json 文件的序列化形式 |

| kubernetes.io/basic-auth | 用于基本身份认证的凭据 |

| kubernetes.io/ssh-auth | 用于 SSH 身份认证的凭据 |

| kubernetes.io/tls | 用于 TLS 客户端或者服务器端的数据 |

| bootstrap.kubernetes.io/token | 启动引导令牌数据 |

2. 创建 Opaque 类型的Secret

Opaque Secret其value为base64加密后的值

2.1 通过命令创建

- 在定义密码信息时,如果密码有特殊字符,则需要使用

\转义符对其进行转义,比如原密码为A!B\C*D则需要以下方式创建(–from-literal表示通过字符创建)

--from-literal=username=devuser --from-literal=password=A\!B\\C\*D

1)创建用户名及密码文件

mkdir secret

cd secret/

echo 'admin' > username.txt

echo 'westos' > passwd.txt

2)创建secret

kubectl create secret generic my-secret --from-file=username.txt --from-file=passwd.txt

# generic:表示通用

本文介绍了Kubernetes中的Secret对象,用于安全存储密码、令牌等敏感信息。详细讲解了如何创建Opaque类型的Secret,包括命令行和YAML文件方式,并演示了如何将Secret挂载到Volume以及设置为环境变量。此外,还探讨了kubernetes.io/dockerconfigjson类型的Secret,用于存储Docker仓库的凭证。

本文介绍了Kubernetes中的Secret对象,用于安全存储密码、令牌等敏感信息。详细讲解了如何创建Opaque类型的Secret,包括命令行和YAML文件方式,并演示了如何将Secret挂载到Volume以及设置为环境变量。此外,还探讨了kubernetes.io/dockerconfigjson类型的Secret,用于存储Docker仓库的凭证。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3236

3236

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?