Weblogic

默认端口号:7001

(1)weblogic管理控制台未授权远程命令执行漏洞

CVE-2020-14882

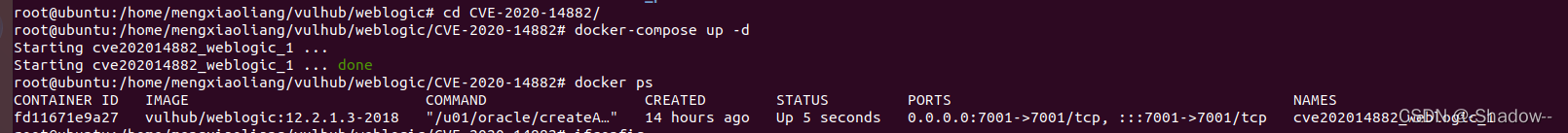

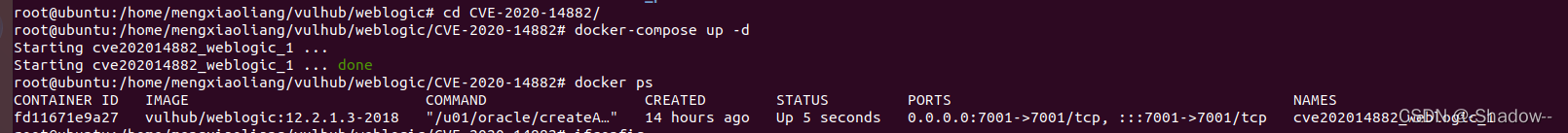

1,拉取环境

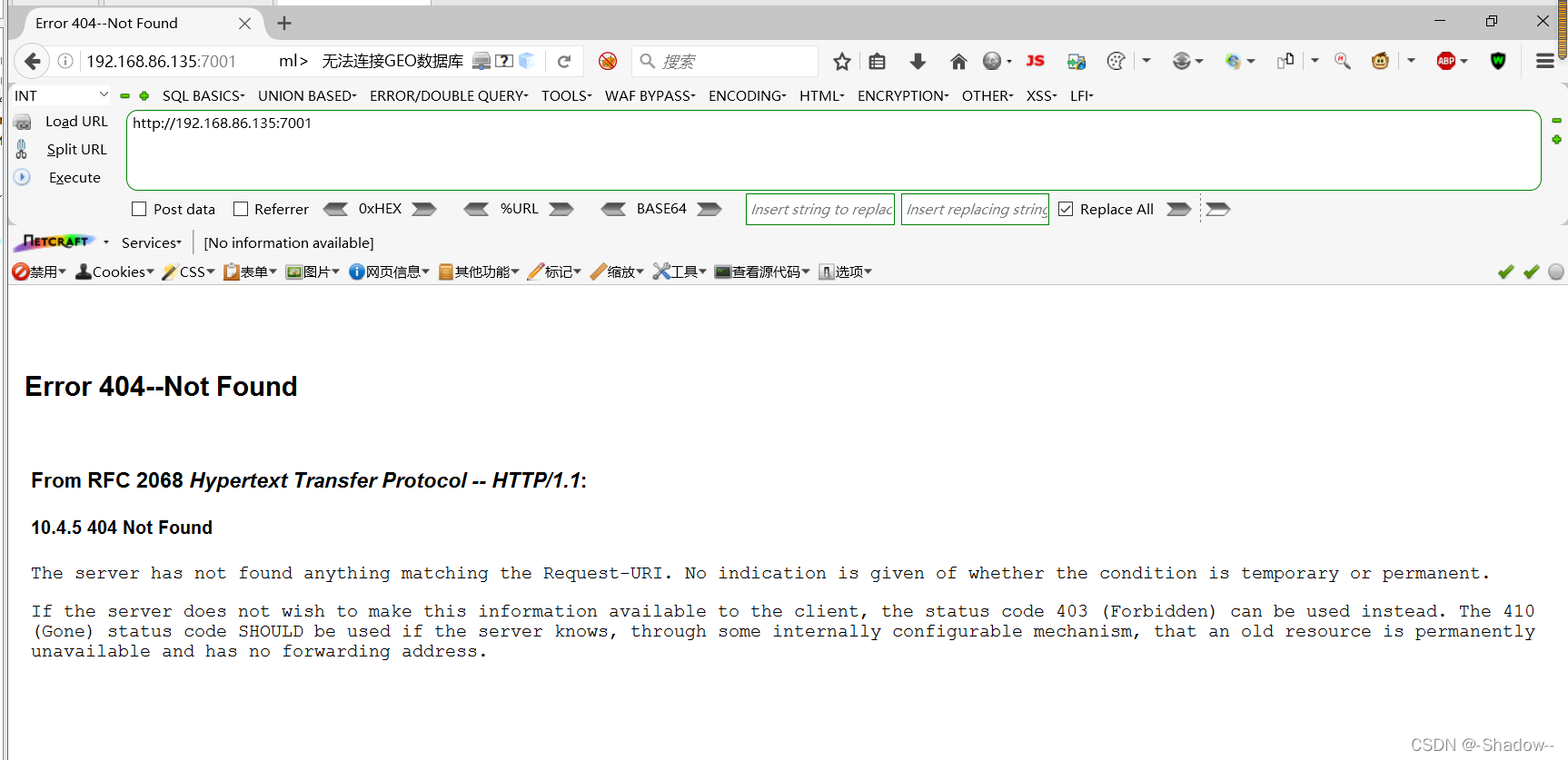

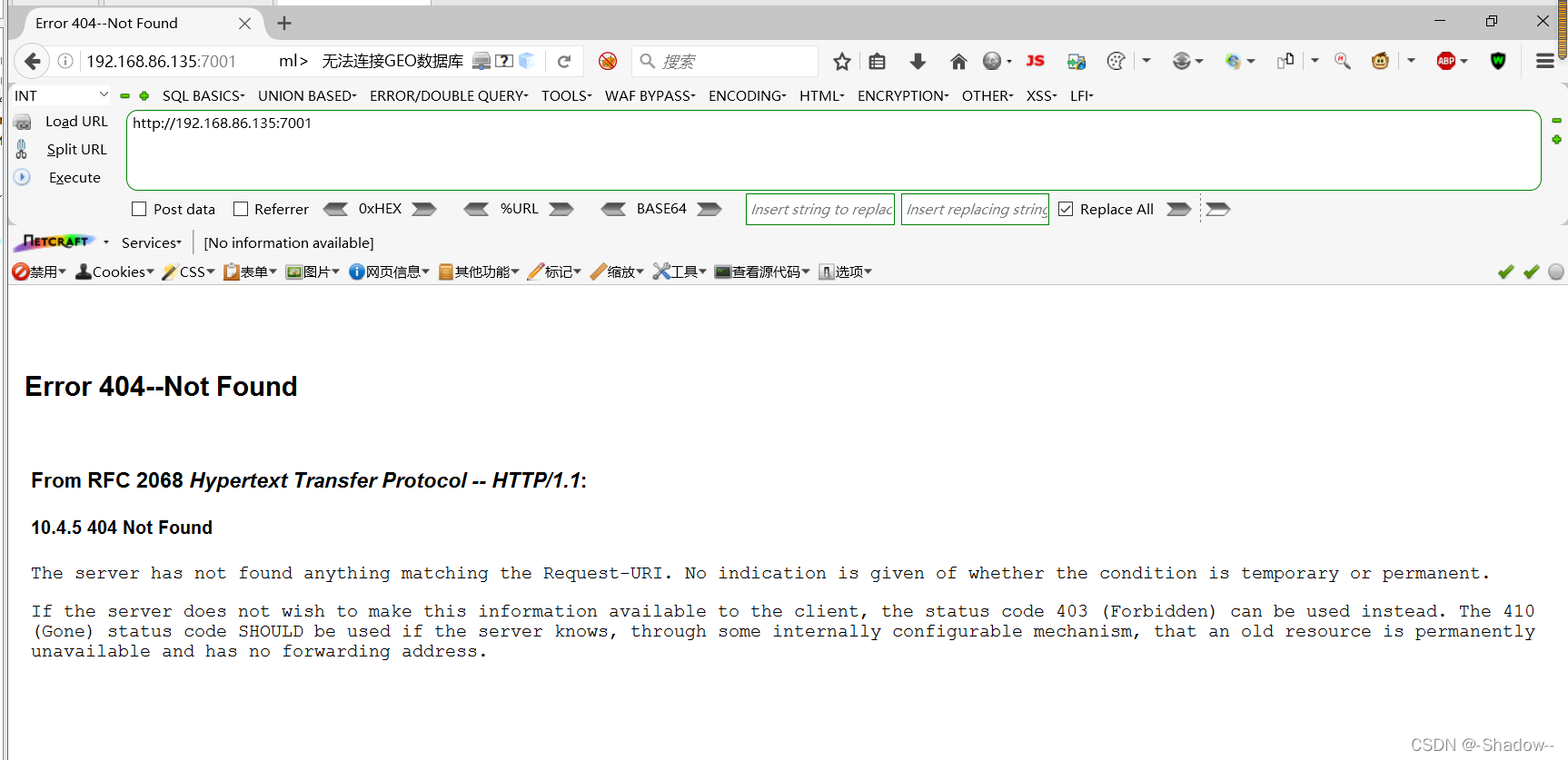

2,访问网站

3,启动完成后,访问http://your-ip:7001/console查看管理员控制台登录页面

Weblogic

默认端口号:7001

(1)weblogic管理控制台未授权远程命令执行漏洞

CVE-2020-14882

1,拉取环境

2,访问网站

3,启动完成后,访问http://your-ip:7001/console查看管理员控制台登录页面

5514

5514

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?