Shiro 认证(Authentication)

Shiro 简介

Apache Shiro 是一个强大易用的 Java 安全框架,提供了认证、授权、会话管理和加密更功能。对于任意一个应用程序,Shiro 都可以提供全面的安全管理服务,对比 Spring Security,可能没有 Spring Security 功能强大,但是我们在实际工作中可能并不需要那么复杂的功能,所以使用简单易用的 Shiro 就已经足够了。

Shiro 特性

Shiro 可以非常容易的开发出足够好的应用,其不仅可以用在 JavaSE 环境,也可以用在 JavaEE 环境。Shiro 可以帮助我们完成:认证、授权、加密、会话管理、与 Web 集成、缓存等。其基本功能点如下图所示:

Authentication(认证),Authorization(授权),Session Manager(会话管理),Cryptography(加密) 被 Shiro 框架的开发团队称之为应用安全的四大基石,详细功能点说明如下:

-

Authentication: 身份认证/登录,验证用户是不是拥有相应的身份;

-

Authorization: 授权,即权限验证,验证某个已认证的用户是否拥有某个权限;即判断用户是否能做事情,常见的如:验证某个用户是否拥有某个角色。或者细粒度的验证某个用户对某个资源是否具有某个权限;

-

Session Manager: 会话管理,即用户登录后就是一次会话,在没有退出之前,它的所有信息都在会话中;会话可以是普通JavaSE环境的,也可以是如Web环境的;

-

Cryptography: 加密,保护数据的安全性,如密码加密存储到数据库,而不是明文存储;

-

Web Support: Web支持,可以非常容易的集成到Web环境;

-

Caching: 缓存,比如用户登录后,其用户信息、拥有的角色/权限不必每次去查,这样可以提高效率;

-

Concurrency: shiro支持多线程应用的并发验证,即如在一个线程中开启另一个线程,能把权限自动传播过去;

-

Testing: 提供测试支持;

-

Run As: 允许一个用户假装为另一个用户(如果他们允许)的身份进行访问;

-

Remember Me: 记住我,这个是非常常见的功能,即一次登录后,下次再来的话不用登录了。

Shiro 架构

接下来我们分别从外部和内部来看看Shiro的架构,对于一个好的框架,从外部来看应该具有非常简单易于使用的API,且API契约明确;从内部来看的话,其应该有一个可扩展的架构,即非常容易插入用户自定义实现,因为任何框架都不能满足所有需求。

首先,我们从外部来看Shiro吧,即从应用程序角度的来观察如何使用Shiro完成工作。如下图:

可以看到应用代码直接交互的对象是 Subject ,也就是说 Shiro 的对外 API 核心就是 Subject ;其每个 API 的含义如下:

-

Subject: 主体,代表了当前“用户”,这个用户不一定是一个具体的人,与当前应用交互的任何东西都是 Subject ,如网络爬虫,机器人等;即一个抽象概念;所有 Subject 都绑定到 SecurityManager ,与 Subject 的所有交互都会委托给 SecurityManager ;可以把 Subject 认为是一个门面; SecurityManager 才是实际的执行者;

-

SecurityManager: 安全管理器;即所有与安全有关的操作都会与 SecurityManager 交互;且它管理着所有 Subject ;可以看出它是 Shiro 的核心,它负责与后边介绍的其他组件进行交互,如果学习过 SpringMVC ,你可以把它看成 DispatcherServlet 前端控制器;

-

Realm: 域,Shiro 从从 Realm 获取安全数据(如用户、角色、权限),就是说 SecurityManager 要验证用户身份,那么它需要从 Realm 获取相应的用户进行比较以确定用户身份是否合法;也需要从 Realm 得到用户相应的角色/权限进行验证用户是否能进行操作;可以把 Realm 看成 DataSource ,即安全数据源。

也就是说对于我们而言,最简单的一个 Shiro 应用:

-

应用代码通过 Subject 来进行认证和授权,而 Subject 又委托给 SecurityManager ;

-

我们需要给 Shiro 的 SecurityManager 注入 Realm ,从而让 SecurityManager 能得到合法的用户及其权限进行判断。

从以上也可以看出,Shiro不提供维护用户/权限,而是通过 Realm 让开发人员自己注入。

接下来我们来从 Shiro 内部来看下 Shiro 的架构,如下图所示:

-

Subject: 主体,可以看到主体可以是任何可以与应用交互的“用户”;

-

SecurityManager: 相当于 SpringMVC 中的 DispatcherServlet 或者 Struts2 中的 FilterDispatcher ;是 Shiro 的心脏;所有具体的交互都通过 SecurityManager 进行控制;它管理着所有 Subject 、且负责进行认证和授权、及会话、缓存的管理。

-

Authenticator: 认证器,负责主体认证的,这是一个扩展点,如果用户觉得 Shiro 默认的不好,可以自定义实现;其需要认证策略(Authentication Strategy),即什么情况下算用户认证通过了;

-

Authrizer: 授权器,或者访问控制器,用来决定主体是否有权限进行相应的操作;即控制着用户能访问应用中的哪些功能;

-

Realm: 可以有1个或多个 Realm ,可以认为是安全实体数据源,即用于获取安全实体的;可以是 JDBC 实现,也可以是 LDAP 实现,或者内存实现等等;由用户提供;注意:Shiro 不知道你的用户/权限存储在哪及以何种格式存储;所以我们一般在应用中都需要实现自己的 Realm ;

-

SessionManager: 如果写过 Servlet 就应该知道 Session 的概念, Session 呢需要有人去管理它的生命周期,这个组件就是 SessionManager ;而 Shiro 并不仅仅可以用在 Web 环境,也可以用在如普通的 JavaSE 环境、 EJB 等环境;所有呢, Shiro 就抽象了一个自己的 Session 来管理主体与应用之间交互的数据;这样的话,比如我们在 Web 环境用,刚开始是一台 Web 服务器;接着又上了台 EJB 服务器;这时想把两台服务器的会话数据放到一个地方,这个时候就可以实现自己的分布式会话(如把数据放到 Memcached 服务器);

-

SessionDAO: DAO 大家都用过,数据访问对象,用于会话的 CRUD ,比如我们想把Session保存到数据库,那么可以实现自己的 SessionDAO ,通过如 JDBC 写到数据库;比如想把 Session 放到 Memcached 中,可以实现自己的 Memcached SessionDAO ;另外 SessionDAO 中可以使用 Cache 进行缓存,以提高性能;

-

CacheManager: 缓存控制器,来管理如用户、角色、权限等的缓存的;因为这些数据基本上很少去改变,放到缓存中后可以提高访问的性能

-

Cryptography: 密码模块,Shiro 提高了一些常见的加密组件用于如密码加密/解密的。

认证(Authentication)

在 Shiro 中,认证指的是识别和证明操作者是一个合法用户

Token

“用户”这个概念在框架中被抽象为主体(Subject)。用户如果想要通过认证,需要提供 Principal(身份) 和 Credentials(凭证),从而应用能验证用户身份。这些身份和凭证信息,在 Shiro 框架中以 Token(令牌) 的概念进行封装。Shiro 中的认证 Token 接口 AuthenticationToken 封装了这两个信息:

Principals: 身份,即主体的标识属性,可以是任何东西,如用户名、邮箱等,唯一即可。一个主体可以有多个 principals , 但只有一个 Primary principals , 一般是用户名/手机号。

Credentials: 凭证/证明,即只有主体知道的安全值,如密码/数字证书等。

身份和凭证是两个比较抽象的概念,如果按简单项目中的概念说通俗点, 其实就是用户名/密码。以下是 Token 的层次结果图:

快速上手

在 JPA 项目之上

- 在 pom.xml 添加依赖

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-spring</artifactId>

<version>1.4.1</version>

</dependency>

- 配置 shiro.ini

在 resources 目录下新建 shiro.ini 文件配置用户认证数据:

#对用户信息进行配置

[users]

#用户账号和密码

#配置规则: 用户账号=密码

xiaomin=123456

zhangsan=000000

- 认证测试

package com.hxy.crm;

import org.apache.shiro.SecurityUtils;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.UsernamePasswordToken;

import org.apache.shiro.mgt.DefaultSecurityManager;

import org.apache.shiro.realm.text.IniRealm;

import org.apache.shiro.subject.Subject;

import org.junit.Test;

import org.junit.runner.RunWith;

import org.springframework.boot.test.context.SpringBootTest;

import org.springframework.test.context.junit4.SpringRunner;

@RunWith(SpringRunner.class)

@SpringBootTest

public class ShiroTester {

@Test

public void testShiro() {

//1.创建Realm(安全数据源)

//通过shiro.ini配置文件创建Realm

IniRealm realm = new IniRealm("classpath:shiro.ini");

//2.配置SecurityManager

DefaultSecurityManager securityManager = new DefaultSecurityManager();

//注入创建的Realm(安全数据源)

securityManager.setRealm(realm);

SecurityUtils.setSecurityManager(securityManager);

//3.操作Subject,进行认证

Subject subject = SecurityUtils.getSubject();

//封装一个令牌

UsernamePasswordToken token = new UsernamePasswordToken("zhangsan", "000000");

try {

subject.login(token);

} catch (AuthenticationException e) {

System.out.println("认证异常:");

e.printStackTrace();

}

System.out.println("是否通过认证:" + subject.isAuthenticated());

System.out.println("身份信息:" + subject.getPrincipal());

}

}

测试结果:

-

首先通过指定一个 ini 配置文件来创建一个 IniRealm 对象;

-

接着实例化一不 DefaultSecurityManager , 并注入 IniRealm 对象;

-

再将 DefaultSecurityManager 绑定到 SecurityUtils , 这是一个全局设置,设置一次即可;

-

通过 SecurityUtils 得到 Subject;

-

然后获取身份验证的 Token, 如用户名 / 密码,此处使用UsernamePasswordToken;

-

调用 subject.login 方法进行登录,其会自动委托给 SecurityManager.login 方法进行登录;

-

如果身份验证失败请捕获 AuthenticationException 或其子类,常见的如:

DisabledAccountException (禁用的帐号)、LockedAccountException (锁定的帐号)、

UnknownAccountException ( 错误的帐号)、ExcessiveAttemptsException (登录失败次数过多)、

IncorrectCredentialsException ( 错误的凭证). ExpiredCredentialsException (过期的凭证)等,具体请查看其继承关系;对于页面的错误消息展示,最好使用如 “用户名/密码错误” 而不是 “用户名错误” / “密码错误",防止一些恶意用户非法扫描帐号库; -

如果身份认证成功,后续可以使用 subject.isAuthenticated() 判断是否认证通过, subject.getPrincipal() 获得 身份信息等。

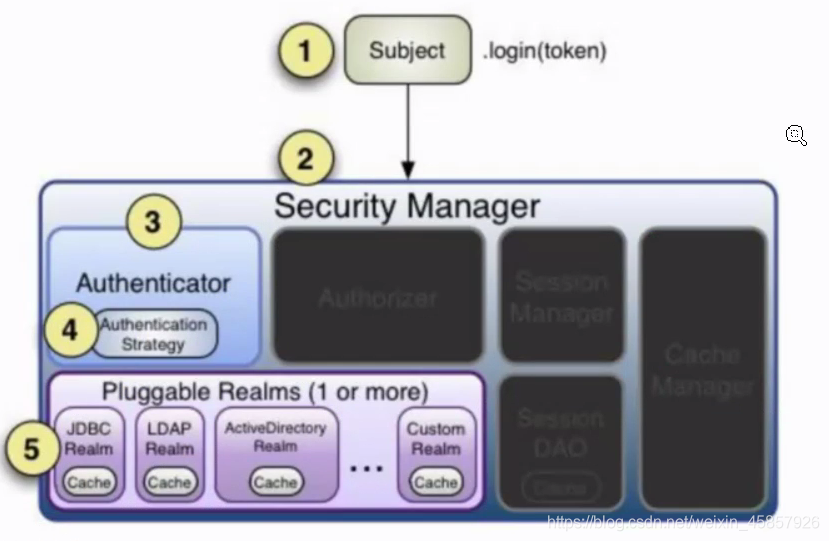

认证流程

流程如下:

-

首先调用 Subjec.login(token) 进行登录,其会自动委托给 Security Manager , 调用之前必须通过 SecurityUtils.setSecurityManager() 设置 Security Manager;

-

SecurityManager 负责真正的身份验证逻辑;它会委托给 Authenticator 进行身份验证;

-

Authenticator 才是真正的身份验证者,Shiro API 中核心的身份认证入口点,此处可以自定义插入自己的实现;

-

Authenticator 可能会委托给相应的 AuthenticationStrategy 进行多 Realm 身份验证,默认 ModularRealmAuthenticator 会调用 AuthenticationStrategy 进行多 Realm 身份验证;

-

Authenticator 会把相应的 token 传入 Realm, 从 Realm 获取身份信息, 如果没有返回 / 抛出异常表示身份验证失败了。此处可以配置多个 Realm , 将按照相应的顺序及策略进行访问。

记住我 VS 认证

Shiro框架支持记住我,也就是短期内免登录(或者说自动登录)。虽然两种都表示用户在

认证环节被 “放行了”,但我们要明确区分 ”记住我主体" 和 ”认证主体" 还是有一些区别的。

“记住我主体” 并不是匿名的,而是具有已知身份ID的,也就是 subject.getPrincipals() 不为空,但这个身份ID是来自于记住的上次认证的身份ID。如果是通过 ”记住我“ 实现的自动登录,那么调用 subject.isRemembered() 返回 true.

“认证主体" 指的是本次会话通过 subject.login() 等方法成功认证且没有抛异常的 Subject 对象。一个真正的 “认证主体” 调用 subject.isAuthenticated() 返回 true。

注意,Subject 的 isRemembered() 和 isAuthenticated() 是互斥的,一个为 true 意味着另外一个必然为 false。为什么要区分这两者呢? 因为通过 “记住我" 通过认证环节,用户本次并没有提供凭证信息,并不是真正严格的认证。在很多软件系统中支持这个功能是为了大部分时候方便。但一些高度敏感的功能比如财务数据、付款等操作,还是会要求提供再次输入密码。比如手机上的支付宝和微信支付,都是自动登录的,但付款时还是要输入支付密码。

注销 Logout

用户的注销需要调用 Subject.logout() 方法。该操作会让 Shiro 清除身份信息并让当前 Session 失效。对于 Web 项目而言,同时还会通过响应的 Header 让浏览器删除记住的 Cookie 。在注销后,当前主体又处于匿名状态,可以再次执行登录操作。

注意: 由于 Web 项目的 “记住我” 通常基于浏览器 Cookie 实现,而注销后的删除 Cookie 命令又是通过响应给浏览器的 HTTP Header 来传达,因此在注销后强烈建议重定向到一个新的页面,这样失效的 Cookie 就真的消失了,否则用户可能从当前页面继续提交无效的 Cookie ,导致引发一些认证异常。

Apache Shiro是一个强大的Java安全框架,提供认证、授权、会话管理和加密等功能。本文介绍了Shiro的基本特性和架构,包括核心组件Subject、SecurityManager和Realm的作用,以及认证和授权的具体流程。

Apache Shiro是一个强大的Java安全框架,提供认证、授权、会话管理和加密等功能。本文介绍了Shiro的基本特性和架构,包括核心组件Subject、SecurityManager和Realm的作用,以及认证和授权的具体流程。

1824

1824

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?