前后端身份认账有多中方式如session认证、JWT认证等

JWT(Json Web Token )目前最流行的跨域认证解决方案

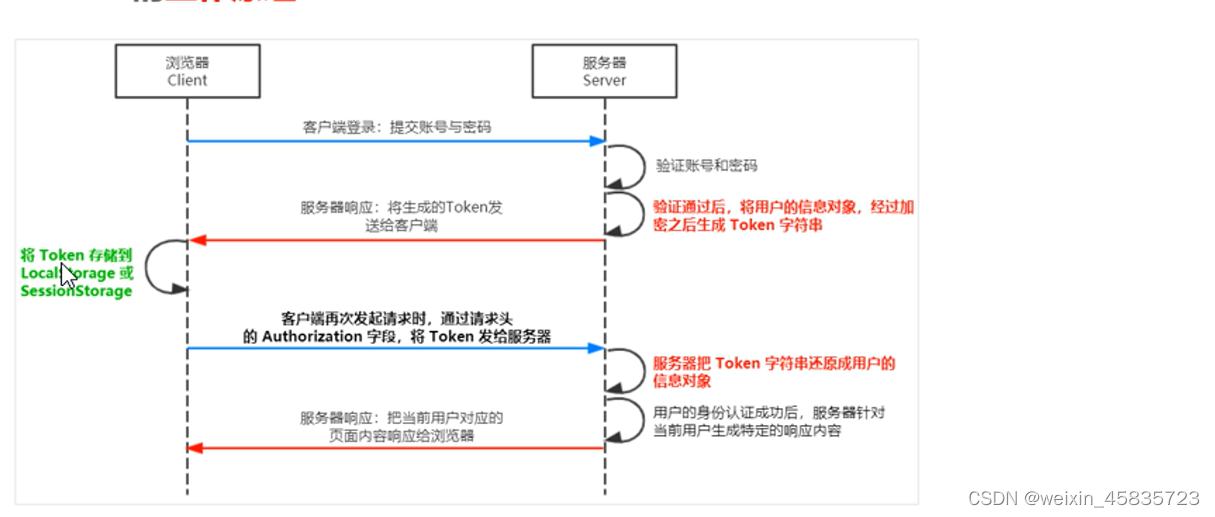

1.JWT认证的工作原理:

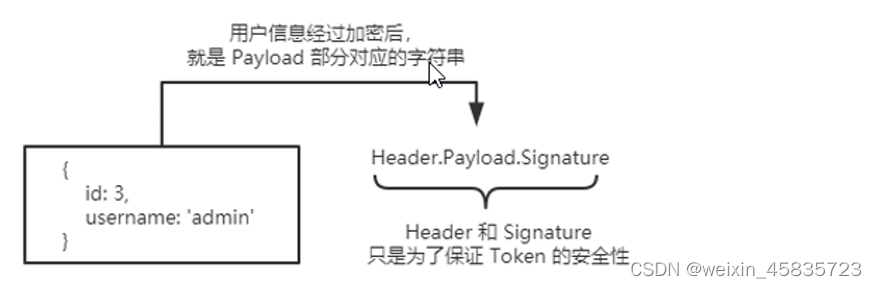

2. JWT 的三个组成部分

Header :头部

Payload:真正的信息部分,是经过信息加密之后生成的字符串

Signatrue:与Header是安全相关部分,只是为了Token的安全性

3. JWT 的使用方式

客户端收到服务端返回的 JWT 之后 存储在localstorage或sessionstorage中,在每次发送请求的时候,在请求头上带上 JWT 的字符串

express 中使用 JWT :

1.安装 JWT 相关的包

npm install jsonwebtoken express-jwt@5.3.3jsonwebtoken:用于生成 JWT 字符串

express-jwt:用于将 JWT 字符串解析还原成 JSON 对象

2.导入相关的包

// 导入 JWT 相关的包

// 生成 JWT 字符的包

const jwt = require('jsonwebtoken')

// 导入解析 JWT 字符 还原 JSON 的包

const expressJWT=require('express-jwt')3.定义secret密钥

保证 JWT 字符串的安全性,防止在网络传输过程中被别人破解,需要定义一个密钥用于加密和解密,

3.1 在生成 JWT 字符串时 ,需要使用密钥对用户信息进行加密

3.2 在解析 JWT 字符串时 需要使用密钥进行解密

// 定义secret密钥

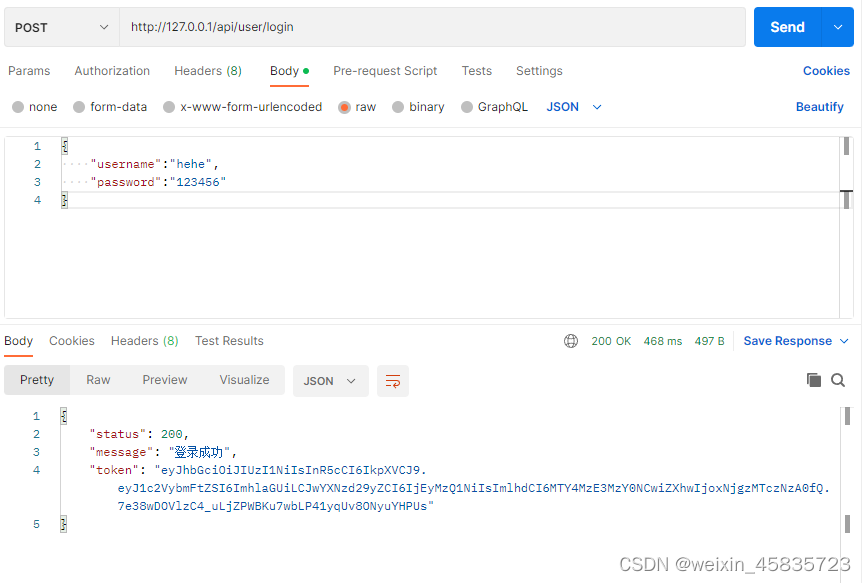

const secretKey = "heye ^-^";4. 在登录成功后生成 JWT 字符串

调用jsonwebtoken包提供的sign()方法,将用户信息进行加密成 JWT 字符串,响应给客户端

// 导入 JWT 相关的包

// 生成 JWT 字符的包

const jwt = require("jsonwebtoken");

// 导入解析 JWT 字符 还原 JSON 的包

const expressJWT = require("express-jwt");

// 定义secret密钥

const secretKey = "heye ^-^";

// 登录接口

router.post("/user/login", (req, res) => {

let user = req.body;

// 使用 JWT 的sign方法生成 JWT字符串 三个参数分别是 用户信息 密钥 配置(有效时长)

let token = jwt.sign(user, secretKey, { expiresIn: "60s" });

res.send({

status: 200,

message: "登录成功",

token,

});

});结果:

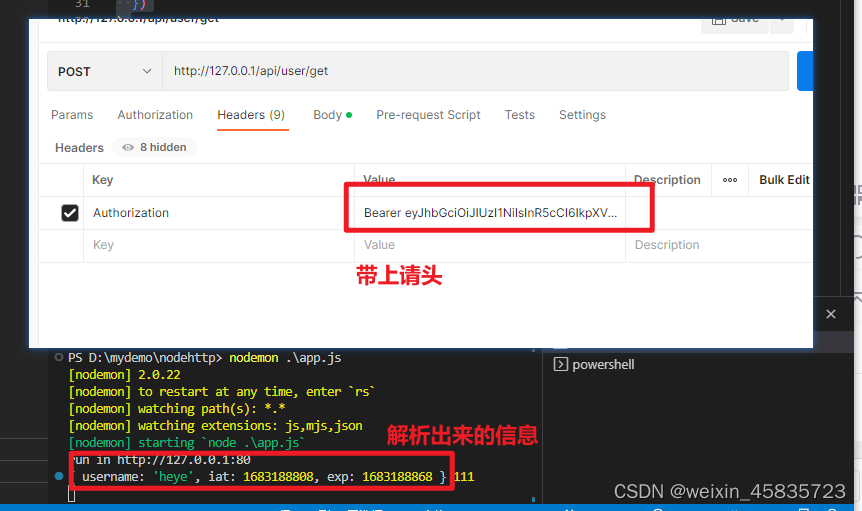

解密:

带入expressJWT包

// 导入解析 JWT 字符 还原 JSON 的包

const expressJWT = require("express-jwt");需要在路由前使用解析jwt的中间件expressJWT

// 解析 JWT 字符串 unless可以配置哪些接口不需要解密

app.use(

expressJWT({ secret: secretKey }).unless({

path: ["/api/user/login"],

})

);结果:

认证失败时 调用全局错误级别中间件

//捕获err错误

app.use((err, req, res, next) => {

// 这个需要根据⾃自⼰己的业务逻辑来处理

// jwt 解析token 身份认证失败

if (err.name === "UnauthorizedError") {

return res.send({ status: 401, message: "token失效" });

}

// joi 校验表单失败

if (err instanceof joi.ValidationError) {

return res.send({ status: 410, message: "参数格式错误:" + err.message });

}

// 其他

res.send({

status: 500,

message: "未知错误:" + err.message,

});

});

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?