1.Docker安全评估

Docker容器的安全性,很大程度上取决于Linux系统本身,因为它和宿主机共享内核,评估Docker的安全性时,主要考虑以下几个方面:

1、Linux内核的命名空间机制提供的容器隔离安全

2、Linux控制组机制对容器资源的控制能力安全

3、Linux内核的能力机制所带来的操作权限安全

4、Docker程序(特别是服务端)本身的抗攻击性

5、其他安全增强机制对容器安全性的影响

(1)命名空间隔离的安全

当docker run启动一个容器时,Docker将在后台为容器创建一个独立的命名空间。命名空间提供了最基础也最直接的隔离,它不能进行一个完全彻底的隔离。

容器只是运行在宿主机上的一种特殊的进程,那么多个容器之间使用的就还是同一个宿主机的操作系统内核。

在 Linux 内核中,有很多资源和对象是不能被 Namespace 化的,比如:时间。

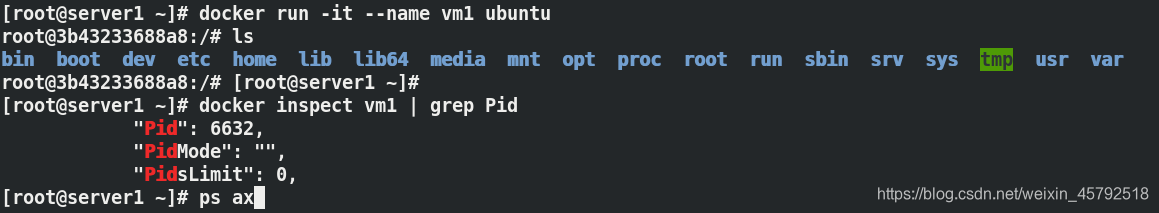

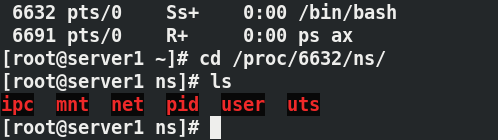

docker run -it --name vm1ubuntu ##运行一个容器 ,ctrl+p+q退出并保持容器运行

docker inspect vm1 | grep Pid ##容器就是一个进程,查看他的 Pid

cd /proc/6632/ns ##命名空间

(2)控制组资源控制的安全

当docker run启动一个容器时,Docker将在后台为容器创建一个独立的控制组策略集合。

Linux Cgroups提供了很多有用的特性,确保各容器可以公平地分享主机的内存、CPU、磁盘IO等资源。

确保当发生在容器内的资源压力不会影响到本地主机系统和其他容器,它在防止拒绝服务攻击(DDoS)方面必不可少

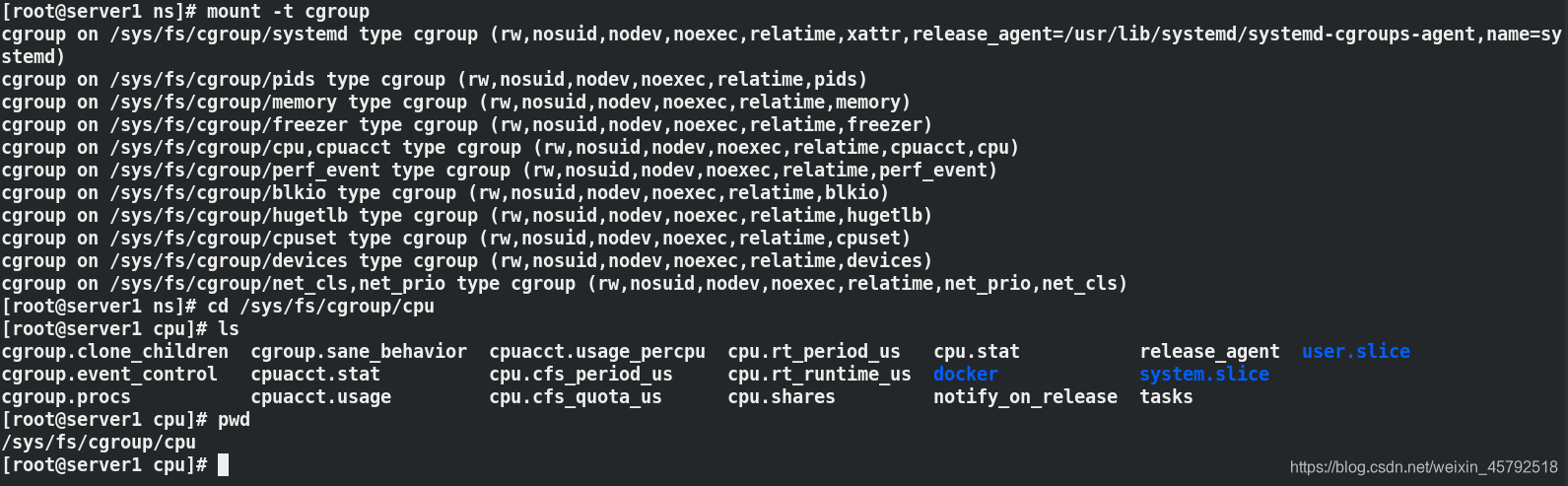

mount -t cgroup ##可以看到被挂接到/sys/fs/cgroup资源控制组cpu的分配

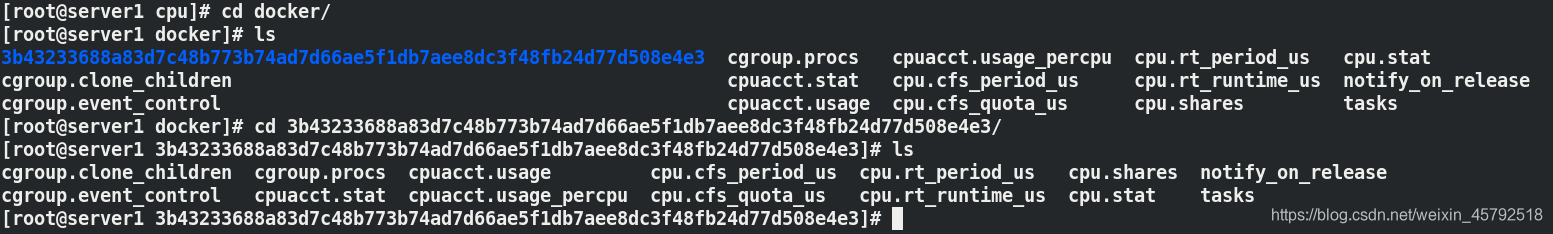

cd /sys/fs/cgroup/cpu/docker docker ##容器的cpu分配

ls

随机生成的容器,容器目录下的文件参数都是继承上一级目录中的内容

(3)内核能力机制

能力机制(Capability)是Linux内核一个强大的特性,可以提供细粒度的权限访问控制。

大部分情况下,容器并不需要“真正的”root权限,容器只需要少数的能力即可。

默认情况下,Docker采用“白名单”机制,禁用“必需功能”之外的其他权限

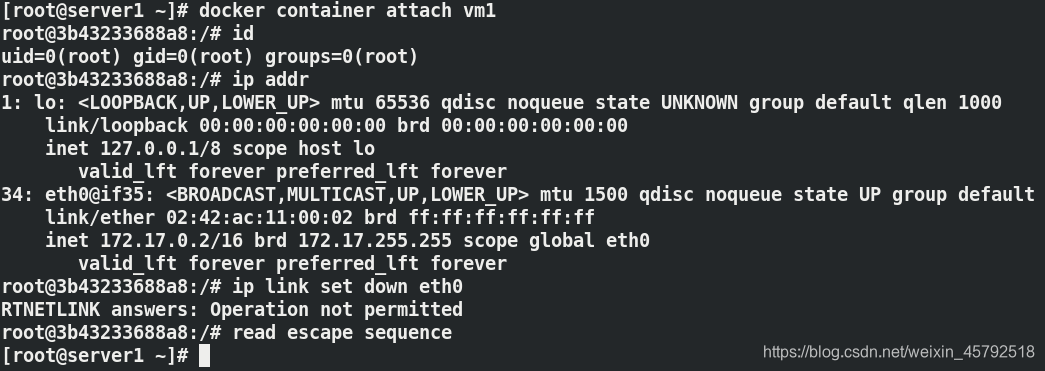

docker container attach vm1

可以看到容器中是root用户,但却不具备root权限,不能关闭网卡

(4)Docker服务端防护

使用Docker容器的核心是Docker服务端,确保只有可信的用户才能访问到Docker服务。

将容器的root用户映射到本地主机上的非root用户,减轻容器和主机之间因权限提升而引起的安全问题。

允许Docker 服务端在非root权限下运行,利用安全可靠的子进程来代理执行需要特权权限的操作。

这些子进程只允许在特定范围内进行操作。

(5)其他安全特性

在内核中启用GRSEC和PAX,这将增加更多的编译和运行时的安全检查;并且通过地址随机化机制来避免恶意探测等。

启用该特性不需要Docker进行任何配置。

2.容器的资源控制

对容器实现资源控制使用由Linux提供的cgroups机制

Cgroups 是 control groups 的缩写,是 Linux 内核提供的一种可以限制、记录、隔离进程组(process groups)所使用的物理资源(如:cpu,memory,IO等等)的机制。最初由 google 的工程师提出,后来被整合进 Linux 内核。

Cgroups 也是 LXC 为实现虚拟化所使用的资源管理手段,可以说没有cgroups就没有LXC

2.1 cpu限额

ÿ

本文探讨了Docker容器的安全评估,重点关注命名空间隔离、控制组资源限制、内核能力机制等方面。同时,详细介绍了如何通过Linux cgroups对CPU、内存和块I/O进行限额,并讨论了Docker容器的安全加固措施,包括lxcfs增强隔离性、特权级运行容器的设置和容器白名单等。

本文探讨了Docker容器的安全评估,重点关注命名空间隔离、控制组资源限制、内核能力机制等方面。同时,详细介绍了如何通过Linux cgroups对CPU、内存和块I/O进行限额,并讨论了Docker容器的安全加固措施,包括lxcfs增强隔离性、特权级运行容器的设置和容器白名单等。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

825

825

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?