点击上方“肉眼品世界”,选择“设为星标”

深度价值体系传递

以下内容转载自安全客,原文链接:https://www.anquanke.com/post/id/209102

0x01 漏洞背景

2020年06月23日, 360CERT监测发现 Apache Dubbo 官方 发布了 Apache Dubbo 远程代码执行 的风险通告,该漏洞编号为 CVE-2020-1948,漏洞等级:高危。

Apache Dubbo 是一款高性能、轻量级的开源Java RPC框架,它提供了三大核心能力:面向接口的远程方法调用,智能容错和负载均衡,以及服务自动注册和发现。

Apache Dubbo Provider 存在 反序列化漏洞,攻击者可以通过RPC请求发送无法识别的服务名称或方法名称以及一些恶意参数有效载荷,当恶意参数被反序列化时,可以造成远程代码执行。

该漏洞的相关技术细节已公开。

对此,360CERT建议广大用户及时安装最新补丁,做好资产自查以及预防工作,以免遭受黑客攻击。

0x02 风险等级

360CERT对该漏洞的评定结果如下:

威胁等级:高危

影响面:广泛

0x03 漏洞详情

Apache Dubbo Provider 存在 反序列化漏洞,攻击者可以通过RPC请求发送无法识别的服务名称或方法名称以及一些恶意参数有效载荷,当恶意参数被反序列化时,可以造成远程代码执行。

0x04 影响版本

Dubbo 2.7.0 – 2.7.6

Dubbo 2.6.0 – 2.6.7

Dubbo 2.5.x (官方不再维护)

0x05 修复建议

通用修补建议:

建议广大用户及时升级到2.7.7或更高版本,下载地址为:https://github.com/apache/dubbo/releases/tag/dubbo-2.7.7。

0x06 相关空间测绘数据

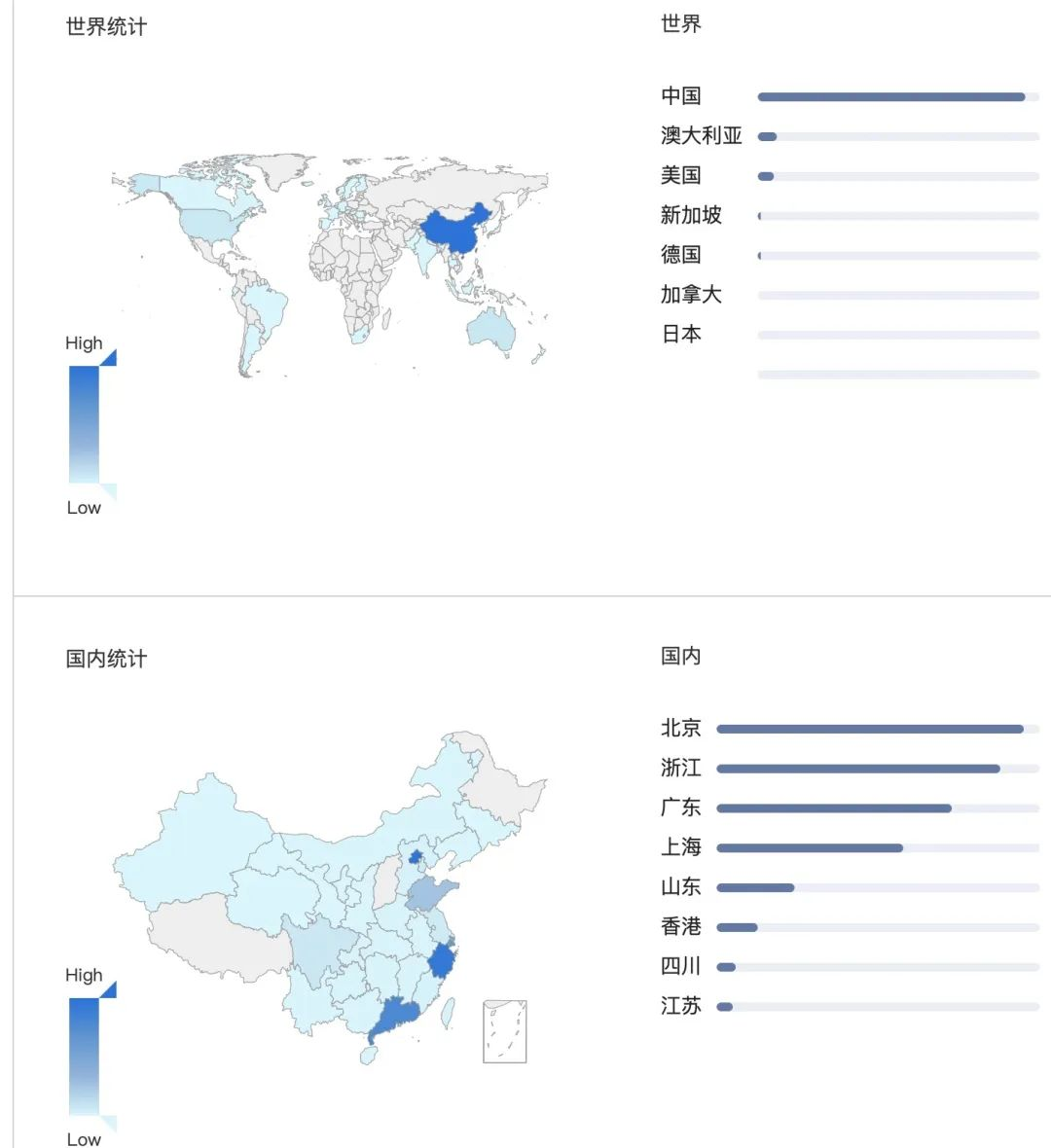

360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,发现Dubbo在国内均有广泛使用,具体分布如下图所示。

0x07 产品侧解决方案

360城市级网络安全监测服务

360安全大脑的QUAKE资产测绘平台通过资产测绘技术手段,对该类漏洞进行监测,请用户联系相关产品区域负责人获取对应产品。

0x08 时间线

2020-06-22 Apache Dubbo 官方发布通告

2020-06-23 360CERT发布预警

END

2020年6月,Apache Dubbo官方披露了CVE-2020-1948高危漏洞,攻击者可通过RPC请求发送恶意参数,利用反序列化漏洞实现远程代码执行。360CERT建议用户升级至Dubbo 2.7.7或以上版本。

2020年6月,Apache Dubbo官方披露了CVE-2020-1948高危漏洞,攻击者可通过RPC请求发送恶意参数,利用反序列化漏洞实现远程代码执行。360CERT建议用户升级至Dubbo 2.7.7或以上版本。

3923

3923

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?