知识点:了解slogin_lib.inc.php vim等编辑器提权

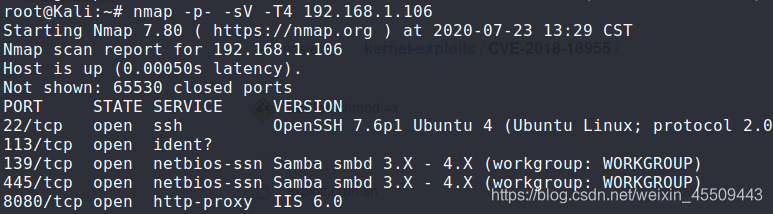

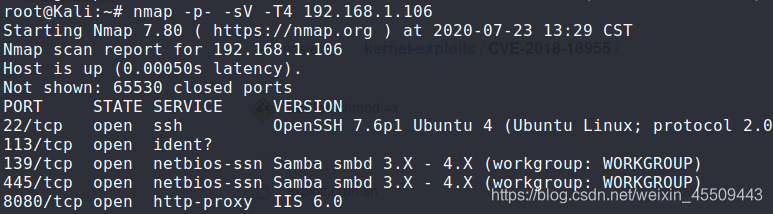

1.端口扫描

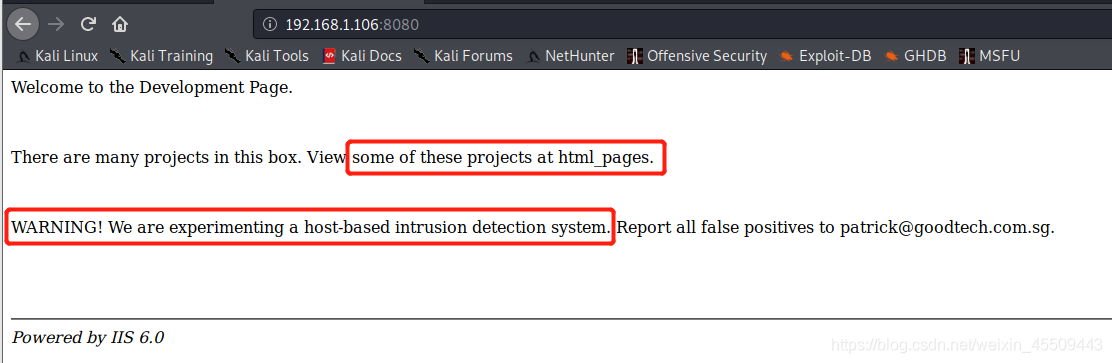

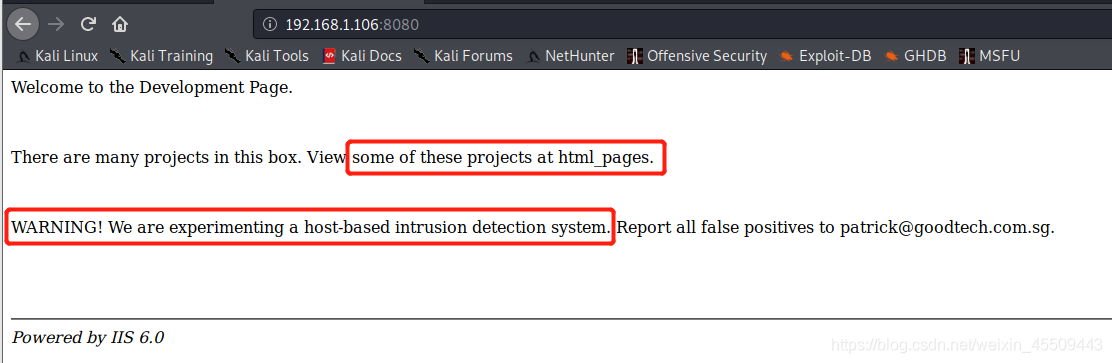

2.登录8080看下,根据说明有隐藏页面,然而nikto dirb等都无法目录扫描,应该也是像页面提示说的一样被入侵检测系统拦截了,那怎么找目录呢,这就有点脑洞了,原来隐藏目录就是html_pages

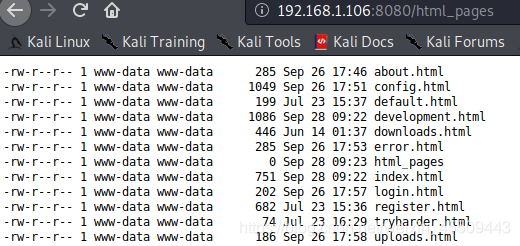

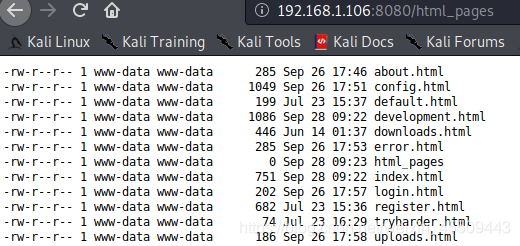

进入隐藏目录,接下来就是一顿翻目录了

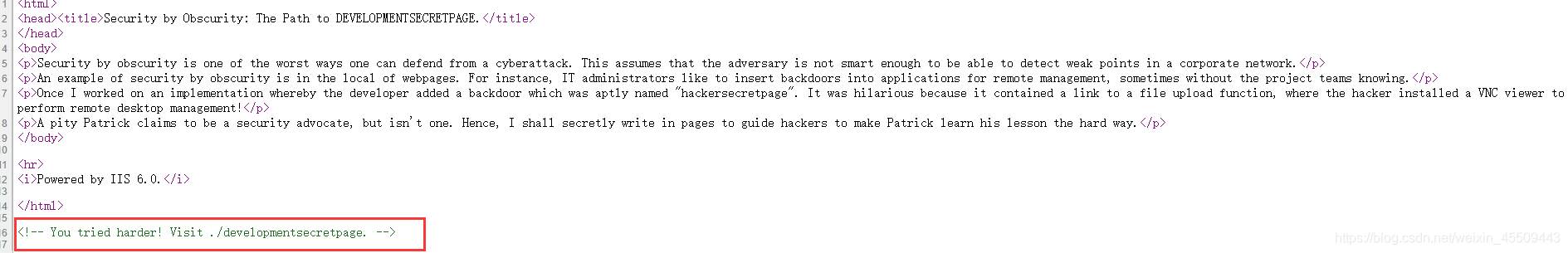

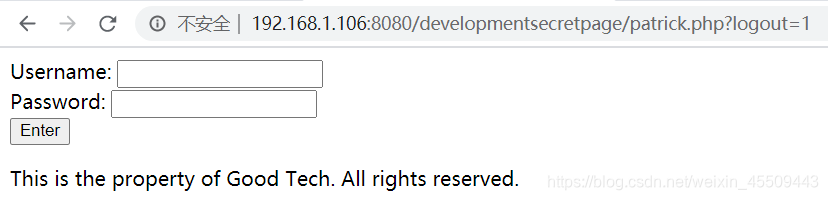

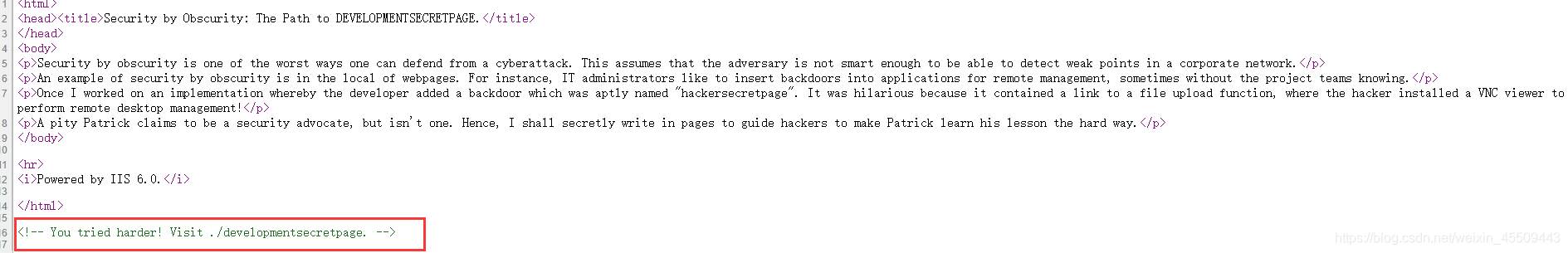

最后在/development.html目录,查看源码 发现提示,进入秘密页面 /developmentsecretpage

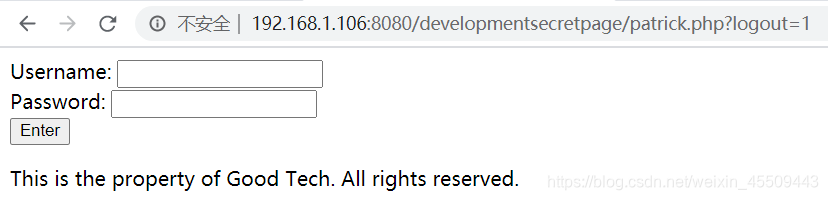

发现登录页面

知识点:了解slogin_lib.inc.php vim等编辑器提权

1.端口扫描

2.登录8080看下,根据说明有隐藏页面,然而nikto dirb等都无法目录扫描,应该也是像页面提示说的一样被入侵检测系统拦截了,那怎么找目录呢,这就有点脑洞了,原来隐藏目录就是html_pages

进入隐藏目录,接下来就是一顿翻目录了

最后在/development.html目录,查看源码 发现提示,进入秘密页面 /developmentsecretpage

发现登录页面

891

891

3276

3276

803

803

2270

2270

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?