一、Docker 与 虚拟机的区别:

(1)隔离与共享:

1、每个虚拟机都有自己的系统内核;

2、Docker容器 则是通过隔离的方式让容器之间影响,容器无法影响宿主机。

(2)性能与损耗:

1、与虚拟机相比,容器资源耗损要小的多;

2、同样的宿主机下,能够建立容器的数量要比虚拟机多得多;

3、虚拟机的安全性要比容器好。

二、Docker 存在的安全问题:

1、Docker 自身漏洞:CVE官方记录 Docker 历史版本共有超过20项漏洞。

2、Docker 源码问题:

- 黑客上传恶意镜像;

- 镜像使用有漏洞的软件;

- 中间人攻击篡改镜像。

三、Docker 架构缺陷与安全机制:

(1)架构缺陷:

- 容器之间的局域网攻击;

- DDos攻击耗尽资源;

- 有漏洞的系统调用;

- 共享 root 用户权限

(2)Docker 安全基线标准六大方面:

- 内核级别、主机级别、网络级别;

- 镜像级别、容器级别、其他设置。

四、Docker 安全基线标准:

主要包括以下六大方面:

- 内核;

- 主机;

- 网络;

- 镜像;

- 容器;

- 其他

1、内核级别:

(1)及时更新内核。

(2)User NameSpace(容器内的 root 权限在容器之外处于非高权限状态)。

(3)Cgroups(对资源的配额和度量)。

(4)SELiux/AppArmor/GRSEC(控制文件访问权限)。

(5)Capability(权限划分)。

(6)Seccomp(限定系统调用)。

(7)禁止将容器的命名空间与宿主机进程命名空间共享。

2、主机级别:

(1)为容器创建独立分区。

(2)仅运行必要的服务。

(3)禁止将宿主机上敏感目录映射到容器。

(4)对 Docker 守护进程、相关文件和目录进行审计。

(5)设置适当的默认文件描述符数。(文件描述符:内核(kernel)利用文件描述符(file descriptor)来访问文件。文件描述符是非负整数。打开现存文件或新建文件时,内核会返回一个文件描述符。读写文件也需要使用文件描述符来指定待读写的文件)

(6)用户权限为 root 的 Docker 相关文件的访问权限应该为 644 或者更低权限。

(7)周期性检查每个主机的容器清单,并清理不必要的容器。

3、网络级别:

(1)通过 iptables 设定规则实现禁止或允许容器之间网络流量。

(2)允许 Dokcer 修改 iptables。

(3)禁止将 Docker 绑定到其他 IP/Port 或者 Unix Socket。

(4)禁止在容器上映射特权端口。

(5)容器上只开放所需要的端口。

(6)禁止在容器上使用主机网络模式。

(7)若宿主机有多个网卡,将容器进入流量绑定到特定的主机网卡上。

4、镜像级别:

(1)创建本地镜像仓库服务器。

(2)镜像中软件都为最新版本。

(3)使用可信镜像文件,并通过安全通道下载。

(4)重新构建镜像而非对容器和镜像打补丁。

(5)合理管理镜像标签,及时移除不再使用的镜像。

(6)使用镜像扫描。

(7)使用镜像签名。

5、容器级别:

(1)容器最小化,操作系统镜像最小集。

(2)容器以单一主进程的方式运行。

(3)禁止 privileged 标记使用特权容器。

(4)禁止在容器上运行 ssh 服务。

(5)以只读的方式挂载容器的根目录系统。

(6)明确定义属于容器的数据盘符。

(7)通过设置 on-failure 限制容器尝试重启的次数,容器反复重启容易丢失数据。

(8)限制在容器中可用的进程树,以防止 fork bomb。(fork炸弹,迅速增长子进程,耗尽系统进程数量)

6、其他设置:

(1)定期对宿主机系统及容器进行安全审计。

(2)使用最少资源和最低权限运行容器。

(3)避免在同一宿主机上部署大量容器,维持在一个能够管理的数量。

(4)监控 Docker 容器的使用,性能以及其他各项指标。

(5)增加实时威胁检测和事件响应功能。

(6)使用中心和远程日志收集服务。

五、Docker 安全通信:

(1)容器最小化:

如果仅在容器中运行必要的服务,像 SSH 等服务是不能轻易开启去连接容器的,通常使用以下方式来进入容器。

docker exec -it 35s68w2w85d3wd2 bash

(2)Docker remote api 访问控制:

docker的远程调用 API 接口存在未授权访问漏洞,至少应限制外网访问,建议使用 socket 方式访问。监听内网 ip,docker daemon 启动方式如下:

这里有两种方法:

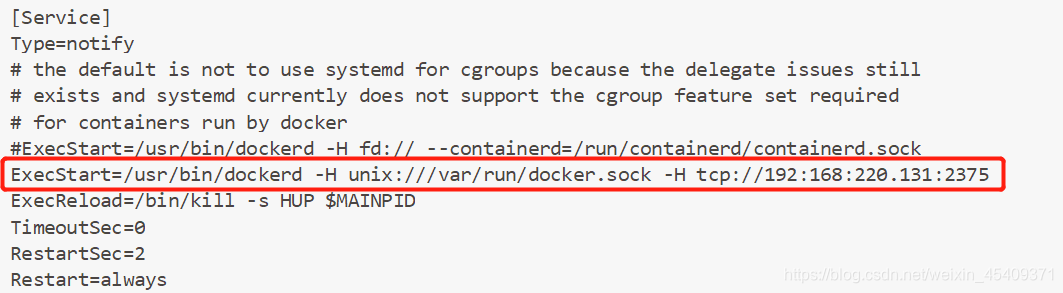

第一种方法:修改配置文件

[root@wang ~]# vim /usr/lib/systemd/system/docker.service

ExecStart=/usr/bin/dockerd -H unix:///var/run/docker.sock -H tcp://192:168:220.131:2375

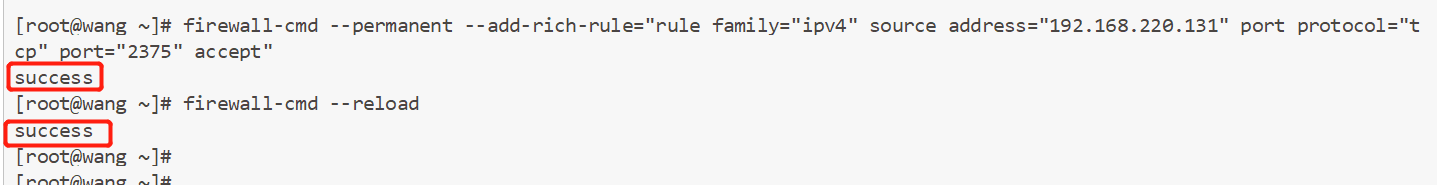

然后,在宿主机的 firewalld 上做IP访问控制就可以了(source address 是客户端地址):

[root@wang ~]# firewall-cmd --permanent --add-rich-rule="rule family="ipv4" source address="192.168.220.131" port protocol="tcp" port="2375" accept"

success

[root@wang ~]# firewall-cmd --reload

success

第二种方法:直接使用命令

docker -d -H uninx:///var/run/docker.sock -H tcp://192.168.220.131:2375

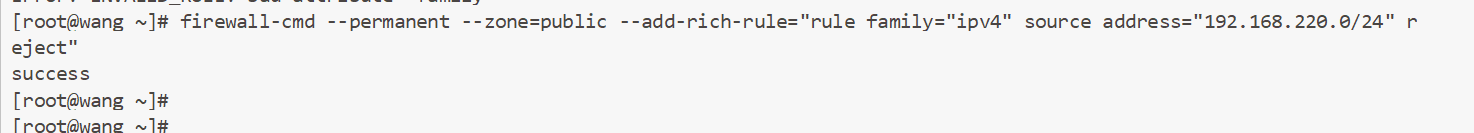

(3)限制流量流向(向外):

使用防火墙过滤器限制 Docker 容器的源 IP 地址范围与外界通讯。

firewall-cmd --permanent --zone=public --add-rich-rule="rule family="ipv4" source address="192.168.220.0/24" reject"

大量问题是因为docker容器端口外放引起的漏洞,除了操作系统账户控制上的问题,更在于对docker daemon 的进程管理上存在隐患,目前常用的 docker 会直接增加对应

的 forward chain并且 -j ACCEPT,而默认的 DROP 规则是在INPUT链做的,对docker没法限制,这就留下了很严重的安全隐患了,因此建议:

- 不在有外网的ip机器上使用 docker服务;

- 使用 k8s 等docker编排系统管理docker容器;

- 宿主上 docker daemon 启动命令加一个 --iptables=false,然后把常用 iptables 写进文件里,再用 iptables-restore 去刷。

(4)镜像安全:

1、docker 镜像安全扫描,在镜像仓库客户端使用证书认证,对下载的镜像进行检查,通过与 CVE 数据库同步扫描镜像,一旦发现漏洞则通知用户处理,或者直接阻止继续构建。

2、如果公司使用的是自己的镜像源,可以跳过此步;否则,至少需要验证 basetime 的 md5 等特征值,确定一致后再基于 basetime 进一步构建,一般情况下,要确保

只从受信任的库中获取镜像,并且不建议使用 --insecure-registry=[] 参数。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?