信息安全概率笔记

第一章(概述)

- 钟义信教授把信息定义为:事物运动的状态和状态变化的方式

- 信息的特征:

- 信息来源于物质,又不是物质本身。

- 信息也来与精神世界

- 信息与能量息息相关

- 信息是具体的并可以被人所感知、提取、识别,可以被传递、储存、变换、处理、显示、检索、复制和共享。

- 信息的性质

- 普遍性:只要事物存在就会有信息

- 无限性:一切事物的运动及运动状态变化都是信息所以信息是无限的.

- 相对性:对于同一个事物所获取的信息可能不同

- 传递性:信息可以从时间或空间传到另一个时间或空间

- 有序性:信息可以消除系统的不稳定性

- 动态性:一切信息都随时间而变化

- 转化性:信息可以转换为其他物质

- 安全威胁

- 信息泄露:信息被泄露或透漏给某个非授权的团体

- 破坏信息的完整性:数据被非授权的进行增删、修改或破坏而受到破坏.

- 拒绝服务:对信息或其他资源的合法访问被无条件组织

- 非法使用:某一资源被某个非授权的人或以非授权的方式使用

- 窃听:用某种可能的合法或非法的手段窃取系统中的资源或信息

- 旁路控制:攻击者利用系统的安全缺陷或安全性上的脆弱之处获得非授权的权利或特权

- 特洛伊木马:软件中含有一个察觉不出的或者无害的程序段,当他被执行时会破坏用户的安全。

- 陷阱门:某个系统或某个不见中设置的“机关”,使得在特定的数据输入时,允许违反安全策略

- 抵赖:一种来自用户的攻击

- 计算机病毒:一种在计算机系统运行过程中而能够传染和侵害的功能程序.

- 窃取:重要的安全物品(如令牌或身份证)被窃

一个完整的信息安全系统包括:技术方面的安全措施,管理方面的安全措施和相应的政策法律

信息安全的技术措施:

1.信息加密

2.数字签名

3.数据完整性保护

5. 身份鉴别

6. 访问控制

7. 数据备份和灾难恢复

8. 网络控制技术

9. 反病毒技术

10. 安全审计

11. 业务填充

12. 路由控制控制

13. 公正机制

第二章(信息保密技术)

-

凯撒密码(Caesar cipher)

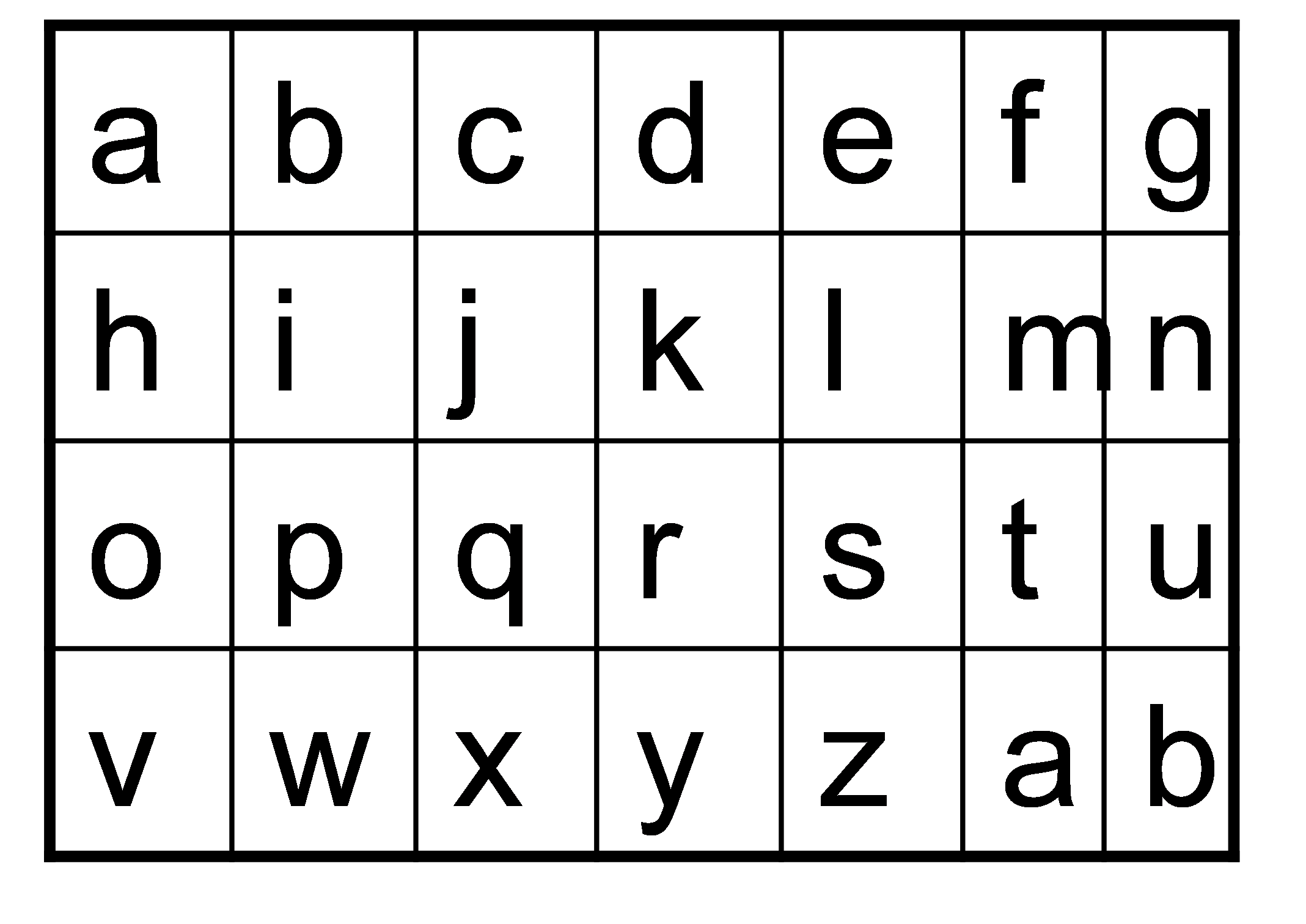

(1) 原理(明密对照表)

明文:a b c d e f g h I j k l m n o p q r s t u v w x y z

密文:D E F G H I J K L M N O P Q R S T U V W X Y Z A B C

(2)算法描述(数学描述)

假设明文字母用P表示,密文字母用C表示,密钥用K表示,加密变换用E表示,解密变换用D表示,并设 a=0,b=1,c=2,d=3,…x=23,y=24,z=25,

则有:C=Ek§=(p+3)mod(26)

p=Dk©=(C-3)mod(26)----C不够·减时可向前借位

2. 利用Vigenère密码,使用密钥word加密信息computer。

明文:comp uter

密钥:word word

密文:ycds qhvu

例解:c(2)+w(22)->y(24)

a(0) b(1) c(2) …u v w(22) x(23) y(24) z(25) -

[例二] 矩阵置换

以矩阵形式排列明文

将明文逐行写入矩阵,然后逐列读出

密钥指出各列读出的顺序

如:明文abcdefghijklmnopqrstuvwxyzab

密钥为:4312567看列

结果: dkry cjqx ahov bipw elsz fmta gnub

-

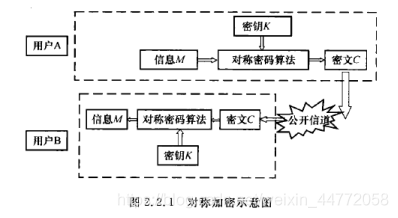

密码学中常见的有两种体制:

对称密码体制(单钥密码体制)非对称密码体制(公钥密码体制)

-

S盒的变化

S-盒的作用将6bit数据变成4bit数据

几种常见的攻击方法:

- 强力攻击强力攻击常见的有:穷举密钥搜索攻击、

- 字典攻击、查表攻击和时间-存储权衡攻击等。

- 差分密码分析

- 线性密码分析:本质是一种已知明文攻击方法。

公钥加密算法的核心——单向陷门函数,即从一个方向求值是容易的。但其逆向计算却很困难,从而在实

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?