侦察一站式教程

使用 Nmap 扫描和识别服务

Nmap 可能是世界上最广泛使用的端口扫描器。他可以用于识别活动主机、扫描 TCP 和 UDP 开放

端口,检测防火墙,获得运行在远程主机上的服务版本,甚至是,可以使用脚本来发现和利用漏洞。

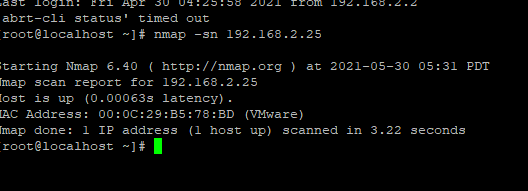

- 首先,我们打算看看服务器是否响应 ping,或者服务器是否打开:

nmap -sn 192.168.2.25

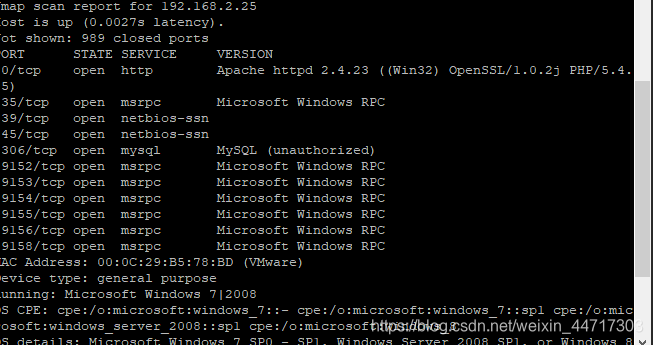

2. 现在,我们要让 Nmap 向服务器询问正在运行的服务的版本,并且基于它猜测操作系统。

nmap -sV -O 192.168.56.10

更多

-sT :通常,在 root 用户下运行 Nmap 时,它使用 SYN 扫描类型。使用这个参数,我们

就强制让扫描器执行完全连接的扫描。它更慢,并且会在服务器的日志中留下记录,但是它不太

可能被入侵检测系统检测到。

-Pn :如果我们已经知道了主机是活动的或者不响应 ping,我们可以使用这个参数告诉

Nmap 跳过 ping 测试,并扫描所有指定目标,假设它们是开启的。

-v :这会开启详细模式。Nmap 会展示更多关于它所做事情和得到回复的信息。参数可以在相

同命令中重复多次:次数越多,就越详细(也就是说, -vv

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1285

1285

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?