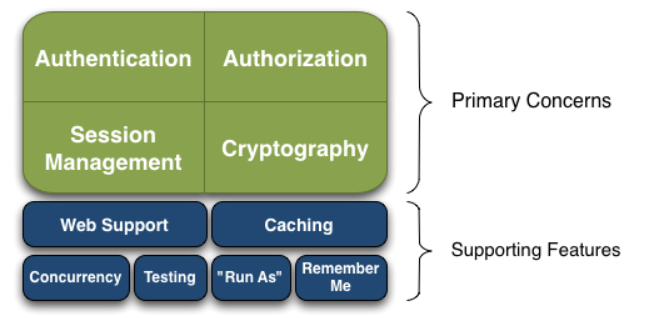

1.Shiro介绍

shiro一款一款主流的Java安全框架,不依赖任何容器,可以运行在Java SE和Java EE项目中,主要功能使对访问系统的用户进行身份认证、授权、会话管理、加密操作。

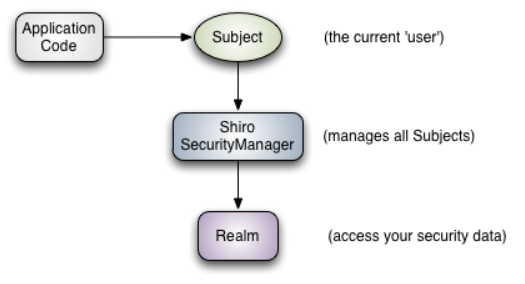

2.Shiro核心组件

Subject:主体,代表当前的用户,可使用SecurityUtil.getSubject()获取当前的Subject对象。所有的Subject都绑定到SecurityManager,与Subject的所有交互都会委托给SecurityManager,可以把Subject看作是一个门面,实际的执行者是SecurityManager。

SecurityManager:安全管理器,即所有与安全有关的操作都会与SecurityManager交互,且它管理着所有的Subject,Shiro的核心

Realm:域,Shiro从Realm获取安全数据(如用户、角色、权限)。就是说SecurityManager需要验证用户身份,那么需要从Realm获取相应的用户进行比较以确定用户身份是否合法;也需要从Realm得到用户相应的角色/权限进行验证用户是否能进行操作;可把Realm看作DataSource,即安全数据源。

用户、角色、权限三者的关系:给角色赋予权限,给用户赋予角色

3.Shiro常用组件

1.SecurityUtils:Shiro核心抽象类,包含三个方法

public static Subject getSubject() // 获取当前的Subject

public static void setSecurityManager(SecurityManager securityManager) //设置安全管理器

public static SecurityManager getSecurityManager() // 获取安全管理器

2.UsernamePasswordToken:AuthenticationToken接口的实现,用来封装用户信息的令牌,在用户登录验证中使用

@PostMapping("/login")

public String login(String username, String password){

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken(username, password); // 使用有参构造创建令牌

try{

subject.login(token); //登录时传入该令牌,在Realm中进行验证

return "redirect:index";

}catch (AuthenticationException e){ // 校验不通过,会抛出AuthenticationException

System.out.println(e);

}

return "login";

}

3.AuthorizingRealm:继承自AuthenticatingRealm类,因此具备认证和授权的方法,用户自定义的Realm只需要继承AuthorizingRealm并重写自定义的认证和授权方法逻辑即可。

public class MyRealm extends AuthorizingRealm {

// 处理授权

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals) {

return null;

}

// 处理认证

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

return null;

}

}

4.AuthenticationInfo:用户信息集合,认证时使用。一般使用该接口的实现类SimpleAuthenticationInfo

/**

* @param principal 身份,即主体的标识属性,如用户名、邮箱等,确保唯一即可

* @param credentials 证明/凭证,即只有主体知道的安全值,如密码/数字证书等

* @param realmName 获取主体和凭证的Realm

*/

public SimpleAuthenticationInfo(Object principal, Object credentials, String realmName) {

this.principals = new SimplePrincipalCollection(principal, realmName);

this.credentials = credentials;

}

5.AuthorizationInfo:用户的角色和权限的集合,授权时使用。一般使用该接口的实现类SimpleAuthorizationInfo

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo();

info.addRole(String role); // 增加角色

info.addStringPermission(String permission); // 增加权限

6.DefaultWebSecurityManager:Web开发一般使用这个安全管理器

7.ShiroFilterFactoryBean:过滤器工厂,Shiro的基本运行规则时开发者指定规则,Shiro去执行,具体的规则在ShiroFilterFactoryBean中制订

public void setFilterChainDefinitionMap(Map<String, String> filterChainDefinitionMap) {

this.filterChainDefinitionMap = filterChainDefinitionMap;

}

4.Shiro认证和授权的规则

认证过滤器:

- anon:无需认证

- authc:必须认证

- authcBasic:需要通过HTTPBasic认证

- user:不一定通过认证,只要曾经被Shiro记录即可,比如:记住我

授权过滤器:

- perms:必须拥有某个权限才能访问

- role:必须拥有某个角色才能访问

- port:请求的端口必须是指定值才能访问

- rest:请求必须基于RESTful

- ssl:必须是安全的URL请求,HTTPS

5.SpringBoot整合Shiro

1.导入依赖

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-spring</artifactId>

<version>1.5.2</version>

</dependency>

2.自定义Reaml,继承自AuthorizingRealm,并实现认证和授权的逻辑

public class AccountRealm extends AuthorizingRealm {

@Autowired

private AccountService accountService;

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo();

Subject subject = SecurityUtils.getSubject();

Account account = (Account) subject.getPrincipal();

info.addRole(account.getRole());

info.addStringPermission(account.getPerms());

return info;

}

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException {

UsernamePasswordToken token = (UsernamePasswordToken) authenticationToken;

String username = token.getUsername();

Account account = accountService.findUserByName(username);

if (account != null){

System.out.println(getName());

return new SimpleAuthenticationInfo(account, account.getPassword(), getName());

}

return null;

}

}

3.配置Shiro

- 将自定义的Reaml注册到Spring容器中

- 将自定义的Reaml注入到DefaultWebSecurityManager中,,并将DefaultWebSecurityManager注册到Spring容器中

- 将DefaultWebSecurityManager注入到ShiroFilterFactoryBean中,同时在ShiroFilterFactoryBean设置过滤的规则,并注册到Spring容器中

@Configuration

public class ShiroConfig {

@Bean

public ShiroFilterFactoryBean shiroFilterFactoryBean(@Qualifier("manager") DefaultWebSecurityManager manager){

ShiroFilterFactoryBean filterFactoryBean = new ShiroFilterFactoryBean();

filterFactoryBean.setSecurityManager(manager);

// 设置拦截的页面以及对应需要的权限

Map<String, String> map = new HashMap<>();

map.put("/main", "authc");

map.put("/manage", "perms[manage]");

map.put("/administrator", "roles[administrator]");

filterFactoryBean.setFilterChainDefinitionMap(map);

filterFactoryBean.setLoginUrl("/login");

return filterFactoryBean;

}

@Bean

public DefaultWebSecurityManager manager(AccountRealm accountRealm){

DefaultWebSecurityManager manager = new DefaultWebSecurityManager();

manager.setRealm(accountRealm);

return manager;

}

@Bean

public AccountRealm accountRealm(){

return new AccountRealm();

}

}

8648

8648

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?