一、什么是DNS欺骗

DNS(英文:Domain Name System)域名系统,主要用来把域名(domain name)转换为与之相对应的IP地址 (IP address)。

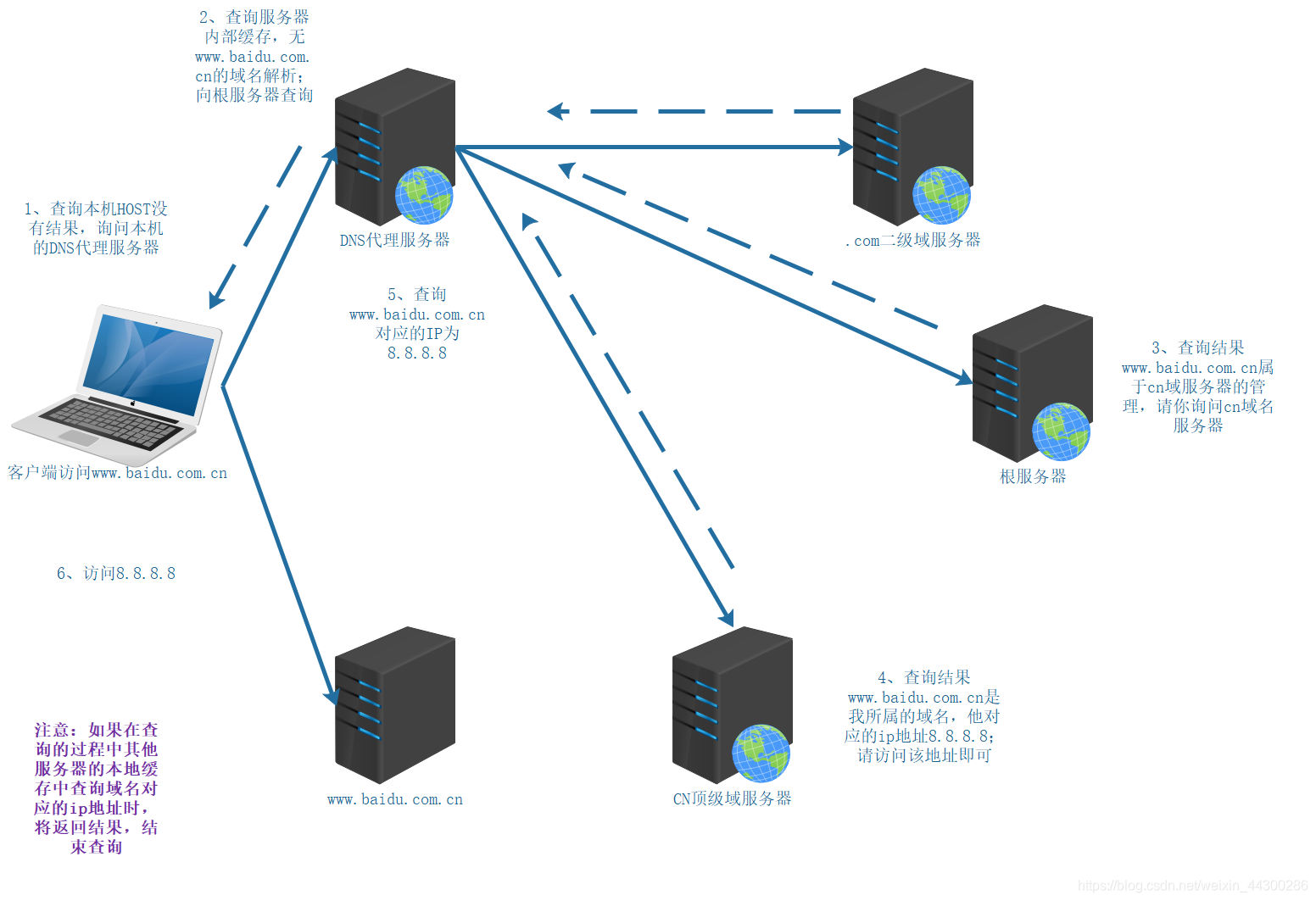

DNS工作原理:

1、客户端输入域名,查询本地缓存

2、本地DNS服务器查询,本地DNS服务器内部缓存

3、本地DNS向根域名服务器查询,根域服务器返回一级域地址

4、本地DNS向根域返回的一级域服务器查询,一级域的本地缓存

5、查询到终结果,返回给本地DNS服务器

6、本地DNS服务器,将解析的结果返回客户端

7、客户端根据返回结果的Ip浏览互联网

windows本地hosts文件位置:C:\Windows\System32\drivers\etc

DNS欺骗就是冒充域名服务器,然后把查询的IP地址设为攻击者的IP地址

二、实验环境

kali:192.168.75.128

wins2003:192.168.75.131

攻击工具:kali自带的ettercap0.8.3.1

三、实验

1、设置劫持域名

打开并编辑ettercap中的DNS文件gedit /etc/ettercap/etter.dns

2、自定义劫持页面

修改/var/www/html/index.html文件

<!DOCTYPE html>

<html>

<head>

<meta charset="utf-8">

<title>入侵警告</title>

</head>

<body>

<h1>你的电脑已被我劫持</h1>

<p>!!!!!!!!!!!!!!!</p>

</body>

</html>

3、开启apache服务

service apache2 start

4、以图形化界面开启ettercap

ettercap -G

扫描当前网段下的所有主机

192.168.95.2是网关,192.168.95.131是攻击目标,分别加入target1和target2

查看网关命令:ip route show

开始毒化

配置插件plugins>mangge the plugins

双击dns_spoof开始DNS欺骗

这时目标机再上网就会出现我们劫持的界面

2344

2344

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?