汽车网络安全技术

随着智能汽车的发展,车辆的安全必须立足全局考虑,网络信息安全产品也应运而生。

2016年,ISO(国际标准化组织)与SAE International(国际自动机工程师学会 ,原译:美国汽车工程师学会)共同决定制定汽车网络安全相关的行业标准。两个组织以往分别制定过汽车安全相关标准,ISO制定了功能安全标准ISO 26262、SAE制定了SAE J3061,为网络安全标准奠定了基础。当双方认识到有共同的目标时,它们与整车厂(OEM)、ECU 供应商、网络安全厂商、监管机构以及来自超过 16 个国家/地区的 80 多家企业的 100 多位专家合作,建立了联合工作组以制定深度并有效的汽车网络安全全球标准。依赖于风险管理、产品开发、生产、运营、维护和报废以及整体流程的四个主要工作组,于2021年8月31日正式发布了汽车信息安全领域首个国际标准ISO/SAE 21434《Roadvehicles—Cybersecurity engineering(道路车辆-信息安全工程)》。

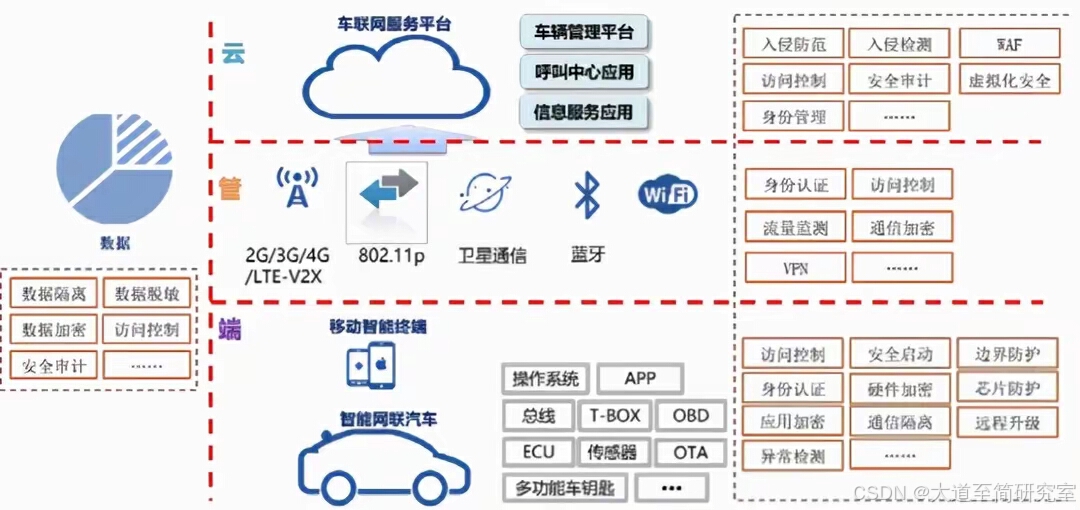

智能汽车为什么需要多种网络安全产品来保护联网汽车?这是因为车联网安全涉及面很广,包括硬件网络安全、嵌入式网络安全软件和云网络安全平台。基于“云”、“管”、“端”三层架构,网络安全视角下的车联网如图所示。

硬件网络安全:电子控制单元 (ECU) 中使用的许多 MCU 都具有内置硬件,以简化和加速网络安全软件。安全硬件扩展 (SHE) 将片上(chip on)硬件添加到任何 MCU。SHE 通常与加密密钥一起使用,以获得比软件执行更好的硬件性能和保护。另一个例子是可信平台模块,用于通过安全加密处理器进行安全密钥认证、加密和解密。EVITA 或 E-safety Vehicle Intrusion Protected Applications,是硬件强化以提高网络安全性的第三个例子。

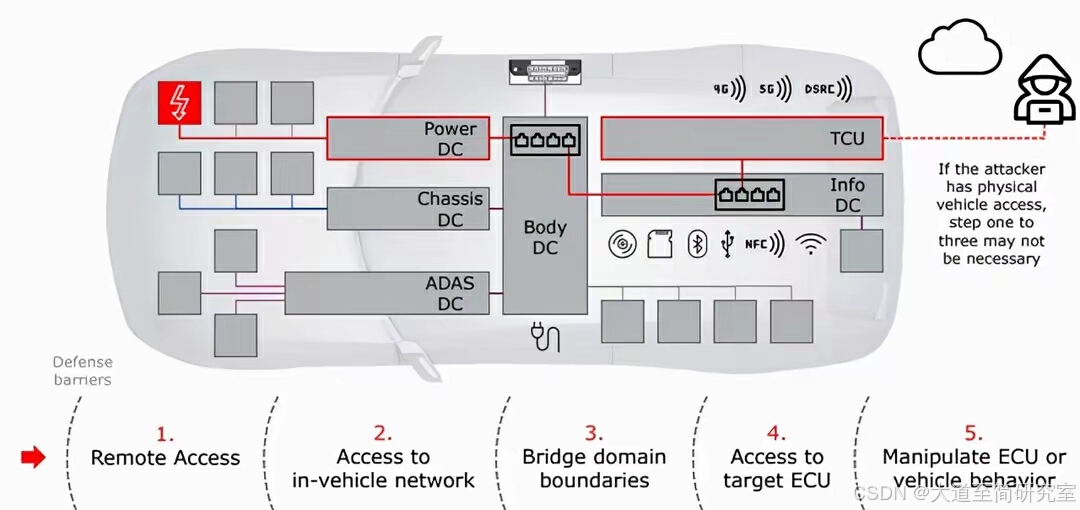

嵌入式网络安全软件:在硬件基础上,需要安全软件来保护大多数 ECU,尤其是使用有线或无线连接的 ECU。在大多数联网汽车中,具有连接性的 ECU 称为网关,必须具有强大的网络安全性。域控制器可以访问许多其他 ECU,并需要自己的网络安全硬件和软件。在串行总线中围绕CAN通信的车辆在网络安全方面是比较脆弱的,相对而言以太网在部署网络安全方面更好。

汽车云网络安全平台:在智能汽车后台,服务是关键,云网络安全为联网的车辆提供实时攻击检测,并且为网络健康和威胁提供态势感知。用于识别和改进网络安全云平台的数据收集和分析始终在运行。

并试制一个安全的车载网络架构。该项目中提出了一种系统的威胁分析及风险评估方法,其首先需辨识目标系统潜在的威胁,并从安全(safety)、隐私、经济及操作方面对所获得的威胁的严重性进行评估。然后,需评估每一个威胁实现的可能性。最后,根据风险等级映射表获得最终的风险评估结果[1]。EVITA TARA分析的输出可作为后续系统安全设计的需求输入。

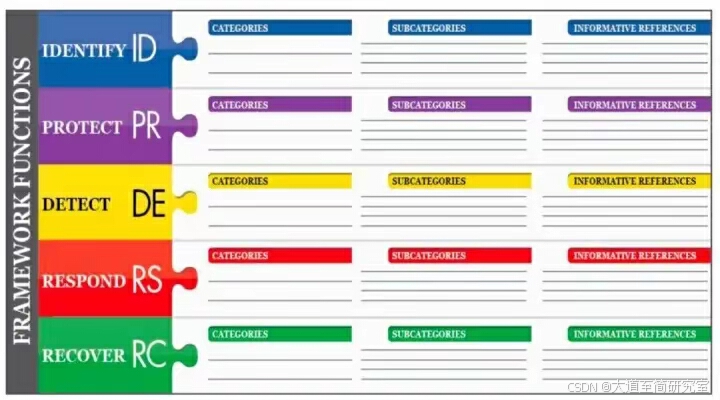

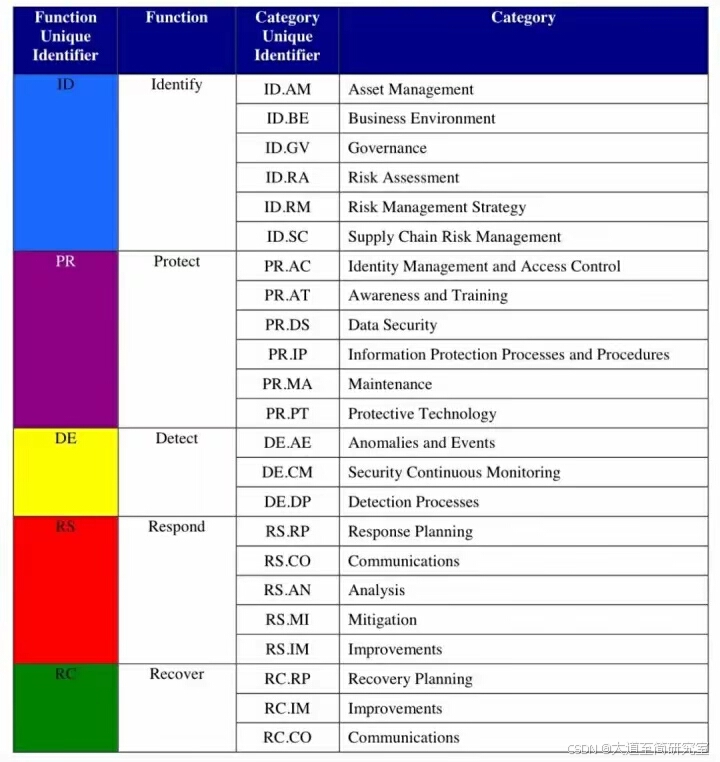

NIST网络安全框架是一种由美国国家标准技术研究所(NIST:National Institute of Standards and Technology)提出的、用于管理关键设施风险的大框架,其主要包括五个核心功能,分别为:辨识、保护、发现、响应和恢复。其中,与TARA活动相关的步骤包括辨识并整理目标资产漏洞及风险、接收来自于共享资源的网络安全威胁信息、评估威胁潜在的商业影响及发生可能性等,并根据以上因素的分析结果,可最终获得相关风险的评估结果。

TVRA(Threat, Vulnerabilities, and Implementation Risks Analysis)是一个由欧洲电信标准协会(ETSI)提出的流程驱动型威胁分析及风险评估方法。TVRA中一共有十个工作步骤,包括辨识需要评估的目标(TOE: Target of Evaluation)、系统地辨识目标漏洞及威胁等级、计算攻击发生可能性及其影响等。TVRA主要基于攻击可能性及攻击对系统的影响来辨识目标系统存在的安全风险,从而采取相应的措施以避免攻击事件

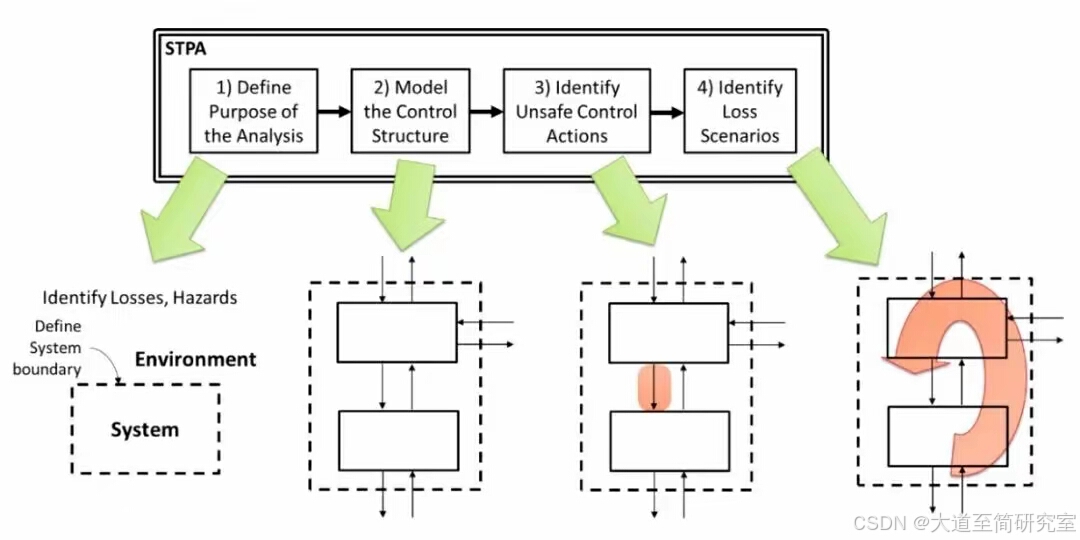

STPA-Sec是一种由STPA(System-Theoretic Process Analysis)方法演变而来的、用于分析系统安全损失场景的方法,其使用了系统理论过程分析框架,可自上而下地对系统的安全漏洞进行分析。STPA-Sec的主要步骤包括:分析目标定义、目标系统控制结构的建立、不安全控制行为的辨识以及损失场景的辨识。最终,分析者可从所辨识出的损失场景中提取系统设计的安全需求

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?