作者:0x7F@知道创宇404实验室

时间:2019.02.27

0x00 前言

ES 文件浏览器(ES File Explorer File Manager application)是一款安卓系统上的文件管理器,它支持在手机上浏览、管理文件。有超过 1 亿次下载量,是目前安卓系统上使用得最广的文件管理器。

2019年1月,由国外安全研究者公开一个关于 ES 文件浏览器的安全漏洞(CVE-2019-6447)。

2月下旬,笔者浏览到该漏洞的相关文章,想借此机会学习 APK 逆向,随即对该漏洞进行了复现分析,结合已公开的分析文章,发现原理非常简单,下面就来一探究竟吧。

0x01 漏洞概述

ES 文件浏览器在运行时会创建一个绑定在 59777 端口的 HTTP 服务,在该服务提供了 10+ 个命令,用于访问用户手机的数据以及执行应用程序;但该服务并没有对请求进行校验,从而导致出现安全漏洞。

影响范围

<= ES 文件浏览器 v4.1.9.7.4

修复方式

前往应用商城下载最新版即可。修复该漏洞的版本为(v4.1.9.9)

0x02 漏洞复现

漏洞复现环境

● Windows 7

● OPPP R7

● ES 文件浏览器v4.1.9.4

● ADB (Android Debug Bridge)

复现过程

1.通过 USB 连接手机与电脑,并打开 USB 调试。

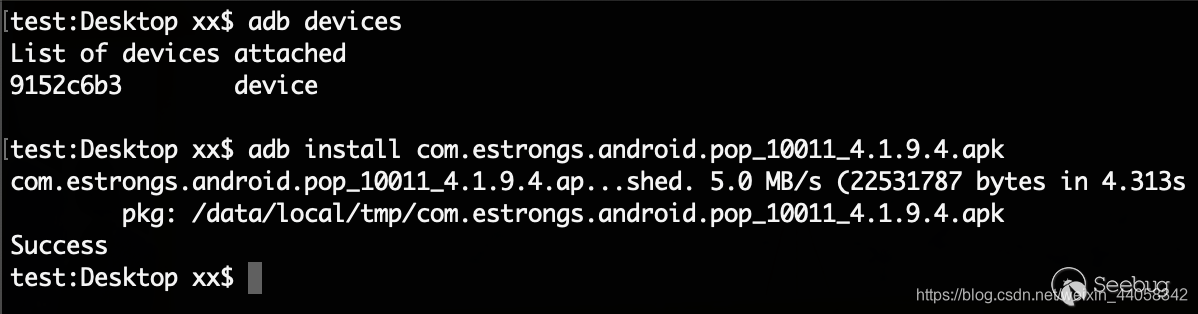

2.通过 ADB 检查设备连接情况,并安装 ES 文件浏览器v4.1.9.4 到设备上。

3.在手机上可以看到 ES 文件浏览器已经安装成功,启动该应用;通过 ADB 查看当前网络端口情况,可以看到 59777 端口已经打开。

本文详细分析了ES文件浏览器中的一个安全漏洞(CVE-2019-6447),该漏洞由于HTTP服务未进行请求校验,允许攻击者执行命令访问用户数据。作者通过复现漏洞,发现影响版本为v4.1.9.7.4,修复方法是更新到v4.1.9.9。补丁分析显示,修复主要针对POST请求进行了校验,并限制了Android TV设备的受影响情况。

本文详细分析了ES文件浏览器中的一个安全漏洞(CVE-2019-6447),该漏洞由于HTTP服务未进行请求校验,允许攻击者执行命令访问用户数据。作者通过复现漏洞,发现影响版本为v4.1.9.7.4,修复方法是更新到v4.1.9.9。补丁分析显示,修复主要针对POST请求进行了校验,并限制了Android TV设备的受影响情况。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?