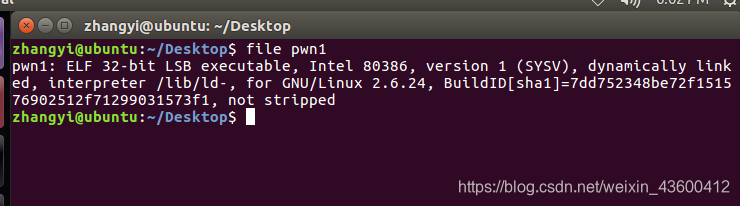

在虚拟机中打开终端输入file 指令,查看其是32位还是64位:

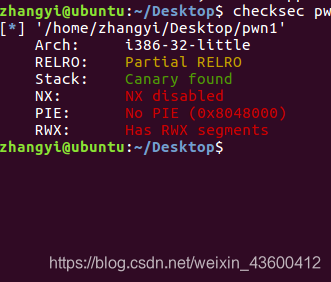

很明显,这是32位。再输入checksec命令查看其保护机制:

很明显,这是32位。再输入checksec命令查看其保护机制:

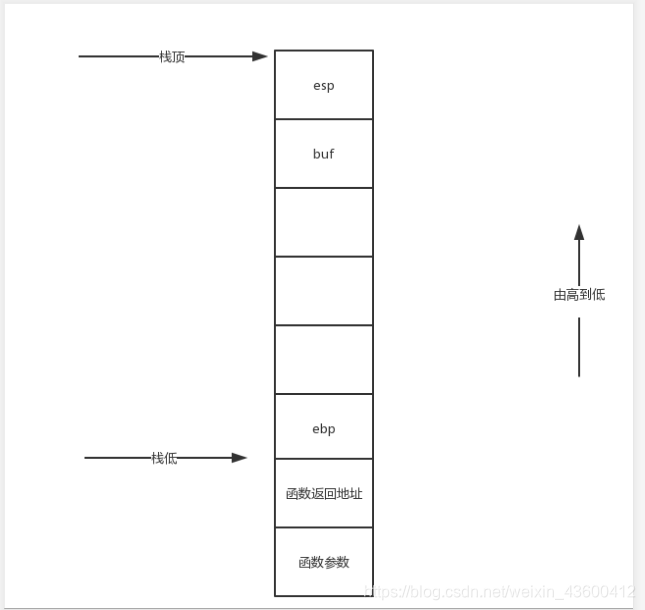

可以看到stack中canary found保护开启,此保护的原理机制如图

可以看到stack中canary found保护开启,此保护的原理机制如图

在栈底ebp上面的栈空间里面,每执行一次函数,这个机制会放入一个数,并且另外单独存放这个数,这个数是随机生成的,并且每一次都不一样,如果这个栈被木马覆盖掉,那么这个数也会被覆盖,程序执行时发现数值发生改变,就会抛出错误,以保护程序中的信息和功能不被盗取或者改变。

那么木马想要绕过这个保护机制就要避免覆盖掉这个数,就成功了。

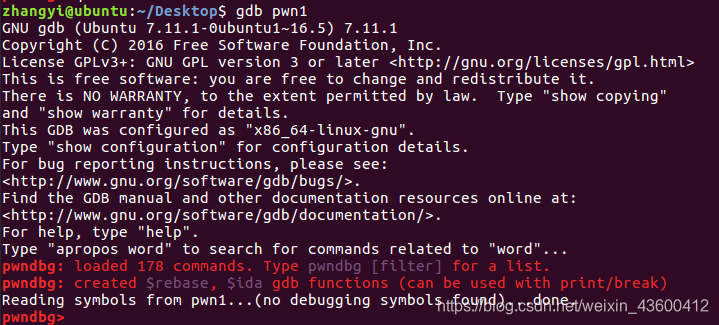

再调试程序,输入gdb pwn1,找到canary位置,也就是那个随机数:

输入start

输入start

评论

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?

查看更多评论

添加红包

本文介绍了如何分析一个32位程序,发现其使用了Stack Canary保护机制来防止栈溢出攻击。通过GDB调试,找到Canary的位置并设置断点,最终成功绕过保护,完成CTF挑战。

本文介绍了如何分析一个32位程序,发现其使用了Stack Canary保护机制来防止栈溢出攻击。通过GDB调试,找到Canary的位置并设置断点,最终成功绕过保护,完成CTF挑战。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章