感觉还是要学一些web的,毕竟逆向破解远水解不了近渴……不过感觉web还挺有趣的

1.web2

打开题目,点击链接,出现一群老司机脸蛋向你扑来

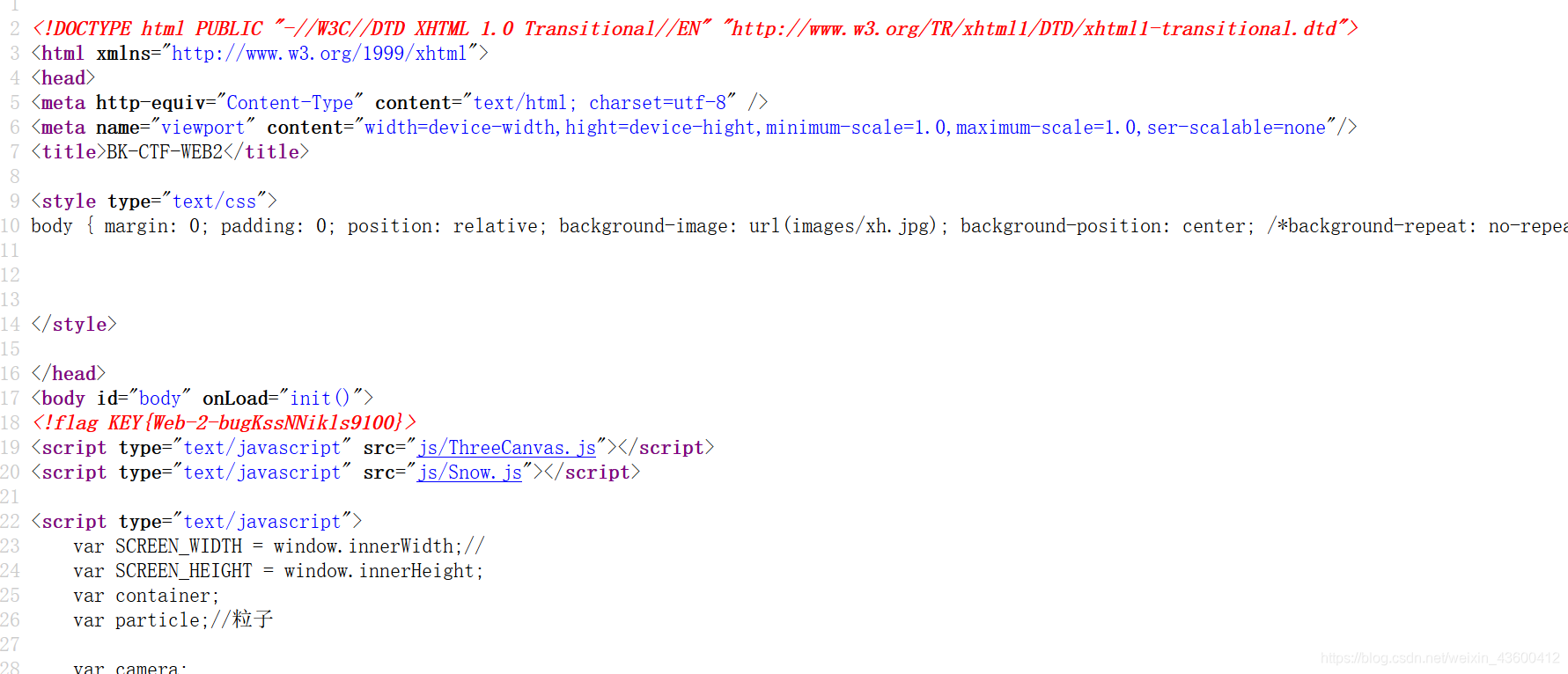

敲击F12,或者Ctrl+U,显示代码(有界面就有代码):

敲击F12,或者Ctrl+U,显示代码(有界面就有代码):

一行一行查看下去,其中“flag”是敏感字眼!注意代码中第18行:

一行一行查看下去,其中“flag”是敏感字眼!注意代码中第18行:

<!flag KEY{Web-2-bugKssNNikls9100}>

这个很有可能就是答案。试着把括号中内容全部复制粘贴进入答案框,结果错误!接着向下找……没有了

还是原来那个,换种方式吧,嗯去掉了前面的!和flag,再次输入,得到答案正确!

2.计算器

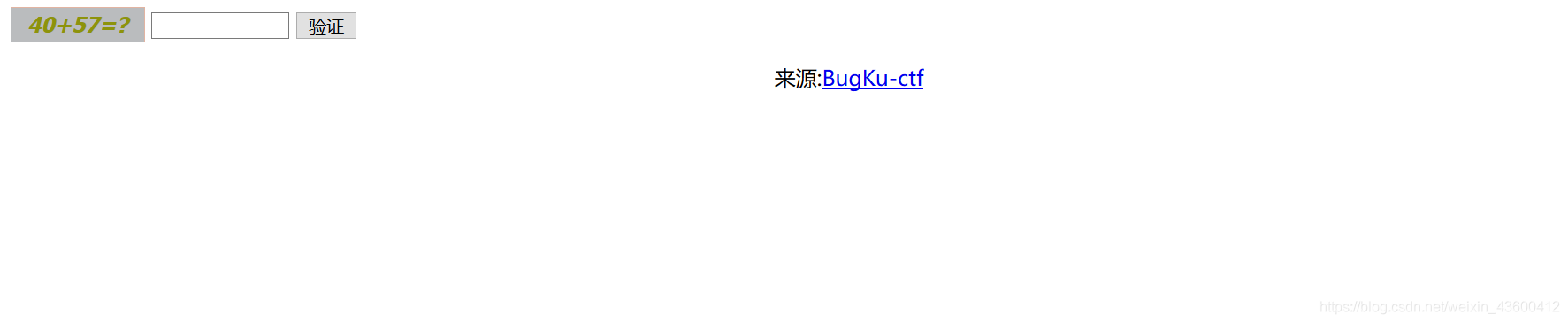

打开题目进入页面,点击链接,出现以下界面:

输入计算结果,发现只能输入一个字符,但是结果是三位数的,这就是问题所在了,并且每一次打开都会有不同的算式,说明这是一个动态验证码的形式。难道要我搞清楚它的验证码运算方式吗,不过也有可能是随机的。但是这依然阻止不了我Ctrl+U:

输入计算结果,发现只能输入一个字符,但是结果是三位数的,这就是问题所在了,并且每一次打开都会有不同的算式,说明这是一个动态验证码的形式。难道要我搞清楚它的验证码运算方式吗,不过也有可能是随机的。但是这依然阻止不了我Ctrl+U:

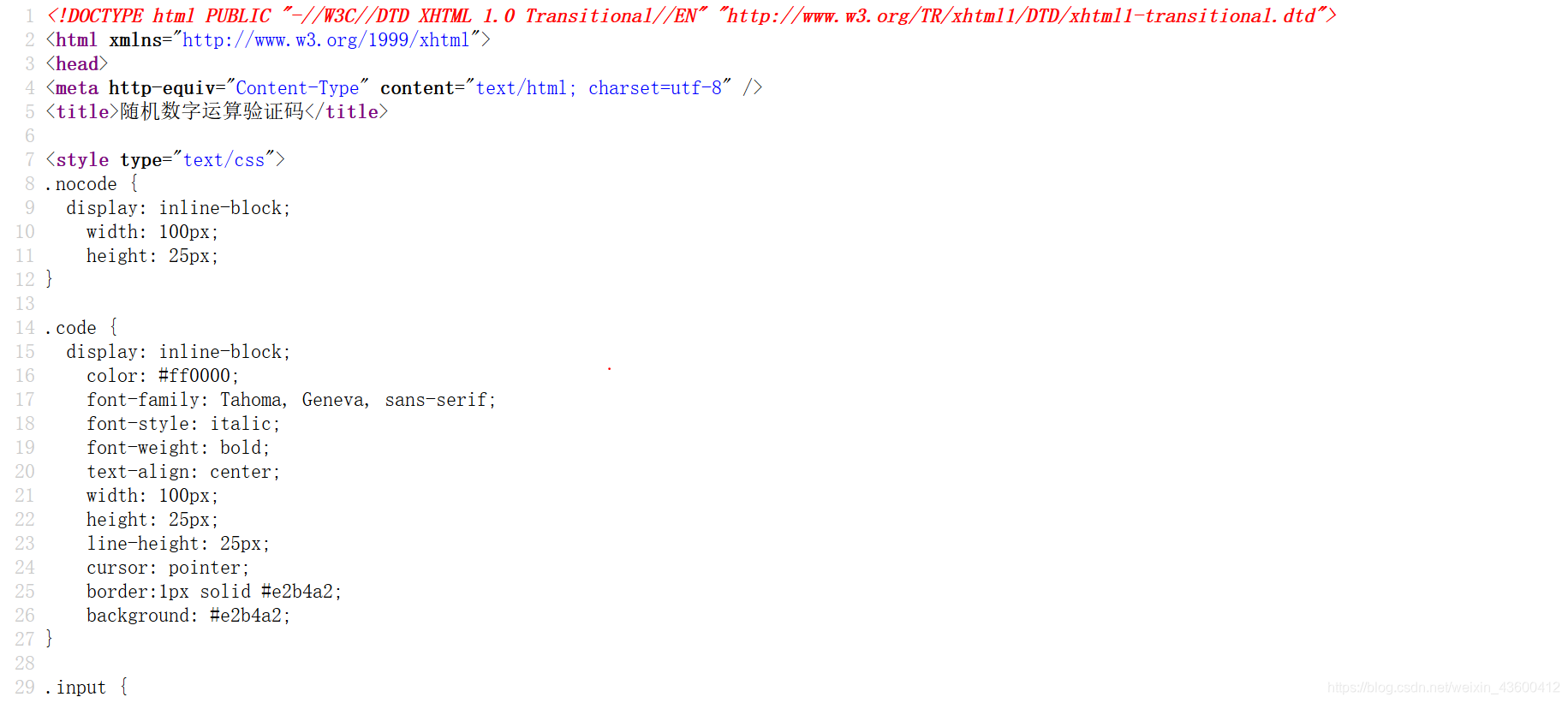

翻了个遍,没有见到flag字样,那就换F12:

翻了个遍,没有见到flag字样,那就换F12:

下方的代码的神奇之处在与鼠标点在哪一行就会显示其控制哪一部分,并且它是可编辑的,就简单多了,因为我现在对于这个页面就是主宰者。

下方的代码的神奇之处在与鼠标点在哪一行就会显示其控制哪一部分,并且它是可编辑的,就简单多了,因为我现在对于这个页面就是主宰者。

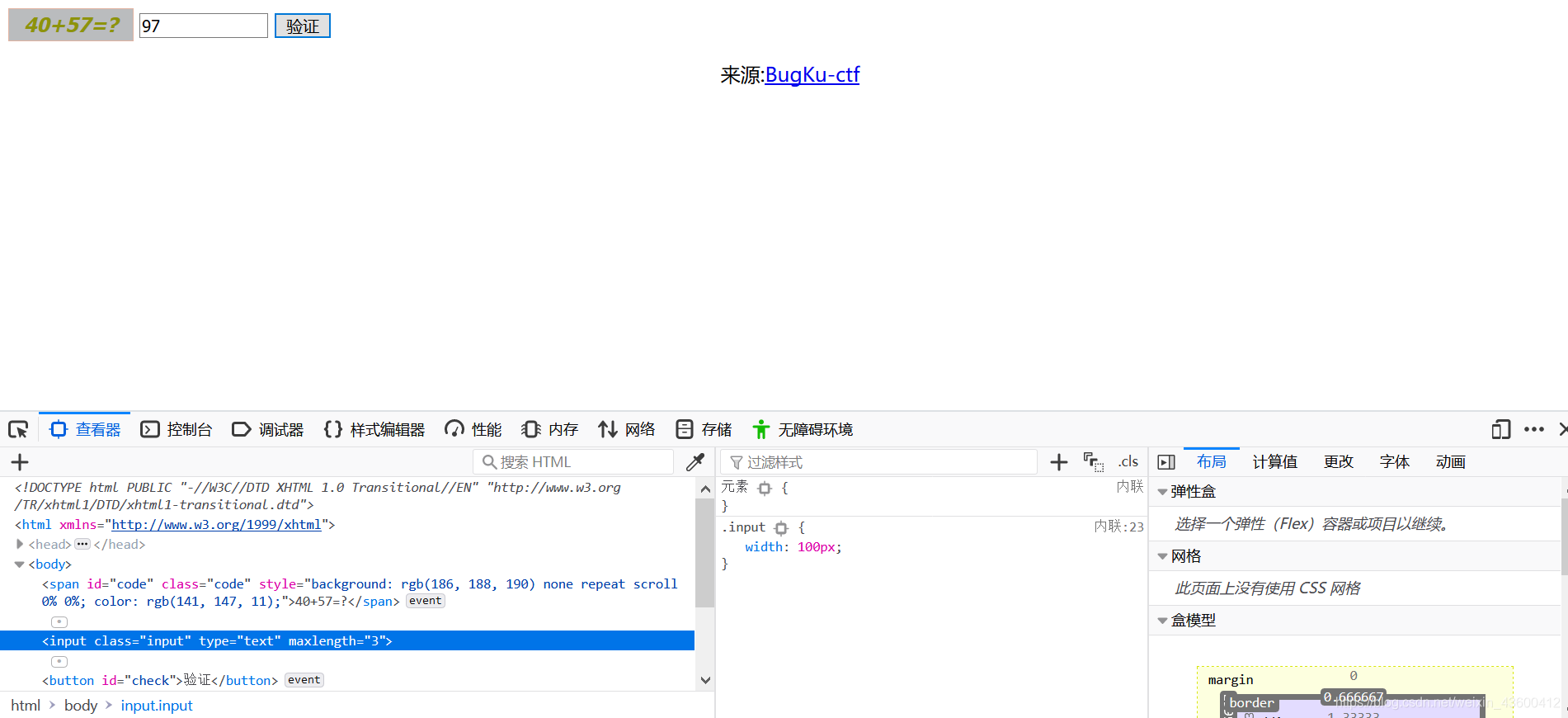

初步猜测通过验证之后flag就会出现,那之前遇到的最棘手的问题就在于验证码只能输入一位,这是与计算出的验证码不合适的,那就用鼠标一行行划过代码,代码是用我看不懂的语言写的,找到控制输入框的部分,见到:

以上代码是我修改过的。原来“maxlength”后面是1,“maxlength”的意思是“最大长度”,应该说的就是最大输入位数,我就把它改为3,然后输入计算出的验证码,就弹出来了:

flag{CTF-bugku-0032},就这样。

flag{CTF-bugku-0032},就这样。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?