0x00 漏洞介绍

是一个出现在加密程序库OpenSSL的安全漏洞,该程序错误属于缓冲区过读,即可以读取的数据比应该允许读取的还多

0x01 漏洞成因

由于未能在memcpy()调用受害用户输入内容作为长度参数之前正确进行边界检查。攻击者可以追踪OpenSSL所分配的64KB缓存、将超出必要范围的字节信息复制到缓存当中再返回缓存内容,这样一来受害者的内存内容就会以每次64KB的速度进行泄露

0x02 影响范围

OpenSSL1.0.1版本

0x03 环境搭建

使用docker一键搭建环境

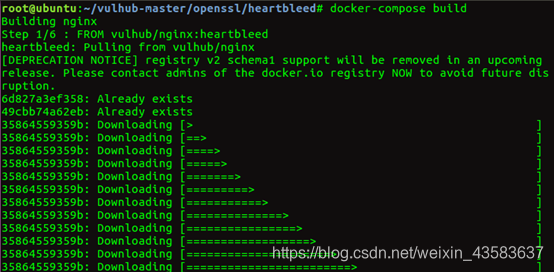

docker-compose build

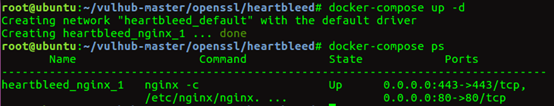

docker-compose up -d

docker-compose ps

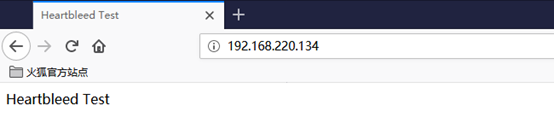

环境搭建完成后,访问http://192.168.220.134,测试环境是否搭建成功

http://192.168.220.134/

本文详细介绍了OpenSSL中的心脏出血漏洞,该漏洞允许攻击者通过缓冲区过读获取敏感信息。漏洞成因是memcpy()调用时未进行正确的边界检查,影响OpenSSL 1.0.1版本。通过环境搭建和nmap检测,可以验证漏洞存在,并使用msf模块进行利用,泄露服务器的私钥、cookie等数据。

本文详细介绍了OpenSSL中的心脏出血漏洞,该漏洞允许攻击者通过缓冲区过读获取敏感信息。漏洞成因是memcpy()调用时未进行正确的边界检查,影响OpenSSL 1.0.1版本。通过环境搭建和nmap检测,可以验证漏洞存在,并使用msf模块进行利用,泄露服务器的私钥、cookie等数据。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3775

3775

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?