本文案例是对豆瓣app的sig参数分析,文章内容仅用于学习和技术交流,如有侵权请联系我删除。

注意:付费订阅的是整个《签名逆向合集》专栏

本文结合静态和动态分析,描述了整个逆向流程,以及加密参数还原,非常值得学习。

文章目录

案例环境:夜神模拟器(安卓5)、豆瓣 7.18.0,Jeb3(改过内存的)

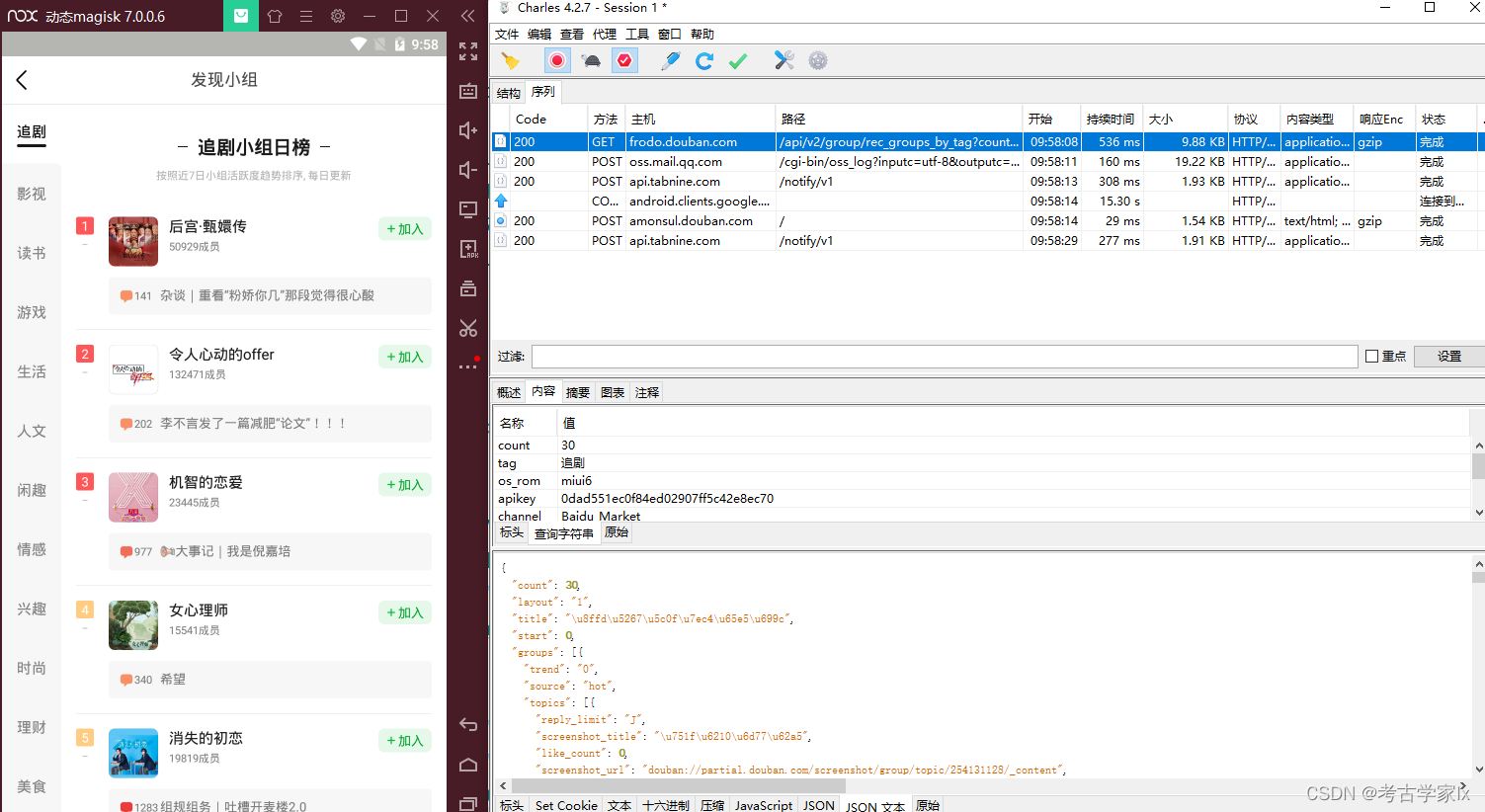

接口分析

因为有的数据在网页版上是没有的,比如这些榜单,所以需要从APP入手。

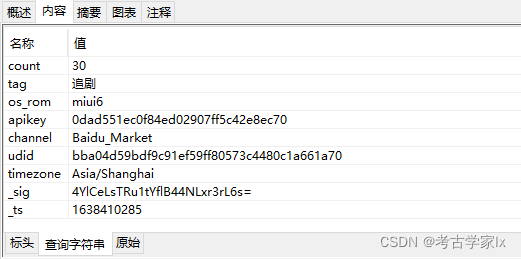

经过对接口的分析,发现动态参数只有_sig 和 _ts 。

apikey、uuid应该是设备注册的参数,ts是时间戳无疑。

反编译

反编译前先查壳,基于so特

本文详述了对豆瓣App的SIG参数的逆向工程过程,包括接口分析、反编译、参数定位、逻辑分析等步骤。通过静态和动态分析,揭示了加密参数的生成逻辑,涉及HMAC加密和AES加密。最终,使用Frida进行hook以获取加密后的签名,并提供了Python代码还原过程。

本文详述了对豆瓣App的SIG参数的逆向工程过程,包括接口分析、反编译、参数定位、逻辑分析等步骤。通过静态和动态分析,揭示了加密参数的生成逻辑,涉及HMAC加密和AES加密。最终,使用Frida进行hook以获取加密后的签名,并提供了Python代码还原过程。

订阅专栏 解锁全文

订阅专栏 解锁全文

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?