第二关:从图片中你能找到什么

题目:

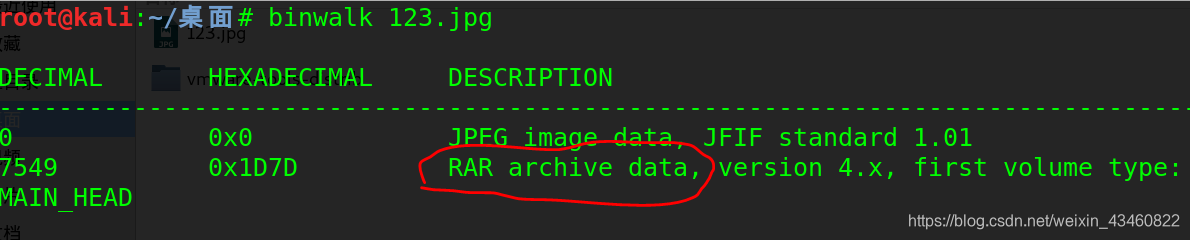

(1)题目只给一张图片,所以猜测flag隐藏在图片中,那就直接binwalk进行一下文件分析,果然藏了一个压缩包文件。

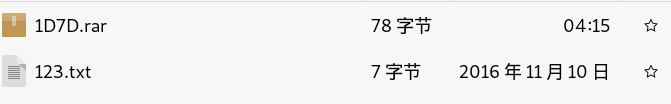

(2)用 binwalk -e 123.jpg 命令,提取其中的文件,得到一个txt文件,如下图所示

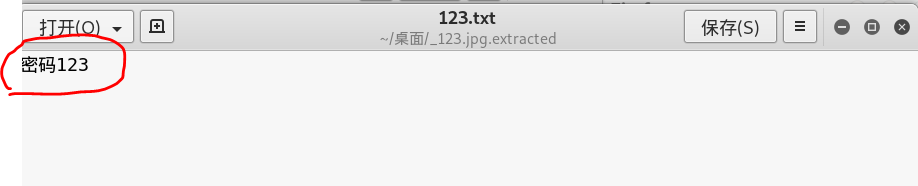

(3)打开txt文件,txt中只有“密码123”这几个字,作为flag进行提交,显示flag错误。

后来在网上查了大家都说这道题有bug。。。。。真的浪费感情。。。。

第三关:你看到了什么

(1)我当然不相信了。。。看一下网页的源代码,发现

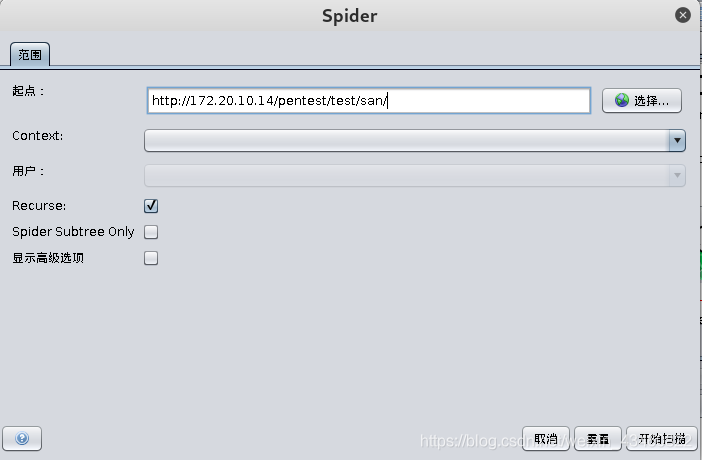

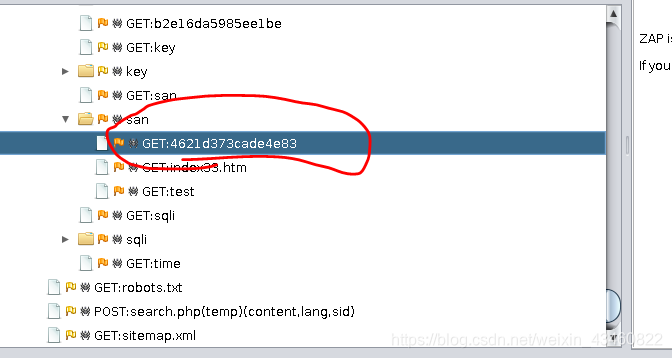

(2)题目提示说“渗透网站的时候目录也很重要”,那就直接枚举一下网站的目录吧(这里用的工具是OWASP_ZAP),对当前目录san/下进行试探爬取

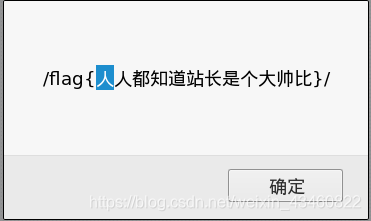

(3)感觉很奇怪,然后试着打开,没想到直接爆出答案,如下图所示

提交这个flag,发现报错,在网上查了一下,网友们都说这道题有bug。。。。。。。。

第四个:告诉你FLANG是五位数

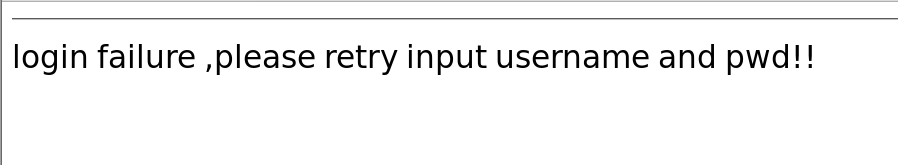

(1)随便输入密码何用户名,试着登录,如下图

(2)根据提示“遇到五位验证码是可以爆破”,我也没有到验证码在哪里,但倒提示了这道题用爆破,先试一下。

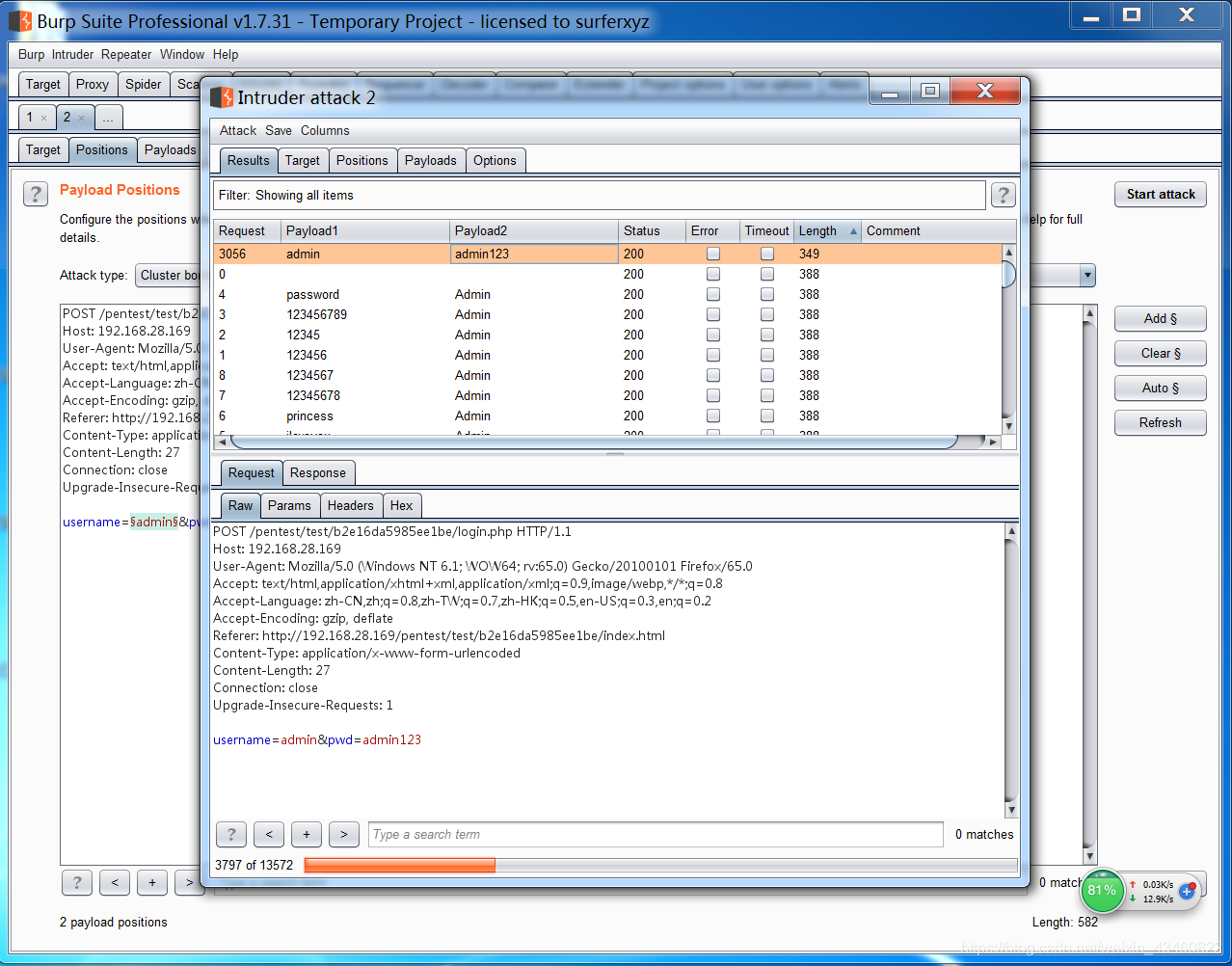

利用BurpSuite对用户名和密码进行暴力破解

你试着去破解,就会拿到用户名和密码分别为“admin”与“admin123”,显示login success

我这里是参考其他大佬的,我还对 BurpSuite工具很陌生,下几篇博客会学习关于黑客工具的使用。

参考资料:

1.Exp10 Final 类CTF(Webug3.0漏洞靶场—渗透基础)

https://www.cnblogs.com/PegasusLife/p/10886420.html

2.Webug3.0-渗透基础-解题

https://blog.youkuaiyun.com/Blood_Pupil/article/details/80960059

3.BurpSuite安装和配置

https://www.cnblogs.com/fighter007/p/10544762.html

博客围绕Webug渗透关卡展开,第二关尝试从图片中找flag,用binwalk分析提取文件,提交结果错误;第三关查看网页源码、枚举网站目录,提交答案也报错;第四关根据提示用BurpSuite对用户名和密码进行暴力破解,后续将学习黑客工具使用。

博客围绕Webug渗透关卡展开,第二关尝试从图片中找flag,用binwalk分析提取文件,提交结果错误;第三关查看网页源码、枚举网站目录,提交答案也报错;第四关根据提示用BurpSuite对用户名和密码进行暴力破解,后续将学习黑客工具使用。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?