今日网站

aHR0cDovL21hdGNoLnl1YW5yZW54dWUuY29tL21hdGNoLzE=

这个网站是某大佬搭建的闯关网站

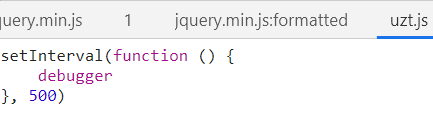

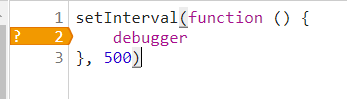

无限 debugger 的绕过

打开开发者工具会出现 debugger

直接在 debugger 对应的行号,右键选择Never pause here即可跳过

抓包分析与定位

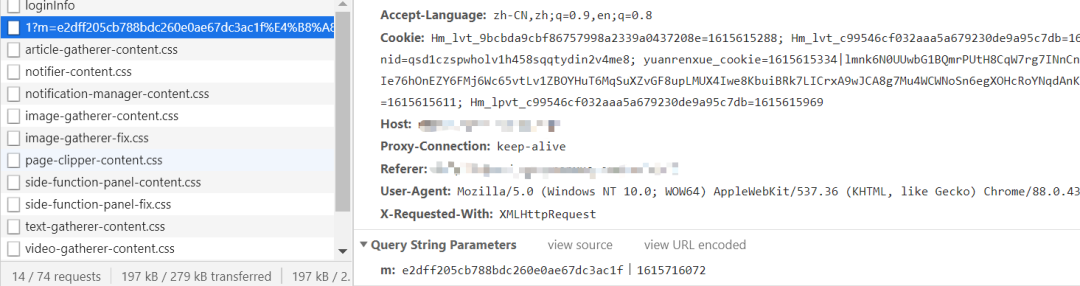

跳过 debugger,通过网络面板,找到我们需要分析的参数是下面这个请求的m参数

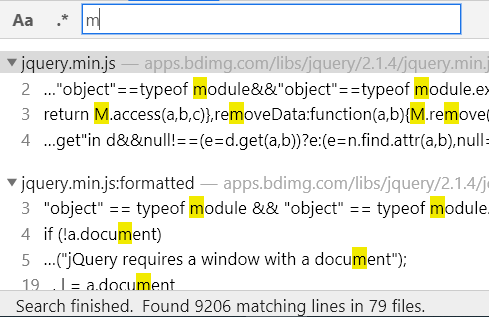

参数名字只有一个m,直接检索的话就会出现下面这么多的结果,所以放弃直接检索这个参数来查找位置。

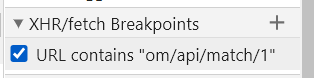

所以转换思路,使用xhr断点查找参数位置

找到如下位置即为m参数的生成位置

本文介绍了如何分析一个包含JS混淆的网站,包括如何绕过无限debugger,通过抓包定位参数,以及解密加密逻辑。通过观察和在IDE中分析代码,揭示了加密过程中的字符串替换和hex_md5的隐藏使用。最后,强调了此类加密方法在实际爬虫中的挑战。

本文介绍了如何分析一个包含JS混淆的网站,包括如何绕过无限debugger,通过抓包定位参数,以及解密加密逻辑。通过观察和在IDE中分析代码,揭示了加密过程中的字符串替换和hex_md5的隐藏使用。最后,强调了此类加密方法在实际爬虫中的挑战。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?