一:敏感信息泄露

1.1什么属于敏感信息

只要这些数据可以被黑客看到,并且对黑客的攻击有帮助的信息,都属于敏感信息。

1.2什么是敏感信息泄露

敏感信息泄露,是指人们把不该公开的信息,给放入到公开的信息库中,造成敏感信息泄露。

1.3怎样检查敏感信息是否加密

需要通过抓包工具,检查数据在传输过程中是否加密。

1.4 常见敏感信息分类

1.4.1 软件泄漏

软件类: 1. 操作系统版本 , 2.中间件的类型、版本 , 3.Web程序(cms类型及版本、敏感文件)

1.4.2 Web敏感信息

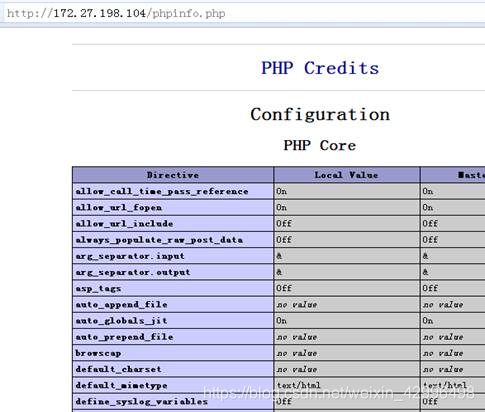

- phpinfo()信息泄漏

描述:Web站点的某些测试页面可能会使用到PHP的phpinfo()函数,会输出服务器的关键信息。如下图所示:

检测方法:访问http://[ip]/test.php 以及http://[ip]/phpinfo.php看是否成功。

修复方案:删除该PHP文件。

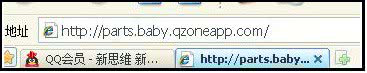

2.测试页面泄漏在外网

描述:一些测试页面泄漏到外网,导致外界误传公司被黑客入侵。如下图所示:

-

-

http://parts.baby.qzoneapp.com/test.php

-

http://other.baby.qzoneapp.com

检测方法:检测页面内容,看是否是测试页面。

修复方案:删除测试页面,例如test.cgi,phpinfo.php,info.pho, .svn/entries等。 -

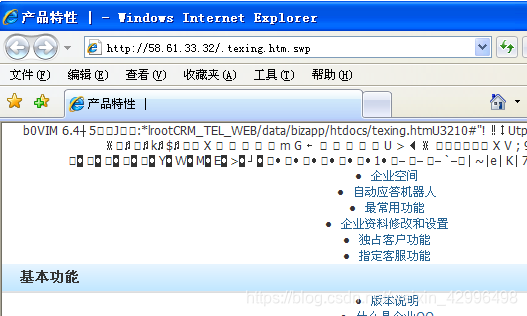

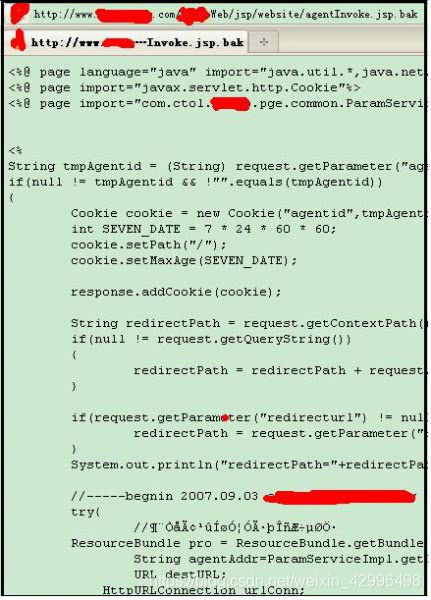

编辑器备份文件泄漏在外网

描述:编辑器或者人员在编辑文件时,产生的临时文件,如vim自动保存为.swp后缀、UltrlEditor自动保存.bak后缀等,这些文件会泄漏源代码或者敏感信息。如下图所示:

泄漏源代码可以让黑客完全了解后台开发语言、架构、配置信息等。下图是国内某著名网站曾经出现过

源代码泄漏漏洞:

检测方法:在cgi文件后面添加.bak、.swp、.old、~等后缀探测。

修复方案:删除备份文件。

4.版本管理工具(如git)文件

本文详细介绍了敏感信息泄露的各种形式,包括软件泄漏、Web敏感信息、版本管理工具文件信息、HTTP认证泄漏、登录信息泄露等,提供了相应的检测和修复方法。此外,还讨论了安全漏洞如SQL注入、XSS攻击和命令注入等,以及如何防范。最后,提到了一些常用的网络安全测试工具,如Burp Suite、AWVS和AppScan。

本文详细介绍了敏感信息泄露的各种形式,包括软件泄漏、Web敏感信息、版本管理工具文件信息、HTTP认证泄漏、登录信息泄露等,提供了相应的检测和修复方法。此外,还讨论了安全漏洞如SQL注入、XSS攻击和命令注入等,以及如何防范。最后,提到了一些常用的网络安全测试工具,如Burp Suite、AWVS和AppScan。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?