自学黑客技术的11个步骤(2024版)

阶段1:基础准备(1-2周)

- 理解黑客本质

- 明确目标:区分「渗透测试」(合法授权)与「恶意攻击」,坚守法律底线。

- 掌握核心原则:攻击面分析、最小权限原则、数据保护。

- 搭建学习环境

- 安装Kali Linux(推荐新手)、VMware虚拟机、Wireshark抓包工具。

- 注册免费靶场账号:TryHackMe、PortSwigger Academy。

- 学习基础工具

- Nmap(端口扫描)、Burp Suite(Web漏洞扫描)、Wireshark(流量分析)。

阶段2:Web安全攻防(3-6个月)

- Web漏洞实战

- 复现OWASP Top 10漏洞:SQL注入、XSS、CSRF、文件上传。

- 工具链:Burp Suite + SQLmap + Python脚本自动化。

- 推荐靶场:DVWA、OWASP Juice Shop。

- 防御技术入门

- WAF绕过(ModSecurity规则)、输入验证(过滤危险字符)。

- 学习框架安全:Spring Boot安全配置、WordPress插件漏洞修复。

阶段3:系统与提权(6-12个月)

- 操作系统渗透

- Linux提权:Dirty COW漏洞、Sudo权限滥用。

- Windows渗透:EternalBlue漏洞利用、PowerShell提权。

- 工具:Cobalt Strike(红队框架)、Mimikatz(密码提取)。

- 逆向工程入门

- 分析PE文件(OllyDbg/IDA Pro)、破解简单密码(John the Ripper)。

- 实战:逆向Android APK,提取关键代码逻辑。

阶段4:高阶与合规(1年以上)

- 新兴领域探索

- AI黑客工具:用GPT-4生成漏洞利用代码(需伦理审查)。

- 物联网安全:智能设备漏洞扫描(如ESP32摄像头)。

- 区块链安全:以太坊智能合约审计(Solidity漏洞)。

- 红蓝对抗实战

- 参与CTF比赛(如DEFCON、HackerRank)。

- 模拟企业攻防:搭建ATT&CK框架,编写攻击树(Attack Tree)。

- 合规与认证

- 考取OSCP(渗透测试认证)或CEA(企业审计认证)。

- 学习GDPR、ISO27001等合规标准。

阶段5:持续精进(长期)

- 保持技术前沿性

- 订阅安全资讯:The Hacker News、CVE Details。

- 参与漏洞披露计划(如Vulnerability Lab)。

- 加入开源社区:贡献漏洞POC或修复代码(GitHub)。

避坑指南

- 绝对合法:仅测试授权目标,禁止攻击真实网站。

- 注重原理:工具只是手段,理解漏洞成因比会用更重要。

- 实战驱动:每学完一个知识点,立即复现一个漏洞。

- 善用资源:免费靶场>付费课程,社区讨论>闭门造车。

学习资源推荐

| 类型 | 推荐工具/平台 |

|---|---|

| 工具 | Wireshark、Burp Suite、Kali Linux |

| 靶场 | TryHackMe、VulnHub、PortSwigger Academy |

| 社区 | Reddit r/ethicalhacking、FreeBuf论坛 |

| 文档 | OWASP Cheat Sheet、Exploit-DB漏洞库 |

结语

ing、FreeBuf论坛 |

| 文档 | OWASP Cheat Sheet、Exploit-DB漏洞库 |

结语

黑客技术的核心是攻防思维与持续实践。从手动复现漏洞到开发自动化工具,最终目标是成为既能发现风险又能设计防御方案的安全专家。记住:技术越强,责任越大——始终用能力守护而非破坏数字世界!## 网络安全工程师(白帽子)企业级学习路线

第一阶段:安全基础(入门)

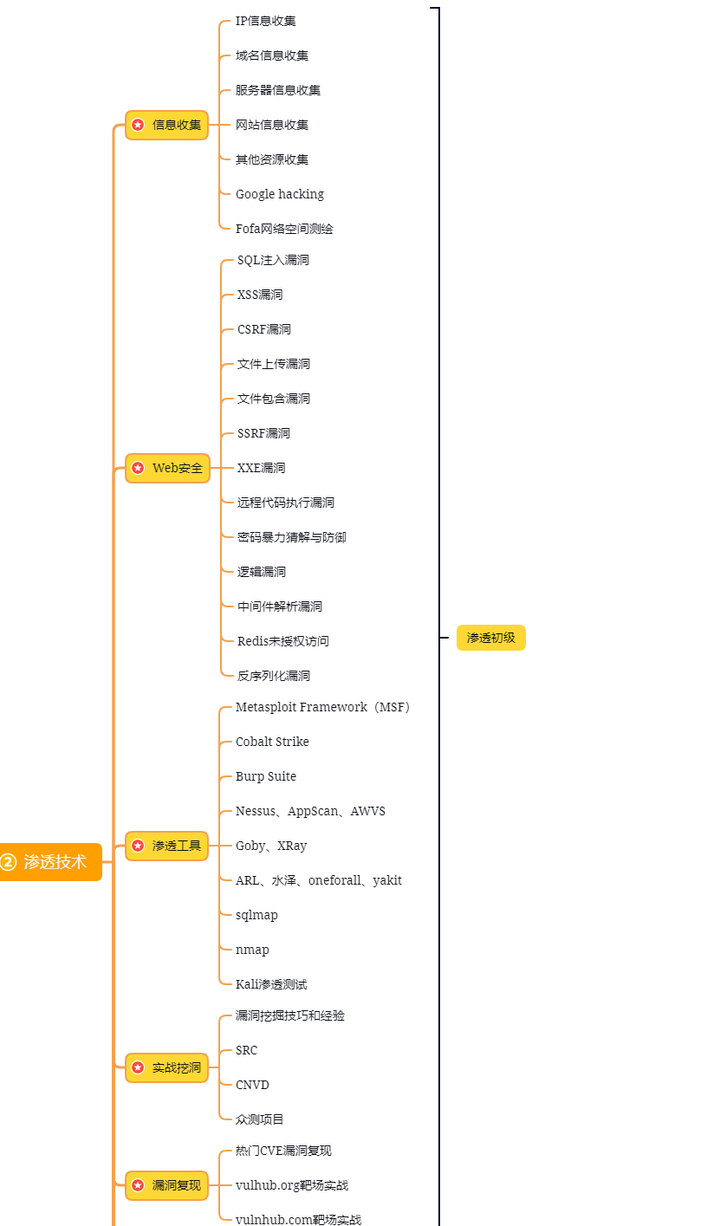

第二阶段:Web渗透(初级网安工程师)

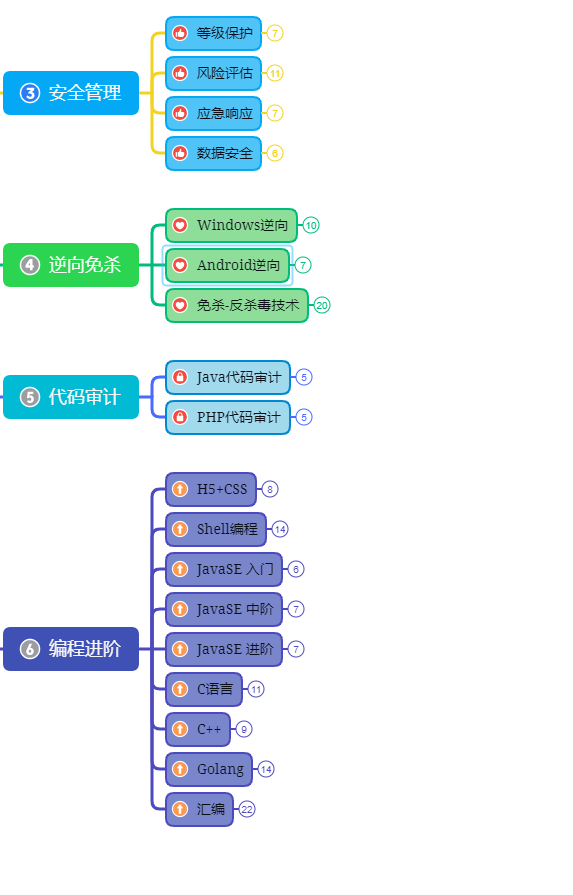

第三阶段:进阶部分(中级网络安全工程师)

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?