一、docker安全介绍:

Docker容器的安全性,很大程度上依赖于Linux系统自身,评估Docker的安全性时,主要考虑以下几个方面:

Linux内核的命名空间机制提供的容器隔离安全。

Linux控制组机制对容器资源的控制能力安全。

Linux内核的能力机制所带来的操作权限安全。

Docker程序(特别是服务端)本身的抗攻击性。

其他安全增强机制对容器安全性的影响。

1.命名空间隔离的安全

(1) 当docker run启动一个容器时,Docker将在后台为容器创建一个独立的命名空间。命名空间提供了最基础也最直接的隔离。

(2) 与虚拟机方式相比,通过Linux namespace来实现的隔离不是那么彻底。

(3) 容器只是运行在宿主机上的一种特殊的进程,那么多个容器之间使用的就还是同一个宿主机的操作系统内核。 在 Linux

(4) 内核中,有很多资源和对象是不能被 Namespace 化的,比如:时间。

2.控制组资源控制的安全

(1) 当docker run启动一个容器时,Docker将在后台为容器创建一个独立的控制组策略集合。

(2) Linux Cgroups提供了很多有用的特性,确保各容器可以公平地分享主机的内存、CPU、磁盘IO等资源。

(3) 确保当发生在容器内的资源压力不会影响到本地主机系统和其他容器,它在防止拒绝服务攻击(DDoS)方面必不可少。

3.内核能力机制

(1) 能力机制(Capability)是Linux内核一个强大的特性,可以提供细粒度的权限访问控制。

(2) 大部分情况下,容器并不需要“真正的”root权限,容器只需要少数的能力即可。

(3) 默认情况下,Docker采用“白名单”机制,禁用“必需功能”之外的其他权限

4.Docker服务端防护

(1) 使用Docker容器的核心是Docker服务端,确保只有可信的用户才 能访问到Docker服务。

(2) 将容器的root用户映射到本地主机上的非root用户,减轻容器和主机之间因权限提升而引起的安全问题。

(3) 允许Docker 服务端在非root权限下运行,利用安全可靠的子进程来代理执行需要特权权限的操作。这些子进程只允许在特定范围 内进行操作。

5.其他安全特性

(1) 在内核中启用GRSEC和PAX,这将增加更多的编译和运行时的安全检查;并且通过地址随机化机制来避免恶意探测等。启用该特性不需要Docker进行任何配置。

(2) 使用一些有增强安全特性的容器模板。 用户可以自定义更加严格的访问控制机制来定制安全策略。

(3) 在文件系统挂载到容器内部时,可以通过配置只读模式来避免容器内的应用通过文件系统破坏外部环境,特别是一些系统运行状态相关的目录。

二、容器资源控制

(1)Linux Cgroups 的全称是 Linux Control Group。

是限制一个进程组能够使用的资源上限,包括 CPU、内存、磁盘、网络带宽等等。

对进程进行优先级设置、审计,以及将进程挂起和恢复等操作。

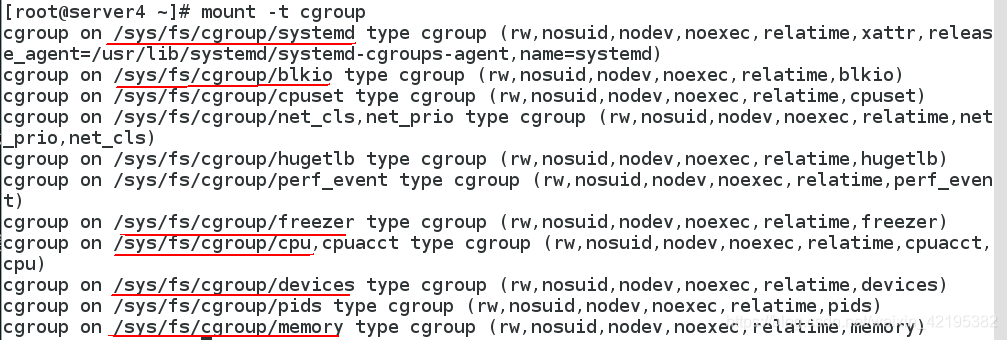

(2)Linux Cgroups 给用户暴露出来的操作接口是文件系统。

它以文件和目录的方式组织在操作系统的 /sys/fs/cgroup 路径下。

执行此命令查看:mount -t cgroup

(3)在/sys/fs/cgroup 下面有很多诸如 cpuset cpu memory 这样的子目录,也叫子系统。

(4)在每个子系统下面,为每个容器创建一个控制组(即创建一个新目录)。

(5)控制组下面的资源文件里填上什么值,就靠用户执行 docker run 时的参数指定。

mount -t cgroup //查看cgroup挂载信息

先安装一个命令:yum install libcgroup-tools.x86_64 -y

1.cpu

[root@server4 cgroup]# cd cpu

[root@server4 cpu]# mkdir x1

[root@server4 cpu]# ls

cgroup.clone_children cpuacct.usage cpu.rt_runtime_us release_agent

cgroup.event_control cpuacct.usage_percpu cpu.shares system.slice

cgroup.procs cpu.cfs_period_us cpu.stat tasks

cgroup.sane_behavior cpu.cfs_quota_us docker user.slice

cpuacct.stat cpu.rt_period_us notify_on_release x1

[root@server4 cpu]# cd x1/

[root@server4 x1]# ls

cgroup.clone_children cpuacct.usage cpu.rt_period_us notify_on_release

cgroup.event_control cpuacct.usage_percpu cpu.rt_runtime_us tasks

cgroup.procs cpu.cfs_period_us cpu.shares

cpuacct.stat cpu.cfs_quota_us cpu.stat

[root@server4 x1]# cat cpu.cfs_period_us //cpu周期10S

100000

[root@server4 x1]# cat cpu.cfs_quota_us //-1:表示不做限制

-1

手动设置:

(1)设置配额:

[root@server4 x1]# echo 20000 > cpu.cfs_quota_us

(2)dd if=/dev/zero of=/dev/null &

Top查看:100% 控制器和dd没有关系,不生效

(3)echo 7862 > tasks //把进程号仍进去,使二者关联

(4)再次top查看,设置生效 20%左右

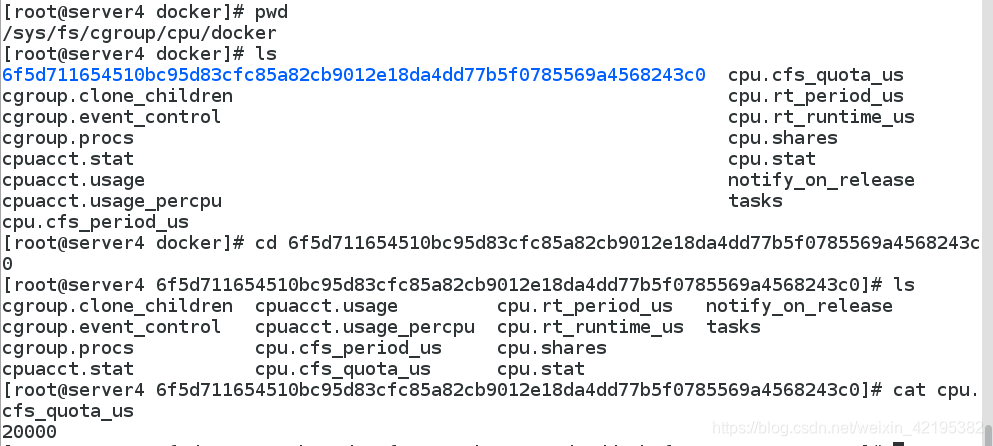

容器方法:

[root@server4 ~]# docker run --help | grep cpu

--cpu-period int Limit CPU CFS (Completely Fair Scheduler) period

--cpu-quota int Limit CPU CFS (Completely Fair Scheduler) quota

--cpu-rt-period int Limit CPU real-time period in microseconds

--cpu-rt-runtime int Limit CPU real-time runtime in microseconds

-c, --cpu-shares int CPU shares (relative weight)

--cpus decimal Number of CPUs

--cpuset-cpus string CPUs in which to allow execution (0-3, 0,1)

--cpuset-mems string MEMs in which to allow execution (0-3, 0,1)

[root@server4 ~]# docker run -it --name vm1 --cpu-quota 20000 ubuntu

root@6f5d71165451:/# dd if=/dev/zero of=/dev/null &

查看:

(1)Top

(2)

2.memory

手动设置1:

cd memory/

mkdir x2

cd x2/

[root@server5 x2]# cat memory.limit_in_bytes

9223372036854771712

[root@server5 x2]# echo 314572800 > memory.limit_in_bytes

[root@server5 x2]# cgexec -g memory:x2 dd if=/dev/zero of=file bs=1M count=400

##file:存在与/dev/shm/ cd /dev/shm/可将其删除

[root@server5 x2]#echo 314572800 > memory.memsw.limit_in_bytes

cd /dev/shm/

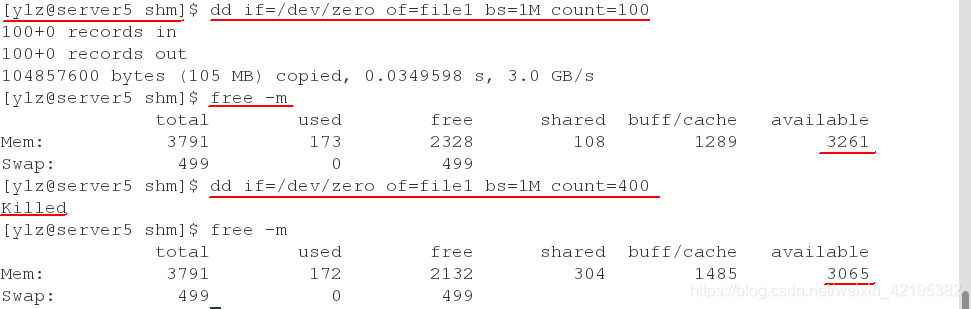

测试:

[root@server5 /dev/shm]#cgexec -g memory:x2 dd if=/dev/zero of=file bs=1M count=100

100+0 records in

100+0 records out

104857600 bytes (105 MB) copied, 0.0337202 s, 3.1 GB/s

[root@server5 /dev/shm]#cgexec -g memory:x2 dd if=/dev/zero of=file bs=1M count=400

Killed

手动设置2:

cd memory/

mkdir x2

cd x2/

[root@server5 x2]# cat memory.limit_in_bytes

9223372036854771712

[root@server5 x2]# echo 314572800 > memory.limit_in_bytes

[root@server5 x2]# cgexec -g memory:x2 dd if=/dev/zero of=file bs=1M count=400

[root@server5 x2]#echo 314572800 > memory.memsw.limit_in_bytes

useradd ylz

[root@server5 ~]#vim /etc/cgrules.conf

ylz memory x2/

[root@server5 ]$ systemctl start cgred

[root@server5 ~]#su - ylz

[ylz@server5 ~]$ cd /dev/shm/ ##数据目录

测试:

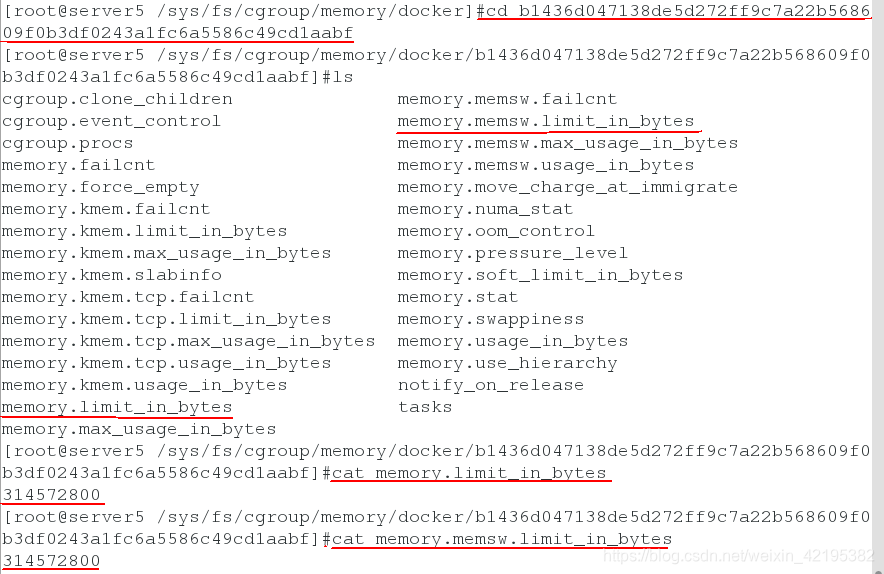

容器方法:

[root@server5 /dev/shm]#docker run -it --name vm1 --memory 300MB --memory-swap 300MB ubuntu

cd /sys/fs/cgroup/memory/docker

[root@server5 docker]#ls

3.blkio

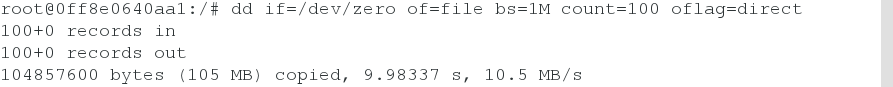

cd blkio/

[root@server5 blkio]# docker run -it --name vm3 --device-write-bps /dev/sda:10MB ubuntu

root@0ff8e0640aa1:/# dd if=/dev/zero of=file bs=1M count=100 oflag=direct

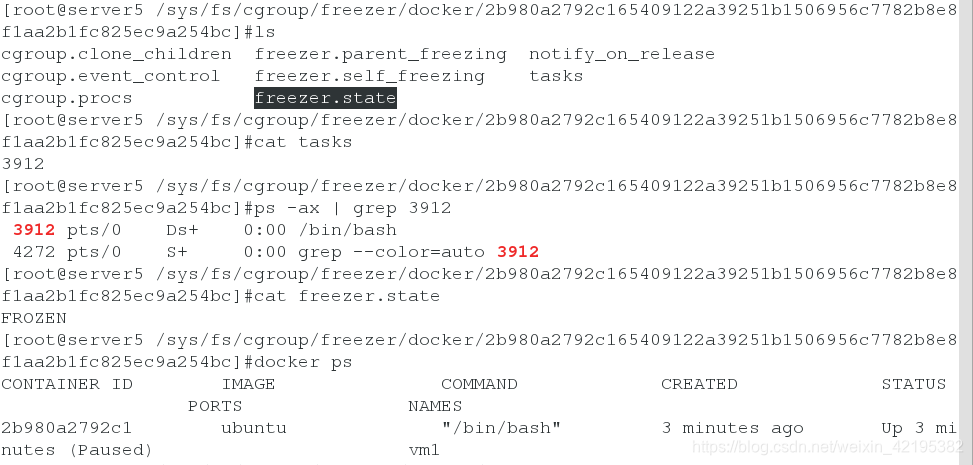

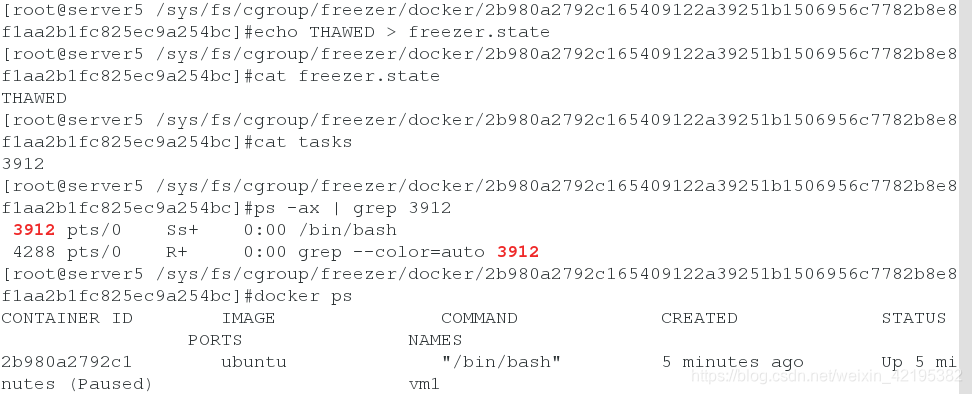

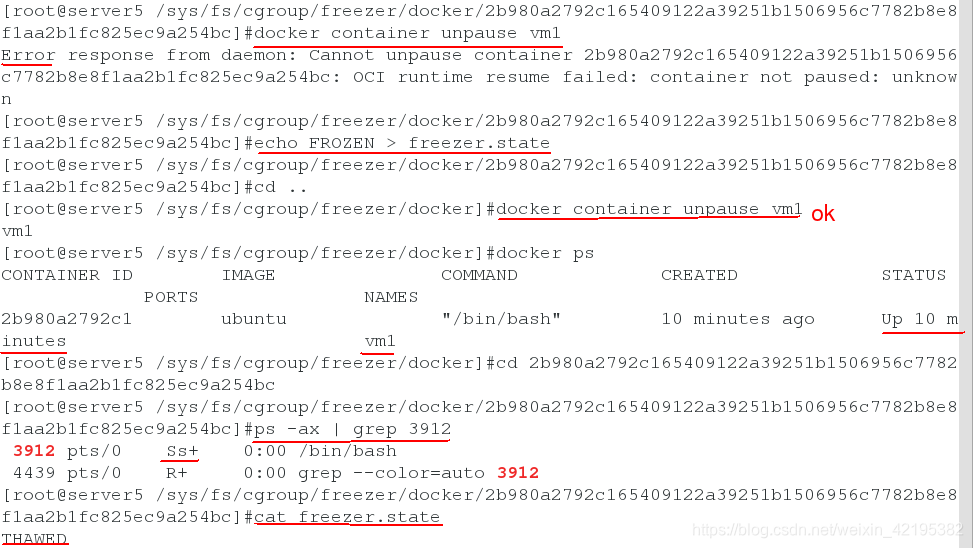

4.freezer

cd freezer/docker/

cat freezer.state --状态THAWED

[root@server5 docker]# docker run -it --name vm1 ubuntu //qp

[root@server5 docker]# docker container pause vm1 //挂起vm1

965

965

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?