点开靶场网页,发现提示。

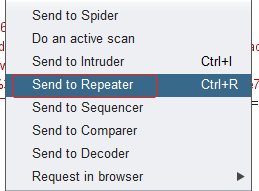

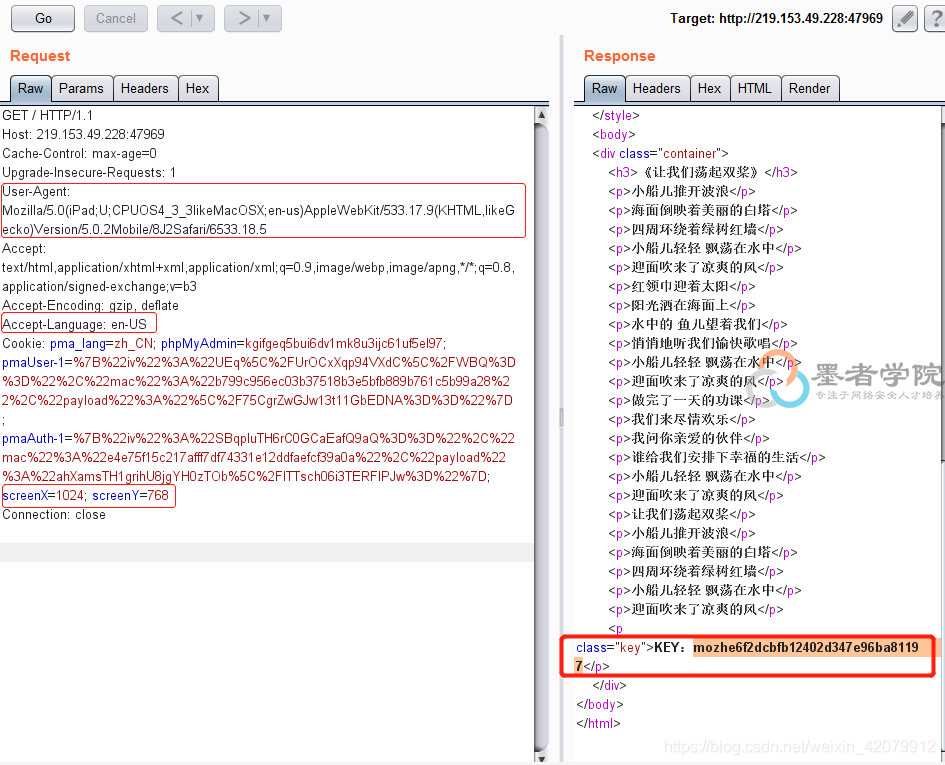

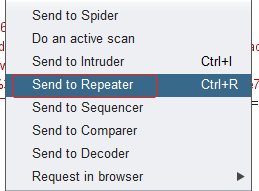

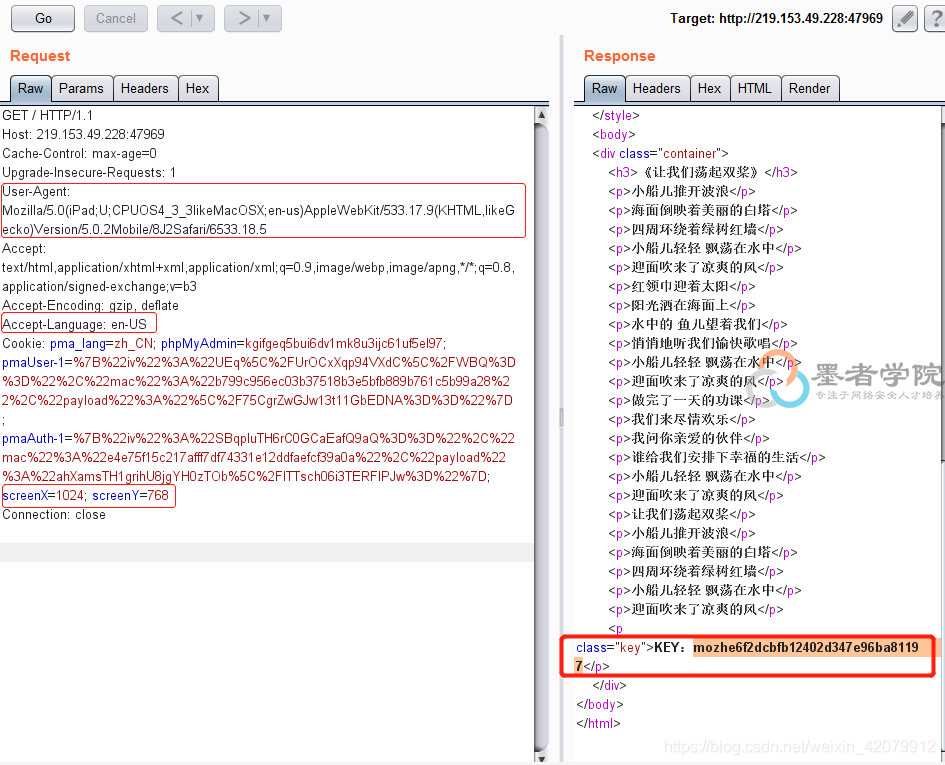

浏览器挂代理,开启burp suite进行抓包。刷新网页,将抓到的包Send to Repeater。更改下列圈起来的地方首先是User—agent,接着是Accept-Language,最后是分辨率率调为1024*768。然后把包发送到Repeater,然后点击GO即可发送数据包,收到回馈信息,得到key。

在线靶场-墨者-主机安全2星-用户终端环境识别

最新推荐文章于 2023-01-22 18:45:15 发布

点开靶场网页,发现提示。

浏览器挂代理,开启burp suite进行抓包。刷新网页,将抓到的包Send to Repeater。更改下列圈起来的地方首先是User—agent,接着是Accept-Language,最后是分辨率率调为1024*768。然后把包发送到Repeater,然后点击GO即可发送数据包,收到回馈信息,得到key。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?