主站打开是这样的只有扫码登陆

尝试扫码提示未注册

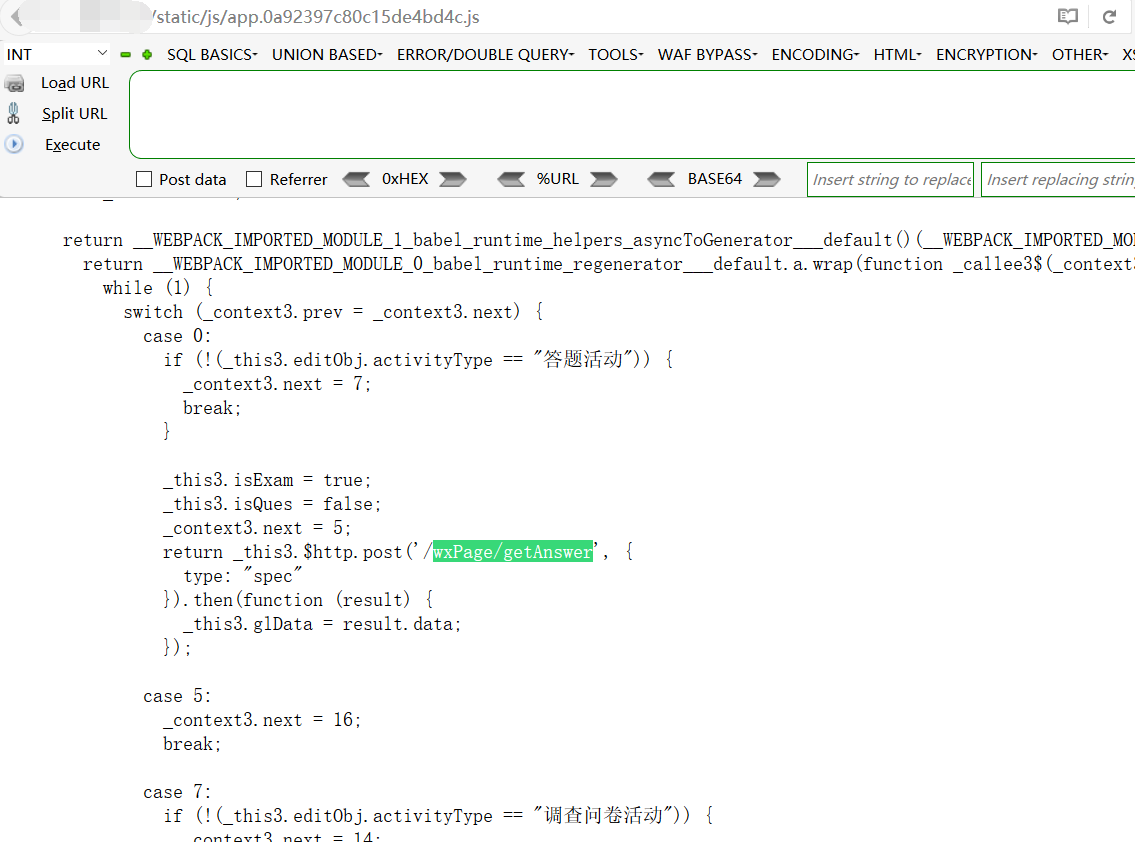

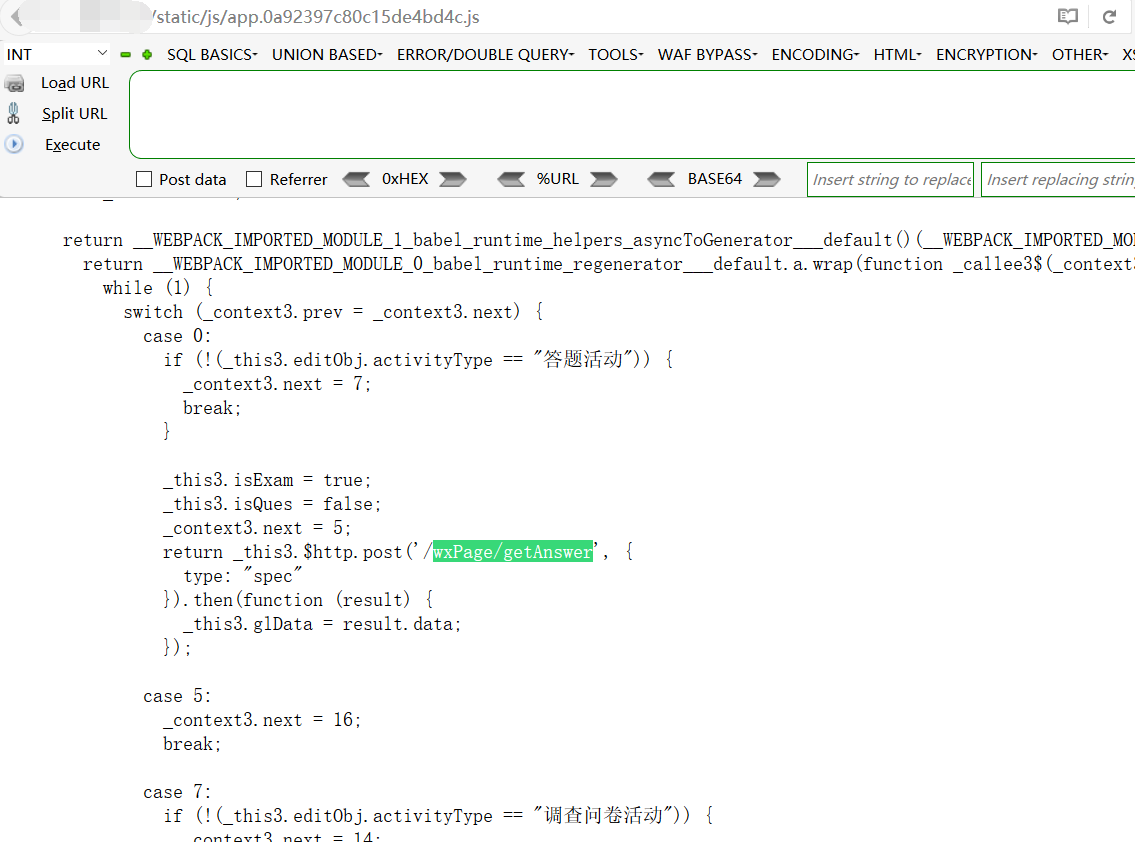

查看js,网站用了webpack打包

所有请求都在

这个js里面

尝试寻找敏感接口无果

百度site:domain.com

注意到wx1子域,打开这个链接跳转到在微信打开

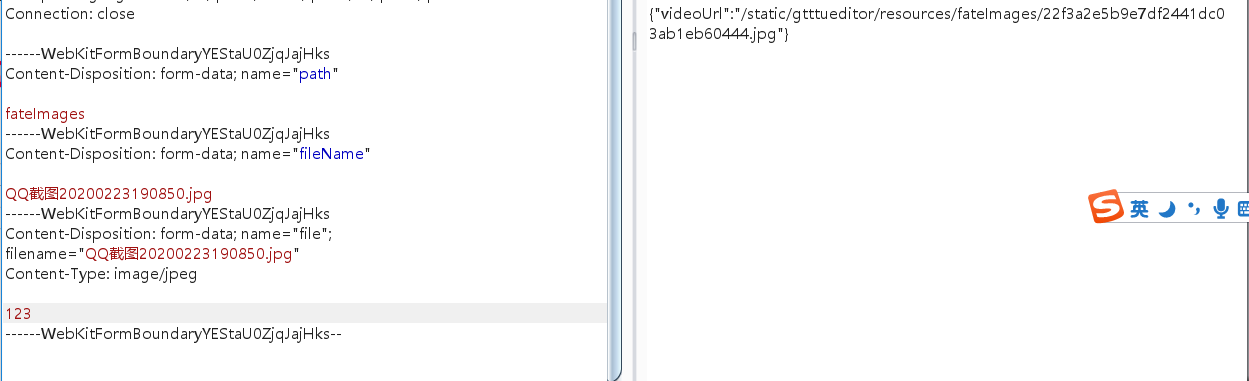

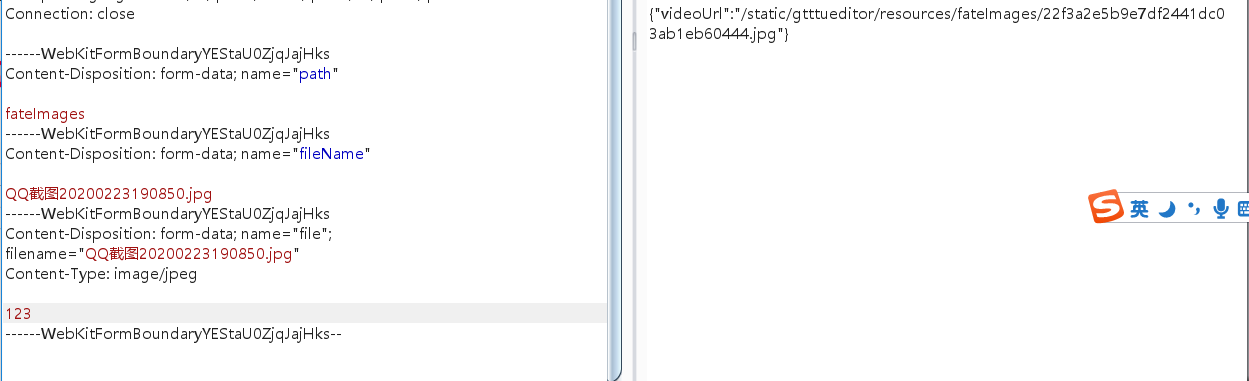

那就到微信打开,查看功能点发现一处上传,先上传正常图片

本文详细记录了一次从发现网站只能扫码登录,到深入分析js、尝试敏感接口,再到通过微信子域发现可上传接口,最终实现任意文件上传并利用path参数尝试跨目录,最终通过视频上传功能触发命令执行,成功反弹shell的过程。揭示了网站安全中的文件上传漏洞和命令注入风险。

本文详细记录了一次从发现网站只能扫码登录,到深入分析js、尝试敏感接口,再到通过微信子域发现可上传接口,最终实现任意文件上传并利用path参数尝试跨目录,最终通过视频上传功能触发命令执行,成功反弹shell的过程。揭示了网站安全中的文件上传漏洞和命令注入风险。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?