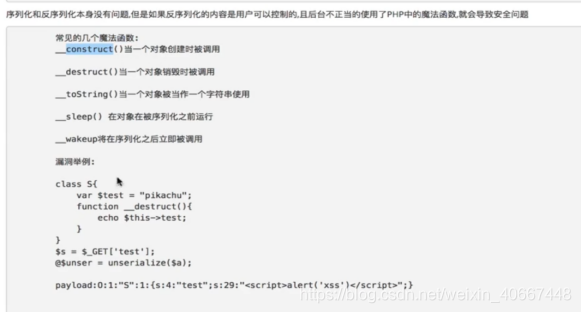

一旦一个类被创建,这个函数就会自动执行

攻击逻辑:

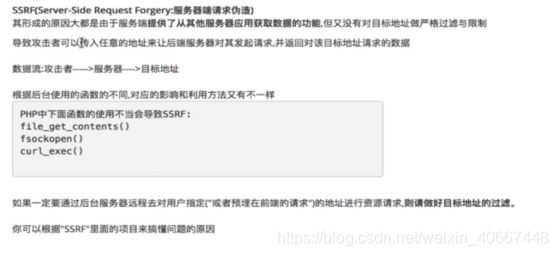

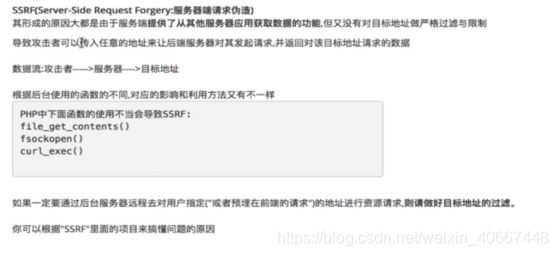

攻击者以存在ssrf漏洞的服务器为跳板,通过它提供的跳板功能

对其他目标服务器进行攻击。

通过这个漏洞可以对192.168.1.4同一个网段的服务器进行探测

获取更多的资源,进而攻击;

一旦一个类被创建,这个函数就会自动执行

攻击逻辑:

攻击者以存在ssrf漏洞的服务器为跳板,通过它提供的跳板功能

对其他目标服务器进行攻击。

通过这个漏洞可以对192.168.1.4同一个网段的服务器进行探测

获取更多的资源,进而攻击;

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?