12月10日凌晨,Apache 开源项目Log4j的远程代码执行漏洞细节被公开,由于Log4j的广泛使用,该漏洞一旦被攻击者利用会造成严重危害。

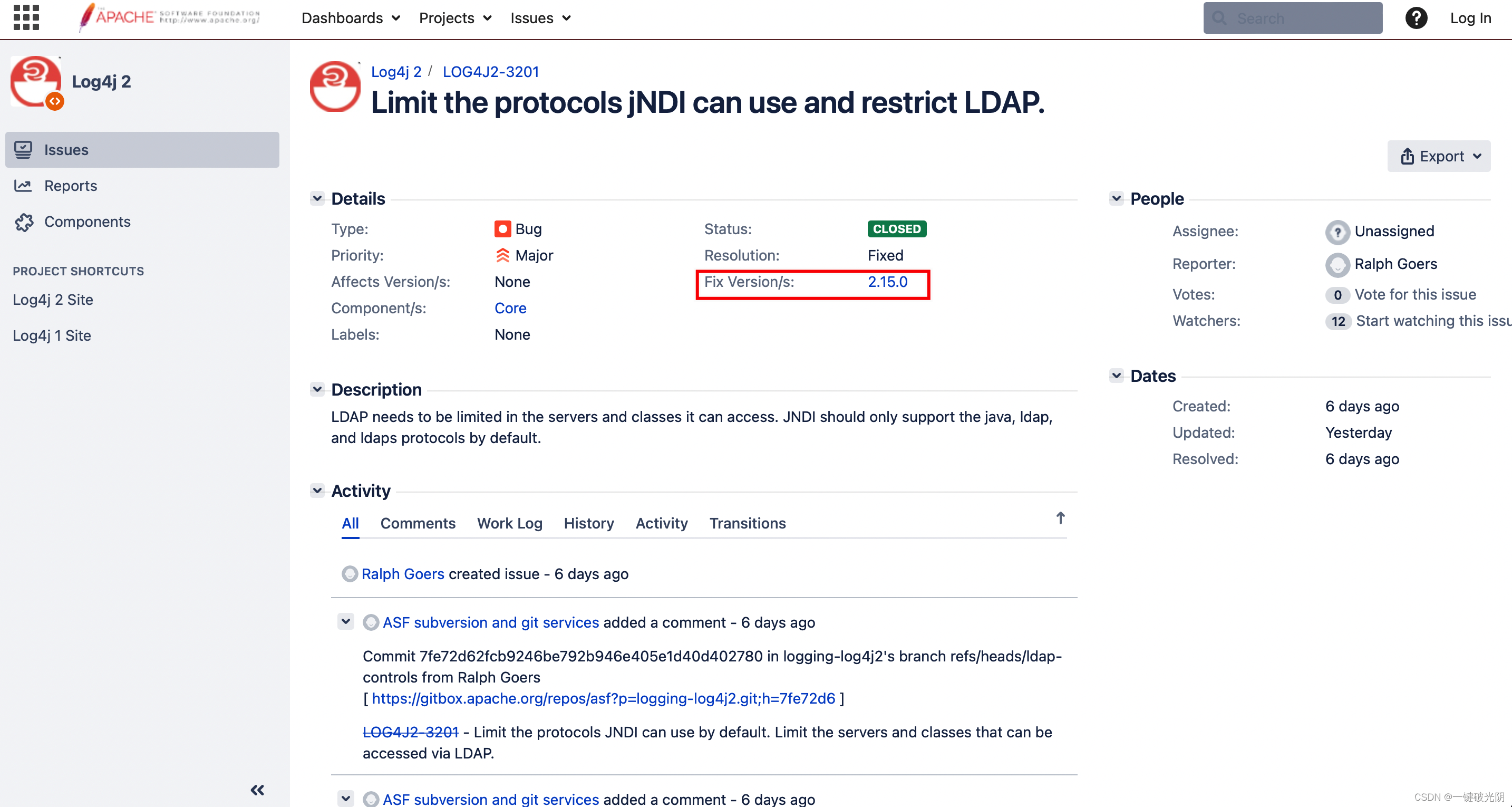

据悉,Apache Log4j 2.x <= 2.14.1 版本均回会受到影响。

使用2.15.0版本即可避免漏洞攻击。

网上有很多介绍该漏洞原理的文章,以及一些应对措施。其实大部分应用都是安全的,不要过于紧张。以下便对该漏洞的形成原理,写个简单的demo,大家可以参考参考

<dependencies>

<dependency>

<groupId>org.apache.logging.log4j</groupId>

<artifactId>log4j-core</artifactId>

<version>2.14.1</version>

</dependency>

</dependencies>

<?xml version="1.0" encoding="UTF-8"?>

<Configuration status&

Apache Log4j的远程代码执行漏洞引发广泛关注。影响范围包括Log4j 2.x <= 2.14.1版本。升级到2.15.0可防止攻击。此漏洞允许攻击者通过特定语法利用日志记录,类似SQL注入。本文提供简单测试用例帮助理解漏洞原理。

Apache Log4j的远程代码执行漏洞引发广泛关注。影响范围包括Log4j 2.x <= 2.14.1版本。升级到2.15.0可防止攻击。此漏洞允许攻击者通过特定语法利用日志记录,类似SQL注入。本文提供简单测试用例帮助理解漏洞原理。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?