近期各地各行业护网运动开展如火如荼,各系统、中间件、数据库、开源软件层面漏洞层出不穷,另相关的维护专业这苦不堪言。本文要讲的就是与weblogic中间件近期不断被曝出的T3协议、IIOP协议0day漏洞有关。在护网期间,官方补丁又未更新的情况下,能做的可能就是通过及时的禁用相关的协议,以达到漏洞修复的目的,但是通常任务紧、时间短、实例数量又众多的情况下,我们如何快速的做到对实例进行批量的处理呢,且看下文介绍。

[ IIOP协议批量禁用 ]首先禁用IIOP协议,需要在应用侧确认反馈应用未使用该协议的前提下,才能进行禁用处理。

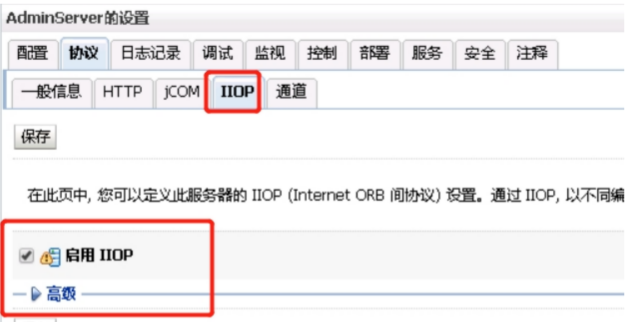

单台或者少量实例,处理方法很简单,可以直接登陆控制台,警用IIOP协议即可,方法如下:

Weblogicconsole -> “服务”->”xxxServer”->”协议”,取消“启用IIOP”的勾选,重启服务即可。

但是成百上千个实例,一个个登陆console修改配置,显然不切实际,那我们就需要使用批量方案了。批量禁用可以使用weblogic自带的wlst工具,通过脚本进行批量禁用,该方法脚本逻辑简单清晰,分享如下。

weblogic_iiop.sh:通过shell脚本去调用weblogicwlst,执行禁用的python脚本。

#!/bin/bash . $HOME/.bash_profile WLS_HOME="/weblogic/Oracle/Middleware/wlserver" echo [`date '+%Y-%m-%d %H:%M:%S'`]" =====[BEGIN]=================&# |

本文介绍了在没有官方补丁更新的情况下,如何批量禁用Weblogic中间件的T3和IIOP协议以应对安全漏洞。通过shell脚本调用weblogicwlst工具,配合python脚本,可以方便地对多个实例进行协议禁用配置。禁用IIOP协议需要先确认应用未使用此协议,然后通过wlst脚本禁用。对于T3协议,可以通过配置白名单限制访问。脚本的使用需要根据实际环境调整相关路径,并可结合自动化产品实现任务编排和自动化调度。

本文介绍了在没有官方补丁更新的情况下,如何批量禁用Weblogic中间件的T3和IIOP协议以应对安全漏洞。通过shell脚本调用weblogicwlst工具,配合python脚本,可以方便地对多个实例进行协议禁用配置。禁用IIOP协议需要先确认应用未使用此协议,然后通过wlst脚本禁用。对于T3协议,可以通过配置白名单限制访问。脚本的使用需要根据实际环境调整相关路径,并可结合自动化产品实现任务编排和自动化调度。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5713

5713

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?