系统环境: centos7.9

问题报错: LUCKY13 (CVE-2013-0169), experimental potentially VULNERABLE, uses cipher block chaining (CBC) ciphers with TLS. Check patches

漏扫工具: testssl.sh

工具下载地址: git clone https://github.com/drwetter/testssl.sh.git

测试命令: ./testssl.sh -e -E -f -p -S -P -c -H -U IP或者域名 #默认端口443

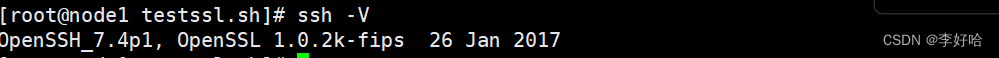

当前ssl版本:

openssl下载地址:https://ftp.openssl.org/source/

openssh下载地址:https://ftp.riken.jp/pub/OpenBSD/OpenSSH/portable/ ,以 p1.tar.gz结尾的即可,或者下载地址

本文档详细介绍了如何在 CentOS7.9 系统环境下,通过升级 OpenSSL 和 OpenSSH 来修复 LUCKY13 (CVE-2013-0169) 安全漏洞。首先,通过安装依赖、下载和解压 openssl 包,解决环境报错,然后进行升级安装,备份现有版本,并更新动态链接库。接着,按照类似步骤升级 OpenSSH,包括移除旧版本、配置新版本并解决可能出现的登录问题。最后,通过命令确认升级后的版本。

本文档详细介绍了如何在 CentOS7.9 系统环境下,通过升级 OpenSSL 和 OpenSSH 来修复 LUCKY13 (CVE-2013-0169) 安全漏洞。首先,通过安装依赖、下载和解压 openssl 包,解决环境报错,然后进行升级安装,备份现有版本,并更新动态链接库。接着,按照类似步骤升级 OpenSSH,包括移除旧版本、配置新版本并解决可能出现的登录问题。最后,通过命令确认升级后的版本。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

466

466

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?