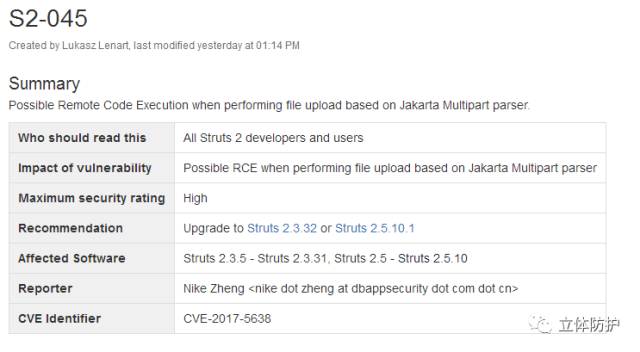

近期struts2 框架再现高危远程命令执行漏洞,漏洞编号S2-045,CVE编号CVE-2017-5638。利用此漏洞可对使用了struts2框架的网站进行远程命令执行,对服务器造成威胁。请相关单位进行及时自检,漏洞详情及修补方案请及时关注官方公告。官方公告链接:https://cwiki.apache.org/confluence/display/WW/S2-045?from=groupmessage&isappinstalled=0

漏洞详情:

恶意用户可在上传文件时通过修改HTTP请求头中的Content-Type值来触发该漏洞,进而执行系统命令。

官方评级:

高危

漏洞影响范围:

Struts2.3.5 - Struts 2.3.31

Struts2.5 - Struts 2.5.10

漏洞修复建议(或缓解措施):

建议您升级Struts 到Struts 2.3.32 或 Struts 2.5.10.1 版本

提醒:在升级前请做好备份。

官方下载地址:

Struts 2.3.32:https://dist.apache.org/repos/dist/release/struts/2.3.32/struts-2.3.32-all.zip

Struts 2.5.10.1:https://dist.apache.org/repos/dist/release/struts/2.5.10.1/struts-2.5.10.1-all.zip

Struts2框架出现高危远程命令执行漏洞S2-045,允许攻击者通过篡改HTTP请求头执行命令。此漏洞影响多个版本,建议用户尽快更新至Struts2.3.32或Struts2.5.10.1。

Struts2框架出现高危远程命令执行漏洞S2-045,允许攻击者通过篡改HTTP请求头执行命令。此漏洞影响多个版本,建议用户尽快更新至Struts2.3.32或Struts2.5.10.1。

1089

1089

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?