SSH 为 Secure Shell 的缩写,由 IETF 的网络小组(Network Working Group)所制定。

SSH 是目前较可靠,专为远程登录会话和其他网络服务提供安全性的协议。利用 SSH协议可以有效防止远程管理过程中的信息泄露问题。

环境部署:

- 两台linux(redhat6.5)系统

- 客户机ip地址192.168.100.88

- 服务器ip地址192.168.100.66

实验效果:

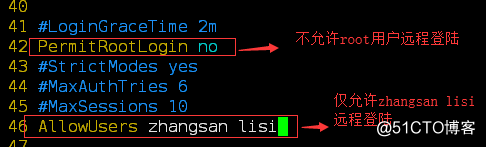

- 禁止远程登陆管理员(root)

- 仅允许zhangsan,lisi用户登陆访问,且仅zhangsan可以切换至root用户进行控制。

基于口令的安全验证

一、服务器配置

- 关闭防火墙和selinux

[root@redhat ~]# service iptables stop

[root@redhat ~]# setenforce 02.编辑主配置文件sshd_config

[root@redhat ~]# vim /etc/ssh/sshd_config //修改配置文件

3.创建用户zhangsan lisi

[root@redhat ~]# useradd zhangsan //创建用户

[root@redhat ~]# echo "123123" | passwd stdin zhangsan //密码

[root@redhat ~]# useradd lisi //创建用户

[root@redhat ~]# echo "123123" | passwd --stdin lisi //密码

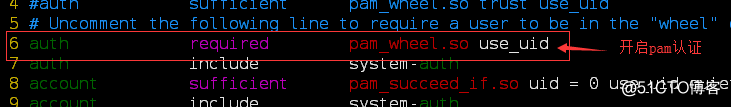

4.zhangsan用户加入wheel组,改pam模块

[root@redhat ~]# gpasswd -a zhangsan wheel //用户加入wheel组

[root@redhat ~]# vim /etc/pam.d/su //编辑pam模块

- 重启ssh服务(它是默认启动的,这里重启)

[root@redhat ~]# service sshd restart二、客户机测试:

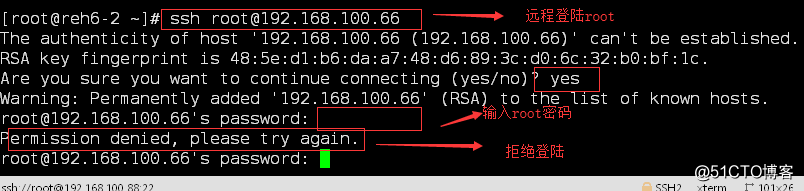

1.禁止远程直接登陆管理员(root)用户

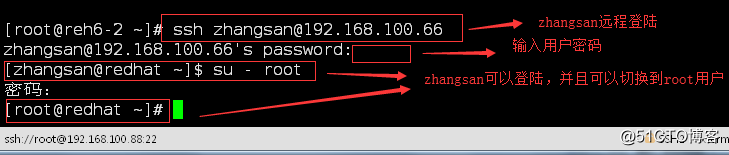

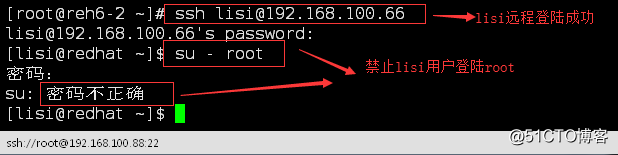

2.zhangsan,lisi用户都可以远程登陆,但只有信任用户zhangsan可以切换到管理员(root).

总结:

sshd服务为什么要关闭root远程登陆,sshd服务默认允许root用户登陆的,意味着只要知道你的root密码就可以远程登陆你的服务器,这是非常不安全的。

转载于:https://blog.51cto.com/13777111/2145840

本文介绍如何通过SSH协议安全地管理远程Linux系统。具体包括:禁止root远程登录、仅允许特定用户远程访问及权限切换等安全措施。通过这些步骤增强服务器安全性。

本文介绍如何通过SSH协议安全地管理远程Linux系统。具体包括:禁止root远程登录、仅允许特定用户远程访问及权限切换等安全措施。通过这些步骤增强服务器安全性。

4391

4391

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?